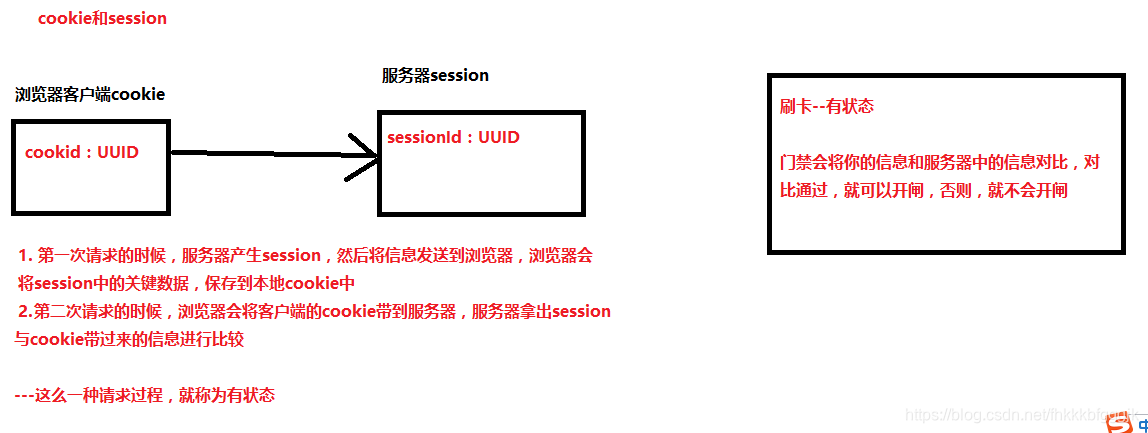

有狀態登入和無狀態登入的概念

1,這是有狀態登入

缺點是什麼?

• 服務端儲存大量資料,增加服務端壓力

• 服務端儲存使用者狀態,無法進行水平擴充套件

• 客戶端請求依賴服務端,多次請求必須訪問同一臺伺服器(如果叢集了,相當於啟動了多個tomcat,就需要在多個tomcat之間共享資料)

簡單來說,用之前無狀態登入的方式難以共享session,所以用單點登入

1.2.什麼是無狀態

伺服器不儲存使用者的登入資訊!

微服務叢集中的每個服務,對外提供的都是Rest風格的介面。而Rest風格的一個最重要的規範就是:服務的無狀態性,即:

- 服務端不儲存任何客戶端請求者資訊

- 客戶端的每次請求必須具備自描述資訊(jwt),通過這些資訊識別客戶端身份

帶來的好處是什麼呢?

-

客戶端請求不依賴服務端的資訊,任何多次請求不需要必須訪問到同一臺服務

-

服務端的叢集和狀態對客戶端透明

-

服務端可以任意的遷移和伸縮

-

減小服務端儲存壓力

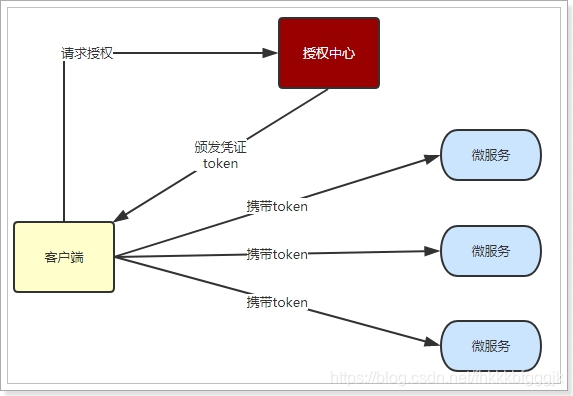

1.3.如何實現無狀態

無狀態登入的流程:

• 當客戶端第一次請求服務時,服務端對使用者進行資訊認證(登入)

• 認證通過,將使用者身份資訊(不包含密碼)進行加密形成token,返回給客戶端,作為登入憑證

• 以後每次請求,客戶端都攜帶認證的token

• 服務的對token進行解密,判斷是否有效。

流程圖:

整個登入過程中,最關鍵的點是什麼?

token的安全性

token是識別客戶端身份的唯一標識,如果加密不夠嚴密,被人偽造那就完蛋了。

採用何種方式加密才是安全可靠的呢?

我們將採用JWT + RSA非對稱加密

非對稱加密

https://blog.csdn.net/jijianshuai/article/details/80582187

加密技術是對資訊進行編碼和解碼的技術,編碼是把原來可讀資訊(又稱明文)譯成程式碼形式(又稱密文),其逆過程就是解碼(解密),加密技術的要點是加密演算法,加密演算法可以分為三類:

- 對稱加密,如AES

- 基本原理:將明文分成N個組,然後使用金鑰對各個組進行加密,形成各自的密文,最後把所有的分組密文進行合併,形成最終的密文。

- 優勢:演算法公開、計算量小、加密速度快、加密效率高

- 缺陷:雙方都使用同樣金鑰,安全性得不到保證

- 非對稱加密,如RSA

- 基本原理:同時生成兩把金鑰:私鑰和公鑰,私鑰隱祕儲存,公鑰可以下發給信任客戶端

- 私鑰加密,持有公鑰才可以解密

- 公鑰加密,持有私鑰才可以解密

- 優點:安全,難以破解

- 缺點:演算法比較耗時

- 不可逆加密,如MD5,SHA

- 基本原理:加密過程中不需要使用金鑰,輸入明文後由系統直接經過加密演算法處理成密文,這種加密後的資料是無法被解密的,無法根據密文推算出明文。

RSA演算法歷史:底層-尤拉函式

沒有RSA加密時

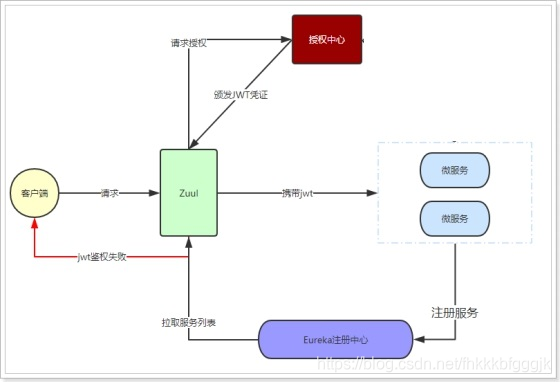

在微服務架構中,我們可以把服務的鑑權操作放到閘道器中,將未通過鑑權的請求直接攔截,如圖:

1、使用者請求登入 2、Zuul將請求轉發到授權中心,請求授權 3、授權中心校驗完成,頒發JWT憑證 4、客戶端請求其它功能,攜帶JWT 5、Zuul校驗jwt,通過後放行 6、使用者請求到達微服務 7、微服務將jwt解析成使用者資訊 8、微服務處理請求,返回響應

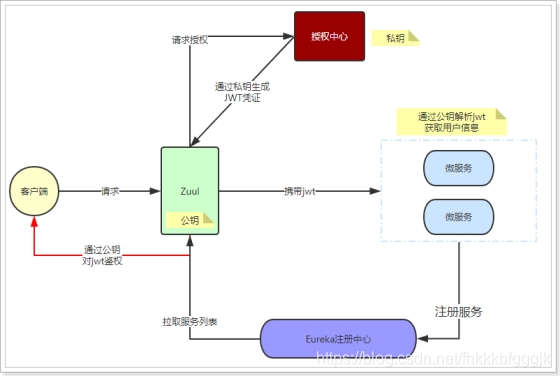

結合RSA的鑑權

• 我們首先利用RSA生成公鑰和私鑰。私鑰儲存在授權中心,公鑰儲存在Zuul和各個微服務

• 使用者請求登入

• 授權中心校驗,通過後用私鑰對JWT進行簽名加密

• 返回jwt給使用者

• 使用者攜帶JWT訪問

• Zuul直接通過公鑰解密JWT,進行驗證,驗證通過則放行

• 請求到達微服務,微服務直接用公鑰解析JWT,獲取使用者資訊