DVWA 黑客攻防實戰(四)命令列注入(Command Injection)

阿新 • • 發佈:2018-12-25

文章會討論 DVWA 中低、中、高、不可能級別的命令列注入

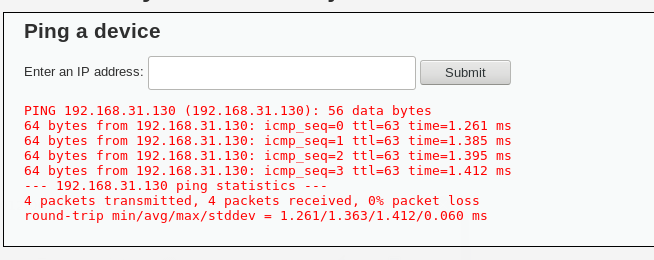

這裡的需求是在伺服器上可以 ping 一下其他的伺服器

低階

如果你是從 初步認識網路漏洞這篇檔案過來的,可以跳過低階的。

這裡的需求是在伺服器上可以 ping 一下其他的伺服器

低階

低階程式碼是這樣。和之前的文章 內容是一樣的。就複製黏貼一下方便看

Hacker 試下輸入 192.168.31.130; cat /etc/apache2/apache2.conf;

瞬間爆炸, 竟然是直接執行 shell 的結果。再看看程式碼

<?php if( isset( $_POST[ 'Submit' ] ) ) { // Get input $target = $_REQUEST[ 'ip' ]; // Determine OS and execute the ping command. if( stristr( php_uname( 's' ), 'Windows NT' ) ) { // Windows $cmd = shell_exec( 'ping ' . $target ); } else { // *nix $cmd = shell_exec( 'ping -c 4 ' . $target ); } // Feedback for the end user echo "<pre>{$cmd}</pre>"; } ?>

竟然沒有任何的引數校驗!這主機安全可以說是形同虛設。 Hacker 竟然不廢任何力氣,就得到一個 weshell 了!接下來的攻擊主要是就看攻擊者的想象力了,什麼改掉你的檔案,什麼建立個新頁面做負載均衡,批量將 php 重名了。。。

中級

中級程式碼有做了一點引數校驗

<?php if( isset( $_POST[ 'Submit' ] ) ) { // Get input $target = $_REQUEST[ 'ip' ]; // Set blacklist $substitutions = array( '&&' => '', ';' => '', ); // Remove any of the charactars in the array (blacklist). $target = str_replace( array_keys( $substitutions ), $substitutions, $target ); // Determine OS and execute the ping command. if( stristr( php_uname( 's' ), 'Windows NT' ) ) { // Windows $cmd = shell_exec( 'ping ' . $target ); } else { // *nix $cmd = shell_exec( 'ping -c 4 ' . $target ); } // Feedback for the end user echo "<pre>{$cmd}</pre>"; } ?>

會將有;和&&都移除了。

Hacker 試了一下 || cat /etc/apache2/apache2.conf 。。。注入成功。而 || 的意思是第一條命令執行失敗就會執行下一條。。。

Hacker 又試了一下 & cat /etc/apache2/apache2.conf。。。注入也成功。 &是後臺執行,然後再執行新的程式碼。

主要是過濾太少的引數了。

高階

高階的話就過濾的引數比較多。

<?php if( isset( $_POST[ 'Submit' ] ) ) { // Get input $target = trim($_REQUEST[ 'ip' ]); // Set blacklist $substitutions = array( '&' => '', ';' => '', '| ' => '', '-' => '', '$' => '', '(' => '', ')' => '', '`' => '', '||' => '', ); // Remove any of the charactars in the array (blacklist). $target = str_replace( array_keys( $substitutions ), $substitutions, $target ); // Determine OS and execute the ping command. if( stristr( php_uname( 's' ), 'Windows NT' ) ) { // Windows $cmd = shell_exec( 'ping ' . $target ); } else { // *nix $cmd = shell_exec( 'ping -c 4 ' . $target ); } // Feedback for the end user echo "<pre>{$cmd}</pre>"; } ?>

用 |cat /etc/apache2/apache2.conf 就可以了,因為 substitutions 中的 | 後面有個空格, |+<space>才會被替換 。。。有點無語

不可能

<?php

if( isset( $_POST[ 'Submit' ] ) ) {

// Check Anti-CSRF token

checkToken( $_REQUEST[ 'user_token' ], $_SESSION[ 'session_token' ], 'index.php' );

// Get input

$target = $_REQUEST[ 'ip' ];

$target = stripslashes( $target );

// Split the IP into 4 octects

$octet = explode( ".", $target );

// Check IF each octet is an integer

if( ( is_numeric( $octet[0] ) ) && ( is_numeric( $octet[1] ) ) && ( is_numeric( $octet[2] ) ) && ( is_numeric( $octet[3] ) ) && ( sizeof( $octet ) == 4 ) ) {

// If all 4 octets are int's put the IP back together.

$target = $octet[0] . '.' . $octet[1] . '.' . $octet[2] . '.' . $octet[3];

// Determine OS and execute the ping command.

if( stristr( php_uname( 's' ), 'Windows NT' ) ) {

// Windows

$cmd = shell_exec( 'ping ' . $target );

}

else {

// *nix

$cmd = shell_exec( 'ping -c 4 ' . $target );

}

// Feedback for the end user

echo "<pre>{$cmd}</pre>";

}

else {

// Ops. Let the user name theres a mistake

echo '<pre>ERROR: You have entered an invalid IP.</pre>';

}

}

// Generate Anti-CSRF token

generateSessionToken();

?>不能級別,添加了 token 用來對付 CSRF 跨域請求攻擊。還對引數進行真正的驗證,只有 ip 引數才能夠 ping。如果是我寫的話可能會用估計會用正則表示式。這個方式驗證也可以了。