記一次快樂(並不)的勒索清理之旅

阿新 • • 發佈:2018-12-25

背景

的公司作為傳統企業有著龐大的伺服器基數,我們平時針對的生產環境維護,對於準生產和開發測試,我們一般都是讓開發自己區玩耍

病毒發現

前些天發現準生產環境有一臺主機被名為lucky的勒索病毒感染了,最直接的表現為一些檔名被篡改為[[email protected]]xxxxxxx(原檔名).7DnGRHxqd86I6Co8.lucky

此病毒表現還算溫和,並不會鎖定主機命令,所以著讓我當時看到一點有可能恢復的希望

處理過程

通過查閱lucky關鍵字資料發現此病毒被知道創宇404實驗室於12月17日得出瞭解決方案,並進行了分析。

原網址:https://paper.seebug.org/758/

檔案種對此病毒做了詳細的介紹

加密檔案型別包括:

bak,sql,mdf,ldf,myd,myi,dmp,xls,xlsx,docx,pptx,eps, txt,ppt,csv,rtf,pdf,db,vdi,vmdk,vmx,pem,pfx,cer,psd,zip,tar.gz等

為了讓系統正常執行,會略過重要檔案,如:

Windows: windows, microsoft games, 360rec, windows mail 等等Linux: /bin/, /boot/, /lib/, /usr/bin/ 等等

傳播方式:

1.JBoss反序列化漏洞(CVE-2013-4810) 2.JBoss預設配置漏洞(CVE-2010-0738) 3.Tomcat任意檔案上傳漏洞(CVE-2017-12615) 4.Tomcat web管理後臺弱口令爆破 5.Weblogic WLS 元件漏洞(CVE-2017-10271) 6.Windows SMB遠端程式碼執行漏洞MS17-010 7.Apache Struts2遠端程式碼執行漏洞S2-045 8.Apache Struts2遠端程式碼執行漏洞S2-057

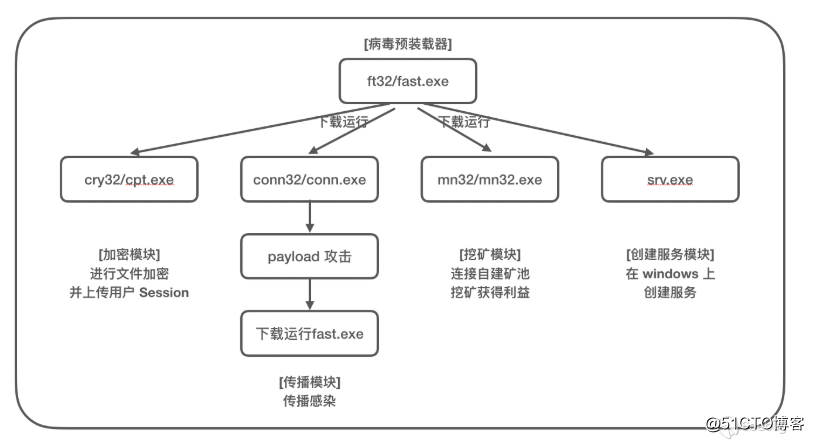

病毒流程圖:

預裝載器:fast.exe/ft32,檔案短小精悍,用於載入加密模組和傳播模組 加密模組:cpt.exe/cry32,加密模組,對檔案進行加密 傳播模組:conn.exe/conn32,傳播模組,利用多個應用程式漏洞進行傳播感染 挖礦模組:mn32.exe/mn32,挖礦模組,連線自建礦池地址 服務模組:srv.exe,在 windows 下建立服務,穩定執行

流程圖放大:

以上資訊均來自知道創宇404實驗室,若想獲得更多資訊,更全面的瞭解此病毒,請戳上方連結。

解碼程式

下載https://github.com/knownsec/Decrypt-ransomware/archive/master.zip

解包後閱讀README.md檔案,即可瞭解解密過程

注意一點,解密程式依賴的py3環境,所以需要安裝py3,py3安裝請參考《ansible簡易安裝》

因為是測試環境,資料並不重要,所以此次直接清理掉了這些資料,並沒有做完整的恢復,不過親測可用。