pwnable.kr 4.flag writeup

沒涉及到pwn,就是一道逆向題目。

拿到題目

訪問 http://pwnable.kr/bin/flag 下載檔案。。

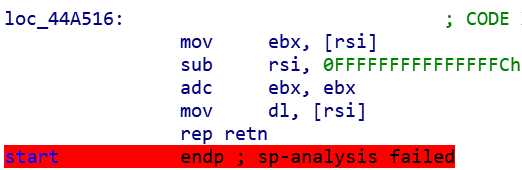

下載得到flag檔案,無後綴,記事本開啟,發現是elf檔案,改字尾為elf。用IDA開啟檢視彙編程式碼。

發現加了殼,開啟字串視窗看看有沒有資訊,(shift 加上f12快捷鍵開啟,或者

在這裡找到字串視窗並開啟,

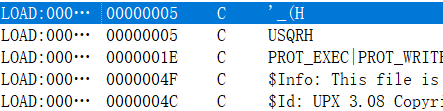

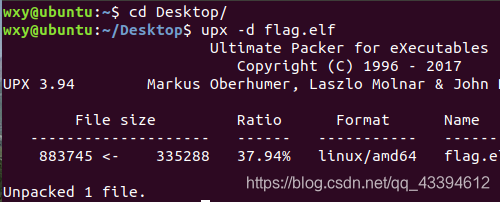

隨便一翻就看到了關鍵字upx,看來應該是upx的殼,用linux下自帶的upx脫殼嘗試下,

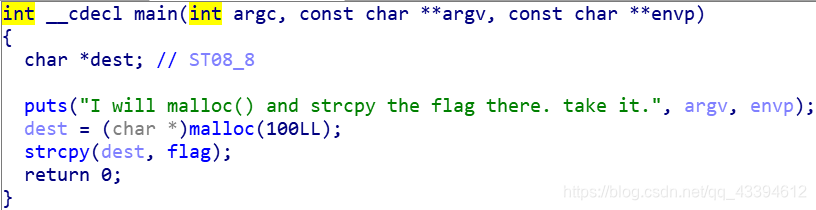

脫殼成功。再用IDA開啟,點開main函式,f5檢視虛擬碼,

點開flag,得到flag

相關推薦

pwnable.kr 4.flag writeup

沒涉及到pwn,就是一道逆向題目。 拿到題目 訪問 http://pwnable.kr/bin/flag 下載檔案。。 下載得到flag檔案,無後綴,記事本開啟,發現是elf檔案,改字尾為elf。用IDA開啟檢視彙編程式碼。 發現加了殼,開啟字串視窗看看有沒有資訊,(shift 加上f1

【pwnable.kr】 flag

github down 代碼 ring lag 程序 load 沒有 mob pwnable從入門到放棄 第四題 Download : http://pwnable.kr/bin/flag 下載下來的二進制文件,對著它一臉懵逼,題目中說是逆向題,這我哪會啊。。。 用i

pwnable.kr 3.bof writeup

基本緩衝區溢位的利用。 拿到題目 訪問下http://pwnable.kr/bin/bof.c得到原始碼 #include <stdio.h> #include <string.h> #include <stdlib.h> void func(int

pwnable.kr 2.collision writeup

拿到題目 先連上去。 ls檢視目錄得到 cat 檢視下col.c的原始碼 #include <stdio.h> #include <string.h> unsigned long hashcode = 0x21DD09EC; unsigned long ch

pwnable.kr 1.fd writeup

拿到題目 先連上去 ls檢視下目錄 檔案目錄下有 fd,fd.c ,flag檔案。 用cat 檢視下fd.c原始檔得到如下原始碼:。 #include <stdio.h> #include <stdlib.h> #include <string.h&g

pwnable.kr-echo1-Writeup

blog inux cnblogs span style symbol bin sym utf-8 pwnable的echo1,一個棧溢出的漏洞,同樣以後再補上分析過程和思路,先放exp 1 #!/usr/bin/env python 2 # -*- coding:

【pwnable.kr】 asm seccomp sadbox & 64位shellcode 讀 flag

題目資訊 nc之後檢視資訊如下。根據readme提示,本關是要求登陸伺服器後,nc 9026埠連線asm程式來讀flag。flag檔名很長。 看了原始碼發現程式做了如下操作。mmap了一塊記憶體讀取shellcode並執行,開啟了seccomp沙箱[1],限制只能

【pwnable.kr】leg

輸入 read %d ssh http com fcn dump only pwnable從入門到放棄第八題。 Download : http://pwnable.kr/bin/leg.cDownload : http://pwnable.kr/bin/leg.asm s

【pwnable.kr】cmd1

strstr blog pre += 其中 函數 /tmp har cmd 最近的pwnable都是linux操作系統層面的。 ssh [email protected]/* */ -p2222 (pw:guest) 首先還是下載源代碼: #includ

【pwnable.kr】cmd2

函數 environ 自動 memset 上一個 ima lin ret 保持 這道題是上一個cmd1的升級版 ssh [email protected]/* */ -p2222 (pw:mommy now I get what PATH environmen

【pwnable.kr】 codemap

hunk see seed heap while malloc cati 根據 ont pwnable新的一題。 download: http://pwnable.kr/bin/codemap.exe ssh [email protected]/* */ -p

pwnable.kr bof之write up

car stdio.h ble str 不同 -1 [] 得到 imp 這一題與前兩題不同,用到了靜態調試工具ida 首先題中給出了源碼: 1 #include <stdio.h> 2 #include <string.h> 3 #

pwnable.kr lotto之write up

write char tail 技術 match ima style string sign 源代碼 : #include <stdio.h> #include <stdlib.h> #include <string.h> #

pwnable.kr cmd1之write up

變量 雙引號 inux ron argv enter nbsp cnblogs linux通配符 看一下源代碼: 1 #include <stdio.h> 2 #include <string.h> 3 4 int filter(char

Pwnable.kr WP

近期,開始將以前做的CTF的題目,全部整理一遍,寫個WP,也是為了督促自己,還需要學的東西還有很多。 Pwnable.kr fd 我們首先看到這道題的C原始碼: 需要得到flag,則需要執行 system("/bin/cat flag"); 則 必須 buf =

18.9.17 pwnable.kr----collision

同樣的操作,找到c的原始碼 用(int*)強制轉換,然後賦給給ip,ip的錢五個值的和等於res 剛開始我們要輸入20個位元組(強制轉換成int型後,正好分成了五組) 執行check_password之後返回的值要等與0x21DD09EC 上指令碼(參考了大佬的)

pwnable kr 之 random

(gdb) disass main Dump of assembler code for function main: 0x00000000004005f4 <+0>: push %rbp 0x00000000004005f5 <+1>

pwnable.kr-leg-mistake-shellshock

leg #include <stdio.h> #include <fcntl.h> int key1(){ asm("mov r3, pc\n"); } int key2(){ asm( "push {r6}\n" "add r6, pc,

【pwnable.kr】 leg

本關主要涉及了一些arm彙編的知識。 閱讀leg.c原始碼發現,本關呼叫scanf從標準輸入讀取key後,判斷是否和key1 key2 key3 三個函式的返回值的和相等。如果相等,則輸出flag。但是ARM彙編的函式返回值和暫存器R0有關,並且key函式中涉及到了

【pwnable.kr】 mistake

這關很有意思,題目本意是一道原始碼中運算子優先順序導致的問題,如果直接看binary的話,看反編譯程式碼就不會被運算子優先順序迷惑。 先看一下反編譯程式碼,main函式。程式判斷/home/mis