Windows任意檔案讀取漏洞

低許可權使用者或惡意程式能夠讀取目標Windows計算機上任何檔案的內容,設想你取得了一個普通許可權,還能幹嗎,用該漏洞作者SandboxEscaper的一句話來說,也許是密碼檔案,我不夠聰明,不知道能幹嗎。

漏洞故事

Twitter別名SandboxEscaper的安全研究員12月20日釋出了針對微軟Windows作業系統的新oday漏洞的概念驗證(PoC)漏洞利用。

SandboxEscaper是同一位研究人員,他之前公開刪除了兩個Windows零日漏洞的攻擊,使得所有Windows使用者都容易受到黑客攻擊,直到微軟修補它們。

新公開的未修補Windows oday漏洞是一個任意檔案讀取問題,可能允許低許可權使用者或惡意程式讀取目標Windows計算機上任何檔案的內容,否則只能通過管理員級許可權。

漏洞原理

該bug在“MsiAdvertise.”中呼叫此函式將導致安裝程式服務複製檔案。這將把可以用第一個引數控制的任意檔案複製到c:windows\installer……在模擬時完成檢查,但是使用連線仍然有一個TOCTOU。這意味著我們可以將它複製為SYSTEM的任何檔案,並且目標檔案總是可讀的。這會導致任意檔案讀取漏洞。

復現思路

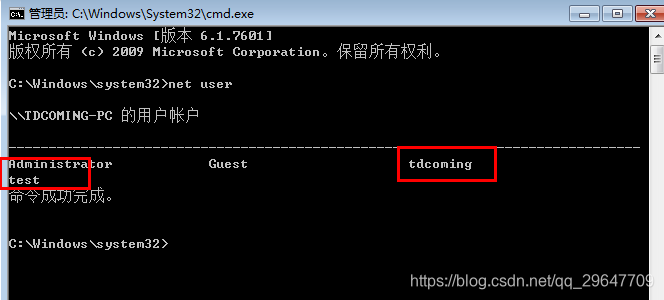

1、同一臺windows主機建立兩個賬戶,一個是tdcoming(管理員組),一個是test(普通使用者組)

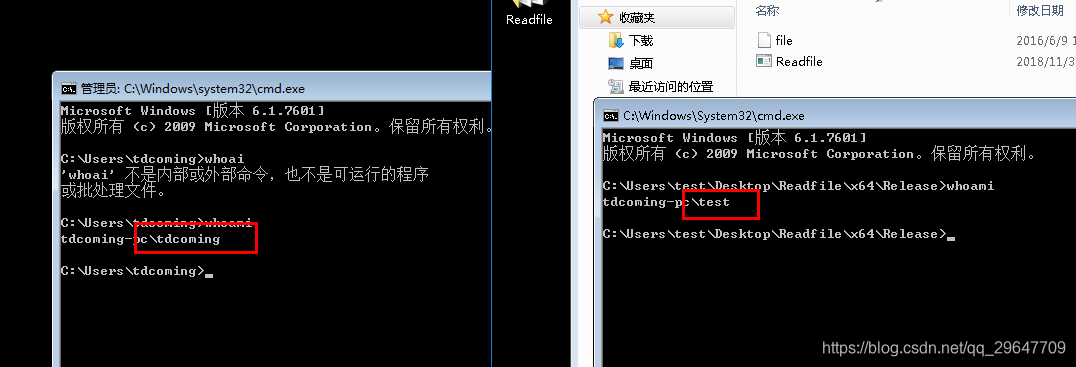

2、登入兩個賬號(使用mimikatz,或者msf可以實現)

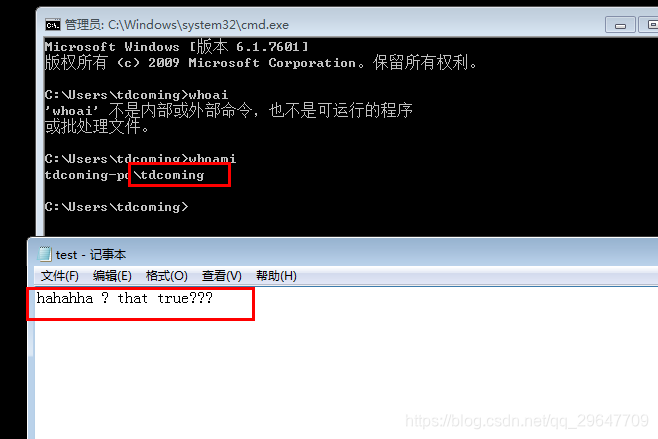

3、在tdcoming桌面上放一個文字檔案

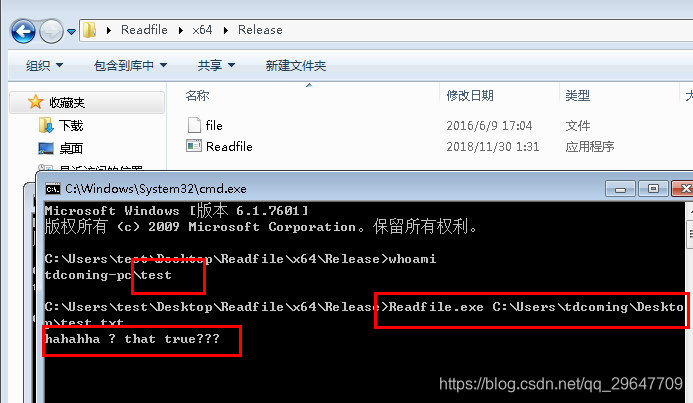

4、通過test賬戶,利用作者的poc讀取管理員tdcoming組的桌面文字內容

漏洞復現

1、建立兩個賬號

2、登入兩個賬號(實驗使用mimikatz實現)

3、在tdcoming桌面上放一個文字檔案

4、通過test賬戶,利用作者的poc讀取管理員tdcoming組的桌面文字內容

漏洞poc

當前沒有補丁,暫不公佈。

參考連結:

https://thehackernews.com/2018/12/windows-zero-day-exploit.html?tdsourcetag=s_pcqq_aiomsg