WEB和主機漏洞處理總結

阿新 • • 發佈:2018-12-27

近日隨著專案越來越高的等保要求,對程式碼安全和系統本身安全要求越來越高,以下就近日專案上遇到的由第三方公司掃描出來的漏洞處理辦法進行一個總結。

1.IIS短檔案和資料夾洩漏漏洞

處理辦法(一):

禁用windows系統中的短檔名功能。

開啟登錄檔並開啟此目錄 HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\FileSystem

修改 NtfsDisable8dot3NameCreation 的值為1 。

修改完成後,需要重啟系統生效。

處理辦法(二):

Windows Server 2008 R2

查詢是否開啟短檔名功能:fsutil 8dot3name query

關閉該功能:fsutil 8dot3name set 1

Windows Server 2003

關閉該功能:fsutil behavior set disable8dot3 1

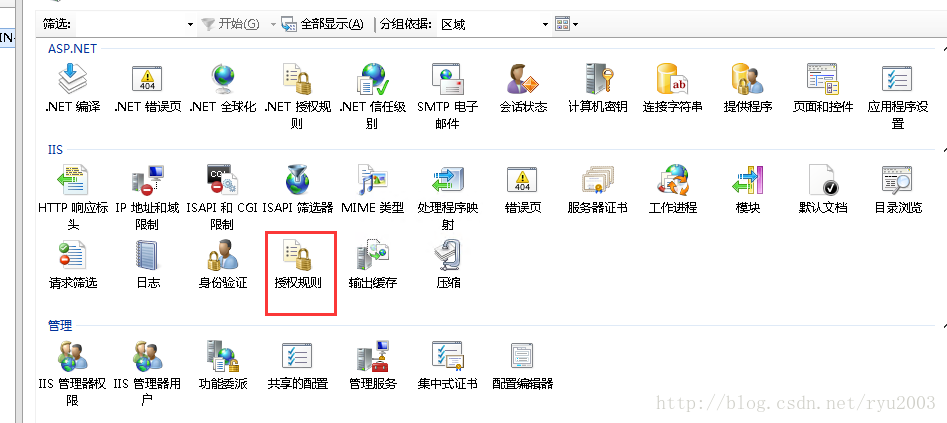

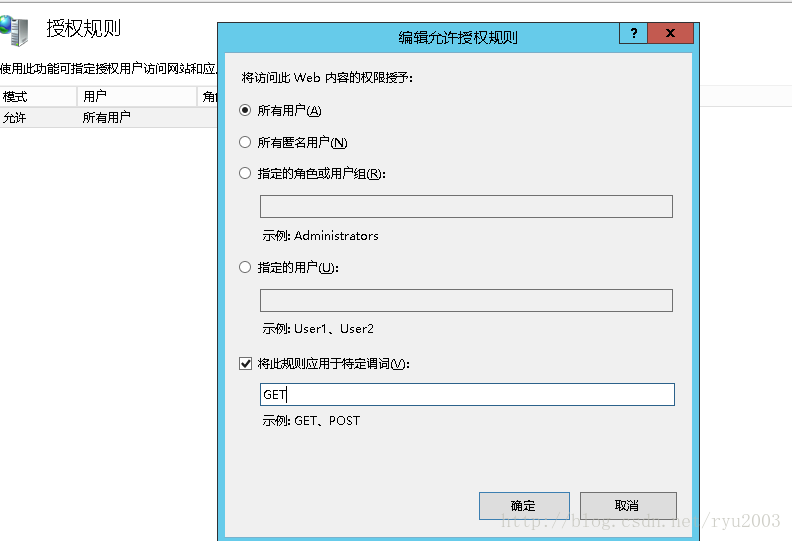

2.禁用TRACE 和 TRACK HTTP方法

處理辦法:

1.開啟IIS管理工具,找到授權規則功能(如果沒有此功能,請在角色功能中安裝全部的安全功能項)

2.允許中填寫需要的請求方法,如POST、GET

注:此方法適用於任何訪問方法的禁用和啟用。

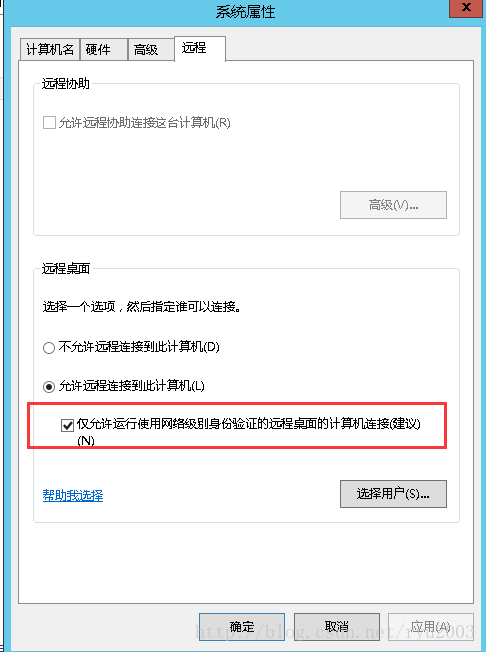

3.檢測到遠端主機終端服務使用了安全級別較低的加密方式

處理辦法:

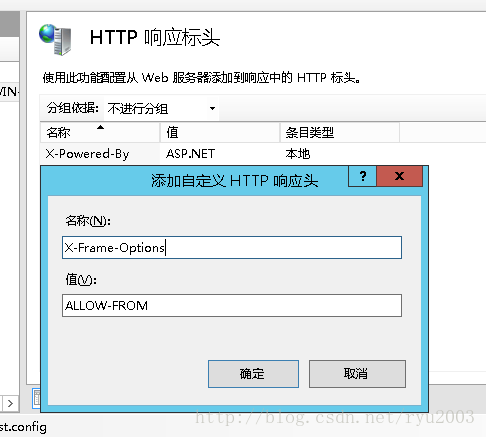

4.跨站指令碼攻擊,點選劫持

處理辦法: