利用WinDbg分析C#程式產生的轉儲檔案

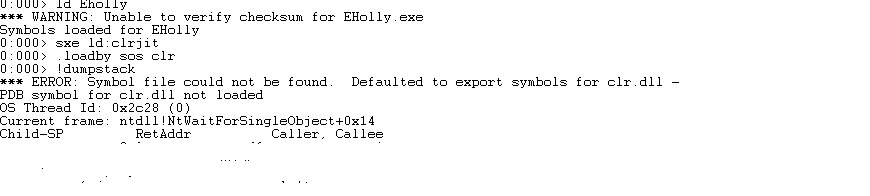

啟動對應版本(X86,X64)的WinDbg,主選單“File->Open Crash dump”開啟崩潰轉儲檔案。假定崩潰的程式是Eholly。依次執行以下4命令。

ld Eholly

sxe ld:clrjit

.loadby sos clr

!dumpstack

各命令的作用:

第一行: 載入Eholly.pdb

第二行第三行: 載入sos,否則解析不了託管程式碼

第四行:檢視堆疊:

原始程式碼:

private void btn_login_Click(object sender, EventArgs e)

{

string

for (int i = 0; i < 10000000; i++ )

{

str += 'a';

}

相關推薦

利用WinDbg分析C#程式產生的轉儲檔案

何志丹 啟動對應版本(X86,X64)的WinDbg,主選單“File->Open Crash dump”開啟崩潰轉儲檔案。假定崩潰的程式是Eholly。依次執行以下4命令。 ld Eholly sxe ld:clrjit .loadby sos clr !dum

利用Windows自帶的功能當程式崩潰時產生崩潰轉儲檔案(dmp)

何志丹 以管理員身份 執行 :OpenDump.bat 其本質是寫登錄檔。 執行後: 任何程式崩潰都會在C:\CrashDump 產生dmp檔案(比較大,約50到200M)。 至少在Win7、Win10的電腦,Win10的平板上執行正確。 OpenDump.bat @e

堆轉儲檔案分析

第一部,獲取java進車id,命令: jps -v 第二步,匯出堆轉儲檔案,jmap命令: jmap-dump:format=b,file=/data/creditCPA-Tomcat/logs/heap.hprof pid 第三步:分析工具: JVM虛擬機器可

PDB符號檔案與Windows下利用Windbg 分析dump

PDB簡介 跟蹤提供程式(例如應用程式或驅動程式)的程式資料庫 (PDB) 符號檔案包含用於對跟蹤訊息設定格式的指令,以便可以按照使用者可讀的形式顯示這些訊息。 跟蹤訊息格式設定指令屬於跟蹤提供程式原始碼的一部分。 WPP 前處理器從程式碼中提取這些指令並將其新增

使用 Eclipse Memory Analyzer 進行堆轉儲檔案分析

概述 對於大型 JAVA 應用程式來說,再精細的測試也難以堵住所有的漏洞,即便我們在測試階段進行了大量卓有成效的工作,很多問題還是會在生產環境下暴露出來,並且很難在測試環境中進行重現。JVM 能夠記錄下問題發生時系統的部分執行狀態,並將其儲存在堆轉儲 (Heap Dum

使用 mat 進行堆轉儲檔案分析

在實際開發中或多或少我們都會遇到java的記憶體問題,特別是開發android程式和大型 JAVA 應用程式來說,再精細的測試也難以堵住所有的漏洞,即便我們在測試階段進行了大量卓有成效的工作,很多問題還是會在生產環境下暴露出來,並且很難在測試環境中進行重現。JVM 能夠記

linux啟動分析---C程式入口函式start_kernel

核心從現在開始就進入了c語言部分,核心啟動第二階段從init/main.c的start_kernel()函式開始到函式結束。 這一階段對整個系統記憶體、cache、訊號、裝置等進行初始化,最後產生新的核心執行緒init後, 呼叫cpu_idle()完成核心第二階段。有很多書

利用windbg分析崩潰,控制代碼洩漏,死鎖,CPU高,記憶體洩漏

Windbg的一些簡單使用命令 一、崩潰 1、 輸入.ecxr;kbn得到崩潰的堆疊 其中原始碼如下 2、 檢視堆疊和原始碼,發現第0幀導致崩潰,程式碼也是原生代碼 輸入.frame 0,切到第0幀如下 3、 輸入 dv 檢視當前幀的一些變數資訊

Java分析系列之六:JVM Heap Dump(堆轉儲檔案)的生成和MAT的使用

前面的文章詳細講述了分析Thread Dump檔案,實際在處理Java記憶體洩漏問題的時候,還需要分析JVM堆轉儲檔案來進行定位。 目錄 [隱藏] JVM Heap Dump(堆轉儲檔案)的生成 正如Thread Dump檔案記錄了當時JVM中執行緒執行的情況一樣,He

ICTCLAS2016 linux C++版本 使用教程 Eclipse下開發C/C++程式之標頭檔案,庫檔案引用

歡迎使用NLPIR/ICTCLAS2014分詞系統 NLPIR分詞系統前身為2000年釋出的ICTCLAS詞法分析系統,從2009年開始,為了和以前工作進行大的區隔,並推廣NLPIR自然語言處理與資訊檢索共享平臺,調整命名為NLPIR分詞系統。張華平博士先後傾力打造十餘

得到當前系統的轉儲檔案的兩種方法

一種方法是通過使用者態下winDBG偵錯程式。winDBG的命令.dump,可以通過核心除錯會話來讀取被除錯系統的狀態資訊和記憶體資料,並以正常的格式輸出到指定的檔案中。命令的格式為 .dump c:\mydump.dmp 如果希望得到完全記憶體轉儲,則需要在檔名前加上

Oracle匯入:轉儲檔案可能是原始的匯出檔案

問題描述: C:\Users\Administrator>impdp olap_ft2013/[email protected] directory=ftdata dumpfile= OLAP_FT2015_20150430.dmp remap_schema

quartz-2.3.0的sql錶轉儲檔案位置

quartz-2.3.0的sql錶轉儲檔案所在位置: repository\org\quartz-scheduler\quartz\2.3.0 對quartz-2.3.0.jar進行解壓縮 進入解壓縮後的檔案: quartz-2.3.0\org\quartz\impl\jdbcjobsto

C/C++程式減小可執行檔案的大小

[Under the hood]---Matt Pietrek October 1996 MSJ Matt Pietrek October 1996 MSJ Matt Pietrek is the author of Windows 95 System Program

執行C程式生成的exe檔案閃退解決方案

下面簡單說幾種常見的解決方法。 1.在程式碼段末尾加上getch();就可以了。(程式碼段末尾指你程式要執行完之前, 一般在return 0;之前)或者,加上getchar(); 也行。 原理就是停止,等待使用者輸入,即你沒輸入的話,程式就不算執行完畢。 個人認為getch();

在windows平臺,用jmap命令得到轉儲檔案

jmap命令在windows平臺和linux平臺下用法不一樣,本文說的是windows下的操作 先用jps找到目標程序的pid,比如是1345 然後用以下命令: jmap -dump:format=b,

python開發windows桌面應用程式-py轉exe檔案

實現python生成.exe檔案1、使用py2exe(如果python的版本是3.4以後的版本,不支援,會產生報錯資訊)2、如果是python3.6版本的,可以使用cx_freeze實現exe檔案生產參考:1、https://stackoverflow.com/questio

本地使用impdp匯出伺服器轉儲檔案,本地使用impdp匯入遠端資料庫使用者

Microsoft Windows [版本 6.1.7600] 版權所有 (c) 2009 Microsoft Corporation。保留所有權利。 C:\windows\system32>sqlplus system/system SQL*Plus: Release 11.1.0.6.0 -

Xcode 編譯C++程式,freopen 讀取檔案時檔案路徑問題

在除錯程式時,有時候會有許多的輸入,如果每次Debug都自己輸入測試樣例的話會非常麻煩。 所以將輸入重定向到指定檔案,從檔案讀取輸入就方便多了。 在C++中,可以呼叫freopen這個函式來實現此功能,此函式包含在標頭檔案<iostream>中,也方便呼叫。 f

ORA-39143: 轉儲檔案可能是原始的匯出轉儲檔案

問題 options ORA-39001: 引數值無效 ORA-39000: 轉儲檔案說明錯誤 ORA-39143: 轉儲檔案 “.dmp” 可能是原始的匯出轉儲檔案 原因分析: .dm