Spring security防止跨站請求偽造(CSRF防護)

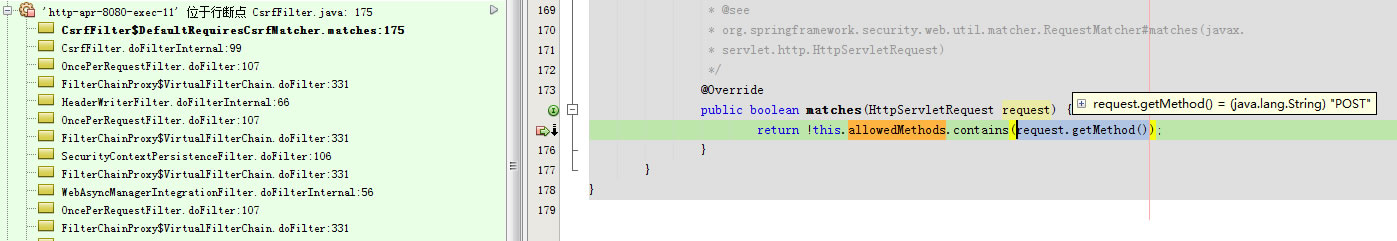

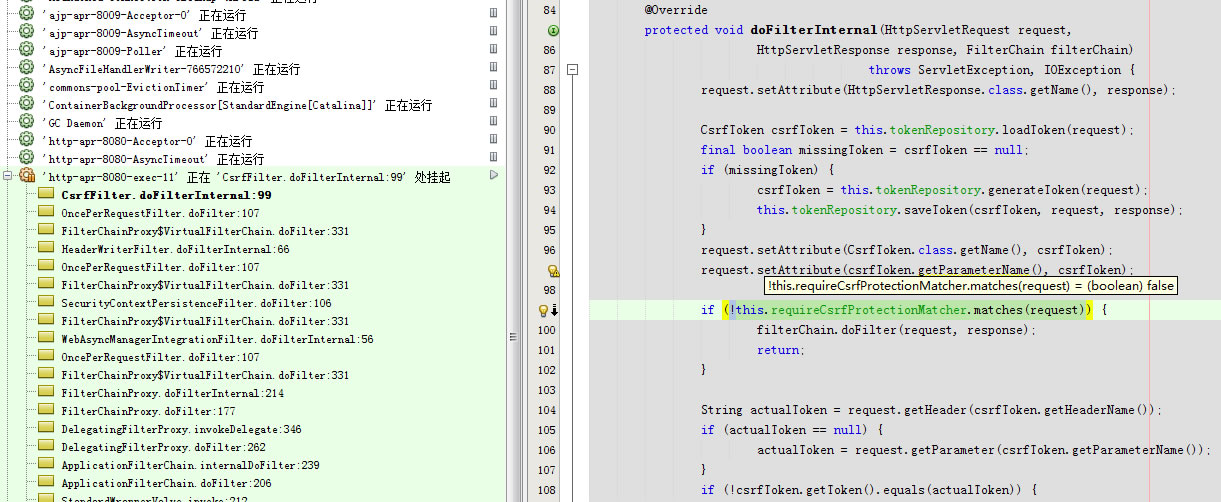

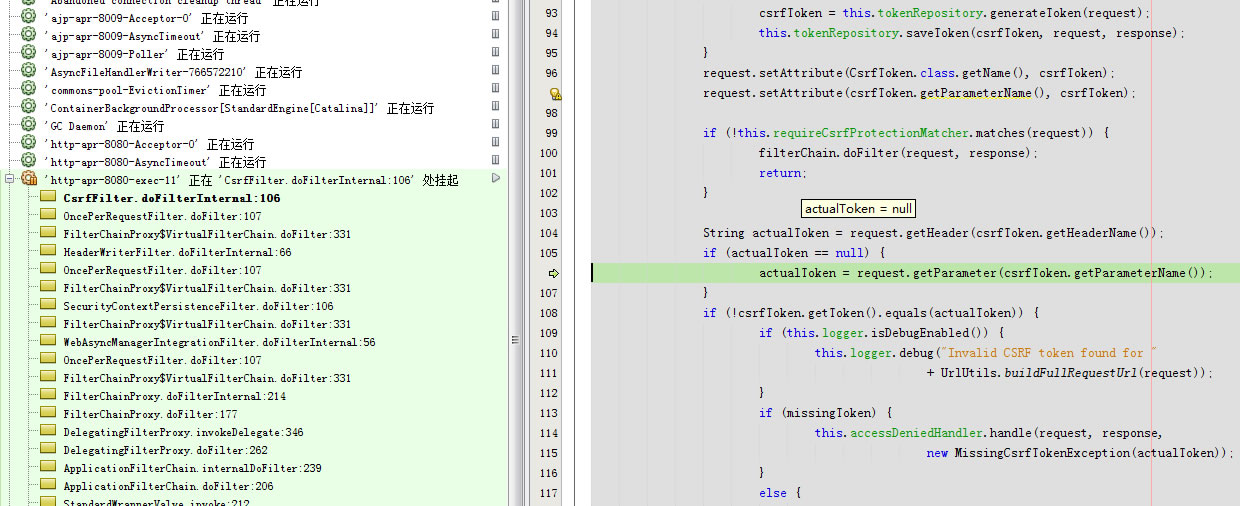

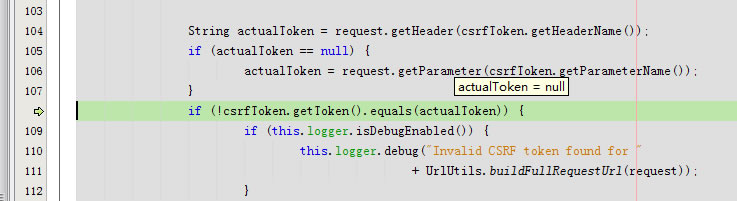

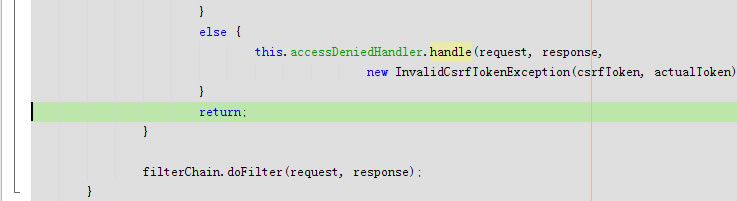

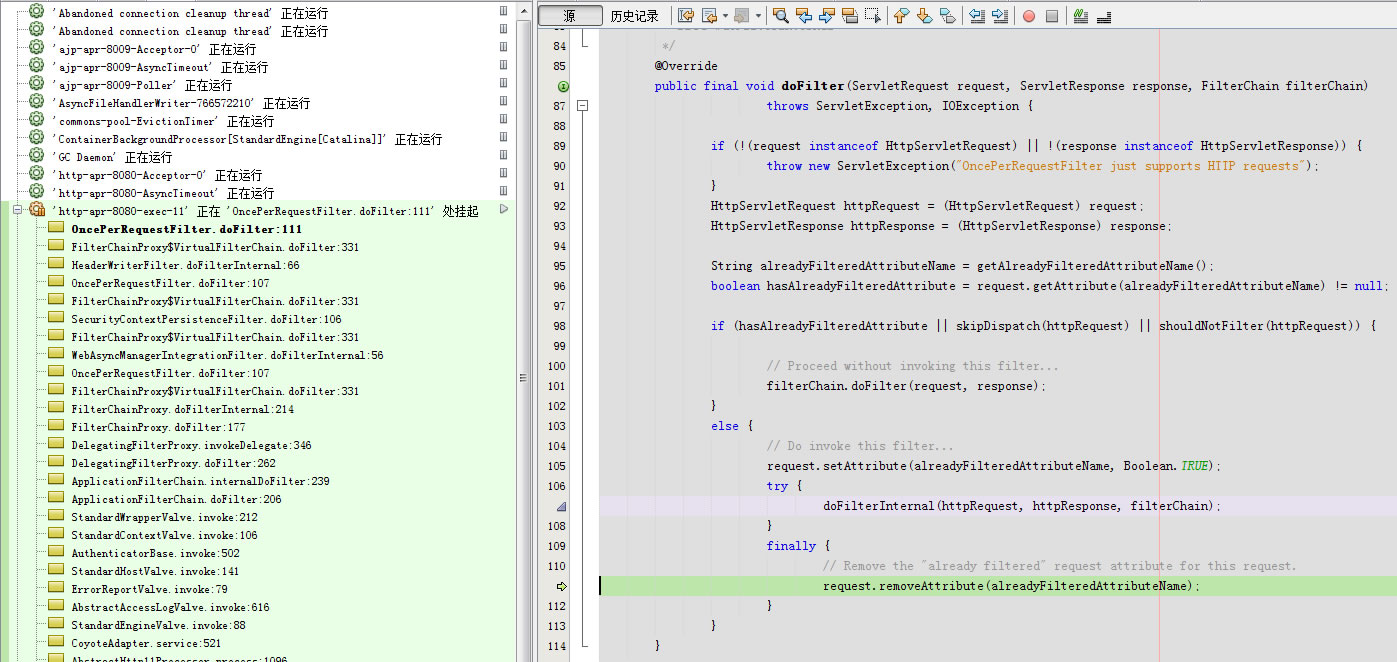

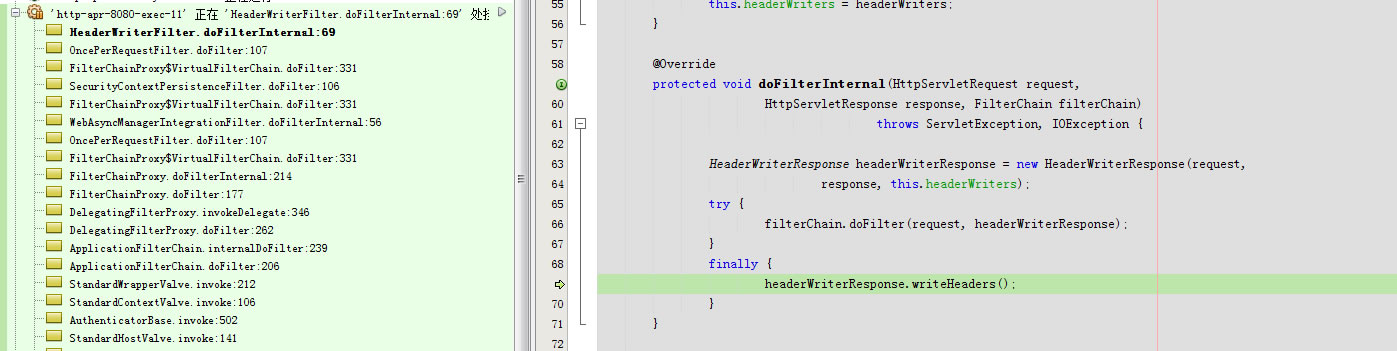

因為使用了spring security 安全性框架

所以spring security 會自動攔截站點所有狀態變化的請求(非GET,HEAD,OPTIONS和TRACE的請求),防止跨站請求偽造(CSRF防護),即防止其他網站或是程式POST等請求本站點。

如果是POST需要在html增加這個

<input type="hidden" name="${_csrf.parameterName}" value="${_csrf.token}" />相關推薦

Spring security防止跨站請求偽造(CSRF防護)

因為使用了spring security 安全性框架 所以spring security 會自動攔截站點所有狀態變化的請求(非GET,HEAD,OPTIONS和TRACE的請求),防止跨站請求偽造(CSRF防護),即防止其他網站或是程式POST等請求本站點。 如果是POS

ASP.NET Core 防止跨站請求偽造(XSRF/CSRF)攻擊

什麼是反偽造攻擊? 跨站點請求偽造(也稱為XSRF或CSRF,發音為see-surf)是對Web託管應用程式的攻擊,因為惡意網站可能會影響客戶端瀏覽器和瀏覽器信任網站之間的互動。這種攻擊是完全有可能的,因為Web瀏覽器會自動在每一個請求中傳送某些身份驗證令牌到請求網站。這種攻擊形式也被稱為 一鍵式攻擊 或 會

.NET Core實戰專案之CMS 第十四章 開發篇-防止跨站請求偽造(XSRF/CSRF)攻擊處理

通過 ASP.NET Core,開發者可輕鬆配置和管理其應用的安全性。 ASP.NET Core 中包含管理身份驗證、授權、資料保護、SSL 強制、應用機密、請求防偽保護及 CORS 管理等等安全方面的處理。 通過這些安全功能,可以生成安全可靠的 ASP.NET Core 應用。而我們這一章就來說道說道如何在

.NET Core實戰項目之CMS 第十四章 開發篇-防止跨站請求偽造(XSRF/CSRF)攻擊處理

部分 不錯 腳本註入 move 跟著 attribute 存在 serve 下一個 通過 ASP.NET Core,開發者可輕松配置和管理其應用的安全性。 ASP.NET Core 中包含管理身份驗證、授權、數據保護、SSL 強制、應用機密、請求防偽保護及 CORS 管理等

DVWA之跨站請求偽造(CSRF)

har 就會 之前 -s host 點擊 lang 不知道 string CSRF全稱是Cross site request forgery ,翻譯過來就是跨站請求偽造。 CSRF是指利用受害者尚未失效的身份認證信息(cookie,會話信息),誘騙其點擊惡意鏈接或者訪問包含

跨站請求偽造(CSRF)

跨站請求偽造(CSRF) 概念 CSRF,全稱為Cross-Site Request Forgery,跨站請求偽造,是一種網路攻擊方式,它可以在使用者毫不知情的情況下,以使用者的名義偽造請求傳送給被攻擊站點,從而在未授權的情況下進行許可權保護內的操作。 具體來講,可以這樣理解

跨站請求偽造(CSRF)解決方案

(1)驗證HTTP Referer欄位 根據HTTP協議,在HTTP頭中有一個欄位叫Referer,它記錄了該HTTP請求的來源地址。在通常情況下,訪問一個安全受限頁面的請求必須來自於同一個網站。 比如某銀行的轉賬是通過使用者訪問http://bank.com/XX?XX

跨站請求偽造(CSRF) 漏洞原理詳解及防禦方法

注:轉載請註明出自:https://blog.csdn.net/qq_36711453/article/details/83714380 跨站請求偽造:攻擊者可以劫持其他使用者進行的一些請求,利用使用者身份進行惡意操作。 例如:請求http://x.com/del.php?id=1 是一個刪

跨站請求偽造(CSRF 漏洞原理詳解及防禦方法

跨站請求偽造:攻擊者可以劫持其他使用者進行的一些請求,利用使用者身份進行惡意操作。 例如:請求http://x.com/del.php?id=1 是一個刪除ID為1的賬號,但是隻有管理員才可以操作,如果攻擊者把這個頁面巢狀到其他網站中<img src= “http:

Web安全測試之跨站請求偽造(CSRF)

跨站請求偽造(即CSRF)被Web安全界稱為諸多漏洞中“沉睡的巨人”,其威脅程度由此“美譽”便可見一斑。本文將簡單介紹該漏洞,並詳細說明造成這種漏洞的原因所在,以及針對該漏洞的黑盒測試與灰盒子測試具體方法和示例,最後提提了一些防範該攻擊的建議,希望本文對讀者的安全測試

Django框架全面講解 -- 跨站請求偽造(csrf)

django為使用者實現防止跨站請求偽造的功能,通過中介軟體 django.middleware.csrf.CsrfViewMiddleware 來完成。而對於django中設定防跨站請求偽造功能有分為全域性和區域性。 全域性: 中介軟體 django.mi

django 淺談CSRF(Cross-site request forgery)跨站請求偽造 淺談CSRF(Cross-site request forgery)跨站請求偽造(寫的非常好)

淺談CSRF(Cross-site request forgery)跨站請求偽造(寫的非常好) 本文目錄 一 CSRF是什麼 二 CSRF攻擊原理 三 CSRF攻擊防範

跨站點請求偽造(CSRF)

googl 不能 csr bsp 提取 返回 head afa 多種方式 CSRF(Cross Site Request Forgery)跨站點請求偽造:攻擊者誘使用戶在訪問 A 站點的時候點擊一個掩蓋了目的的鏈接,該鏈接能夠在 B 站點執行某個操作,從而在用戶不知情的情況

跨站點請求偽造(CSRF)學習

一、CSRF介紹 偽造一個站點,在站點中偽造一個向其他站點的請求,在使用者訪問該站點時讓使用者執行 假設有如下URL能刪除一篇文章: 攻擊者在自己的域中構造一個頁面: 內容為: 使用一個img標籤,其地址指向了刪除部落格文章的連結 在使用者訪問該站點的時候,使用者看到了一張無法顯示的圖

spring boot實戰之CSRF(跨站請求偽造)

CSRF(Cross-site request forgery)跨站請求偽造,也被稱為“One Click Attack”或者Session Riding,通常縮寫為CSRF或者XSRF,是一種對網站的惡意利用。攻擊通過在授權使用者訪問的頁面中包含連結或者

Django - CSRF(Cross-site request forgery 跨站請求偽造)

目錄 一、CSRF(Cross-site request forgery 跨站請求偽造) 1-1 CSRF 攻擊原理 1-3 CSRF 攻擊防範方式(主流的三種策略) 1-3-1 驗證HTTP Referer 欄位 1-3-2 在請求地址中新增token並驗證 1

Django框架(十八)—— 中介軟體、CSRF跨站請求偽造

中介軟體 一、什麼是中介軟體 中介軟體是介於request與response處理之間的一道處理過程,相對比較輕量級,並且在全域性上改變django的輸入與輸出 二、中介軟體的作用 如果你想修改請求,例如被傳送到view中的HttpRequest物件。 或者你想修改view返回的HttpRespon

Django框架(十八)—— 中間件、CSRF跨站請求偽造

exce meta messages options prot function port 信任 隨機 中間件 一、什麽是中間件 中間件是介於request與response處理之間的一道處理過程,相對比較輕量級,並且在全局上改變django的輸入與輸出 二、中間件的作用

django 淺談CSRF(Cross-site request forgery)跨站請求偽造

指向 其他 喜歡 發生 過期 hid 偽造 有一個 結束 一 CSRF是什麽 二 CSRF攻擊原理 三 CSRF攻擊防範 回到目錄 一 CSRF是什麽 CSRF(Cross-site request forgery)跨站請求偽造,也被稱為“One Click Att

CSRF(跨站請求偽造)詳細說明

Cross-Site Request Forgery(CSRF),中文一般譯作跨站請求偽造。經常入選owasp漏洞列表Top10,在當前web漏洞排行中,與XSS和SQL注入並列前三。與前兩者相比,CSRF相對來說受到的關注要小很多,但是危害卻非常大。 通常情況下,有三