惡意程式碼分析實戰 Lab09-01(1)

阿新 • • 發佈:2019-01-04

分析報告:

1. 樣本概況

病毒名稱為Lab09-01.exe,使用Microsoft Visual C++ v6.0編譯。

1.1樣本資訊

病毒名稱:Lab09-01.exe

MD5值: B94AF4A4D4AF6EAC81FC135ABDA1C40C

SHA1值:D6356B2C6F8D29F8626062B5AEFB13B7FC744D54

病毒行為:這一篇只寫有引數下它的行為

1.2測試環境及工具

測試環境:WinXP

測試工具:IDA 、OD

2. 具體行為分析

2.1主要行為分析

建立了程序cmd.exe

2.2惡意程式碼分析

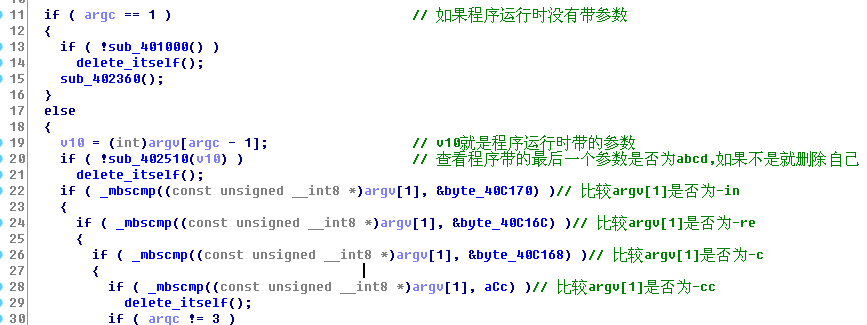

(1) 主要流程就是判斷引數,根據所帶的引數來決定執行哪些操作。

abcd是密碼。這個可以根據虛擬碼分析得出。

分為不帶引數、引數-in、引數-re、引數-c、引數-cc四種情況。接下來分別分析這5種情況。

(2) 引數-in

若帶的引數是-in,則安裝服務。

(3) 引數-re

若帶的引數是-re,則解除安裝服務

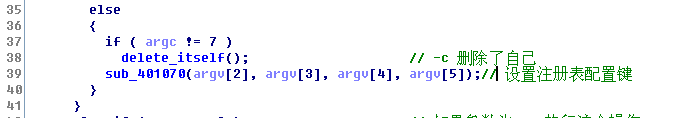

(4) 引數-c

若帶的引數是-c,則刪除自身並設定登錄檔配置鍵

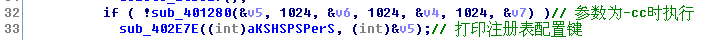

(5) 引數-cc

若帶的引數是-cc,則列印登錄檔配置鍵

(6) 不帶引數,此處的分析放在Lab09-01(2)

3. 總結

當涉及到惡意程式碼的安裝、配置以及移除時,需要密碼abcd,如果沒有密碼abcd是不會進行這些操作的。