Druid連線池自定義資料庫密碼加解密的實現

Druid的功能

1、替換DBCP和C3P0。Druid提供了一個高效、功能強大、可擴充套件性好的資料庫連線池。

2、可以監控資料庫訪問效能,Druid內建提供了一個功能強大的StatFilter外掛,能夠詳細統計SQL的執行效能,這對於線上分析資料庫訪問效能有幫助。

3、資料庫密碼加密。直接把資料庫密碼寫在配置檔案中,這是不好的行為,容易導致安全問題。DruidDruiver和DruidDataSource都支援PasswordCallback。

4、SQL執行日誌,Druid提供了不同的LogFilter,能夠支援Common-Logging、Log4j和JdkLog,你可以按需要選擇相應的LogFilter,監控你應用的資料庫訪問情況。

5、擴充套件JDBC,如果你要對JDBC層有程式設計的需求,可以通過Druid提供的Filter機制,很方便編寫JDBC層的擴充套件外掛。

其中第三條說出了本部落格的一個目的,詳細過程如下:

1、首先配置Druid的資料庫連線池

<!--資料來源加密操作-->

<bean id="dbPasswordCallback" class="com.xuliugen.db.config.DBPasswordCallback" lazy-init="true"/>

<bean id="statFilter" class="com.alibaba.druid.filter.stat.StatFilter" 其中要注意的是:

<bean id="dbPasswordCallback" class="com.xuliugen.db.config.DBPasswordCallback" lazy-init="true"/>

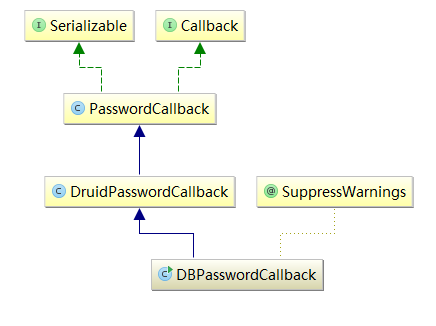

<property name="passwordCallback" ref="dbPasswordCallback"/>2、建立DruidPasswordCallback的子類如下:

這裡的DBPasswordCallback 是繼承com.alibaba.druid.util.DruidPasswordCallback 的,重寫的是DruidPasswordCallback 的setProperties方法,在setProperties方法中使用了setPassword(password.toCharArray());這個方法,setPassword是DruidPasswordCallback 的父類中的一個方法。

一個程式碼追蹤過程:

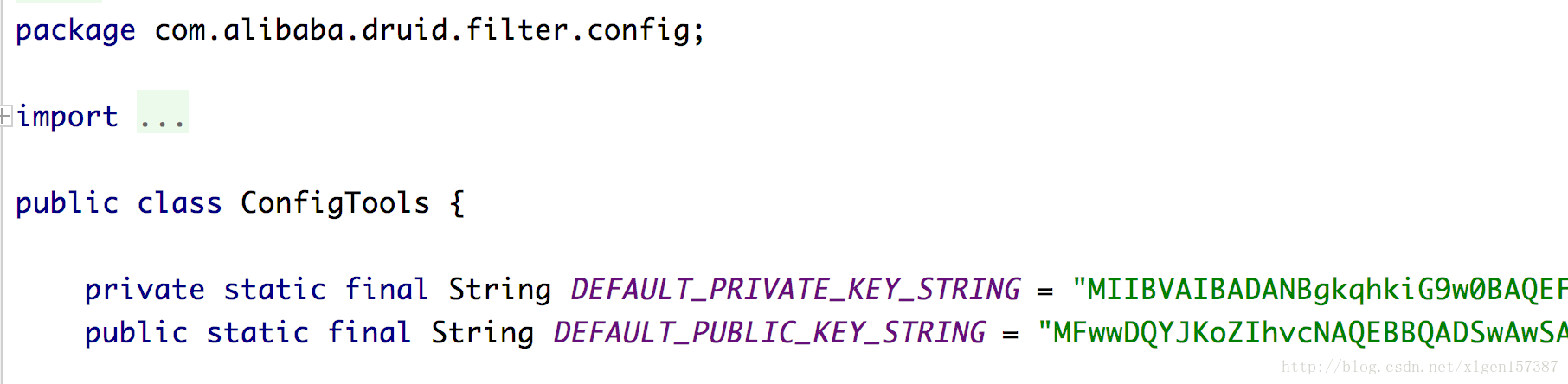

1、使用com.alibaba.druid.filter.config.ConfigTools 提供的加密和解密方法

從原始碼中可以看出,ConfigTools加密和解密使用了預設的公鑰和私鑰,這裡我們建立自己的公鑰和私鑰。

2、使用RSA公鑰和私鑰,生成一對公鑰和私鑰的工具類:

import sun.misc.BASE64Decoder;

import sun.misc.BASE64Encoder;

import java.security.Key;

import java.security.KeyPair;

import java.security.KeyPairGenerator;

import java.security.interfaces.RSAPrivateKey;

import java.security.interfaces.RSAPublicKey;

import java.util.HashMap;

import java.util.Map;

/**

* Created by xuliugen on 2017/6/25.

*/

public class RSAKeysUtil {

public static final String KEY_ALGORITHM = "RSA";

public static final String SIGNATURE_ALGORITHM = "MD5withRSA";

private static final String PUBLIC_KEY = "RSAPublicKey";

private static final String PRIVATE_KEY = "RSAPrivateKey";

public static void main(String[] args) {

Map<String, Object> keyMap;

try {

keyMap = initKey();

String publicKey = getPublicKey(keyMap);

System.out.println(publicKey);

String privateKey = getPrivateKey(keyMap);

System.out.println(privateKey);

} catch (Exception e) {

e.printStackTrace();

}

}

public static String getPublicKey(Map<String, Object> keyMap) throws Exception {

Key key = (Key) keyMap.get(PUBLIC_KEY);

byte[] publicKey = key.getEncoded();

return encryptBASE64(key.getEncoded());

}

public static String getPrivateKey(Map<String, Object> keyMap) throws Exception {

Key key = (Key) keyMap.get(PRIVATE_KEY);

byte[] privateKey = key.getEncoded();

return encryptBASE64(key.getEncoded());

}

public static byte[] decryptBASE64(String key) throws Exception {

return (new BASE64Decoder()).decodeBuffer(key);

}

public static String encryptBASE64(byte[] key) throws Exception {

return (new BASE64Encoder()).encodeBuffer(key);

}

public static Map<String, Object> initKey() throws Exception {

KeyPairGenerator keyPairGen = KeyPairGenerator.getInstance(KEY_ALGORITHM);

keyPairGen.initialize(1024);

KeyPair keyPair = keyPairGen.generateKeyPair();

RSAPublicKey publicKey = (RSAPublicKey) keyPair.getPublic();

RSAPrivateKey privateKey = (RSAPrivateKey) keyPair.getPrivate();

Map<String, Object> keyMap = new HashMap<String, Object>(2);

keyMap.put(PUBLIC_KEY, publicKey);

keyMap.put(PRIVATE_KEY, privateKey);

return keyMap;

}

}

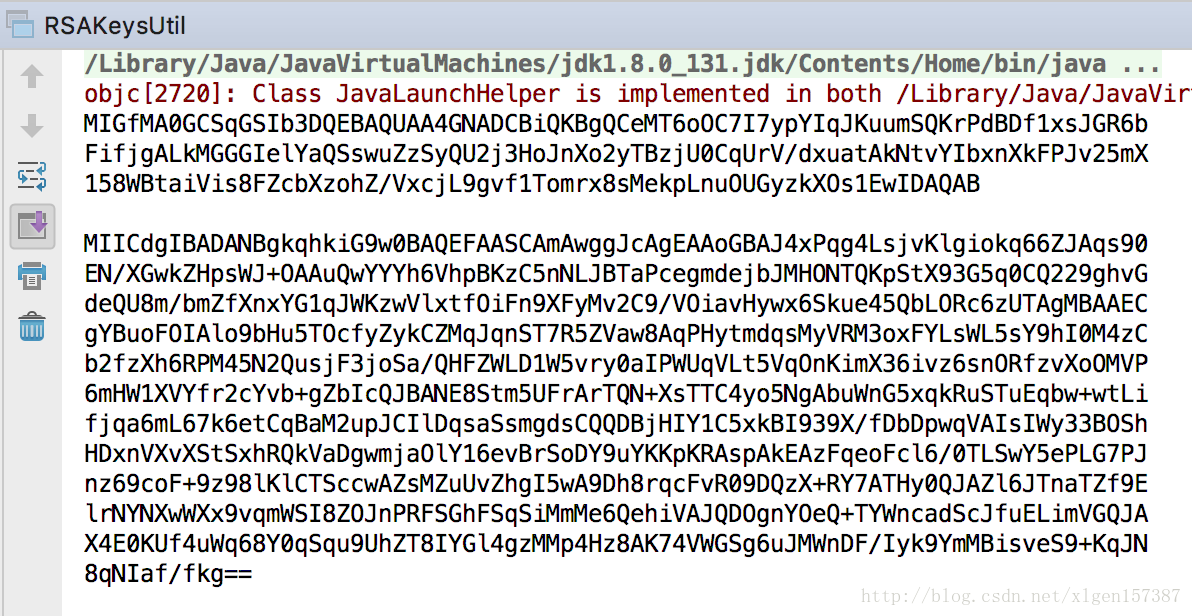

結果如下:

上邊是公鑰下邊是私鑰。

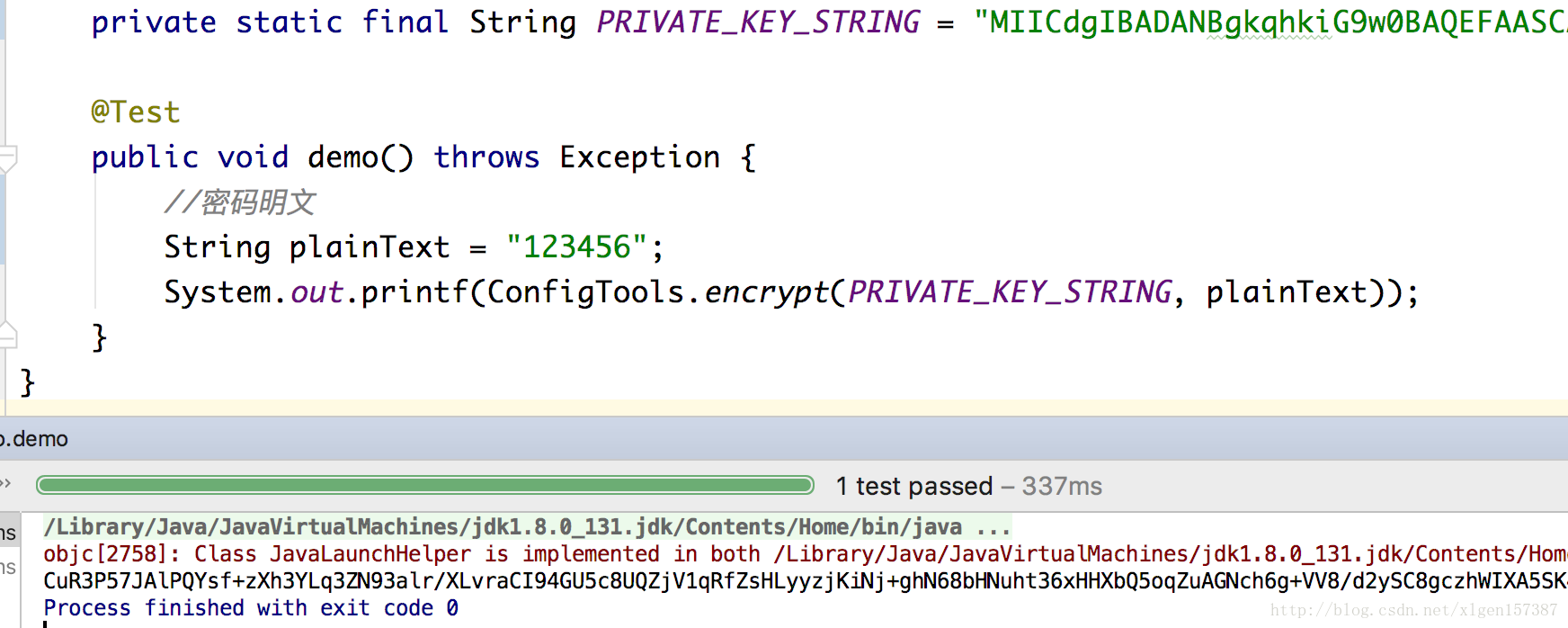

3、使用私鑰對明文密碼進行加密

package com.dlt.server.core.db.password;

import com.alibaba.druid.filter.config.ConfigTools;

import org.junit.Test;

/**

* Created by xuliugen on 2017/6/25.

*/

public class ConfigToolsDemo {

//上述生成的私鑰

private static final String PRIVATE_KEY_STRING = "MIICdgIBADANBgkqhkiG9w0BAQEFAASCAmAwggJcAgEAAoGBAJ4xPqg4LsjvKlgiokq66ZJAqs90EN/XGwkZHpsWJ+OAAuQwYYYh6VhpBKzC5nNLJBTaPcegmdejbJMHONTQKpStX93G5q0CQ229ghvGdeQU8m/bmZfXnxYG1qJWKzwVlxtfOiFn9XFyMv2C9/VOiavHywx6Skue45QbLORc6zUTAgMBAAECgYBuoFOIAlo9bHu5TOcfyZykCZMqJqnST7R5ZVaw8AqPHytmdqsMyVRM3oxFYLsWL5sY9hI0M4zCb2fzXh6RPM45N2QusjF3joSa/QHFZWLD1W5vry0aIPWUqVLt5VqOnKimX36ivz6snORfzvXoOMVP6mHW1XVYfr2cYvb+gZbIcQJBANE8Stm5UFrArTQN+XsTTC4yo5NgAbuWnG5xqkRuSTuEqbw+wtLifjqa6mL67k6etCqBaM2upJCIlDqsaSsmgdsCQQDBjHIY1C5xkBI939X/fDbDpwqVAIsIWy33BOShHDxnVXvXStSxhRQkVaDgwmjaOlY16evBrSoDY9uYKKpKRAspAkEAzFqeoFcl6/0TLSwY5ePLG7PJnz69coF+9z98lKlCTSccwAZsMZuUvZhgI5wA9Dh8rqcFvR09DQzX+RY7ATHy0QJAZl6JTnaTZf9ElrNYNXwWXx9vqmWSI8ZOJnPRFSGhFSqSiMmMe6QehiVAJQDOgnYOeQ+TYWncadScJfuELimVGQJAX4E0KUf4uWq68Y0qSqu9UhZT8IYGl4gzMMp4Hz8AK74VWGSg6uJMWnDF/Iyk9YmMBisveS9+KqJN8qNIaf/fkg==";

@Test

public void demo() throws Exception {

//密碼明文,也就是資料庫的密碼

String plainText = "123456";

System.out.printf(ConfigTools.encrypt(PRIVATE_KEY_STRING, plainText));

}

}

結果如下:

那我們資料庫的密碼就應該設定為這個結果:

4、解析密碼的時候需要的Callback類

import com.alibaba.druid.util.DruidPasswordCallback;

import org.apache.commons.lang3.StringUtils;

import java.util.Properties;

/**

* 資料庫密碼回撥解密

*/

@SuppressWarnings("serial")

public class DBPasswordCallback extends DruidPasswordCallback {

//上述生成的公鑰

public static final String PUBLIC_KEY_STRING = "MIGfMA0GCSqGSIb3DQEBAQUAA4GNADCBiQKBgQCeMT6oOC7I7ypYIqJKuumSQKrPdBDf1xsJGR6b

FifjgALkMGGGIelYaQSswuZzSyQU2j3HoJnXo2yTBzjU0CqUrV/dxuatAkNtvYIbxnXkFPJv25mX

158WBtaiVis8FZcbXzohZ/VxcjL9gvf1Tomrx8sMekpLnuOUGyzkXOs1EwIDAQAB";

public void setProperties(Properties properties) {

super.setProperties(properties);

String pwd = properties.getProperty("password");

if (StringUtils.isNotBlank(pwd)) {

try {

//這裡的password是將jdbc.properties配置得到的密碼進行解密之後的值

//所以這裡的程式碼是將密碼進行解密

//TODO 將pwd進行解密;

String password = ConfigTools.decrypt(PUBLIC_KEY_STRING, pwd);

setPassword(password.toCharArray());

} catch (Exception e) {

setPassword(pwd.toCharArray());

}

}

}

// 請使用該方法加密後,把密文寫入classpath:/config/jdbc.properties

public static void main(String[] args) {

System.out.println(SecurityUtil.encryptDes("", key));

}

}

其中PasswordCallback是javax.security.auth.callback包下面的,底層安全服務例項化一個 PasswordCallback 並將其傳遞給 CallbackHandler 的 handle 方法,以獲取密碼資訊。

當然,除了使用上述的方式,自己也可以對應一套加解密方法,只需要在DBPasswordCallback的 String password = ConfigTools.decrypt(PUBLIC_KEY_STRING, pwd); 替換即可。

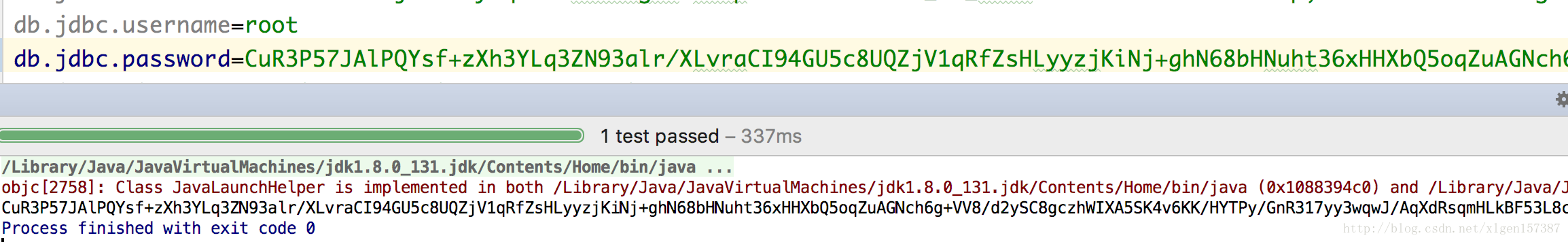

3、在jdbc.properties存放自己加密之後的資訊

driver=com.mysql.jdbc.Driver

url=jdbc:mysql://127.0.0.1:3306/test?useUnicode=true&characterEncoding=utf8&zeroDateTimeBehavior=convertToNull&allowMultiQueries=true

username=root

#回撥DBPasswordCallback解密,這裡的密碼是你加密之後的密碼!!!

password=CuR3P57JAlPQYsf+zXh3YLq3ZN93alr/XLvraCI94GU5c8UQZjV1qRfZsHLyyzjKiNj+ghN68bHNuht36xHHXbQ5oqZuAGNch6g+VV8/d2ySC8gczhWIXA5SK4v6KK/HYTPy/GnR317yy3wqwJ/AqXdRsqmHLkBF53L8ctG7nyQ=

#定義初始連線數

initialSize=20

#定義最大連線數

maxActive=40

#定義最大空閒

maxIdle=20

#定義最小空閒

minIdle=1

#定義最長等待時間

maxWait=60000注意:2、3過程中密碼的設定要確定,加密、解密的最初始密碼是要對應的。

4、設定自定義的DruidPasswordCallback

在自己的spring配置檔案中加入下邊的一句bean配置:

<!--資料來源加密操作 這裡的class就是第2步中自己建立的-->

<bean id="dbPasswordCallback" class="com.xuliugen.db.config.DBPasswordCallback" lazy-init="true"/>

另外還可以直接繼承自Spring提供的PropertyPlaceholderConfigurer,摘錄別人一段程式碼大家參考一下:

public class DecryptPropertyPlaceholderConfigurer extends PropertyPlaceholderConfigurer{

/**

* 重寫父類方法,解密指定屬性名對應的屬性值

*/

@Override

protected String convertProperty(String propertyName,String propertyValue){

if(isEncryptPropertyVal(propertyName)){

return DesUtils.getDecryptString(propertyValue);//呼叫解密方法

}else{

return propertyValue;

}

}

/**

* 判斷屬性值是否需要解密,這裡我約定需要解密的屬性名用encrypt開頭

* @param propertyName

* @return

*/

private boolean isEncryptPropertyVal(String propertyName){

if(propertyName.startsWith("encrypt")){

return true;

}else{

return false;

}

}

}