數字簽名過程及數字證書

阿新 • • 發佈:2019-01-09

數字簽名是什麼?

作者:David Youd

翻譯:阮一峰

原文網址:http://www.youdzone.com/signature.html

1.

鮑勃有兩把鑰匙,一把是公鑰,另一把是私鑰。

2.

鮑勃把公鑰送給他的朋友們—-帕蒂、道格、蘇珊—-每人一把。

3.

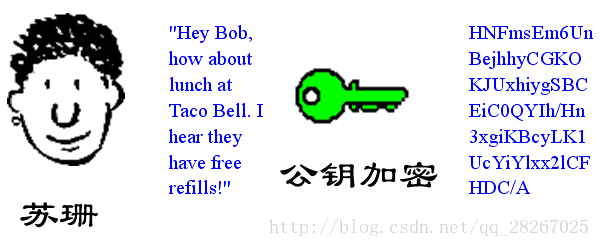

蘇珊要給鮑勃寫一封保密的信。她寫完後用鮑勃的公鑰加密,就可以達到保密的效果。

4.

鮑勃收信後,用私鑰解密,就看到了信件內容。這裡要強調的是,只要鮑勃的私鑰不洩露,這封信就是安全的,即使落在別人手裡,也無法解密。

5.

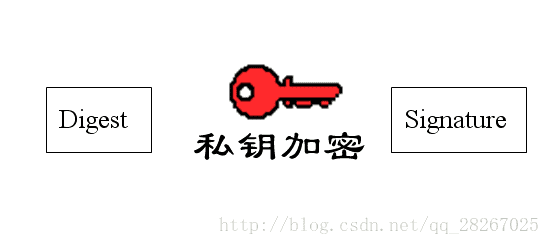

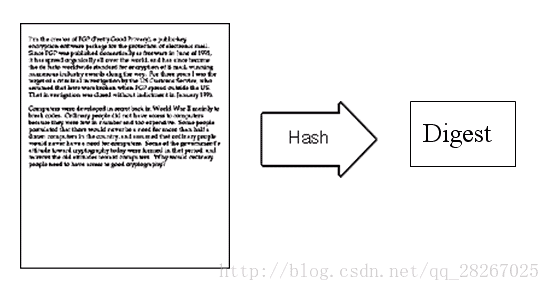

鮑勃給蘇珊回信,決定採用”數字簽名”。他寫完後先用Hash函式,生成信件的摘要(digest)。

6.

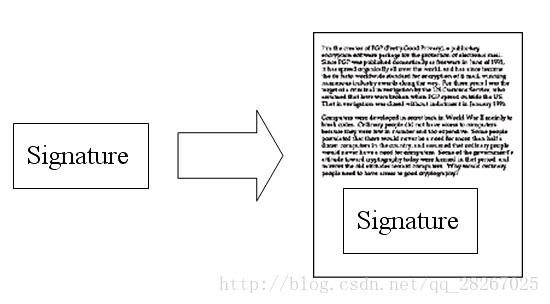

然後,鮑勃使用私鑰,對這個摘要加密,生成”數字簽名”(signature)。

7.

鮑勃將這個簽名,附在信件下面,一起發給蘇珊。(同樣,如果鮑勃要回復加密資訊給蘇珊,那麼需要蘇珊先公佈自己的公鑰給鮑勃用於加密,蘇珊儲存自己的私鑰用於解密。即假設兩個使用者要加密交換資料,雙方交換公鑰,使用時一方用對方的公鑰加密,另一方即可用自己的私鑰解密。)

8.

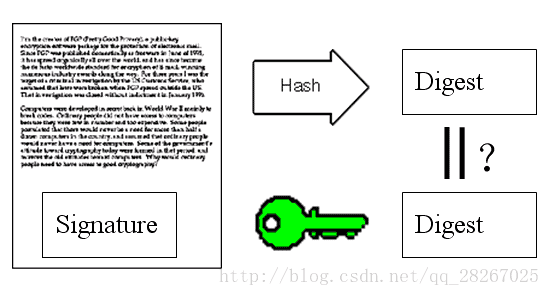

蘇珊收信後,取下數字簽名,用鮑勃的公鑰解密,得到信件的摘要。由此證明,這封信確實是鮑勃發出的。

9.

蘇珊再對信件本身使用Hash函式,將得到的結果,與上一步得到的摘要進行對比。如果兩者一致,就證明這封信未被修改過。

10.

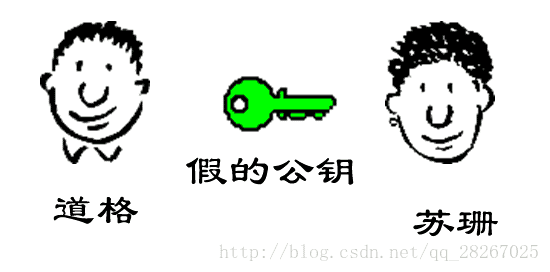

複雜的情況出現了。道格想欺騙蘇珊,他偷偷使用了蘇珊的電腦,用自己的公鑰換走了鮑勃的公鑰。此時,蘇珊實際擁有的是道格的公鑰,但是還以為這是鮑勃的公鑰。因此,道格就可以冒充鮑勃,用自己的私鑰做成”數字簽名”,寫信給蘇珊,讓蘇珊用假的鮑勃公鑰進行解密。

11.

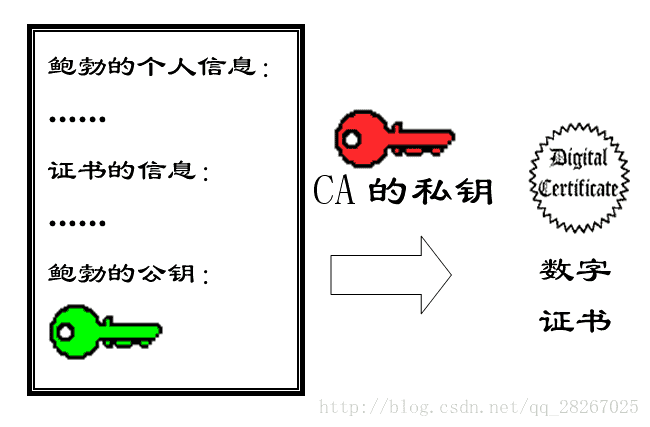

後來,蘇珊感覺不對勁,發現自己無法確定公鑰是否真的屬於鮑勃。她想到了一個辦法,要求鮑勃去找”證書中心”(certificate authority,簡稱CA),為公鑰做認證。證書中心用自己的私鑰,對鮑勃的公鑰和一些相關資訊一起加密,生成”數字證書”(Digital Certificate)。

12.

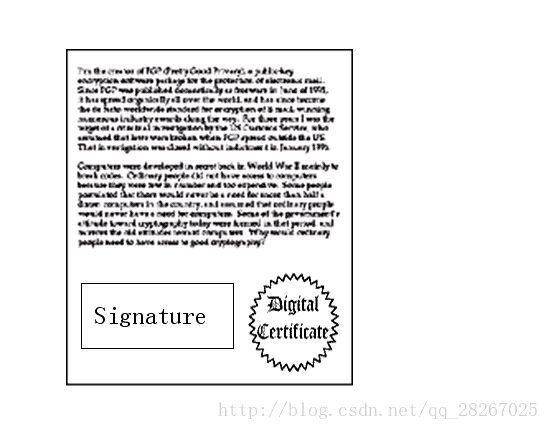

鮑勃拿到數字證書以後,就可以放心了。以後再給蘇珊寫信,只要在簽名的同時,再附上數字證書就行了。

13.

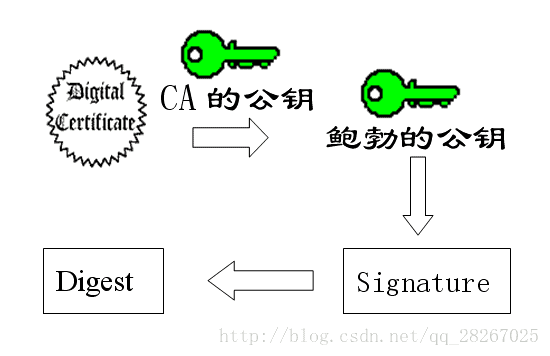

蘇珊收信後,用CA的公鑰解開數字證書,就可以拿到鮑勃真實的公鑰了,然後就能證明”數字簽名”是否真的是鮑勃籤的。

14.

下面,我們看一個應用”數字證書”的例項:https協議。這個協議主要用於網頁加密。

15.

首先,客戶端向伺服器發出加密請求。

16.

伺服器用自己的私鑰加密網頁以後,連同本身的數字證書,一起傳送給客戶端。

17.

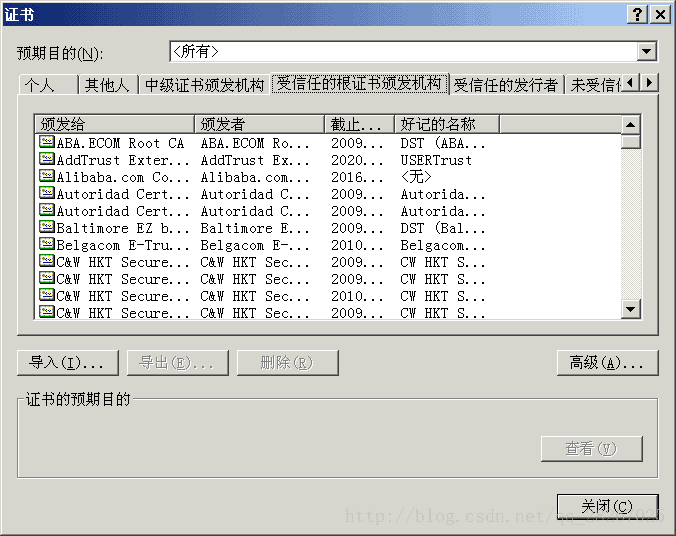

客戶端(瀏覽器)的”證書管理器”,有”受信任的根證書頒發機構”列表。客戶端會根據這張列表,檢視解開數字證書的公鑰是否在列表之內。

18.

如果數字證書記載的網址,與你正在瀏覽的網址不一致,就說明這張證書可能被冒用,瀏覽器會發出警告。

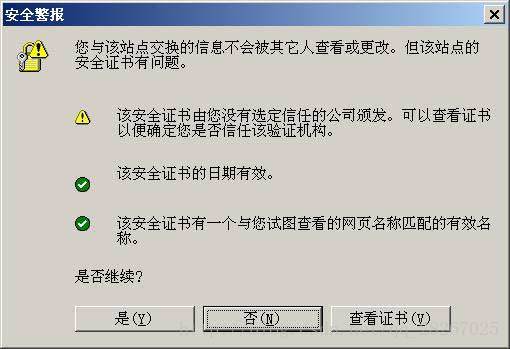

19.

如果這張數字證書不是由受信任的機構頒發的,瀏覽器會發出另一種警告。

20.

如果數字證書是可靠的,客戶端就可以使用證書中的伺服器公鑰,對資訊進行加密,然後與伺服器交換加密資訊。

不過,非對稱加密(公鑰加密)在計算上相當複雜,效能欠佳、遠遠不比對稱加密;因此,在一般實際情況下,往往通過公鑰加密來隨機建立臨時的對稱祕鑰,亦即會話金鑰(一次性用於會話中加密用的對稱式金鑰),然後才通過對稱加密來傳輸大量、主體的資料。

參考連結: