利用瀏覽器的console篡改cookie

背景:

最近公司有個客戶問題,是由於瀏覽器的cookie中多記錄過期的session id導致重複登入,普通操作無法復現,因此嘗試進行cookie篡改復現問題。

方法:

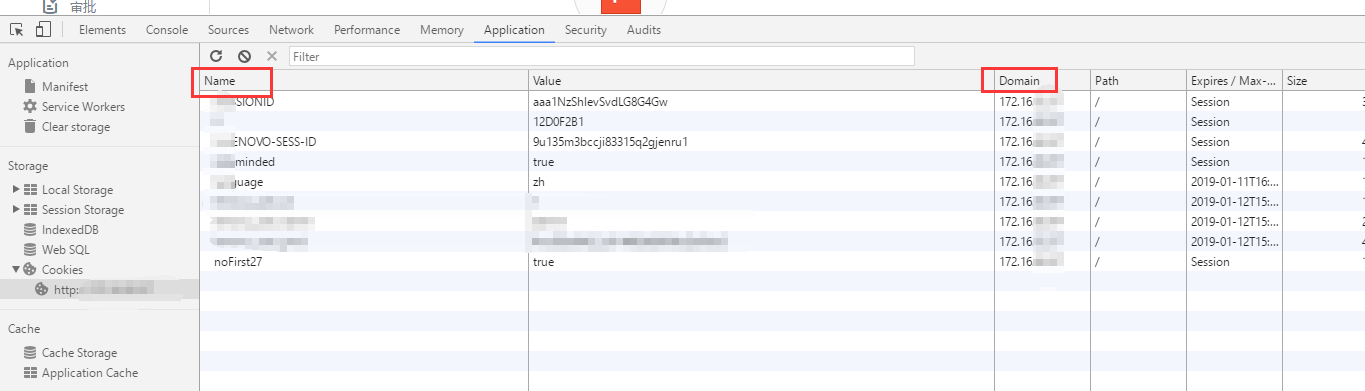

首先,要知道軟體定義的session名稱,比如soft_cookie,獲取方式是開啟開發者工具(F12),點選application--Storage--cookie,檢視左側Name,看看session對應的變數名字

然後,我們開啟瀏覽器的console,輸入下面的語句

$.cookie('soft_cookie','fakecookie', {'domain': '.server_name_or_ip

fadecookie就是你要偽造的cookie值

server_name_or_ip,就是作用域名,在上圖中也可以獲取

再對瀏覽器進行你想要的操作時,這個假的cookie就會生效了

相關推薦

利用瀏覽器的console篡改cookie

背景: 最近公司有個客戶問題,是由於瀏覽器的cookie中多記錄過期的session id導致重複登入,普通操作無法復現,因此嘗試進行cookie篡改復現問題。 方法: 首先,要知道軟體定義的session名稱,比如soft_cookie,獲取方式是開啟開發者工具(F12),點選appl

destoon系統開發-最新利用瀏覽器的cookie 做歷史瀏覽記錄

iss history 系統 bsp time shift cat spa _array 註意: 代碼 放在要顯示的為 (一般放在詳情頁),註意本教程不入庫,直接利用瀏覽器的 cookie 緩存判斷 <!--歷史瀏覽記錄 S--> <d

瀏覽器登錄cookie

事件 登陸 font lac check www rip style ntb <!DOCTYPE html PUBLIC "-//W3C//DTD XHTML 1.0 Transitional//EN"

瀏覽器被篡改 解法方案?

發生 圖片 進行 blog googl tro 開心 you strong 今天開開心心的打開瀏覽器,我的百度主頁呢? 2345、sougou主頁一大堆,靠.... what you fuck 機制的我打開了Google Chrome ,發現一大堆可疑的

處理谷歌瀏覽器被篡改主頁的問題

log 網頁 tex fff 過時 特殊 直接 size 重裝 瀏覽器被篡改主頁分析處理 關鍵詞:chrmod.exe, 谷歌瀏覽器, 瀏覽器, 篡改主頁 一、普通主頁篡改處理 瀏覽器經常會被一些網絡垃圾程序給篡改主頁,打開瀏覽器會打開hao123,2345,T

判斷是否微信瀏覽器,獲取cookie,獲取URL來源等

document XP indexof exp dex subst location opener HR function isWeiXin() { var ua = window.navigator.userAgent.toLowerCase(); if

IE/Firefox/Chrome等瀏覽器保存Cookie的位置

很多 顯示 style app file soft xxxx ubuntu ogl IE瀏覽器Cookie數據位於:%APPDATA%\Microsoft\Windows\Cookies\ 目錄中的xxx.txt文件 (裏面可能有很多個.txt Cookie文件)如:C:\

互聯網企業靜態資源的部署,如何充分利用瀏覽器緩存機制

本地 客戶 方式 sta blog scss tro 利用 exp 瀏覽器獲取靜態資源方式:緩存、版本 從html文件中解析出靜態資源的url,查看本地緩存是否存在、是否過期,是否需要重新獲取。根據url全路徑匹配查找是否存在,根據header的字段expire/cac

Metasploit(msf)系列-利用瀏覽器漏洞滲透提權

我最近在學習Kali系統msf框架的使用,怎樣利用瀏覽器漏洞滲透提權,現在我就把學習到的一點小成果展示出來。在此之前我要先介紹本次利用的漏洞是ms10_018,想具體瞭解該漏洞可以參考:https://docs.microsoft.

C#利用wininet獲取網頁Cookie

WinInet WinInet(“Windows Internet”)API幫助程式設計師使用三個常見的Internet協議,這三個協議是用於World Wide Web全球資訊網的超文字傳輸協議(HTTP:Hypertext Transfer Protocol)、檔案傳輸協議(FTP:File

工具 - Chrome瀏覽器匯入匯出cookie

使用Chrome外掛匯入匯出。 可以刪除cookie、新增、重新整理、匯入、匯出、搜尋。 外掛名:editthiscookie 外掛連結: CSDN下載:https://download.csdn.net/download/sinat_32238399/107

傳銷站經典案例之篡改cookie進後臺

在傳銷站發現了一個比較有意思的程式碼,他的後臺登陸是有很大的問題,採用了cookie去判斷使用者是否登陸 首先,先來看一下它是如何判斷登陸的 看到這個,我想,大家應該都明白是什麼情況了 它先獲取了cookie中‘denglu’中的欄位,然後判斷其中是否存在’userid‘,如果存在,就

在瀏覽器console中呼叫vue內部方法

new Vue({ el: '#app', i18n, store, router, data () { return { address:'' }

瀏覽器儲存之Cookie、LocalStorage 和 SessionStorage的區別詳解

Cookie 常用於客戶端與服務端之間的通訊,但是它有本地儲存的功能。 缺點: 儲存量太小,只有4kb 所有http請求都會含cookie,會影響獲取資源的效率 API簡單,需要封裝一下才能用 LocalStorage 和SessionStorage H5問世後

瀏覽器Console下,cookies更新

function UpdateCookies(cookies) { datas = cookies.split(";"); for(var i=0; i<datas.length; i++) { document.cookie = datas[i];

session依賴cookie,如果瀏覽器禁用了cookie呢?

<form action='<%=response.encodeURL("/jsp/index.jsp") %>' method="post"> <

Chrome瀏覽器匯入匯出cookie

使用Chrome外掛匯入匯出。 可以刪除cookie、新增、重新整理、匯入、匯出、搜尋。 外掛名:editthiscookie 外掛連結: crx檔案匯入Chrome方式: 1、位址列輸入chrome://extensions/ (不同版本可

利用session請求和cookie請求,token比較特殊不同於前面二者後面補上在這邊文章末尾

先說session吧:眾所周知http請求是無狀態的,需要靠session來維持會話,而session與cookie又緊密聯絡通過儲存在cookie裡面的sessionid;接下來講如何利用這一機制傳送請求 """pt:1session保持傳送登陸後的介面請求

nginx 在瀏覽器端保持cookie 一致

http 內存 11.11 proxy con backup 用戶登陸 需要 etc 一般來說,我們在java中都通過如下代碼進行用戶登錄後的服務端註冊,並且在用戶下次請求時無需再登陸一遍,這就是Servlet的Session。使用了這種Session策

python 爬蟲:利用selenium抓取cookie進行模擬登陸

說明: selenium抓取cookie模擬登陸,理論上可以登入任何網站。以下兩段程式碼分別介紹抓取cookie,和攜帶cookie登入。 抓取cookie.json程式碼 import