新しい AWS Resource Access Manager – クロスアカウントでのリソース共有

以前に説明したように、顧客はさまざまな理由で複數の AWS アカウントを使用しています。一部の顧客は、複數のアカウントを使用して管理および課金を切り分けています。爆発半徑を設定して、間違いの影響をコントロールしている顧客もいます。

こうした分離はすべての顧客にとって実際にポジティブなものですが、特定のタイプの共有が有用で有益であることも判明しています。たとえば、多くの顧客は、管理のオーバーヘッドや運用コストを削減するために、リソースを一元的に作成してアカウント間で共有したいと考えています。

AWS Resource Access Manager

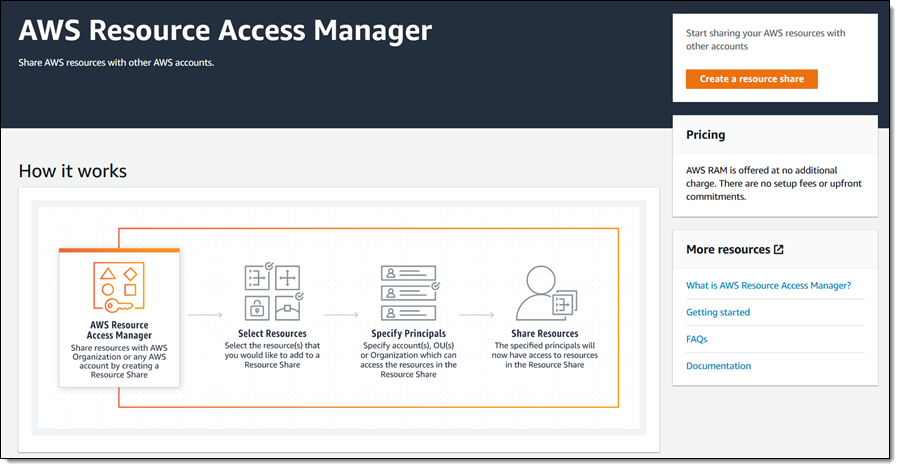

新しいAWS Resource Access Manager (RAM) は、AWS アカウント間でのリソース共有を容易にします。AWS 組織內でリソースを簡単に共有でき、コンソール、CLI、一連の API から使用できます。Route 53 Resolver ルールのサポートを開始 (昨日、Shaunの素晴らしい記事で発表) し、近いうちにさらに多くの種類のリソースを追加します。

リソースを共有するには、単にリソース共有を作成し、名前を付け、リソースを 1 つ以上追加し、他の AWS アカウントへのアクセス権を付與するだけです。それぞれのリソース共有はショッピングカートに似ており、異なる種類のリソースを保持できます。自分が所有しているリソースはすべて共有できますが、共有されているリソースを再共有することはできません。リソースは、組織、

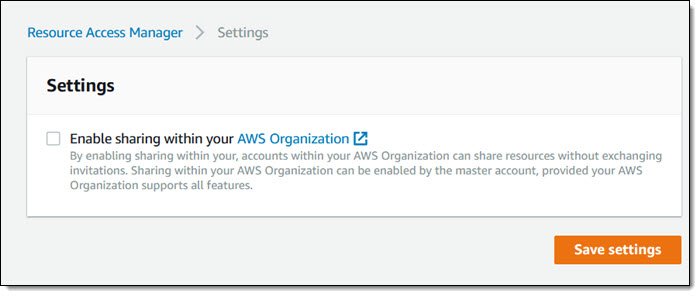

組織のマスターアカウントの共有を、RAM コンソールの [Settings] ページで有効にする必要があります。

その後、組織內の別のアカウントとリソースを共有すると、リソースはどちらの側でもさらなるアクションなしで利用可能になります (RAM は、アカウントが組織に追加されたときに行われたハンドシェイクを利用します)。組織外のアカウントでリソースを共有すると、そのアカウントでリソースを利用できるようにするために承認する必要がある招待が送信されます。

リソースがアカウント (消費アカウントと呼ぶ) と共有されると、共有リソースは消費アカウントが所有するリソースと共に適切なコンソールページに表示されます。同様に、Describe/List をコールすると、共有リソースと消費アカウントが所有するリソースの両方を返します。

リソース共有にタグを付け、IAM ポリシーでタグを參照してタグベースの権限システムを作成することができます。リソース共有から、いつでもアカウントやリソースを追加したり削除したりすることができます。

AWS Resource Access Manager の使用

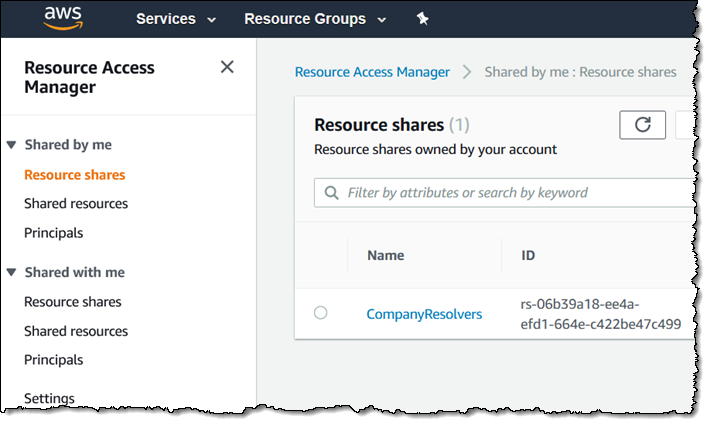

RAM コンソールを開き、[Create a resource share] をクリックして開始します。

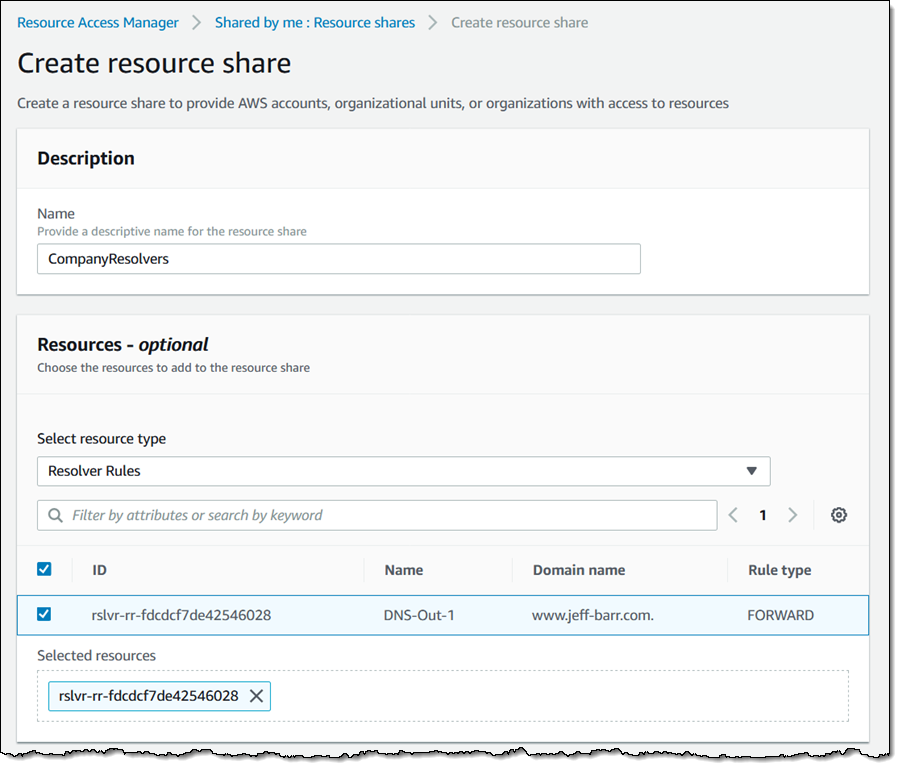

共有の名前 (CompanyResolvers) を入力し、追加したいリソースを選択します。

先ほど説明したように、すぐにリソースタイプを増やしていきます!

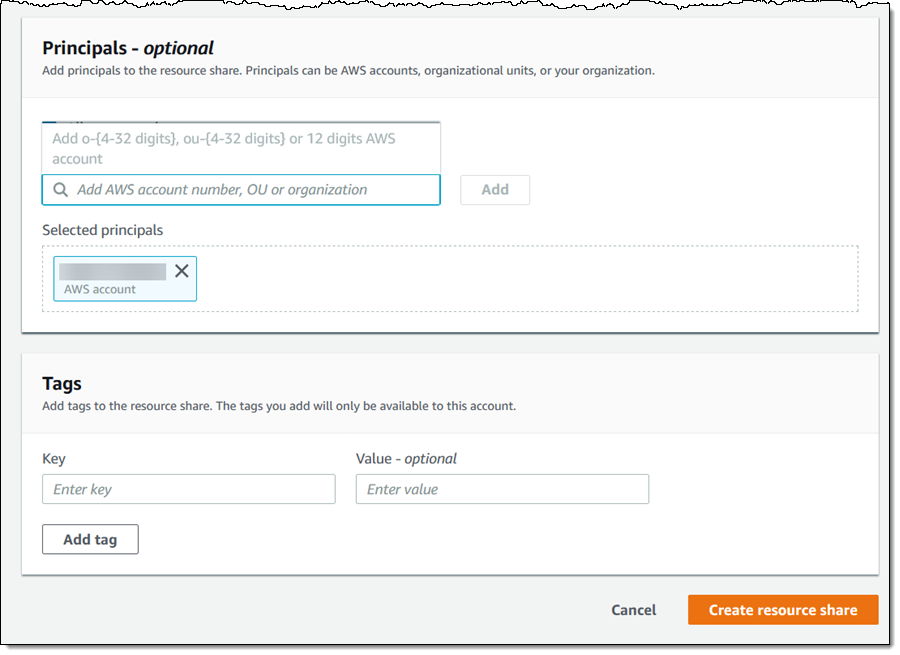

リソースを共有するプリンシパル (組織、OU、AWS アカウント) を入力し、[Create resource share] をクリックします。

共有するアカウントが組織外のアカウントであれば、招待を受け取ります。招待はコンソールに表示され、コンソールで承認することができます。招待を承認すると、適切な IAM 権限で、リソースにアクセスできるようになります。

また、RAM では、自分が共有しているすべてのもの、および自分と共有されているものすべてに一元的にアクセスできます。

さらに、CreateResourceShare、UpdateResourceShare、GetResourceShareInvitations、AcceptResourceShareInvitation などの関數を使用して、共有プロセスを自動化することもできます。もちろん、IAM ポリシーを使用して、トランザクションの両側でこれらの関數の使用を規制することができます。

リソースの共有には料金はかかりません。

今すぐ利用可能です!

AWS Resource Access Manager (RAM) はすでに利用可能であり、すぐにリソースの共有を開始できます。

— Jeff;

相關推薦

新しい AWS Resource Access Manager – クロスアカウントでのリソース共有

以前に説明したように、顧客はさまざまな理由で複數の AWS アカウントを使用しています。一部の顧客は、複數のアカウントを使用して管理および課金を切り分けています。爆発半徑を設定して、間違いの影響をコントロールしている顧客もいます。 こうした分離はすべての顧客にとって実際にポジ

Infrastructure as Code & AWS Resource Provisioning

AWS CloudFormation provides a common language for you to describe and provision all the infrastructure resources in your cloud environme

AWS Marketplace: Access Insight Enterprise

Access Insight is agile, collaborative and user-friendly business intelligence at its best. Merge and transform data from any source into meaningf

AWS Resource APIs for SNS and SQS

Last week we released version 0.0.3 of the AWS Resource APIs for Java, adding support for the Amazon Simple Queue Service (SQS) and Amazon Simple

Estimate AWS Resource Costs

Amazon Web Services is Hiring. Amazon Web Services (AWS) is a dynamic, growing business unit within Amazon.com. We are currently hiring So

先睹為快 – 適用於 EC2 和 EBS 的新 AWS 成本計算器

直到現在,十多年前我們釋出簡單月度成本計算器的部落格文章仍然不時出現在我們內部的十大名單中! 從那篇博文釋出以來,我們對這款成本計算器不斷擴充套件、重新設計,甚至進行了一兩次重新構建。 新計算器 在徵集大量客戶反饋的基礎上,我們利用空白的螢幕和空的程式碼儲存庫開始構建全新的

Track AWS Resource Configurations With AWS Config

One of the coolest aspects of the Cloud is its dynamic nature. Resources can be created, attached, configured, used, detached, and destroyed in a

Restrict access to your AWS Glue Data Catalog with resource

A data lake provides a centralized repository that you can use to store all your structured and unstructured data at any scale. A data lake can in

新功能 – AWS Systems Manager Session Manager 支援通過 Shell 訪問 EC2 例項

當今這個時代對於企業 IT 管理員來說非常有趣。一方面,開發人員在探討(並著手實施)基礎設施即程式碼的美好未來,將伺服器和其他資源視之如敝履。另一方面,仍需將舊版系統視之如愛寵,需要手動或藉助有限的自動化進行設定和維護。與我交流過的許多客戶都在快速向未來邁進,但卻困囿於眼下的環境。例如,他們

徹底禁用resource manager

sys spfile -a -c ron 禁用 col nag art 禁用resource manager 由於發現系統的一個等待事件:resmgr:cpu quantum。這是由於resource manager的原因。看來resource manager

No 'Access-Control-Allow-Origin' header is present on the requested resource

請求 ted -c ref aliyun 跨域 sent res 服務器的響應 一、現象 ajax調用請求後,前端提示收到這個錯誤 No ‘Access-Control-Allow-Origin‘ header is present on the requested res

yarn 與 resource manager ha

using 運行 腦裂 原來 script tor rac start eve YARN最初的思想是把hadoop1中的job tracker的功能拆分出來,把它的資源管理與任務調度功能分成兩個單獨的進程.yarn體系結構中有兩個進程,resource manager和no

jdk1.8新特性 : 接口中可以有普通方法(非靜態方法)和靜態方法 , 顛覆了之前我的理解 : 接口中只能有共有常量和抽象方法的概念,後面必須要加一句jdk1.7和1..7之前

@override 編譯 sys 接口 blank new style nts highlight 看到jdk某些接口中存在default方法,於是... http://shaomeng95.iteye.com/blog/998820 為什麽接口只能是公有常量? p

solr部署tomcat 訪問HTTP Status 403 – Access to the requested resource has been denied

height AC target win7 denied erl 重啟 出現 ora -----------解決403錯誤看這裏!!-----------打開****\Tomcat 8.5\webapps\solr\WEB-INF裏面的web.xml,把下面這段配置註釋掉!

Spark運行模式_基於YARN的Resource Manager的Client模式(集群)

發的 資源 使用 由於 ack 生成 clust 均衡 ont 現在越來越多的場景,都是Spark跑在Hadoop集群中,所以為了做到資源能夠均衡調度,會使用YARN來做為Spark的Cluster Manager,來為Spark的應用程序分配資源。 在執行Spark應

[轉]No 'Access-Control-Allow-Origin' header is present on the requested resource.'Ajax跨域訪問解決方案

不能 ade 方式 ole 相同域名 all log head 允許 原 https://blog.csdn.net/zhoucheng05_13/article/details/53580683 No ‘Access-Control-Allow-Origin‘ heade

aws 和ubuntu添加新硬盤方法

命令 新硬盤 mkdir mnt 查看 編輯 uuid one 可能 1.現在 aws 網站上創建一個硬盤,註意創建的Availability Zone必須和EC2 虛擬機在同一個區,因為一個AZ相當於一個數據中心,為了保證速度,不可能把硬盤和虛擬機放在不同的數據中心。 2

Ajax跨域請求No 'Access-Control-Allow-Origin' header is present on the requested resource

背景 安裝完nodejs並使用React傳送Ajax請求時,日誌列印No ‘Access-Control-Allow-Origin’ header is present on the requested resource。 解決方案 之前的部落格中的專案存在SessionFilt