1013.Web安全攻防靶場之wavsep

阿新 • • 發佈:2019-01-15

wavsep 基於 配置 -i sep 工程 -c 流行 替換

概述

wavsep 是一款基於java的簡單web攻防靶場,利用最簡單的jsp技術進行實現。

GitHub地址為 https://github.com/sectooladdict/wavsep。

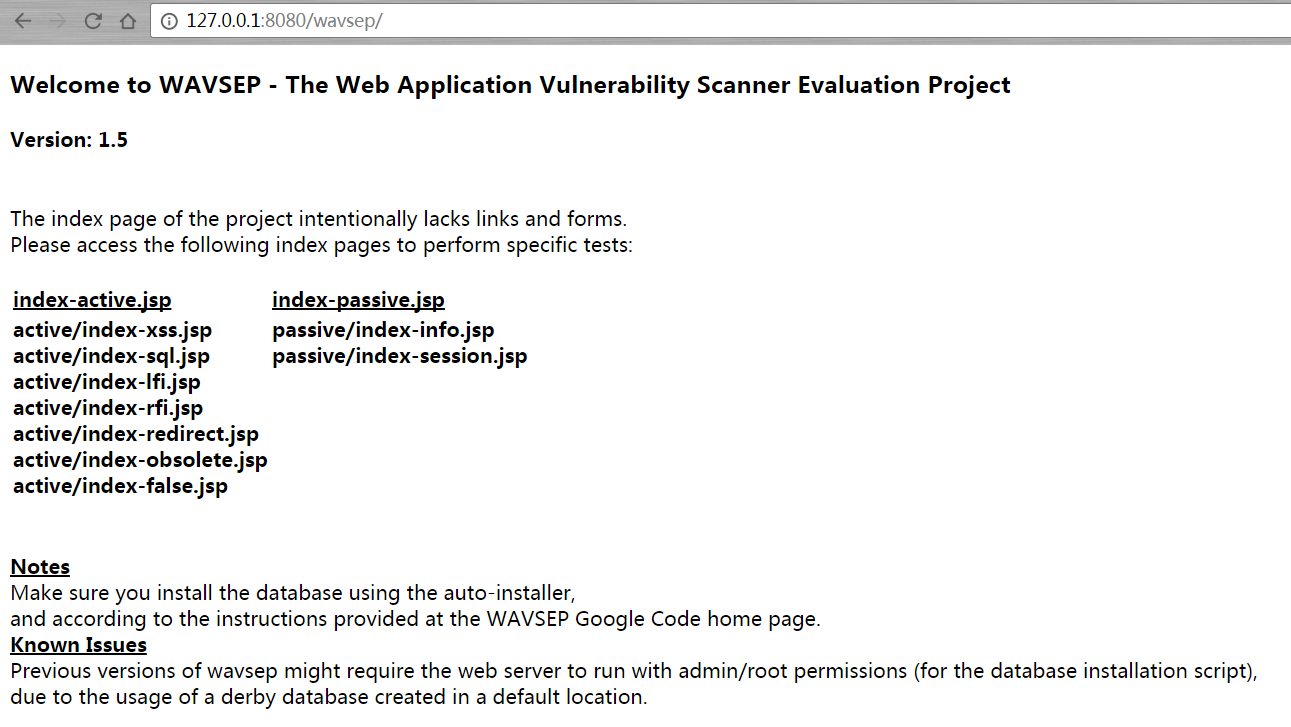

部署後首頁截圖

部署

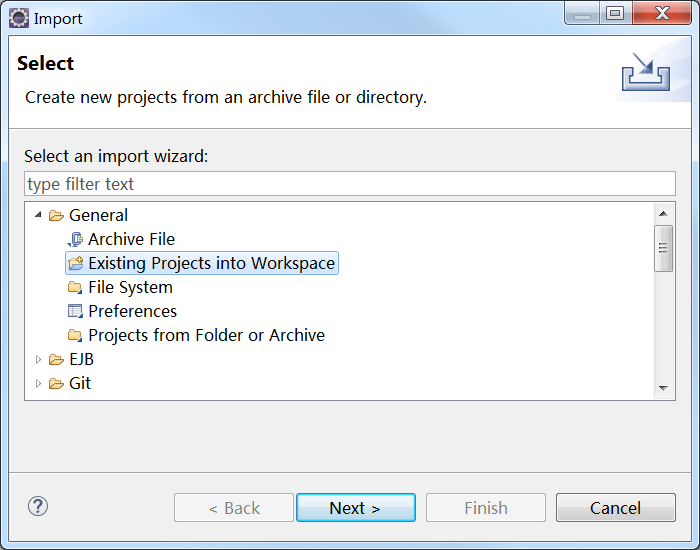

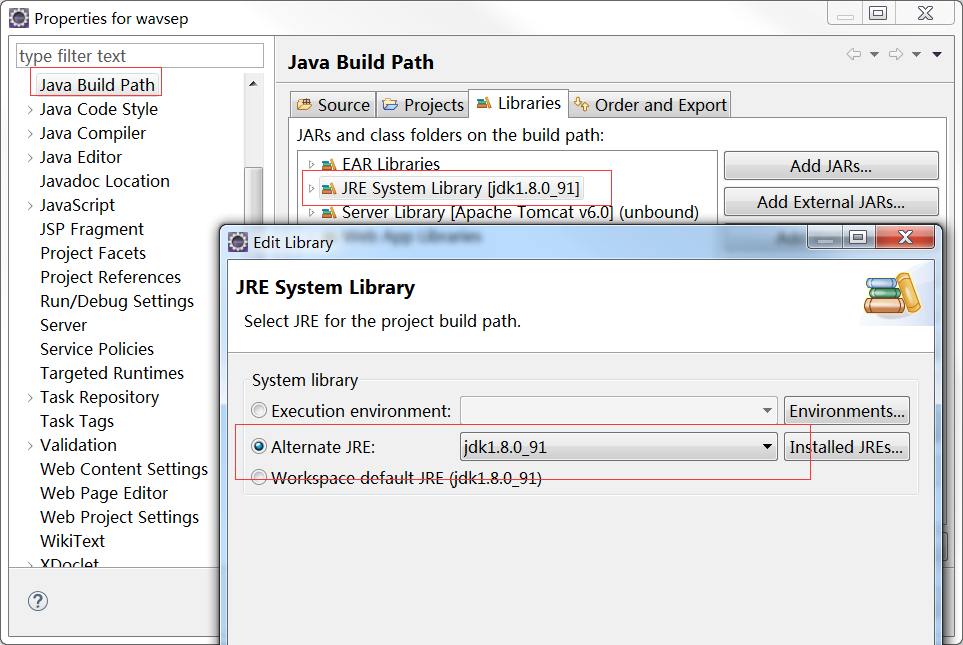

從git上下載包後,倒入eclipse中,修復jdk版本號即可。wavsep使用的默認為jre7,tomcat6。

具體怎麽將已有eclipse項目導入並將web項目在tomcat中運行,請在搜索引擎中搜索。

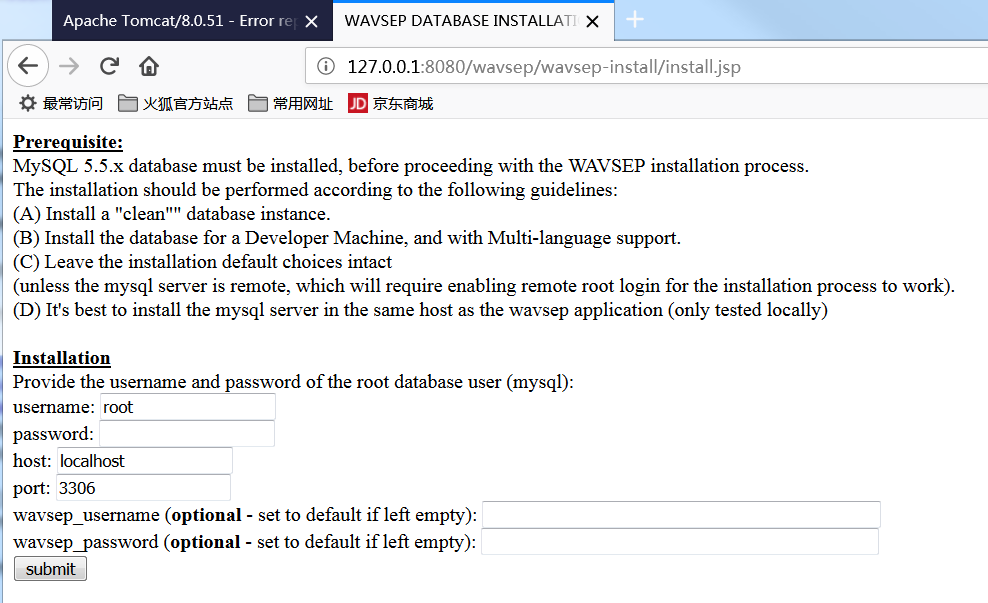

項目啟動成功後,訪問連接 http://127.0.0.1:8080/wavsep/wavsep-install/install.jsp 輸入root用戶信息,程序會自動進行表的創建,因為該程序是使用derby保存數據庫連接信息,所有沒有其他的配置文件。表創建完成後需要將tomcat重啟才能夠正確的運行靶場。

使用

該平臺中包含了很多的漏洞,具體如下:

SQL註入

待補全

DOM-XSS

待補全

反射型XSS

待補全

本地文件包含 LFI

待補全

遠程文件包含 RFI

待補全

備份文件檢查

待補全

信息泄露

待補全

SESSION認證

待補全

總結

該靶場由於完成比較早,所以近些年比較流行的一些漏洞沒有納入把場中,但是對於一些老的漏洞,對於初學者來說還是不錯的。

1013.Web安全攻防靶場之wavsep