DNS完整報文分析

用wireshark抓到DNS的報文,複製如下:

0000 00 00 0c 07 ac 0d 44 39 c4 38 9c 3d08 00 4500 ......D9.8.=..E.0010 00 39 0f c900 00 40 11 02 68 0b 80 b2 33 0b 80 [email protected]

0020 a1 50 e2 bb 00 35 00 25 39 4d38 6701 00 00 01 .P...5.%9M8g....

0030 00 00 00 0000 00 01 69 05 62 61 69 64 75 03 63 .......i.baidu.c

0040 6f 6d 00 00 0100 01 om.....

現開始分析

先來一張圖瞭解乙太網資料幀從資料進入協議棧的封包過程:

乙太網首部結構:

對應資料

目MAC:00 00 0c 07 ac 0d

源MAC:44 39 c4 38 9c 3d

型別:08 00 (表示是IP型別)

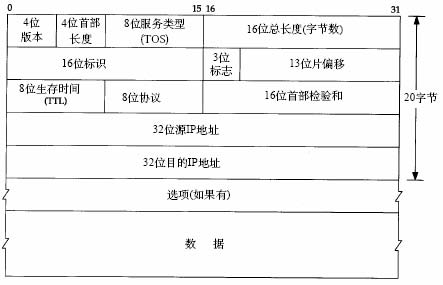

下面到IP報文部分:

版本:4

首部長度:5

服務型別:00

總長度:00 39

16位標識:0f c9

3位標誌 + 13位偏移:00 00

TTL生存時間:40

8位協議:11 (既是UDP協議)

16首部檢驗和:02 68

源IP:0b 80 b2 33 (即11.128.178.51)

目的IP:0b 80 a1 50(即11.128.161.80)

接下來到UDP協議:

源埠號:e2 bb (即58063)

目的埠:00 35 (即53埠)

封包長度:00 25 (長度為37)

校驗和:39 4d

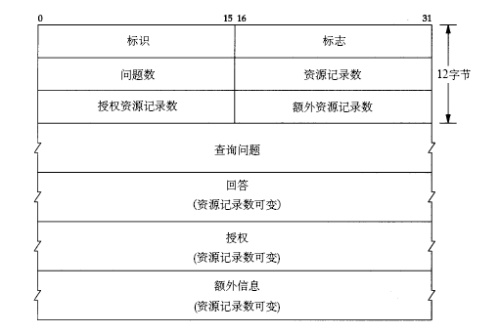

接下來到DNS部分了:

標識:38 67

標誌:01 00

問題數;00 01 (1個)

資源記錄數:00 00

授權資源記錄數;00 00

額外資源記錄數:00 00

這一共就是12個位元組了

接下來就是查詢問題:

01 69 05 62 61 69 64 75 03 63 6f 6d 這些對應字串:

01 i 05 b a i d u 03 c o m

即 i.baidu.com這個網址了,這是開啟百度是傳送的DNS請求了。

後面幾個ASCII碼

00:應該表示結束

00 01:表示查詢

00 01:表示Internet資料

到此報文分析結束

*****************分界線***************

接著用omnipeek抓DNS包,更清晰如下圖:

相關推薦

DNS完整報文分析

用wireshark抓到DNS的報文,複製如下:0000 00 00 0c 07 ac 0d 44 39 c4 38 9c 3d08 00 4500 ......D9.8.=..E.0010 00 39 0f c900 00 40 11 02 68 0

TCP/IP具體解釋--ICMP報文分析

否則 報文格式 計算 目的 src 序列號 多個 即使 成了 一.概述: 1. ICMP同意主機或路由報告差錯情況和提供有關異常情況。ICMP是因特網的標準協議,但ICMP不是高層協議,而是IP層的協議。通常ICMP報文被IP層或更高層協議(TCP或UDP)使用。

抓包報文分析

pointer bsp 次數 ice mac ota article 代碼 clas 盡管用到的抓包工具次數比較多。可是還是記不住這些16進制代碼的含義。上次參加CTF居然有這種題,今天有時間就分析了一下,記下來 00 23 69 B7 81 24 0C 82 68

常用http響應報文分析

try 無法 郵件地址 常用 長度 tran index.jsp arch val 這是我在使用Asp.Net的時候,整理的的一些關於Http響應報文的分析筆記,零零散散的記錄, 現在貼出來,拋磚引玉,如果有什麽不對或者不嚴謹的地方,請各位大神不吝賜教. 一、HTTP響應碼

java代碼實現highchart與數據庫數據結合完整案例分析(一)---餅狀圖

隱藏 des log cred 數據庫數據 idt string 時間 input 作者原創:轉載請註明出處 在做項目的過程中,經常會用到統計數據,同時會用到highchart或echart進行數據展示,highchart是外國開發的數據統計圖插件, echa

java代碼實現highchart與數據庫數據結合完整案例分析(二)---折線圖

end idt 。。 客戶端 屬性 hid pla 循環 scrip 作者原創:未經博主允許不許轉載 在上一篇的博客中,展示和分析了如何做一個餅狀圖,有疑問可以參考上一篇博客。 現在分析和展示折線圖的繪制和案例分析, 先展示效果圖: 與餅狀圖不同的是,折線圖展現更多的數據

Wireshark安裝使用及報文分析(圖文詳解)

p s 技術 cap cut .net 信息 display 過程 數據 Wireshark是世界上最流行的網絡分析工具。這個強大的工具可以捕捉網絡中的數據,並為用戶提供關於網絡和上層協議的各種信息。與很多其他網絡工具一樣,Wireshark也使用pcapnetwork l

Wireshark安裝使用及報文分析

clas aid ati wire wireshark ID shark static str 先看鏈接!!! Wireshark使用教程:https://jingyan.baidu.com/article/93f9803fe902f7e0e56f5553.html Wir

DNS域名系統分析

簡介 DNS(Domain Name System)即域名系統也常叫做域名解析協議,是全球資訊網上作為域名和IP地址相互對映的一個分散式資料庫,能夠使使用者更方便的訪問網際網路,而不用去記住能夠被機器直接讀取的IP數串。通過域名,最終得

關於DNS解析試題分析和查詢方式講解

題目來源:2010-408_計算機學科專業基礎綜合 如果本地域名服務無快取,當採用遞迴方法解析另一網路某主機域名時,使用者主機 、本地域名伺服器傳送的域名請求訊息數分別為() A.1條,1條 B.1條,多條 C.多條,1條 D.多條,多條 我在下面給出的

Linux網路程式設計——原始套接字例項:MAC 頭部報文分析

通過《Linux網路程式設計——原始套接字程式設計》得知,我們可以通過原始套接字以及 recvfrom( ) 可以獲取鏈路層的資料包,那我們接收的鏈路層資料包到底長什麼樣的呢? MAC 頭部(有線區域網) 注意:CRC、PAD 在組包時可以忽略 鏈路層資料包的其中一

為什麼修改hosts不立即生效?--瀏覽器DNS快取機制分析

經常做Web開發的工程師,都會遇到需要將某個域名繫結到特定IP上,進行測試的情況。大家一般都會用修改hosts檔案的方式來解決,但是經常也會遇到修改hosts不生效的情況,而且有時生效,有時不生效的情況也有發生,這到底是為什麼呢? ###起:DNS快取機制 關於DNS快取的機制,有一篇非

DNS解析全過程分析

DNS解析過程 1.檢查瀏覽器快取中是否快取過該域名對應的IP地址 使用者通過瀏覽器瀏覽過某網站之後,瀏覽器就會自動快取該網站域名對應的IP地址, 當用戶再次訪問的時候,瀏覽器就會從快取中查詢該域名對應的IP地址, 因為快取不僅是有大小限制,而且還有時間限制(域名被快取的時間通過TTL屬性來設定

演算法 最近對問題完整程式碼分析

#include <iostream> //#include <algorithm> #include<cmath> using namespace std; const int n=10; struct point{

linux spi驅動開發學習(四)-----spi驅動程式完整流程分析

所有的應用程式使用dev/目錄下建立的裝置,這些字元裝置的操作函式集在檔案spidev.c中實現。 點選(此處)摺疊或開啟 static const struct file_operations spidev_fops = { .owner = THIS

NRF5 SDK藍芽開發——peripheral裝置廣播報文分析

peripheral裝置廣播報文分析 試驗條件: iar for arm開發平臺 1塊nRF52832開發板 應用程式開發版本:nRF5_SDK_15.0.0_a53641a 協議棧韌體: s132_nrf52_6.0.0_softdevice.hex 2

MODBUS協議整理:功能碼簡述 報文分析

1.MODBUS功能碼簡述 下表列出MODBUS支援的部分功能程式碼:以十進位制表示。 表1.1 MODBUS部分功能碼 程式碼 中文名稱 暫存器PLC地址 位操作/字操作 運算元量 01 讀線圈狀態 00001

用python進行DNS查詢--(報文解析篇)

#-*-coding:utf-8-*- import socket def ana_head(q,n): list1 = [] print u'包長度%d'%len(q) print u'標識為:%x%x'%(ord(q[0]),ord(

ICMP報文分析

一.概述:1. ICMP允許主機或路由報告差錯情況和提供有關異常情況。ICMP是因特網的標準協議,但ICMP不是高層協議,而是IP層的協議。通常ICMP報文被IP層或更高層協議(TCP或UDP)使用。一些ICMP報文把差錯報文返回給使用者程序。2. ICMP報文作為I

MIB Browser和Wireshark 的使用:通過oid獲取裝置資訊時的SNMP報文分析

MIB Browser& Wireshark Table View 1. Address : 172.16.72.134 (將我所在主機的IP新增到172.16.72.134 的SNMP中) 2. OID: .1.3.6.1.2.2.1 (或點選i