密碼爆破工具:Medusa(美杜莎)-操作說明

阿新 • • 發佈:2019-02-02

- 科普下:

- Medusa是支援AFP, CVS, FTP, HTTP, IMAP, MS-SQL, MySQL, NCP (NetWare),

NNTP, PcAnywhere, POP3, PostgreSQL, rexec, rlogin, rsh, SMB, SMTP

(AUTH/VRFY), SNMP, SSHv2, SVN, Telnet, VmAuthd, VNC的密碼爆破工具。

- Medusa是支援AFP, CVS, FTP, HTTP, IMAP, MS-SQL, MySQL, NCP (NetWare),

最近搞一個專案,需要爆破postgres這個資料庫的賬號密碼.想弄個全球的工具.

一開始打算使用易語言編寫,然而發現易語言不具備postgresql資料庫.可能需要呼叫外部API介面?反正感覺很複雜.

開始嘗試使用python指令碼爆破.

一路坎坷不斷.最終成功了.但是感覺很雞肋.需要設計很多未知變數,如:爆破成功密碼,虛要寫出結果,同時執行多執行緒爆破.如果同時多個爆破成功了,結果會都寫出成功嗎?未知啊.測試環境也不樂觀..

反正轉轉悠悠好一段時間,突然網上發現有一個軟體叫做Medusa.和hydra(九頭蛇)差不多.但是貌似Medusa效率高一點.開始找資料.記錄一下用法.以防以後忘記了好查.

正文開始:

Medusa(美杜莎)操作說明:

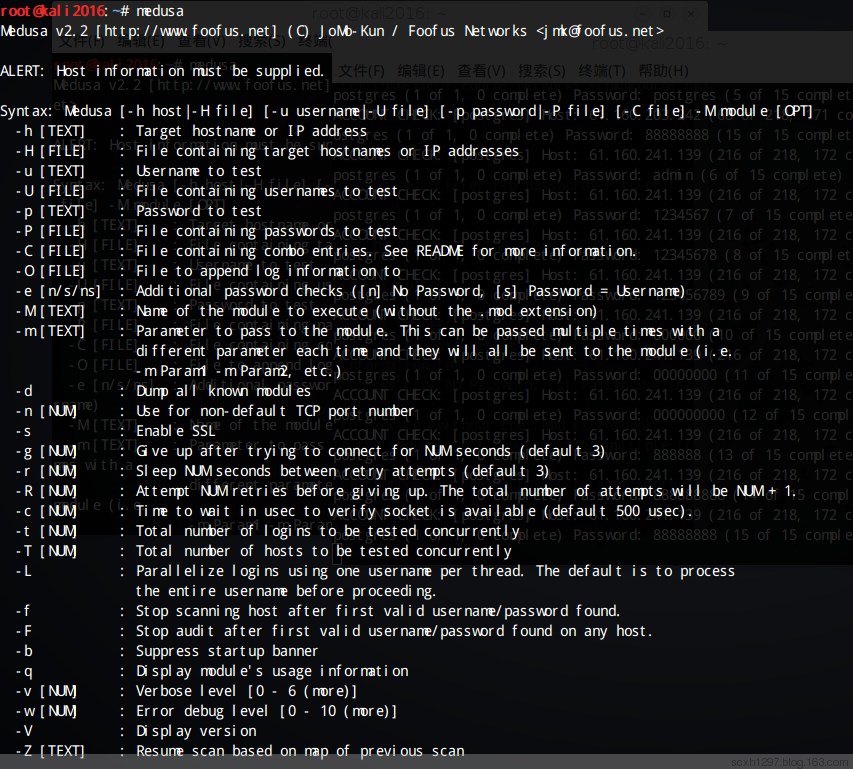

- 使用語法:

Medusa [-h host|-H file] [-u username|-U file] [-p password|-P file] - 引數解釋:

-h [TEXT] 目標IP

-H [FILE] 目標主機檔案

-u [TEXT] 使用者名稱

-U [FILE] 使用者名稱檔案

-p [TEXT] 密碼

-P [FILE] 密碼檔案

-C [FILE] 組合條目檔案

-O [FILE] 檔案日誌資訊

-e [n/s/ns] N意為空密碼,S意為密碼與使用者名稱相同

-M [TEXT] 模組執行名稱

-m [TEXT] 傳遞引數到模組

-d 顯示所有的模組名稱

例子:

1、 檢視可用模組

medusa -d2、 檢視模組幫助

medusa -M postgres -q3、 猜解postgresql資料庫密碼

medusa -H /tmp/ip.txt -u postgres -n 5432 -P /tmp/pass.txt -e ns -M postgres -T 255 -f -O /tmp/good.txt -r 0- 引數解釋:

-H 爆破的主機檔案列表

-u 爆破使用者名稱

-n 爆破埠

-P 爆破使用密碼

-e ns 判斷密碼是否是空密碼,還是賬號密碼一樣.

-M 使用模組的名字

-T 可以簡單的理解為執行緒數

-f 一個ip爆破成功後,就停止該ip剩下的爆破.

-O 儲存成功的檔案

-r 0 重試間隔為0秒