利用SecureCRT實現跳過堡壘機自動登入

因為工作需要,要經常登入公司的資料平臺,但是這個平臺是不能直接訪問的,必須要先登入一個堡壘機,再通過堡壘機用ssh連線到資料平臺上。於是每次連線都要進行3次輸入賬號密碼的登入操作,非常麻煩,特別是在家裡用vpn連線到公司網路,遇到vpn中斷,每次都要進行這樣的重複操作,十分煩人!我用的是SecureCRT作為連線的客戶端,後來發現這個軟體自帶 了錄製指令碼的功能,能夠把鍵盤的一系列操作錄製成指令碼,類似按鍵精靈,然後通過執行指令碼重新把這些操作再執行一遍。於是通過錄制整個登入過程,並分析了指令碼,重新寫了一個指令碼,實現了一鍵登入,自動跳過堡壘機登入到了資料平臺。

首先看一下整個登入過程,第一步登入堡壘機,可以在SecureCRT儲存賬號密碼,直接登入,進去的介面是

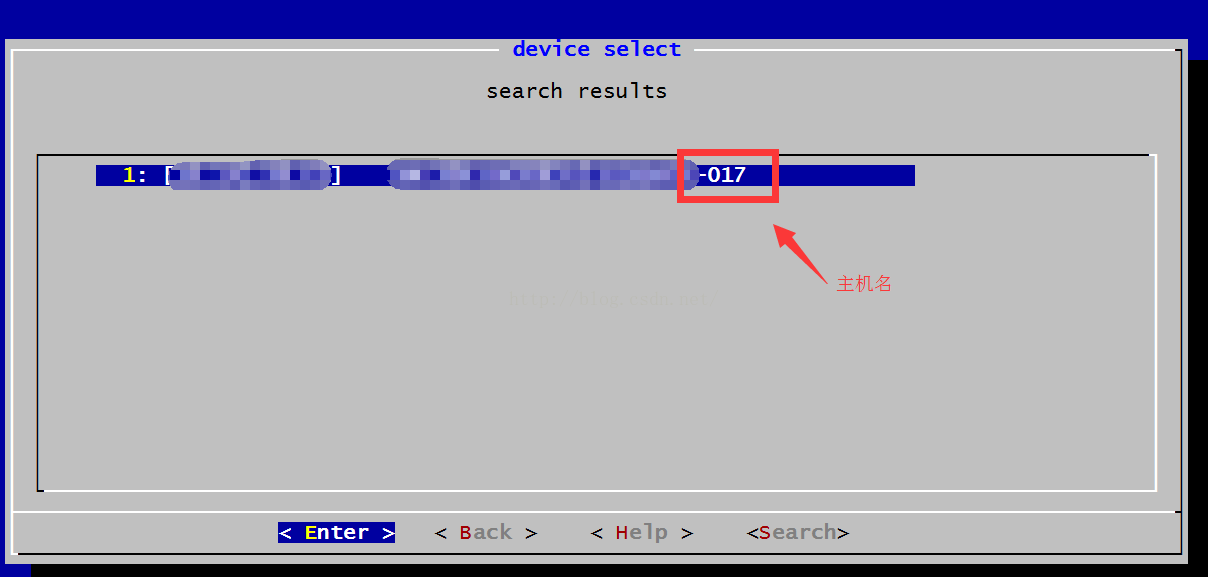

之後通過搜尋找到要連線的堡壘機(堡壘機主機名後幾位是-017):

找到主機:

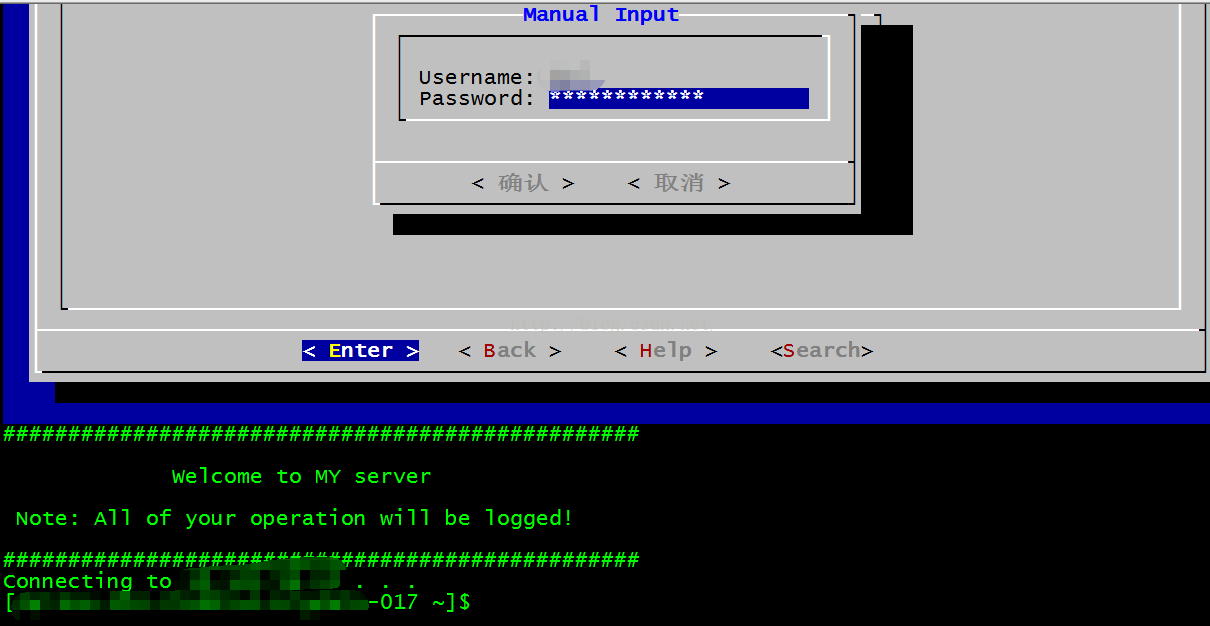

連線主機,提示輸入賬號密碼:

輸入後進入到堡壘機命令列:

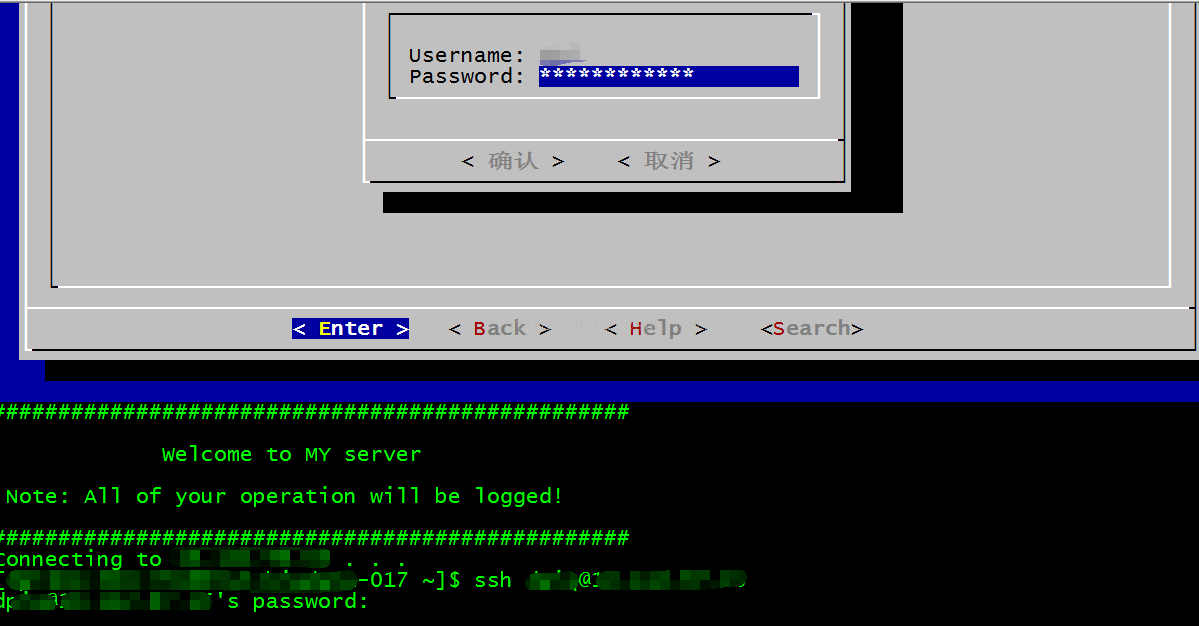

在命令列處輸入ssh命令,連線資料平臺:

至此才連線到資料平臺。

對上面的操作分步進行了錄製,分析後重寫了以下的指令碼:

#$language = "VBScript"

#$interface = "1.0"

crt.Screen.Synchronous = True

Sub Main

crt.Screen.Send chr(13) ' 傳送回車命令

crt.Screen.Send chr(83) ' 傳送“S”,介面的快捷鍵,跳轉到搜尋

crt.Screen.Send "-017" ' 在搜尋欄輸入-017,搜尋主機

crt.Screen.Send chr(13)

crt.Screen.Send chr(13)

crt.Screen.Send chr(13)

crt.Screen.Send chr(13)

crt.Screen.Send "XXX" & chr(27) & "OBXXXXXX" & chr(13) ' 輸入賬號名XXX,按向下鍵,再輸入密碼XXXXXX,回車

crt.Screen.Send "ssh [email protected]" & chr(13) ‘ 輸入ssh連線的命令

crt.Screen.WaitForString "[email protected]

crt.Screen.Send "XXXXXX" & chr(13)

End Sub

通過選單-Script-Run,選擇指令碼並執行,等待幾秒鐘後,就可以自動登入到資料平臺了。

相關推薦

利用SecureCRT實現跳過堡壘機自動登入

因為工作需要,要經常登入公司的資料平臺,但是這個平臺是不能直接訪問的,必須要先登入一個堡壘機,再通過堡壘機用ssh連線到資料平臺上。於是每次連線都要進行3次輸入賬號密碼的登入操作,非常麻煩,特別是在家裡用vpn連線到公司網路,遇到vpn中斷,每次都要進行這樣的

SecureCRT通過堡壘機(跳板機)自動登入伺服器的方法

一、先解決無法儲存密碼的問題 在MAC下新安裝使用secureCRT,第一次連線儲存過的密碼,第二次再啟動提示密碼不正確,又需要重新輸入密碼,密碼一直無法儲存,每次都需要手動再輸一次。 這個問題是由於MAC下的secureCRT有一個預設設定為使用Mac OS自帶的“鑰匙串訪問[Keyc

利用 lrzsz 實現linux與本機的上傳和下載

linux與 code ins lrzsz yum lin inux 文件 利用 利用 lrzsz 實現linux與本機的上傳和下載 利用 yum 來安裝 lrzszyum -y install lrzsz 下載 rzrz 上傳 sz 文件名sz 文件名 利用 l

利用SecureCrt實現自動化指令碼

引言 最近除錯裝置,需要通過Telnet或者ssh遠端到裝置中,進行不斷的輸入相關命令,並且檢視相關的裝置狀態,為了節省時間利用SecureCrt功能實現上述功能,本文簡單介紹其使用,各位看官可以根據自己的具體情況充分自己的主觀能動性實現自己的功能,提供工作效率。 SecureCrt

利用win_pcap實現解析經過本機的IP包

我們電腦上的網絡卡有一個重要功能就是判斷每一個到自己這的資料幀是不是發給自己的,如果不是的話會主動丟棄,從而保證了因特網的一定的安全性。而利用win_pcap將網絡卡設定為混雜模式可以捕獲網絡卡上的所有經過的資料包。 首先利用pcap_findalldevs()函式獲取已連

[筆記]利用Webhook實現coding上的程式碼自動部署到Centos7伺服器上

centos7上的nginx伺服器配置 遠端控制伺服器 ssh [email protected] //@ 左邊的 root 是連線時使用的使用者的名字,@ 右邊的數字是你的伺服器的 IP 地址 新增新使用者並設定密碼 adduser

Jeeplus框架SSM+shiro許可權控制中實現跳過登入驗證訪問介面資料

新專案中用的Jeeplus框架,裡面用的shiro許可權控制,特別好用,但是如果單獨寫介面的話,總是會有登入驗證,下面上思路實現一行程式碼讓任意介面跳過登入限制。 正常程式碼生成機生成的程式碼不管它,這是每個模組都會自動生成的專案目錄下的模組目錄。 下面這個假設是我們自

利用js實現文字過多時隱藏部分文字

效果:當文字字數超過9個時,隱藏第九個字之後文字,使用“…顯示全部”的標籤代替。點選“…顯示全部”顯示所有文字資訊。“…顯示全部”變成“收起”。點選“收起”又變回9個字文字。 原理:在一個名為fullText的div標籤中存放所有文字,在另一個

用localStorage實現微信公眾號自動登入

實現微信公眾號自動登入功能,我之前是想用cookie去實現,畢竟cookie可以在java後臺進行操作,但是在微信公眾號一直測試失敗,查資料說是微信授權會進行一次跳轉,無法將cookie攜帶到頁面,暫時還沒想到什麼好的解決方案,所以換了另一種方式用localStorage去實現自動登入功能,

Linux基礎——centos 跳過管理員密碼進行登入(單使用者模式、救援模式)

這裡列舉了兩種更改或者取消管理員密碼登入Linux系統的方法,其實兩種方法類似,都是想方設法跳過使用者認定,直接更改使用者檔案、更改密碼的過程。 為了跳過系統正常啟動過程中的某些步驟,必須知道大致的系統啟動流程是什麼樣的。大概情況如下: 加電---->B

記一次用python selenium 通過chrome+chromedriver 實現公司內網上網自動登入認證、上班自動登入打卡python指令碼筆記

背景 寫這個指令碼純屬是覺得好玩而已,一開始以為很簡單,看了大部分網上的程式碼確實很簡單就那麼幾行,自己也就想試試,後來發現由於這個還涉及了一些html的知識點發現還是沒那麼簡單的,從一開始獲取登入按鈕的input id到後面打卡按鈕無法使用發現還使用了ifr

爬蟲計劃(一)--實現新浪微博自動登入和釋出內容

看到網上很多人都對新浪微博進行爬蟲,正巧公司也有外接的小活,因此本人也加入到爬蟲的佇列,開始研究新浪微博。歷時半個月,一路上遇到諸多阻礙,還好沒有放棄,最終實現了對新浪微博的自動登入以及自動釋出內容!下面本人分多個章節把我的爬蟲經歷以及方法分享給大家,最後會附上程式碼(

Mac配置跳板機自動登入

#!/usr/bin/expect set machine [lindex $argv 0] set kdauth [ exec oathtool --totp -b <這裡寫你的Google祕鑰>] #solve the window size bug trap

用lshell+腳本實現堡壘機(跳轉機)功能

跳轉機 堡壘機 lshell 堡壘機(跳轉機)功能:讓需要登錄生產服務器的用戶必須先登錄這臺服務器,再從這臺服務器上登錄到生產服務器。可以限制只使用ssh和exit命令,或者自己寫個腳本讓登錄的人自己選擇。這裏可以在堡壘機(跳轉機)服務器上安裝lshell來達到各種限制的功能。1、安裝lshell

Python單元測試--使用裝飾器實現測試跳過和預期故障

mar 標記 失敗 assertion 可能 -s dev https one Python單元測試unittest中提供了一下四種裝飾器實現測試跳過和預期故障。(使用Python 2.7.13) 請查考Python手冊中: https://docs.python.org

Python 利用socket 實現 ssh 跳轉

socket python squid 1.場景描述:主機A主機B主機C10.13.170.76172.28.117.156(squid)10.95.113.131 主機A---->主機B(80)--->主機C(22), A通過B的80訪問主機C131 2.Python代碼;im

Linux堡壘機如何實現敏感指令審計?

linux堡壘機 敏感指令審計 行雲管家 目前Linux服務器是堡壘機的主要應用場景,因為市面上大部分堡壘機廠商起步早,linux堡壘機開發、搭建、部署等技術都已經非常成熟了。但是對於日漸普及的Windows2012服務器系統的支持,很多起步早的堡壘機廠商體驗較差。本文先就Linux堡壘機重要的指

利用openCV實現自動抓拍,人臉識別,清晰度的驗證等

atom load 進行 fork focus 講解 only async lan 1、本文主要涉及到opencv的視頻幀抓拍和驗證的相關問題,不包含如何集成opencv 2、主要講解涉及到opencv中的關鍵類及一些常用的方法 3、著重講解代理方法: - (void)p

利用Python實現的一個自動群發或單發郵件的小腳本!(SMTP協議)

成功 負責 mail 發現 腳本 服務器 編碼 SM 比較 python3、利用SMTP實現自動發送郵件! 首先聲明,這個是偶然從別人的博客裏發現的,覺得比較有趣,就自身親自嘗試了一番,在此做了點兒比較詳細的整理和一點點小小的優化!此處為原博客的鏈接地址! http

利用Python實現導彈自動追蹤!室友面前的裝逼利器!史上最詳細!

技術 取數 跟隨鼠標 構造 制作 思想 室友 相同 精確 不好意思 ,上傳錯了。接著看圖! 由於待會要用pygame演示,他的坐標系是y軸向下,所以這裏我們也用y向下的坐標系。 算法總的思想就是根據上圖,把時間t分割成足夠小的片段(比如1/1000,