容器中rc.local,login shell, systemctl微妙關係

背景:

假設有這麼一個需求:

- 容器中能使用

systemctl操作和檢視服務狀態 - 容器啟動時需獲取執行容器時傳入環境變數

實踐出真理

我們先寫一個獲取環境變數的簡單shell指令碼

# file name: env.sh

#!/usr/bash

echo "get container envs" >> /tmp/env

# 通過linux命令獲取環境變數然後重定向到某檔案

env >> /tmp/env

# 防止容器執行完指令碼後退出

while true; do sleep 1000; done首先想到的是把啟動容器需執行的指令碼放到ENTRYPOINT中執行,看看我們的Dockerfile

FROM centos:base

MAINTAINER Tab609

# copy shell指令碼到容器

COPY env.sh /

# env.sh增加執行許可權

RUN chmod +x /env.sh

ENTRYPOINT ["/env.sh"]執行容器

# 假設build出來的映象是centos:v1

docker run -d --name test -e PASSWORD=123456 --privileged=true centos:v1進入容器發現是獲取了環境變數PASSWORD,但是容器中不能執行systemctl,提示以下錯

Failed to get D-Bus connection: Operation not permitted

ok,我們執行容器時傳入/usr/sbin/init給容器執行(容器中使用systemctl命令)

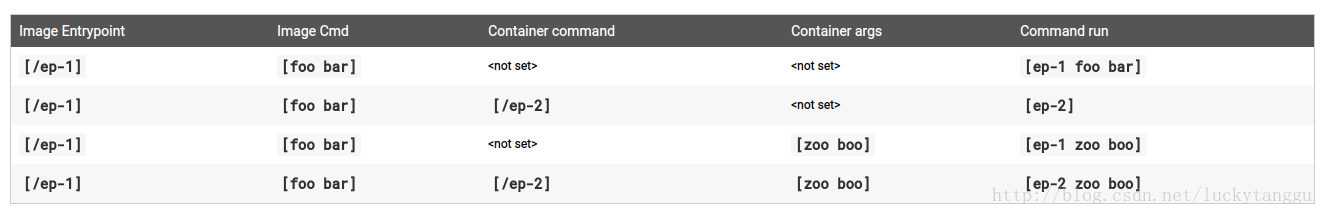

docker run -d --name test -e PASSWORD=123456 --privileged=true centos:v1 /usr/sbin/init進入容器發現systemctl命令是可以運行了,但是env.sh指令碼沒有執行,檢視k8s官方文件發現是docker run傳入的命令把Dockerfile中的ENTRYPOINT覆蓋了

看來兩個需求只能二選一了?不,想想linux不是有開機啟動項/etc/rc.local麼,我們是不是可以把env.sh指令碼放到/etc/rc.local

修改env.sh指令碼

# file name: env.sh

#!/usr/bash

echo "get container envs" >> /tmp/env

# 通過linux命令獲取環境變數然後重定向到某檔案

env >> /tmp/env修改Dockerfile

FROM centos:base

MAINTAINER Tab609

# copy shell指令碼到容器

COPY env.sh /

# env.sh增加執行許可權

RUN chmod +x /env.sh

# 在rc.local中執行env.sh

RUN echo "/env.sh" >> /etc/rc.local

# 給rc.loacl增加執行許可權

RUN chmod +x /etc/rc.local

CMD ["/bin/bash"]執行容器

# 假設build出來的映象是centos:v2

docker run -d --name test -e PASSWORD=123456 --privileged=true centos:v2 /usr/sbin/init進入容器發現shell指令碼是執行了,但是並沒有獲取到環境變數,說明在啟動執行rc.local時,環境變數並沒有被source出來。

於是想到可能跟linux啟動順序有關,谷歌搜到了阮一峰老師的Linux啟動流程,證實了在執行rc.loacl時並沒有執行login shell,所以獲取不到環境變數。

那docker run傳入的環境變數到存在哪裡呢?百思不得其解。谷歌得知linux系統中程序的環境變數都會存放在該程序的父程序id號資料夾裡(/proc/pid_num),我們在容器裡看看/usr/sbin/init的父程序id號是1

$ ps aux | grep /usr/sbin/init

root 1 0.0 0.0 43076 3424 ? Ss 18:00 0:03 /usr/sbin/init

root 8349 0.0 0.0 10632 972 ? S+ 19:48 0:00 grep --color=auto /usr/sbin/init

$ cd /proc/1/

$ ls

attr cpuset limits net projid_map statm

autogroup cwd loginuid ns root status

auxv environ map_files numa_maps sched syscall

cgroup exe maps oom_adj sessionid task

clear_refs fd mem oom_score setgroups timers

cmdline fdinfo mountinfo oom_score_adj smaps uid_map

comm gid_map mounts pagemap stack wchan

coredump_filter io mountstats personality stat

# 看到有一個environ的檔案

$ cat environ

PATH=/usr/local/sbin:/usr/local/bin:/usr/sbin:/usr/bin:/sbin:/binHOSTNAME=4365f443988bPASSWORD=123456HOME=/root

# 看到我們傳入的PASSWORD環境變量了吧,當我們用python讀取environ檔案的時候,發現環境變數之間是有分割符的:\x00

$ python

Python 2.7.5 (default, Nov 6 2016, 00:28:07)

[GCC 4.8.5 20150623 (Red Hat 4.8.5-11)] on linux2

Type "help", "copyright", "credits" or "license" for more information.

>>> data = open('/proc/1/environ', 'r').read()

>>> data

'PATH=/usr/local/sbin:/usr/local/bin:/usr/sbin:/usr/bin:/sbin:/bin\x00HOSTNAME=4365f443988b\x00PASSWORD=123456\x00HOME=/root\x00'

>>>

ok,現在我們不用系統命令env獲取環境變數,我們從檔案中獲取,對shell不太熟悉,所以把env.sh換成env.py

#!/usr/bin/env python

# -*- coding: utf-8 -*-

# file name: env.py

import sys

def get_environ():

"""

獲取'/proc/1/environ'中的環境變數

"""

with open('/proc/1/environ', 'r') as fp:

data = fp.read()

if not data:

print '/proc/1/environ not data!'

sys.exit(1)

data = data.split('\x00')

envs = dict()

for item in data:

if not '=' in item:

continue

key, val = item.split('=')

envs.update({key: val})

with open('/tmp/env', 'w') as fp:

fp.write(json.dumps(envs))

# return envs

get_envrion()Dockerfile檔案

FROM centos:base

MAINTAINER Tab609

# copy python指令碼到容器

COPY env.py /

# env.py增加執行許可權

RUN chmod +x /env.py

# 在rc.local中執行env.py

RUN echo "python /env.py" >> /etc/rc.local

# 給rc.loacl增加執行許可權

RUN chmod +x /etc/rc.local

CMD ["/bin/bash"]執行容器

# 假設build出來的映象是centos:v3

docker run -d --name test -e PASSWORD=123456 --privileged=true centos:v3 /usr/sbin/init好了,這樣我們就能讓容器在啟動時通過rc.local自動執行指令碼獲取傳入容器的環境變數,同時容器又能使用systemctl了。

比較常見的情景是我們容器啟動時啟動的服務/程序需要用到傳入的環境變數,容器中又必須擁有執行systemctl許可權。