asm基礎——vs下的反彙編

反彙編

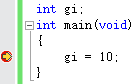

對於下面的程式碼:

為了反彙編,首先需要將程式碼進行除錯執行,這時需要先打點:

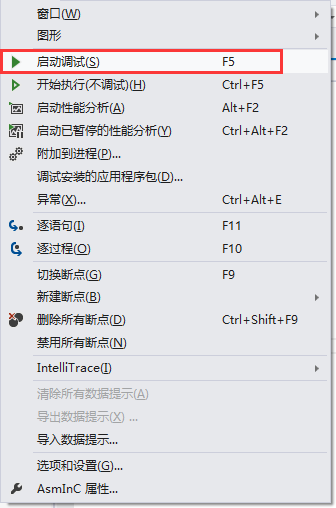

之後啟動除錯:

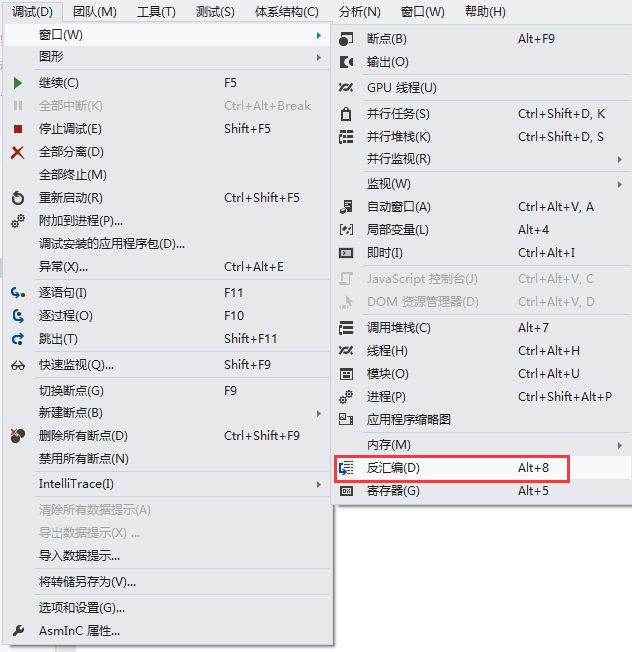

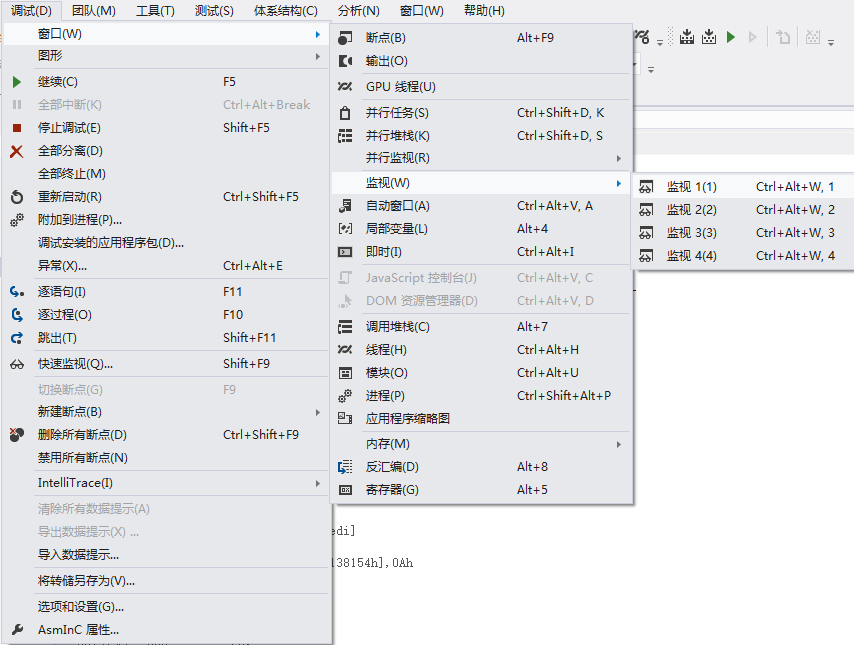

除錯過程中,可以選擇除錯->視窗->反彙編,進行程式碼的反彙編:

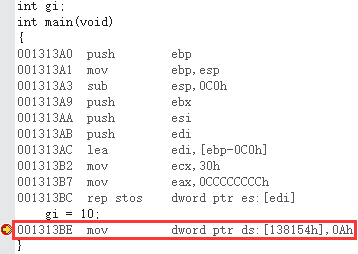

反彙編的結果如下:

上述反彙編程式碼是在Debug版本下得到的,即:

其中001313BE(16進位制,沒有加符號說明)是存放程式碼的地址,而138154h(16進位制,有加符號h說明)是全域性變數gi的地址。為了確定這一點,可以通過監視視窗檢視:

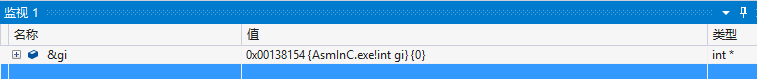

具體視窗中輸入輸入名稱&gi,可以觀察到:

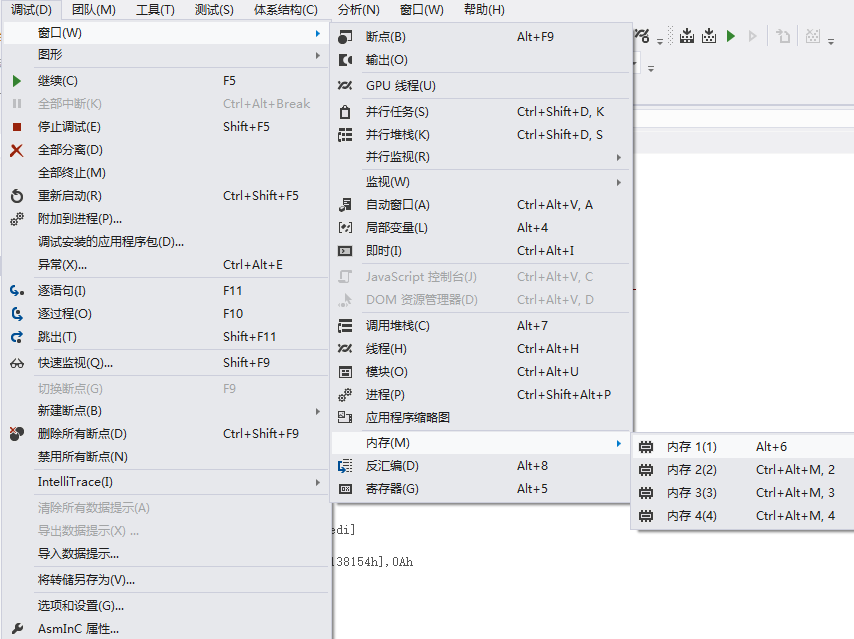

這是變數的值,至於程式碼存放的位置,通過直接檢視1313BE這個記憶體地址來檢視:

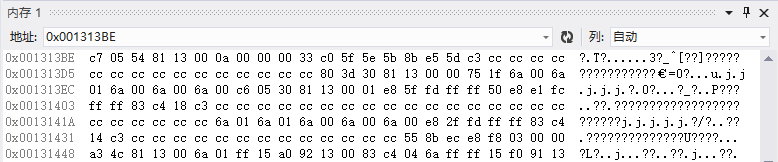

在記憶體監視視窗中檢視到的值如下:

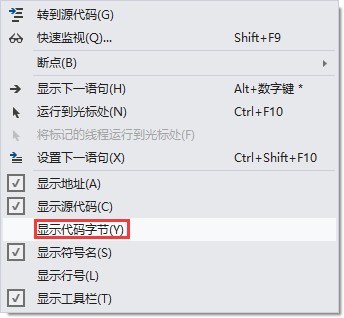

由於存放在記憶體中的是機器碼,沒法直接看出來mov指令是否在1313BE這個問題,所以先要把mov指令翻譯成對應的機器碼。具體做法是在程式碼窗體中右鍵,並選擇“顯示程式碼位元組”:

之後得到mov對應的機器碼如下:

剛好與記憶體中的資料一致!

相關推薦

asm基礎——vs下的反彙編

反彙編 對於下面的程式碼: 為了反彙編,首先需要將程式碼進行除錯執行,這時需要先打點: 之後啟動除錯: 除錯過程中,可以選擇除錯->視窗->反彙編,進行程式碼的反彙編: 反彙編的結果如下: 上述反彙編程式碼是在Debug版本下得到的,即: 其中001

asm基礎—— vs下使用匯編

1. 建立專案: 2. 右鍵點選專案名進行自定義配置 3.選擇masm編譯器: 4. 新增檔案,需要修改檔案字尾名。這裡需要注意不能在前幾步建立檔案,不然後續“配置屬性”設定中會缺少Microsoft Macro Assembler。 5. helloworld程

vs下檢視彙編程式碼

最近學習彙編。。。所以在vs下編寫些程式檢視彙編程式碼來對比一下。。 原始碼 #include<stdio.h> int add(int, int); int main() {int c = add(1, 2);printf("c=%d", c);return

vxworks環境下反彙編工具使用技巧

平臺:windows 環境:vxworks6.8 工具:objdumpmips nmmips 使用方法介紹: 1、設定環境:進入dos中,cd到你的WinRiver下 執行下面的命令,這樣就可以使用vxworks的小工具了 wrenv.exe -p vxworks

mac環境下 HSDIS JIT生成反彙編程式碼

1、下載反彙編外掛 2、指定外掛的位置 hsdis-amd64.dylib放在$JAVA_PATH/jre/lib/server/中,與libjvm.dylib同目錄 3、設定JAVA_HOME 因為本機安裝了zulu,預設的jvm為openJDK,貌似

gdb 無符號情況下強制反彙編

最近開發的程式語言虛擬機器使用了LLVM 的老版本JIT引擎,在GDB除錯時JIT產生的程式碼無法通過disas命令反彙編,顯示的是 no function contains program counter 使用這個命令x/i address,將會反彙編address的一條

在linux下把.so檔案反彙編

如果是arm架構的可以這樣。arm-linux-objdump -d libxxx.so > libxxx.S 其中arm-Linux-objdump換成相應的工具字首就行。Android的編譯器都存在 prebuild目錄下, prebuilt\linux-x8

Linux下的objdump反彙編工具

1. [[email protected] controller1]$ objdump --help Usage: objdump <option(s)> <file(s)> Display information from obje

Linux下 視覺化 反彙編工具 EDB 基本操作知識

自己在上網搜edb的操作姿勢的時候發現這方面的資料有點少,下面總結一下自己摸索出來的edb操作姿勢: EDB操作基礎知識:首先點選執行,這時程式會執行前面的初始化函式到main,此時可以開始

asm基礎——彙編指令之比較測試指令

彙編中的某些指令改變CPU標識位的值,這些命令中,有些指令改變標識位只是其附帶效果,比如add指令的和溢位時就會改變CF標識;而另外一些標識,它們的主要作用就是改變標誌位,從而控制彙編程式的流程。 以下是幾個常用的指令: CMP 比較。 OF DF IF

使用VS反彙編除錯

查找出錯誤的函式 查詢函式內某個出錯引數 2. 適用情況 比較適合於使用第三方庫或者其他dll檔案時,無法進入使用函式內部的情況。 3. 注意點: call函式:函式的返回值能夠反映函式呼叫情況,如果出錯,則一般為函式返回值異常,函式返回值存放於EAX中。 出錯程式碼

linux 下使用 objdump 反彙編

objdump有點象那個快速檢視之流的工具,就是以一種可閱讀的格式讓你更多地瞭解二進位制檔案可能帶有的附加資訊。對於一般只想讓自己程式跑起來的程式設計師,這個命令沒有更多意義,對於想進一步瞭解系統的程式設計師,應該掌握這種工具,至少你可以自己寫寫shellcode了,或者看看

02.15_Java語言基礎(原碼反碼補碼的講解).avi

cnblogs logs 基礎 java語言基礎 alt blog 補碼 http nbsp 02.15_Java語言基礎(原碼反碼補碼的講解).avi

C# 類型基礎(下)

合成 托管 相加 返回 長度 參數類型 一個 con 重載 前面介紹了基本的類型,接下來我們講講類型的轉換 值類型的兩種表現形式:未裝箱和已裝箱 ,而引用類型總是處於裝箱形式 int count = 10; object obj = count; 裝箱:值類型

hdu2768Cat vs. Dog (反建法,最大獨立集)

ats pin cer class ive second desc show memory Cat vs. Dog Time Limit: 2000/1000 MS (Java/Others) Memory Limit: 32768/32768 K (Java/O

修羅場第二天:C#之面向對象基礎(下)

dog 主函數 div 接口 對象 blank 返回值 情況 抽象 ------------接(上)http://www.cnblogs.com/HoloSherry/p/7100795.html 抽象類 抽象類也可以實現多態,使用關鍵字abstract。那麽什

Azure ASM虛擬機部署反惡意軟件-安全擴展

服務 .com 自己的 3-9 shel reg mage asm azure Azure虛擬機,默認情況下沒有安裝殺毒軟件。如果您有此需求可以通過Azure 擴展進行安裝,有關Azure反惡意軟件的官方說明請參考:https://docs.azure.cn/zh-cn

shell基礎(下)

water operator opera vpd watermark 字母 ffffff 文件 特殊符號 shell特殊符號 1.cut命令: [root@weix01 ~]# cat /etc/passwd |head -2 |cut -d ":" -f 1 root

VS下WPF自定義控件的基本步驟和基本代碼實現

emp don 謝謝 generic 管理器 參數 bubuko 類的屬性 typeof 一、自定義控件的基本步驟: (本示例項目名稱為:W;添加的自定義控件名稱為) 1、 在“解決方案資源管理器”窗口的項目名上: 右擊à添加à新建項(Ctrl+Shift+A)

《shell編程實戰》第3章shell變量基礎(下)

shell 老男孩 變量 1、設置登錄提示的兩種方法(1)/etc/motd[root@thzzc1994 thzzc]# echo this is thzzc test linux >/etc/motd[root@thzzc1994 thzzc]# cat /etc/motd this i