滲透測試之Nessus漏洞掃描

Nessus號稱是世界上最流行的漏洞掃描程式,全世界有超過75000個組織在使用它。該工具提供完整的電腦漏洞掃描服務,並隨時更新其漏洞資料庫。Nessus不同於傳統的漏洞掃描軟體,Nessus可同時在本機或遠端上遙控,進行系統的漏洞分析掃描。Nessus也是滲透測試重要工具之一。所以,本章將介紹安裝,使用Nessus。

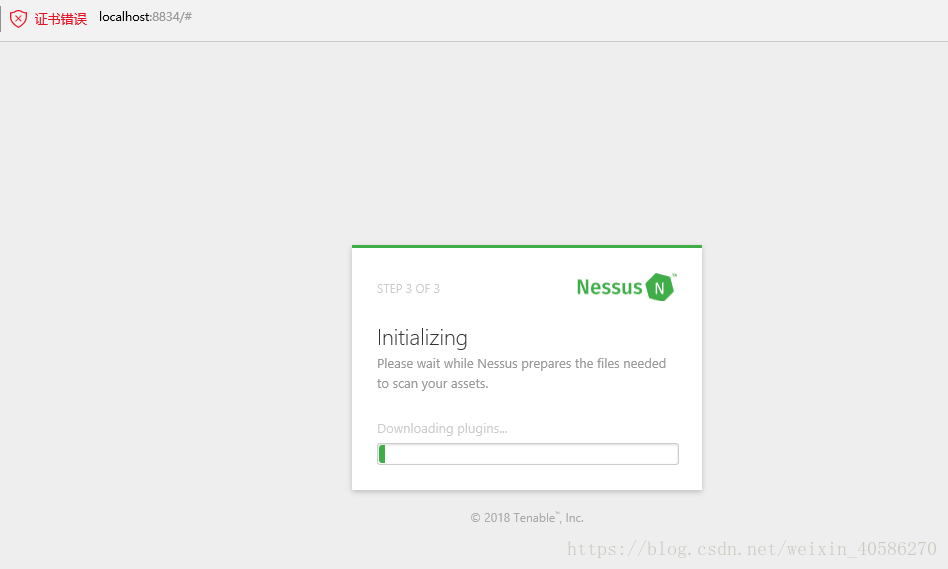

一:安裝

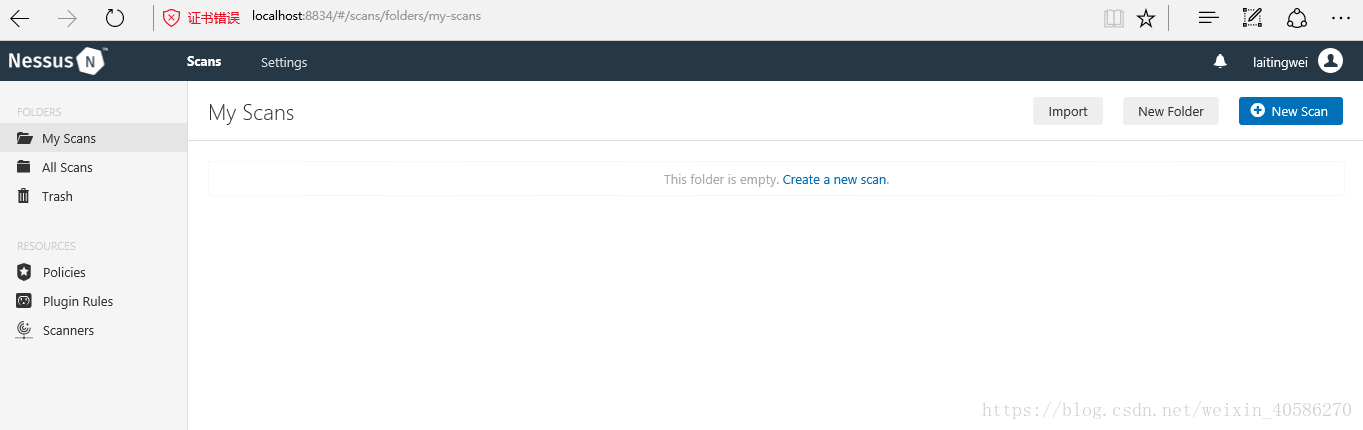

二:Nessus的應用

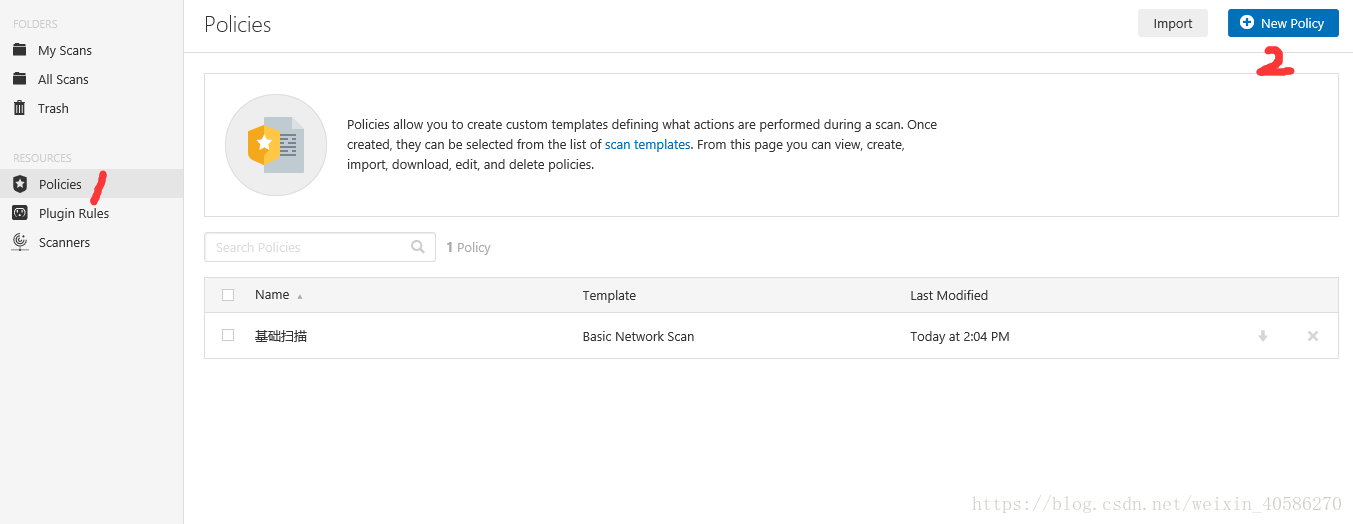

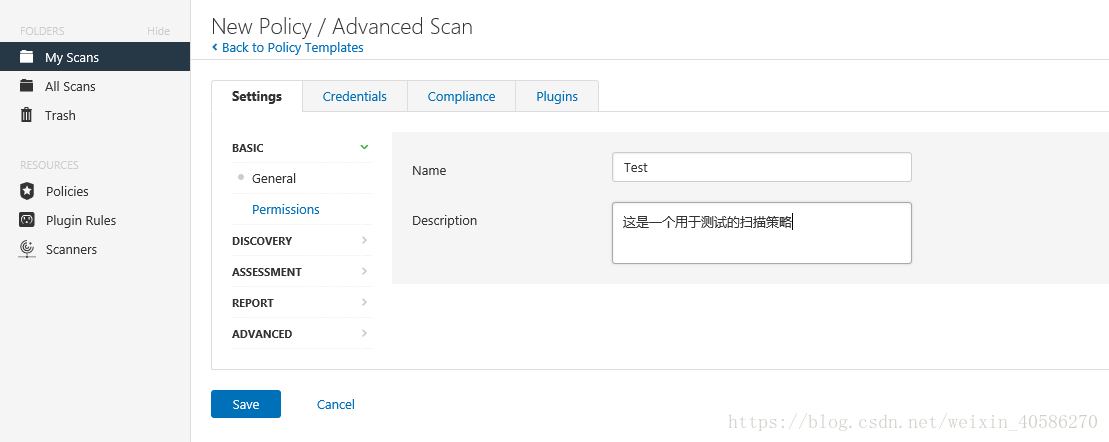

一:需要先"制定策略",然後在這個策略的基礎上建立"掃描任務",然後執行任務。首先,我們先建立一個policy:

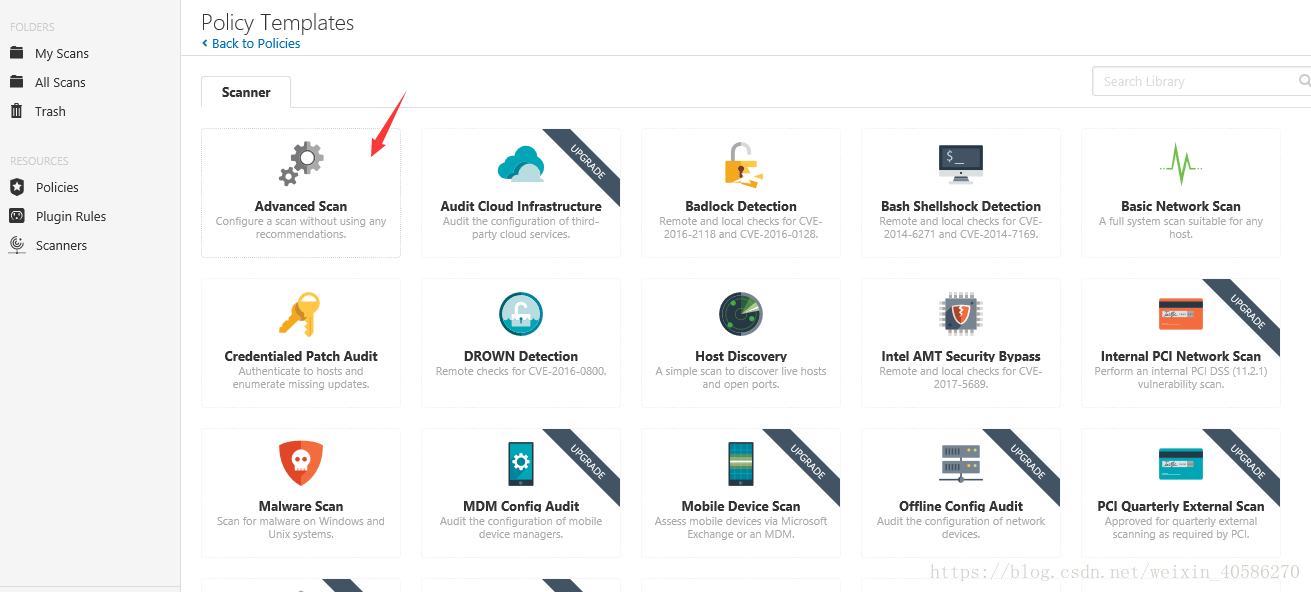

點選“New Policy”之後,就會出現很多種掃描策略,這裡我們選擇"Advanced Scan"(高階掃描):

二:制定策略細節

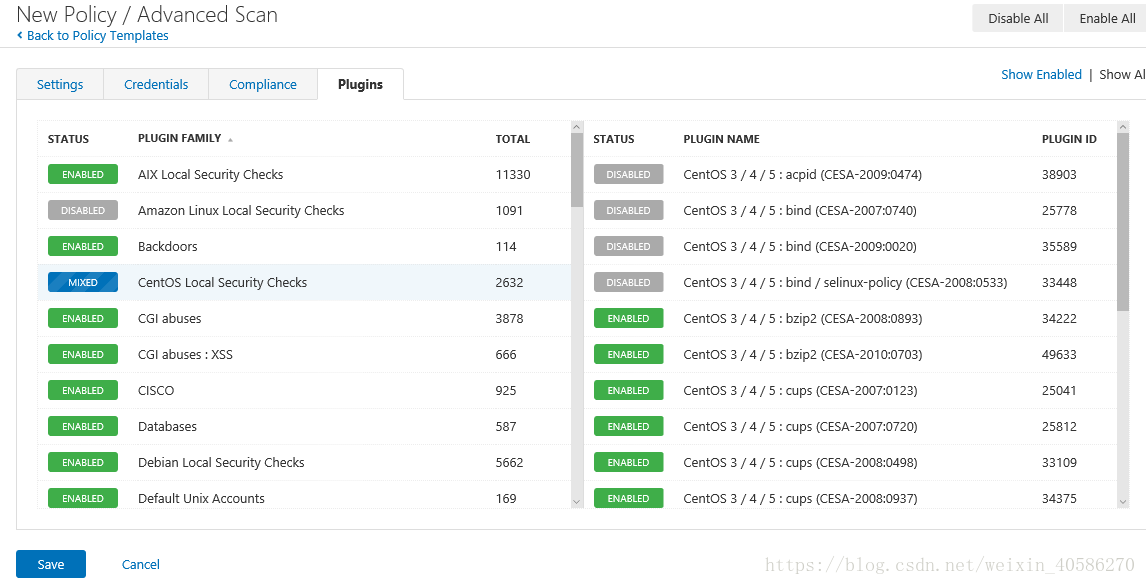

Permissions是許可權管理,是否可以准許其他的nessus使用者來使用你這個策略;Discovery裡面有主機發現、埠掃描和服務發現等功能;assessment裡面有對於暴力破解的一些設定;Report裡面是報告的一些設定;Advanced裡面是一些超時、每秒掃描多少項等基礎設定,一般來說這裡預設就好。我們主要來看看那個“plugins”。Plugins裡面就是具體的策略,裡面有父策略,具體的父策略下面還有子策略,把這些策略制定得體的話,使用者可以更加有針對性的進行掃描。比如我這個策略是針對於centos系統的掃描策略,那麼一些冗餘的專案大可以完全不要,舉個例子:

在上面這個圖裡面,我不需要“amazon linux local security checks”這個“亞馬遜linux本地安全檢查”父策略,那就把它disabled掉,而對於“centos local security checks”這個父策略呢,我又不需要那幾個關於bind的子策略,那我就單獨把那些子策略disabled掉,這樣等等操作,就搭配成為了一個用時不長但是又包含了所有制定的檢查項的策略,然後點選“save”儲存。

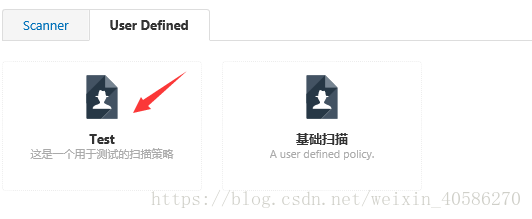

三:現在我們就來制定一個任務。在主介面裡選擇“My Scans”,點選“New Scans”,這個時候還是有很多個圖示,但是我們選擇後面的“User defined”,如圖:

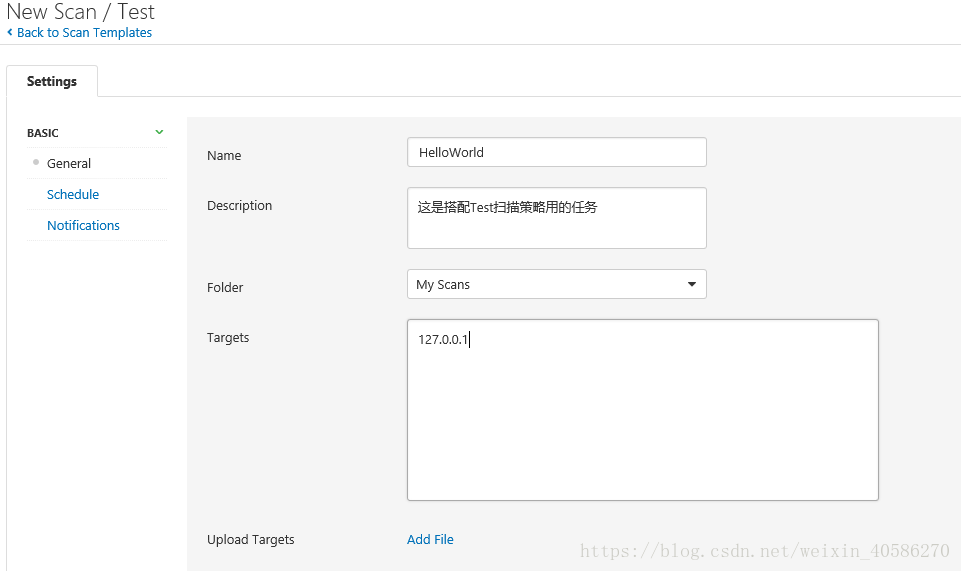

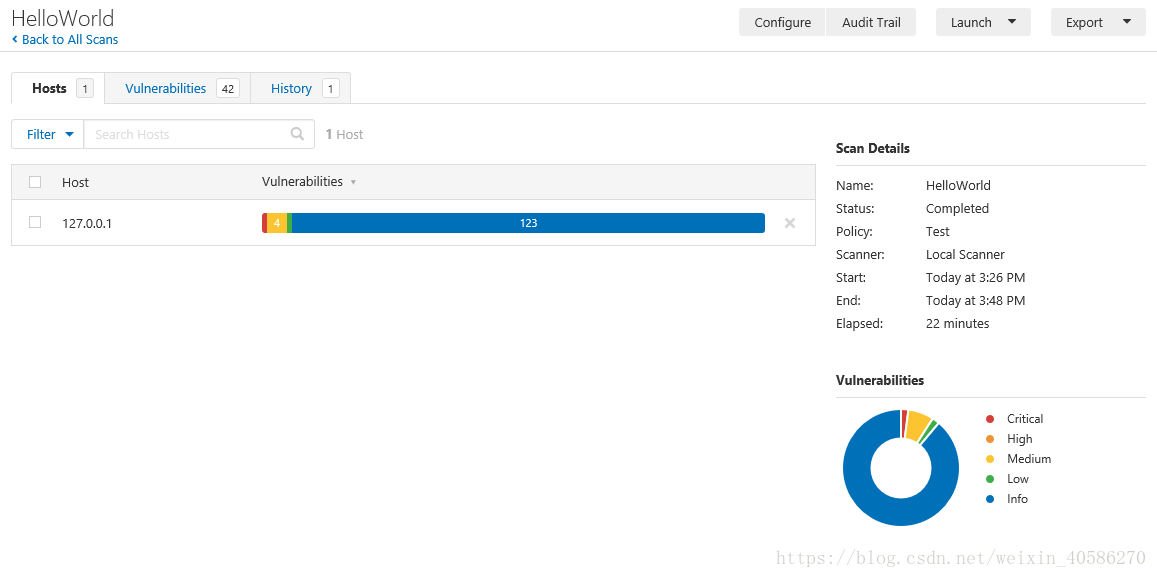

1、點選這個Test之後,就要給這個依賴Test策略的任務起名字以及需要掃描的網路段或IP,我這裡測試的是本機地址,任務名字叫HelloWorld:

2、Save之後開始掃描,掃描完畢之後,我們就會看到一個結果反饋

更多掃描系統型別的漏洞例子可檢視部落格: