SpringMVC整合Shiro許可權框架

最近在學習Shiro,首先非常感謝開濤大神的《跟我學Shiro》系列,在我學習的過程中發揮了很大的指導作用。學習一個新的東西首先就是做一個demo,多看不如多敲,只有在實踐中才能發現自己的欠缺,下面記錄下來我整合shiro的過程。如果有不足之處,還望各位看官多多指出。

一、基本名詞解釋

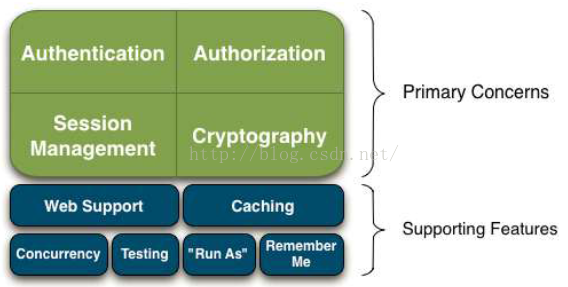

Apache Shiro是一個強大易用的Java安全框架。它可以幫助我們完成:認證、授權、加密、會話管理、與Web整合、快取、單點登入等等,而且它的API也十分簡潔易用,所以現在有很多人都在使用它。它的基本能功能點如圖所示:

從圖上我們可以看出Shiro的四大核心功能:

Authentication(身份驗證):簡稱為“登入”,即證明使用者是誰。

Authorization(授權):訪問控制的過程,即決定是否有許可權去訪問受保護的資源。

Session Management(會話管理):管理使用者特定的會話,即使在非 Web 或 EJB 應用程式。

Cryptography(加密):通過使用加密演算法保持資料安全

我們同時也可以看看Shiro的架構長什麼樣子:

同樣的虛線框框圈著的是Shiro3大核心元件:

Subject :正與系統進行互動的人,或某一個第三方服務。所有 Subject 例項都被繫結到(且這是必須的)一個SecurityManager 上。

SecurityManager:Shiro 架構的心臟,用來協調內部各安全元件,管理內部元件例項,並通過它來提供安全管理的各種服務。當 Shiro 與一個 Subject 進行互動時,實質上是幕後的 SecurityManager 處理所有繁重的 Subject 安全操作。

Realms :本質上是一個特定安全的 DAO。當配置 Shiro 時,必須指定至少一個 Realm 用來進行身份驗證和/或授權。Shiro 提供了多種可用的 Realms 來獲取安全相關的資料。如關係資料庫(JDBC),INI 及屬性檔案等。可以定義自己 Realm 實現來代表自定義的資料來源。

以上是些基本的名稱解釋。如需要檢視更詳細的請參考開濤大神的部落格。

二、準備工作

三、開始整合

1.加入jar包

整合demo用的是maven對依賴進行管理。我們需要在pom.xml里加上配置:

<dependency> <groupId>com.alibaba</groupId> <artifactId>fastjson</artifactId> <version>1.1.32</version> </dependency> <dependency> <groupId>org.apache.shiro</groupId> <artifactId>shiro-core</artifactId> <version>1.2.2</version> </dependency> <dependency> <groupId>org.apache.shiro</groupId> <artifactId>shiro-web</artifactId> <version>1.2.2</version> </dependency> <dependency> <groupId>org.apache.shiro</groupId> <artifactId>shiro-spring</artifactId> <version>1.2.2</version> </dependency> <dependency> <groupId>org.apache.shiro</groupId> <artifactId>shiro-ehcache</artifactId> <version>1.2.2</version> </dependency>

裡面我加入了阿里的fastjson。我用fastjson替換了jackson(理由:沒有什麼理由,就是喜歡用了.....)

2.Spring-mvc.xml的配置

這是替換掉jackson的配置

<mvc:annotation-driven>

<mvc:message-converters>

<bean class="org.springframework.http.converter.ByteArrayHttpMessageConverter" />

<bean class="org.springframework.http.converter.FormHttpMessageConverter" />

<bean class="org.springframework.http.converter.xml.SourceHttpMessageConverter" />

<!--<bean class="org.springframework.http.converter.json.MappingJacksonHttpMessageConverter" />-->

<bean class="com.alibaba.fastjson.support.spring.FastJsonHttpMessageConverter" />

</mvc:message-converters>

</mvc:annotation-driven>

<mvc:default-servlet-handler />

<!-- 避免IE執行AJAX時,返回JSON出現下載檔案 -->

<!-- 支援JSON資料格式 -->

<bean

class="org.springframework.web.servlet.mvc.annotation.AnnotationMethodHandlerAdapter">

<property name="messageConverters">

<list>

<bean class="org.springframework.http.converter.ByteArrayHttpMessageConverter"/><!-- 解析匯出檔案byte流 -->

<ref bean="fastJsonHttpMessageConverter" />

<!--

<ref bean="mappingJacksonHttpMessageConverter" />

-->

</list>

</property>

</bean>

<!--<bean id="mappingJacksonHttpMessageConverter"

class="org.springframework.http.converter.json.MappingJacksonHttpMessageConverter">

</bean>-->

<!-- 使用fastJson來支援JSON資料格式 -->

<bean id="fastJsonHttpMessageConverter" class="com.alibaba.fastjson.support.spring.FastJsonHttpMessageConverter">

<property name="supportedMediaTypes">

<list>

<value>text/html;charset=UTF-8</value>

<value>application/json</value>

</list>

</property>

<property name="features">

<list>

<value>WriteMapNullValue</value>

<value>QuoteFieldNames</value>

</list>

</property>

</bean>

<!-- 配置 Shiro 的 Filter -->

<filter>

<description>shiro 許可權攔截</description>

<filter-name>shiroFilter</filter-name>

<filter-class>org.springframework.web.filter.DelegatingFilterProxy</filter-class>

<init-param>

<param-name>targetFilterLifecycle</param-name>

<param-value>true</param-value>

</init-param>

</filter>

<filter-mapping>

<filter-name>shiroFilter</filter-name>

<url-pattern>/*</url-pattern>

</filter-mapping> <?xml version="1.0" encoding="UTF-8"?>

<beans xmlns="http://www.springframework.org/schema/beans"

xmlns:xsi="http://www.w3.org/2001/XMLSchema-instance"

xsi:schemaLocation="http://www.springframework.org/schema/beans http://www.springframework.org/schema/beans/spring-beans-3.1.xsd">

<!-- 啟用shrio授權註解攔截方式 -->

<bean id="shiroFilter" class="org.apache.shiro.spring.web.ShiroFilterFactoryBean">

<!-- 裝配 securityManager -->

<property name="securityManager" ref="securityManager"/>

<!-- 配置登陸頁面 -->

<property name="loginUrl" value="/index.jsp"/>

<!-- 登陸成功後的一面 -->

<property name="successUrl" value="/jsp/success.jsp"/>

<span style="white-space:pre"> </span><property name="unauthorizedUrl" value="/jsp/unauthorized.jsp"/>

<!-- 具體配置需要攔截哪些 URL, 以及訪問對應的 URL 時使用 Shiro 的什麼 Filter 進行攔截. -->

<property name="filterChainDefinitions">

<value>

/index.jsp=anon

/jsp/success.jsp=anon

/jsp/fail.jsp=anon

/jsp/user.jsp = roles[user]

/jsp/admin.jsp = roles[admin]

/logout = logout

</value>

</property>

</bean>

<!-- 配置快取管理器 -->

<bean id="cacheManager" class="org.apache.shiro.cache.ehcache.EhCacheManager">

<!-- 指定 ehcache 的配置檔案 -->

<property name="cacheManagerConfigFile" value="classpath:ehcache-shiro.xml"/>

</bean>

<!-- 配置進行授權和認證的 Realm -->

<bean id="myRealm" class="com.gray.base.shiro.ShiroDbRealm">

<property name="userService" ref="userService" />

</bean>

<bean id="userService" class="com.gray.user.service.impl.UserServiceImpl" />

<!-- 配置 Shiro 的 SecurityManager Bean. -->

<bean id="securityManager" class="org.apache.shiro.web.mgt.DefaultWebSecurityManager">

<property name="cacheManager" ref="cacheManager"/>

<property name="realm" ref="myRealm"/>

<property name="sessionMode" value="native">

</property>

</bean>

<!-- 配置 Bean 後置處理器: 會自動的呼叫和 Spring 整合後各個元件的生命週期方法. -->

<bean id="lifecycleBeanPostProcessor" class="org.apache.shiro.spring.LifecycleBeanPostProcessor"/>

</beans> success.jsp在這裡我加入了Shiro的標籤來控制頁面的顯示。其他的jsp就不一一列出程式碼了。

success.jsp在這裡我加入了Shiro的標籤來控制頁面的顯示。其他的jsp就不一一列出程式碼了。<%@ page language="java" contentType="text/html; charset=utf-8"pageEncoding="utf-8"%>

<%@ taglib prefix="shiro" uri="http://shiro.apache.org/tags" %>

<!DOCTYPE html PUBLIC "-//W3C//DTD HTML 4.01 Transitional//EN" "http://www.w3.org/TR/html4/loose.dtd">

<html>

<head>

<meta http-equiv="Content-Type" content="text/html; charset=utf-8">

<title></title>

</head>

<body>

${successMsg } Welcome! <shiro:principal/>

<br><br>

<shiro:hasAnyRoles name="user">

<a href="/jsp/user.jsp">User Page</a>

</shiro:hasAnyRoles>

<br><br>

<shiro:hasAnyRoles name="admin">

<a href="/jsp/admin.jsp">Admin Page</a>

</shiro:hasAnyRoles>

<br><br>

<a href="../test/logout.do">Logout</a>

</body>

</html>6.1 Controller層的編寫

這次整合我麼主要要實現登陸和登出功能,因此controller層我們這樣寫:

package com.gray.user.controller;

import java.io.IOException;

import javax.servlet.http.HttpServletRequest;

import javax.servlet.http.HttpServletResponse;

import org.apache.shiro.SecurityUtils;

import org.apache.shiro.authc.AuthenticationException;

import org.apache.shiro.authc.IncorrectCredentialsException;

import org.apache.shiro.authc.UnknownAccountException;

import org.apache.shiro.authc.UsernamePasswordToken;

import org.apache.shiro.subject.Subject;

import org.springframework.beans.factory.annotation.Autowired;

import org.springframework.stereotype.Controller;

import org.springframework.ui.Model;

import org.springframework.web.bind.annotation.RequestMapping;

import com.gray.user.entity.User;

import com.gray.user.service.impl.UserServiceImpl;

@Controller

@RequestMapping("/test")

public class LoginController {

@Autowired

private UserServiceImpl userService;

@RequestMapping("/dologin.do") //url

public String dologin(User user, Model model){

String info = loginUser(user);

if (!"SUCC".equals(info)) {

model.addAttribute("failMsg", "使用者不存在或密碼錯誤!");

return "/jsp/fail";

}else{

model.addAttribute("successMsg", "登陸成功!");//返回到頁面說夾帶的引數

model.addAttribute("name", user.getUsername());

return "/jsp/success";//返回的頁面

}

}

@RequestMapping("/logout.do")

public void logout(HttpServletRequest request,HttpServletResponse response) throws IOException{

Subject subject = SecurityUtils.getSubject();

if (subject != null) {

try{

subject.logout();

}catch(Exception ex){

}

}

response.sendRedirect("/index.jsp");

}

private String loginUser(User user) {

if (isRelogin(user)) return "SUCC"; // 如果已經登陸,無需重新登入

return shiroLogin(user); // 呼叫shiro的登陸驗證

}

private String shiroLogin(User user) {

// 組裝token,包括客戶公司名稱、簡稱、客戶編號、使用者名稱稱;密碼

UsernamePasswordToken token = new UsernamePasswordToken(user.getUsername(), user.getPassword().toCharArray(), null);

token.setRememberMe(true);

// shiro登陸驗證

try {

SecurityUtils.getSubject().login(token);

} catch (UnknownAccountException ex) {

return "使用者不存在或者密碼錯誤!";

} catch (IncorrectCredentialsException ex) {

return "使用者不存在或者密碼錯誤!";

} catch (AuthenticationException ex) {

return ex.getMessage(); // 自定義報錯資訊

} catch (Exception ex) {

ex.printStackTrace();

return "內部錯誤,請重試!";

}

return "SUCC";

}

private boolean isRelogin(User user) {

Subject us = SecurityUtils.getSubject();

if (us.isAuthenticated()) {

return true; // 引數未改變,無需重新登入,預設為已經登入成功

}

return false; // 需要重新登陸

}

}shiro從Realm獲取安全資料,也就是說SecurityManager要驗證身份,它需要從Realm獲取相應的使用者進行比較以確定使用者的身份是否合法;我們可以把Realm看作是DataSource,安全資料來源。實現自定義Realm主要是繼承AuthrizingRealm這個父類,重寫doGetAuthrizationInfo和doGetAuthenticationInfo這兩個方法,其中doGetAuthenticationInfo是用來驗證使用者合法性的,根據輸入的使用者資訊從資料庫中查出使用者,根據使用者情況丟擲不同的異常。doGetAuthrizationInfo是對當前用的使用者進行授權的。在這裡我把角色寫死了。在實際專案開發中應該是在表中做許可權和角色的定義再從資料庫中查出一個集合然後迭代授權。具體實現程式碼如下:

package com.gray.base.shiro;

import org.apache.shiro.SecurityUtils;

import org.apache.shiro.authc.AuthenticationException;

import org.apache.shiro.authc.AuthenticationInfo;

import org.apache.shiro.authc.AuthenticationToken;

import org.apache.shiro.authc.SimpleAuthenticationInfo;

import org.apache.shiro.authc.UsernamePasswordToken;

import org.apache.shiro.authz.AuthorizationInfo;

import org.apache.shiro.authz.SimpleAuthorizationInfo;

import org.apache.shiro.realm.AuthorizingRealm;

import org.apache.shiro.session.Session;

import org.apache.shiro.subject.PrincipalCollection;

import org.springframework.beans.factory.annotation.Autowired;

import com.gray.user.entity.User;

import com.gray.user.service.impl.UserServiceImpl;

public class ShiroDbRealm extends AuthorizingRealm {

@Autowired

private UserServiceImpl userService;

public static final String SESSION_USER_KEY = "gray";

/**

* 授權查詢回撥函式, 進行鑑權但快取中無使用者的授權資訊時呼叫,負責在應用程式中決定使用者的訪問控制的方法

*/

@Override

protected AuthorizationInfo doGetAuthorizationInfo(PrincipalCollection arg0) {

User user = (User) SecurityUtils.getSubject().getSession().getAttribute(ShiroDbRealm.SESSION_USER_KEY);

SimpleAuthorizationInfo info = new SimpleAuthorizationInfo();

info.addRole(user.getRole().trim());

return info;

}

/**

* 認證回撥函式,登入資訊和使用者驗證資訊驗證

*/

@Override

protected AuthenticationInfo doGetAuthenticationInfo(

AuthenticationToken authcToken) throws AuthenticationException {

// 把token轉換成User物件

User userLogin = tokenToUser((UsernamePasswordToken) authcToken);

// 驗證使用者是否可以登入

User ui = userService.doUserLogin(userLogin);

if(ui == null)

return null; // 異常處理,找不到資料

// 設定session

Session session = SecurityUtils.getSubject().getSession();

session.setAttribute(ShiroDbRealm.SESSION_USER_KEY, ui);

//當前 Realm 的 name

String realmName = this.getName();

//登陸的主要資訊: 可以是一個實體類的物件, 但該實體類的物件一定是根據 token 的 username 查詢得到的.

// Object principal = ui.getUsername();

Object principal = authcToken.getPrincipal();

return new SimpleAuthenticationInfo(principal, userLogin.getPassword(), realmName);

}

private User tokenToUser(UsernamePasswordToken authcToken) {

User user = new User();

user.setUsername(authcToken.getUsername());

user.setPassword(String.valueOf(authcToken.getPassword()));

return user;

}

//一定要寫getset方法

public UserServiceImpl getUserService() {

return userService;

}

public void setUserService(UserServiceImpl userService) {

this.userService = userService;

}

}

具體的serviceImpl的實現我就不寫出來了,資料庫的查詢我相信大家都會(預設你們都會)。隨後如果有需要我會把整合程式碼放上來。

最後貼幾張測試圖:

登陸介面:

以管理員角色的賬號登陸:

AdminPage:

以普通使用者角色的賬號登陸:

UserPage:

當你以普通使用者登入卻想訪問adminpage時:

登陸失敗:

最後登出點選logout返回登陸主介面。

以上就是整合Shiro的所有過程,當然在實際專案中不會那麼簡單但我覺得原理也是差不多的。學無止境,最後再次感謝網上提供資料的各位大神。