2018年雲上挖礦態勢分析報告》釋出,非Web類應用安全風險需重點關注

近日,阿里雲安全團隊釋出了《2018年雲上挖礦分析報告》。該報告以阿里雲2018年的攻防資料為基礎,對惡意挖礦態勢進行了分析,併為個人和企業提出了合理的安全防護建議。

報告指出,儘管加密貨幣的價格在2018年經歷了暴跌,但挖礦仍是網路黑產團伙在入侵伺服器之後最直接的變現手段,越來越多的0-Day/N-Day漏洞在公佈後的極短時間內就被用於入侵挖礦,黑產團伙利用漏洞發起攻擊進行挖礦的趨勢仍將持續。

以下是報告部分內容,下載報告完整版:

https://yq.aliyun.com/download/3312

攻擊態勢分析

【熱點0-Day/N-Day漏洞利用成為挖礦團伙的"武器庫",0-Day漏洞留給使用者進行修復的視窗期變短】

2018年,多個應用廣泛的web應用爆出高危漏洞,對網際網路安全造成嚴重威脅。事後安全社群對漏洞資訊的分析和漏洞細節的分享,讓利用程式碼能夠方便的從網際網路上獲取。挖礦團伙自然不會放過這些唾手可得的“武器庫”。此外一些持續未得到普遍修復的N-Day漏洞往往也會被挖礦團伙利用。本報告梳理了部分熱點0-Day/N-Day漏洞被挖礦團伙大量利用的事件。

同時阿里雲觀察到,0-Day漏洞從披露到大規模利用之間的時間間隔越來越小。因此在高危0-Day漏洞爆出後未能及時修復的使用者,容易成為惡意挖礦的受害者。

【非Web網路應用暴露在公網後成為挖礦團伙利用的重災區】

企業對Web應用可能造成的安全威脅已經有足夠的重視,WAF、RASP、漏洞掃描等安全產品也提升了Web應用的安全水位。而非Web網路應用(Redis、Hadoop、SQLServer等)往往並非企業核心應用,企業在安全加固和漏洞修復上投入並不如Web應用,往往導致高危漏洞持續得不到修復,因而挖礦團伙也會針對性利用網際網路上這些持續存在的弱點應用。本報告梳理了2018年非Web網路應用漏洞被挖礦團伙利用的時間線。

【挖礦團伙廣泛利用暴力破解進行傳播,弱密碼仍然是網際網路面臨的主要威脅】

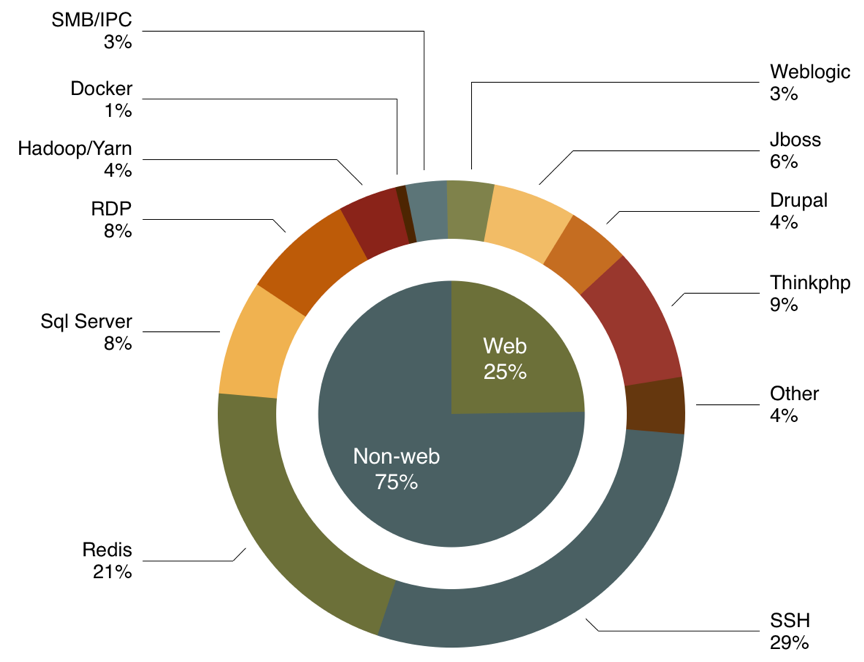

下圖為不同應用被入侵導致挖礦所佔百分比,可以發現SSH/RDP/SQLServer是挖礦利用的重點應用,而這些應用通常是因為弱密碼被暴力破解導致被入侵感染挖礦病毒。由此可以看出弱密碼導致的身份認證問題仍然是網際網路面臨的重要威脅。

惡意行為

【挖礦後門普遍通過蠕蟲形式傳播】

大多數的挖礦團伙在感染受害主機植入挖礦木馬後,會控制這些受害主機對本地網路及網際網路的其他主機進行掃描和攻擊,從而擴大感染量。這些挖礦木馬傳播速度較快,且很難在網際網路上根除,因為一旦少量主機受到惡意程式感染,它會受控開始攻擊其他主機,導致其它帶有漏洞或存在配置問題的主機也很快淪陷。

少量挖礦團伙會直接控制部分主機進行網路攻擊,入侵受害主機後只在主機植入挖礦後門,並不會進一步擴散。最有代表性的就是8220挖礦團伙。這類團伙一般漏洞利用手段比較豐富,漏洞更新速度較快。

【挖礦團伙會在受害主機上通過持久化駐留獲取最大收益】

大多數的挖礦團伙,都會嘗試在受害主機上持久化駐留以獲取最大收益。

通常在Linux系統中,挖礦團伙通過crontab設定週期性被執行的指令。在Windows系統中,挖礦團伙通常使用schtask和WMI來達到持久化的目的。

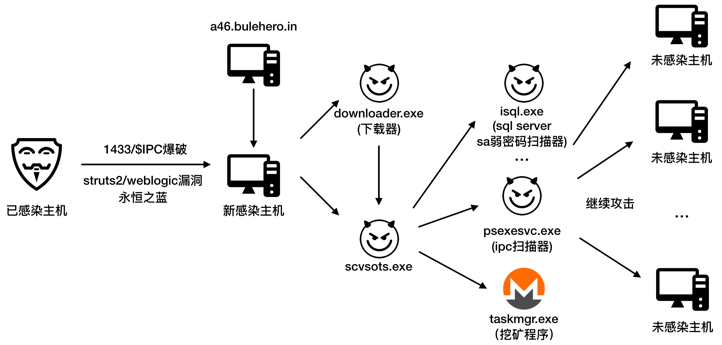

如下為Bulehero木馬執行新增週期任務的schtask命令:

cmd /c schtasks /create /sc minute /mo 1 /tn "Miscfost" /ru system /tr "cmd /c C:\Windows\ime\scvsots.exe"

cmd /c schtasks /create /sc minute /mo 1 /tn "Netframework" /ru system /tr "cmd /c echo Y|cacls C:\Windows\scvsots.exe /p everyone:F"【挖礦團伙會通過偽裝程序、加殼、程式碼混淆、私搭礦池或代理等手段規避安全分析和溯源】

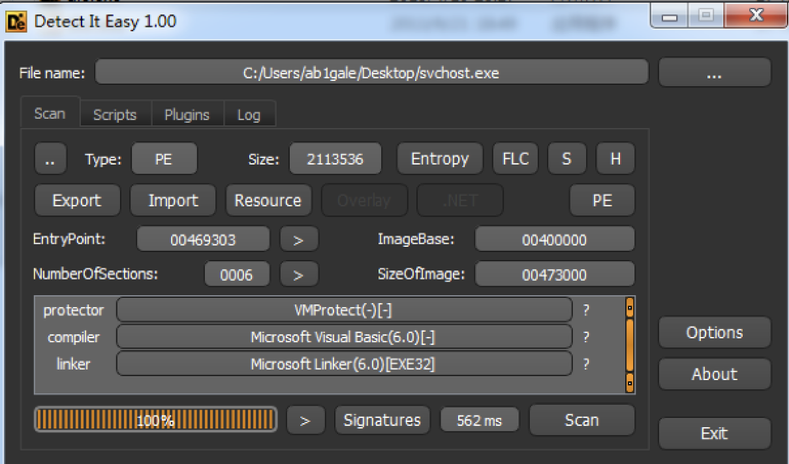

Bulehero挖礦網路使用的病毒下載器程序名為scvsots.exe,與windows正常程式的名字svchost.exe極其相似;其它僵屍網路使用的惡意程式名,像taskhsot.exe、taskmgr.exe、java這類形似正常程式的名稱也是屢見不鮮。

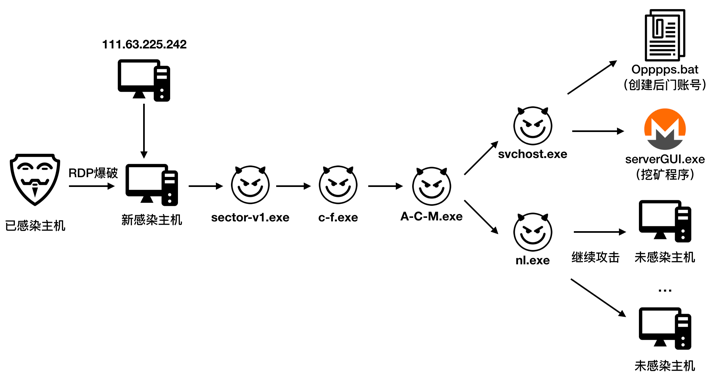

在分析挖礦僵屍網路的過程中我們發現,大多數後門二進位制程式都被加殼,最經常被使用的是Windows下的UPX、VMP、sfxrar等,如下圖,幾乎每個RDPMiner使用的惡意程式都加了上述三種殼之一。

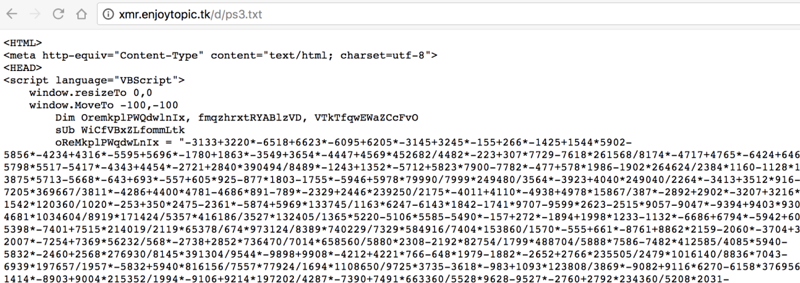

此外,挖礦團伙使用的惡意指令碼往往也經過各種混淆。如下圖,JBossMiner挖礦僵屍網路在其vbs惡意指令碼中進行混淆加密。

儘管人工分析時可以通過多種手段去混淆或解密,但加密和混淆對逃避防毒軟體而言,仍是非常有效的手段。

惡意挖礦團伙使用自己的錢包地址連線公開礦池,可能因為礦池收到投訴導致錢包地址被封禁。挖礦團伙傾向於更多的使用礦池代理或私搭礦池的方式進行挖礦。進而安全研究人員也難以通過礦池公佈的HashRate和付款歷史估算出被入侵主機的數量和規模。

主流團伙概述

1.DDG挖礦團伙

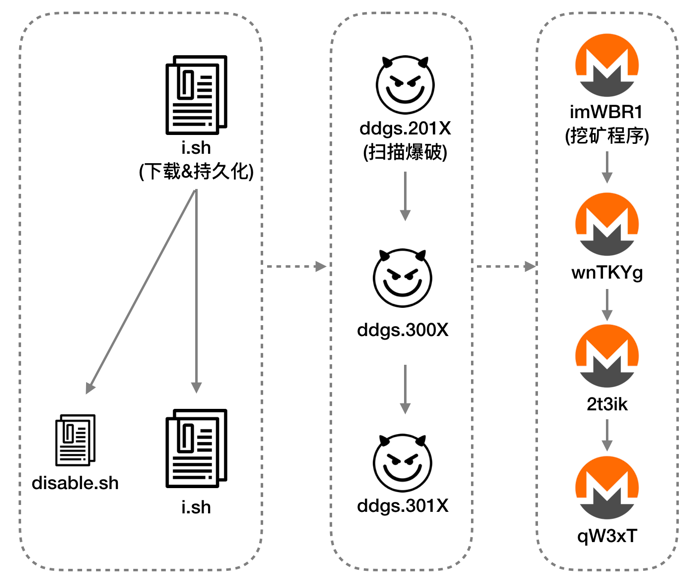

從2017年底首次被曝光至今,DDG挖礦僵屍網路一直保持著極高的活躍度。其主要惡意程式由go語言寫成,客觀上對安全人員研究分析造成了一定阻礙。而頻繁的程式配置改動、技術手段升級,使它堪稱2018年危害最大的挖礦僵屍網路。

DDG(3019)各模組結構功能

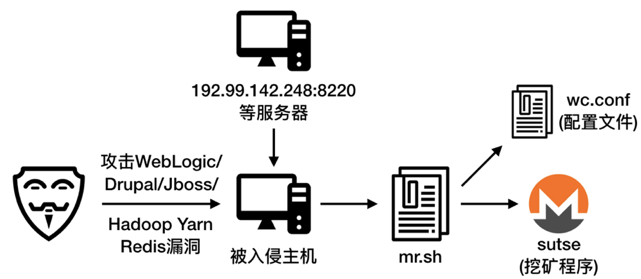

2.8220挖礦團伙

在諸多挖礦僵屍網路中,8220團伙的挖礦木馬獨樹一幟,因為它並未採用蠕蟲型傳播,而是直接對漏洞進行利用。

這種方式理論上傳播速度較慢,相較於蠕蟲型傳播的僵屍網路也更難存活,但8220挖礦團伙仍以這種方式獲取了較大的感染量。

挖礦網路結構

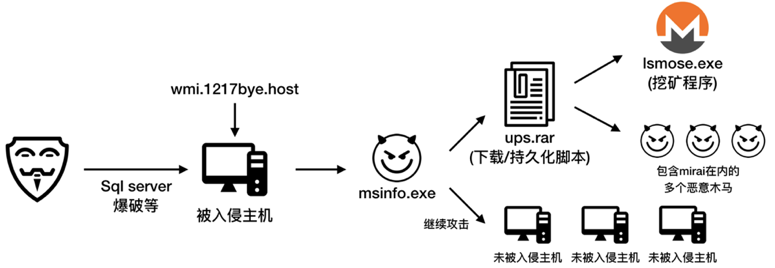

3.Mykings(theHidden)挖礦團伙

Mykings(又名theHidden“隱匿者”)挖礦網路在2017年中就被多家友商提及並報道。它從2014年開始出現,時至今日該僵屍網路依然活躍,可以說是擁有非常旺盛的生命力。該僵屍網路極為複雜,集成了Mirai、Masscan等惡意程式的功能,此外在payload、BypassUAC部分都使用極其複雜的加密混淆技術,掩蓋攻擊意圖,逃避安全軟體的檢測和安全研究人員的分析。該挖礦僵屍網路在11月底更是被發現與“暗雲”聯手,危害性再次增強。

挖礦網路結構

4.Bulehero挖礦團伙

挖礦網路結構

5.RDPMiner挖礦團伙

該挖礦僵屍網路自2018年10月開始蔓延,之後多次更換挖礦程式名稱。

挖礦網路結構

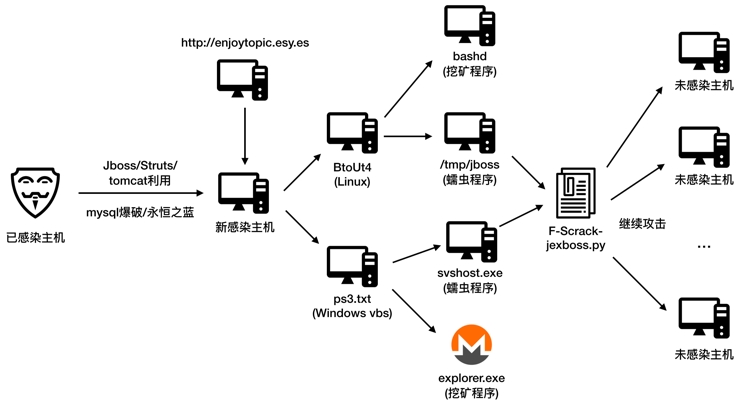

6.JbossMiner挖礦團伙

阿里雲安全團隊於2018年3月報道過,從蜜罐中捕獲到JbossMiner的惡意程式樣本,該樣本由py2exe打包,解包反編譯後是一套由Python編寫的完整攻擊程式,包含原始碼及依賴類庫等數十個檔案。且對於Windows和Linux系統的受害主機,有不同的利用程式。

挖礦網路結構

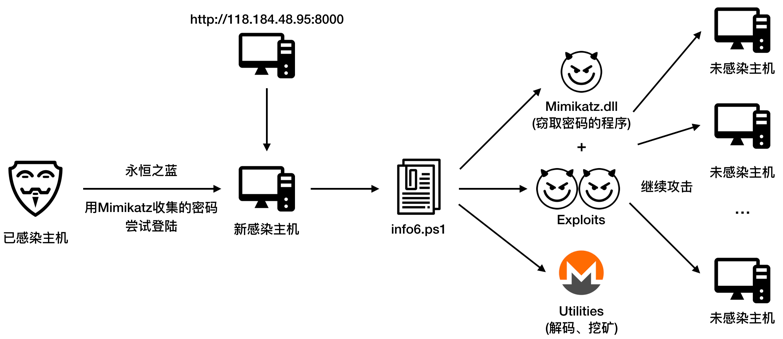

7.WannaMine

WannaMine是一個蠕蟲型僵屍網路。這個挖礦團伙的策略曾被CrowdStrike形容為“靠山吃山靠水吃水”(living off the land),因為惡意程式在被感染的主機上,首先會嘗試通過Mimikatz收集的密碼登入其他主機,失敗之後再利用“永恆之藍”漏洞攻擊其他主機,進行繁殖傳播。

挖礦網路結構

8.Kworkerd

這是一個主要攻擊Redis資料庫未授權訪問漏洞的挖礦僵屍網路,因其將挖礦程式的名字偽裝成Linux正常程序Kworkerd故得名。

該木馬只利用一種漏洞卻仍有不少感染量,說明資料庫安全配置亟待得到使用者的重視。

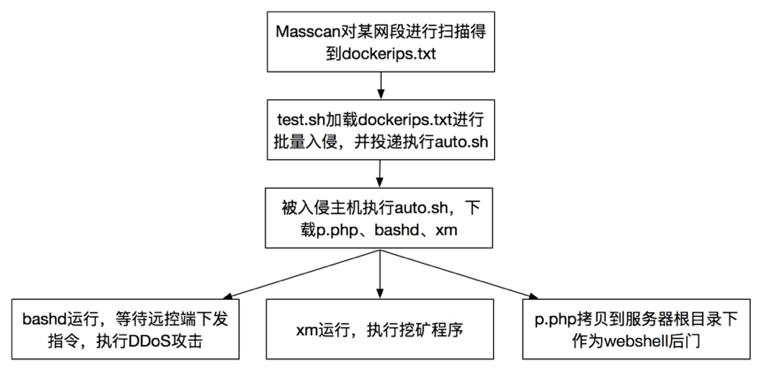

9.DockerKiller

隨著微服務的熱度不斷上升,越來越多的企業選擇容器來部署自己的應用。而Docker作為實現微服務首選容器,在大規模部署的同時其安全性卻沒有引起足夠的重視。2018年8月,Docker配置不當導致的未授權訪問漏洞遭到挖礦團伙的批量利用。

挖礦網路結構

安全建議

如今儘管幣價低迷,但由於經濟形勢承受下行的壓力,可能為潛在的犯罪活動提供誘因。阿里雲預計,2019年挖礦活動數量仍將處於較高的水位;且隨著挖礦和漏洞利用相關知識的普及,惡意挖礦的入場玩家可能趨於穩定且伴有少量增加。

基於這種狀況,阿里雲安全團隊為企業和個人提供如下安全建議:

- 安全系統中最薄弱的一環在於人,最大的安全問題也往往出於人的惰性,因此弱密碼、爆破的問題佔了挖礦原因的半壁江山。無論是企業還是個人,安全意識教育必不可少;

- 0-Day漏洞修復的視窗期越來越短,企業需要提升漏洞應急響應的效率,一方面是積極進行應用系統更新,另一方面是關注產品的安全公告並及時升級,同時也可以選擇購買安全託管服務提升自己的安全水位;

- 伴隨著雲上彈性的計算資源帶來的便利,一些非Web類的網路應用暴露的風險也同步上升,安全運維人員應該重點關注非Web類的應用伴隨的安全風險,或者選擇購買帶IPS功能的防火牆產品,第一時間給0-Day漏洞提供防護。

報告主筆:悟泛;其他內容貢獻者:桑鐸、堇雲、穆如、樂枕、燚龘、劉洪亮、南潯