滲透測試公司 該如何檢測CSRF漏洞

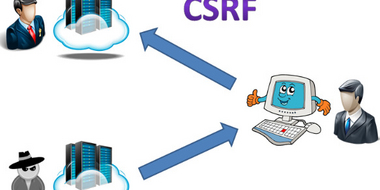

XSS跨站以及CSRF攻擊,在目前的滲透測試,以及網站漏洞檢測中 ,經常的被爆出有高危漏洞,我們SINE安全公司在對客戶網站進行滲透測試時,也常有的發現客戶網站以及APP存在以上的漏洞,其實CSRF以及XSS跨站很容易被發現以及利用,在收集客戶網站域名,以及其他資訊的時候,大體的注意一些請求操作,前端輸入,get,post請求中,可否插入csrf程式碼,以及XSS程式碼。

很多客戶的網站都有做一些安全的過濾,都是做一些惡意引數的攔截,檢測的欄位也都是referer檢測以及post內容檢測,在http頭,cookies上並沒有做詳細的安全效驗與過濾,今天主要講一講如何檢測csrf漏洞以及csrf防護辦法,防止xss csrf的攻擊。

通常我們SINE安全在滲透測試客戶網站是否存在csrf漏洞,首先採用點選的形式去測試漏洞,在一個網站功能上利用點選的方式繞過安全效驗與攔截,從技術層面上來講,點選的請求操作來自於信任的網站,是不會對csrf的攻擊進行攔截的,也就會導致CSRF攻擊。再一個檢測漏洞的方式更改請求方式,比如之前網站使用的都是get提交方式去請求網站的後端,我們可以偽造引數,抓包修改post提交方式傳送過去,就可以繞過網站之前的安全防護,直接執行CSRF惡意程式碼,漏洞產生的原因就是,網站開發者只針對了GET請求方式進行安全攔截,並沒有對post的方式進行攔截,導致漏洞的發生。有些客戶網站使用了token來防止XSS跨站的攻擊,在設計token的時候沒有考慮到空值是否可以繞過的問題,導致可以token為空,就可以直接將惡意程式碼傳入到後端中去。還有的網站APP沒有token的所屬賬戶進行效驗,導致可以利用其它賬戶的token進行CSRF程式碼攻擊。

那如何防止XSS csrf攻擊? 如何修復該網站漏洞

根據我們SINE安全十多年來總結下來的經驗,針對XSS,csrf漏洞修復方案是:對所有的GET請求,以及POST請求裡,過濾非法字元的輸入。'分號過濾 --過濾 %20特殊字元過濾,單引號過濾,%百分號,<>,and過濾,tab鍵值等的的安全過濾。使用token對csrf的請求進行安全效驗與攔截,對token的控制進行邏輯功能判斷,如果發現token值為空,直接返回404錯誤,或者攔截該值為空的請求,還有要對token的所屬賬戶進行效驗,判斷該token是否為當前賬戶的,如果不是就攔截掉該請求,或者返回錯誤頁面。

使用session與token的雙層安全效驗,如果seeion與token值不對等,與你的加密演算法不一致,就將該請求過濾攔截掉,如果兩個的值與加密算出來的值相等,就是合法的請求,但是加密演算法一定要隱藏掉,寫入到後端,不要被逆向破解掉。對referer欄位進行安全效驗,檢查URL是否是白名單裡的,對於referer為空直接攔截掉該請求,URL的白名單要含有WWW,拒絕二級域名的請求。以上就是關於滲透測試中發現的xss csrf漏洞修復方案,如果您對網站程式碼不是太懂的話,不知道該如何修復漏洞,可以找專業的網站安全公司來處理解決,國內SINESAFE,綠盟,啟明星辰,都是比較不錯的網路安全公司,針對漏洞的修復就到這裡了,安全提示:網站,APP在上線的同時,一定要對網站進行滲透測試服務,檢測網站存在的漏洞,以及安全隱患,防止後期網站執行中出現一些沒