Windows7/10實現ICMP(ping命令)

如果覺得本文如果幫到你或者你想轉載都可以,只需要標註出處即可。謝謝

利用ICMP資料包、C語言實現Ping命令程式,能實現基本的Ping操作,傳送ICMP回顯請求報文,用於測試—個主機到只一個主機之間的連通情況。通過本程式的訓練,熟悉ICMP報文結構,對ICMP有更深的理解,掌握Ping程式的設計方法,掌握網路程式設計的方法和技巧,從而編寫出功能更強大的程式。有關traceroute如果有時間我會也寫一篇來進行講解.W

windows和Linux實現ping的底層思想一樣的,程式碼有細微的差別。如文檔案不一樣,引數定義不一樣等。所以我們要實現ping功能的時候我們需要注意是在Windows上實現還是Linux上實現。

如果你不想看關於ping命令實現的原理,則可以直接通過以下目錄跳轉到‘8.實現Ping功能’即可.

本文目錄

1.ICMP簡介

2.ICMP工作原理

3.ICMP報文格式

4.ICMPv4型別

4.1響應請求/應答(ping)

4.2.目標不可到達、源抑制和超時報文

5.ICMP應用

6.ICMP攻擊與防禦方法

7.IP報文頭和ICMP的聯絡

8.實現Ping功能

8.1.ping實現步驟

8.2.結果及心得

8.3.完整程式碼

1.ICMP簡介

ICMP(Internet Control Message Protocol)Internet控制報文協議。它是TCP/IP協議簇的一個子協議,用於在IP主機、路由器之間傳遞控制訊息。控制訊息是指網路通不通、主機是否可達、路由是否可用等網路本身的訊息。這些控制訊息雖然並不傳輸使用者資料,但是對於使用者資料的傳遞起著重要的作用。

ICMP協議是一種面向無連線的協議,用於傳輸出錯報告控制資訊。它是一個非常重要的協議,它對於網路安全具有極其重要的意義。

ICMP報文通常是由IP層本身、上層的傳輸協議(TCP或UDP)甚至某些情況下使用者應用除法執行的。

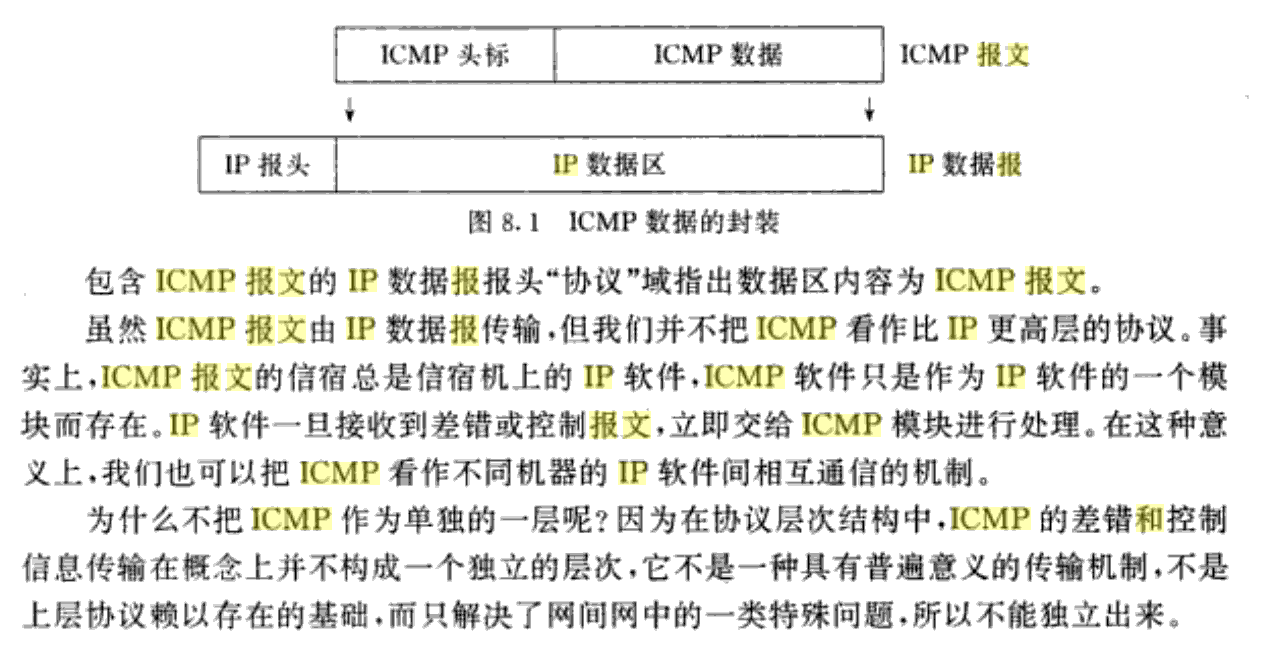

ICMP報文是在IP資料報內被封裝傳輸的。

ICMP分為兩大類:有關IP資料報傳遞的ICMP報文(稱為差錯報文(error message)),以及有關資訊採集和配置的ICMP報文(稱為查詢(query)或者資訊類報文(informational message))。

注:ICMP並不為IP網路提供可靠性。相反,它表明了某些類別的故障和配置資訊。

2.ICMP工作原理

ICMP提供一致易懂的出錯報告資訊。傳送的出錯報文返回到傳送原資料的裝置,因為只有傳送裝置才是出錯報文的邏輯接受者。傳送裝置隨後可根據ICMP報文確定發生錯誤的型別,並確定如何才能更好地重發失敗的資料包。但是ICMP唯一的功能是報告問題而不是糾正錯誤,糾正錯誤的任務由傳送方完成。

我們在網路中經常會使用到ICMP協議,比如我們經常使用的用於檢查網路通不通的Ping命令(Linux和Windows中均有),這個“Ping”的過程實際上就是ICMP協議工作的過程。還有其他的網路命令如跟蹤路由的Tracert命令也是基於ICMP協議的。

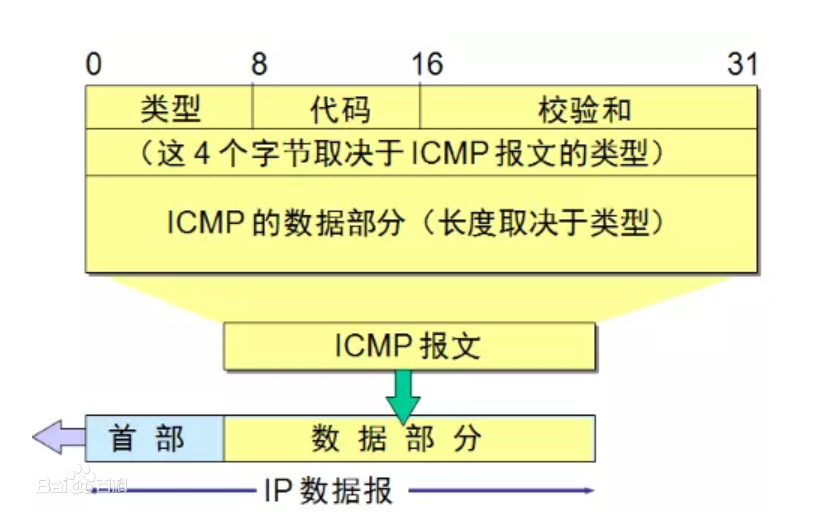

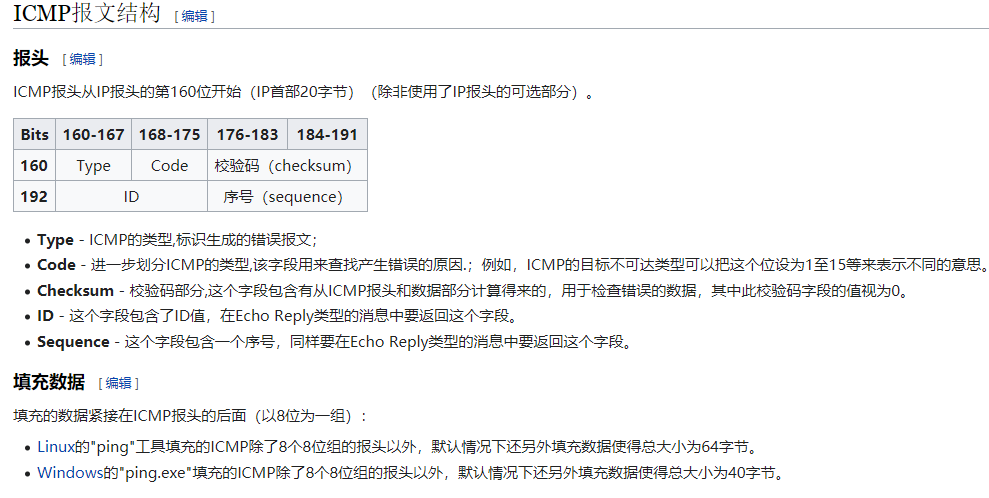

3.ICMP報文格式

ICMP報文包含在IP資料報中,屬於IP的一個使用者,IP頭部就在ICMP報文的前面,所以一個ICMP報文包括IP頭部、ICMP頭部和ICMP報文,IP頭部的Protocol值為1就說明這是一個ICMP報文,ICMP頭部中的型別(Type)域用於說明ICMP報文的作用及格式,此外還有一個程式碼(Code)域用於詳細說明某種ICMP報文的型別,所有資料都在ICMP頭部後面。

ICMPICMP報文格式具體由[RFC777],[RFC792]規範。792是1981年9月更新,而777是1981年4月更新的。目前最新的ICMP報文格式RFC是2007年4月更新的[RFC488].

4.ICMPv4型別

已經定義的ICMP訊息型別大約有10多種,每種ICMP資料型別都被封裝在一個IP資料包中。主要的ICMP訊息型別包括以下幾種。

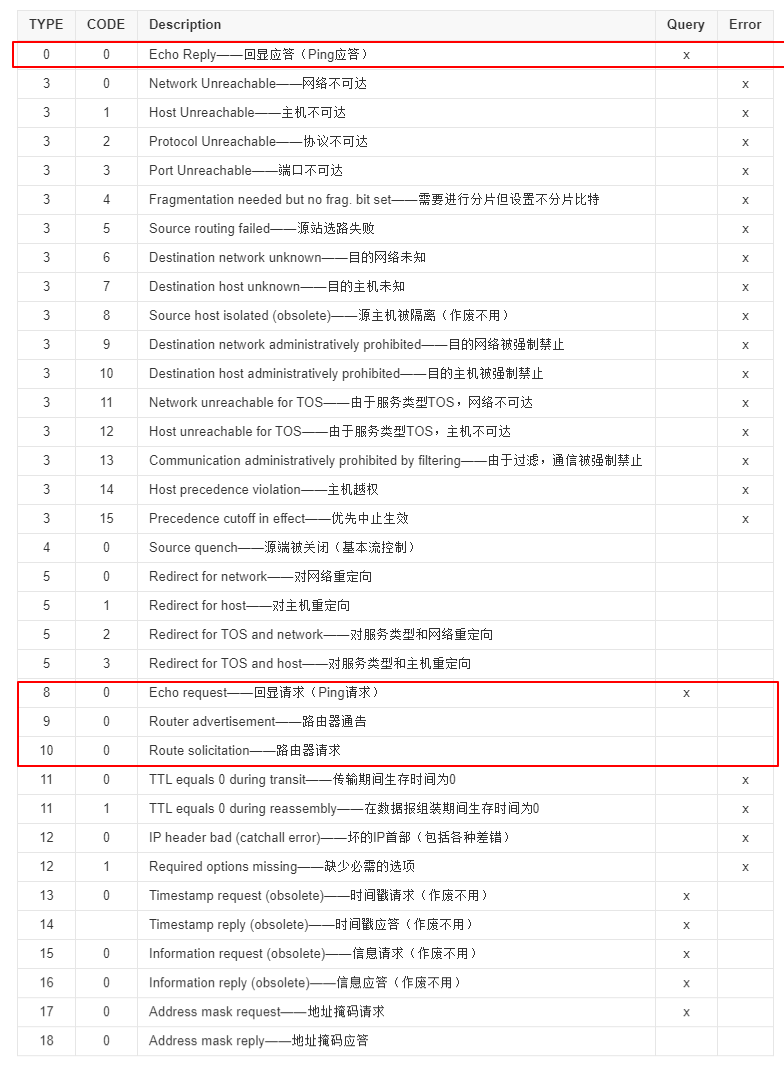

對於ICMPv4,資訊類報文包括回顯請求和回顯應答(分別為型別8和0),以及路由器通告和路由器請求(分別為型別9和10,統一被稱為路由器發現)。最常見的差錯報文型別包括目的不可達(型別3)、重定向(型別5)、超時(型別11)和引數問題(型別12).下圖為一些型別.更多的資訊建議去RFC官方檢視,Type和Code在IPv4和IPc6不盡相同,所以其中的差異需要我們自行去檢視,本圖為IPv4版本的,IPv6需要我們自己RFC查詢。

1).響應請求/應答(ping)(ICMPv4型別為0/8,ICMPv6型別129/18)

我們日常使用最多的ping,就是響應請求(Type=8)和應答(Type=0),一臺主機向一個節點發送一個Type=8的ICMP報文,如果途中沒有異常(例如被路由器丟棄、目標不迴應ICMP或傳輸失敗),則目標返回Type=0的ICMP報文,說明這臺主機存在,更詳細的tracert通過計算ICMP報文通過的節點來確定主機與目標之間的網路距離。更多的資訊我們可以通過RFC文件瞭解

2).目標不可到達(ICMPv4型別3,ICMPv6型別1)、源抑制和超時報文(ICMPv4型別11,ICMPv6型別4)

這三種報文的格式是一樣的,目標不可到達報文(Type=3)在路由器或主機不能傳遞資料報時使用,例如我們要連線對方一個不存在的系統埠(埠號小於1024)時,將返回Type=3、Code=3的ICMP報文,它要告訴我們:“嘿,別連線了,我不在家的!”,常見的不可到達型別還有網路不可到達(Code=0)、主機不可到達(Code=1)、協議不可到達(Code=2)等。源抑制則充當一個控制流量的角色,它通知主機減少資料報流量,由於ICMP沒有恢復傳輸的報文,所以只要停止該報文,主機就會逐漸恢復傳輸速率。最後,無連線方式網路的問題就是資料報會丟失,或者長時間在網路遊蕩而找不到目標,或者擁塞導致主機在規定時間內無法重組資料報分段,這時就要觸發ICMP超時報文的產生。超時報文的程式碼域有兩種取值:Code=0表示傳輸超時,Code=1表示重組分段超時。更多的資訊我們可以通過RFC文件瞭解

5.ICMP應用

1).ping 命令使用 ICMP 回送請求和應答報文在網路可達性測試中使用的分組網間探測命令 ping 能產生 ICMP 回送請求和應答報文。目的主機收到 ICMP 回送請求報文後立刻回送應答報文,若源主機能收到 ICMP 回送應答報文,則說明到達該主機的網路正常。

2).路由分析診斷程式 tracert 使用了 ICMP時間超過報文tracert 命令主要用來顯示資料包到達目的主機所經過的路徑。通過執行一個 tracert 到對方主機的命令,返回資料包到達目的主機所經歷的路徑詳細資訊,並顯示每個路徑所消耗的時間。

6.ICMP攻擊

涉及ICMP的攻擊主要分為3類:泛洪(flood)、炸彈(bomb)、資訊洩露(information disclosure).針對TCP的ICMP攻擊已經被專門記錄在RFC文件中[RFC5927]

1).泛洪(flood)

泛洪將會生成大量流量,導致針對一臺或者多臺計算機的有效Dos攻擊

2).炸彈(bomb)

炸彈型別有時也稱為核彈(nuke)型別,指的是傳送經過特殊構造的報文,能夠導致IP或ICMP的處理崩潰或者終止。

3).資訊洩露(information disclosure)

資訊洩露攻擊本身不會造成危害,但是能夠幫助其他攻擊方法避免浪費時間或者被發現了。

7.IP報文頭和ICMP的聯絡

ICMP報文是封裝在IP資料報的資料部分中進行傳輸的.

ICMP依靠IP來完成它的任務,它是IP的主要部分。它與傳輸協議(如TCP和UDP)顯著不同:它一般不用於在兩點間傳輸資料。它通常不由網路程式直接使用,除了 ping 和 traceroute 這兩個特別的例子。 IPv4中的ICMP被稱作ICMPv4,IPv6中的ICMP則被稱作ICMPv6。

總的來說,ICMP是封裝在IP資料報中進行傳輸的.具體更多的聯絡我們通過以下改文章進行詳解,從Wireshark抓包然後分析資料包進行兩者的區別和聯絡.

參考文件:https://www.cnblogs.com/CSAH/p/13170860.html

8.實現Ping功能

首先我們注意,本文只是實現ping的最簡單的功能即響應請求/應答(ping),故只能夠ping IP地址,不能夠ping 域名,因為域名到IP地址我們需要經過DNS解析,本文不實現該功能.關於DNS轉換到IP地址的詳情,有時間有機會我會補上的.

本程式使用的環境是win10+vc++6.0,如果沒有安裝VC++6.0的或者在Win10安裝了無法使用的請檢視'Win10安裝vc6.0教程'。

該ping功能實現參考了TCP/IP詳解 卷1 和 卷2。

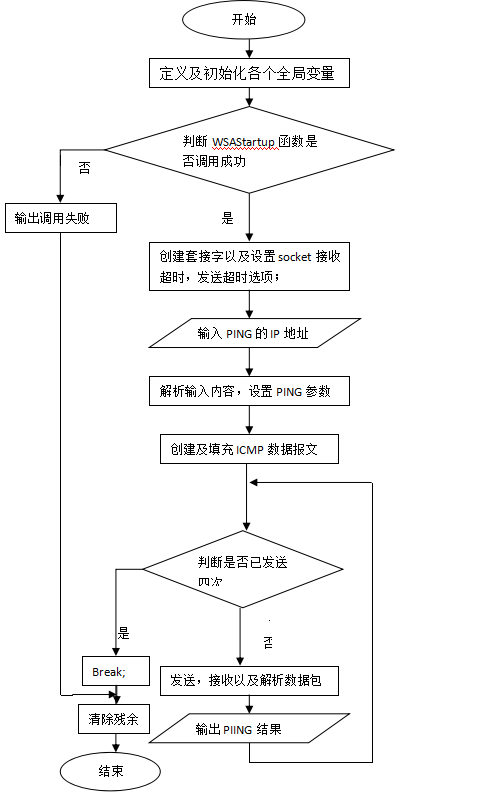

1).實現步驟

首先,我們需要先定義初始化一些全域性變數,接著我們對需要用到的資料型別結構進行宣告定義,我們包含的資料型別結構有IP報頭結構、ICMP資料型別結構、結果集型別結構等;對需要使用到的函式進行標頭檔案的匯入,主要的區別在於使用的是Windows系統還是Linux系統,匯入的標頭檔案也不盡相同。準備工作全都完成了,然後我們就可以定義main函式進行試驗的驗證測試。

其次,我們需要對每一步的遇到的問題需要寫一份說明報告書,以防下次再進行實驗時遇到同樣的問題時,我們無需再去查詢大量資料。

最後,我們對整個實驗的總結,對每一步。每一個函式進行詳講.做好註釋.

Ping()函式是本程式的核心部分,它基本是呼叫其他模組的函式來實現最終功能,其主要布驟包括:定義及初始化各個全域性變數、開啟socket動態庫、設定接收和傳送超時值、域名地址解析、分配記憶體、建立及初始化ICMP報文、傳送ICMP請求報文、接收ICMP 應答報文以及解讀應答報文和輸出Ping結果。

注意:建立套接字的時候引數的以及在建立套接字之前必須首先使用WSAStartup函式。

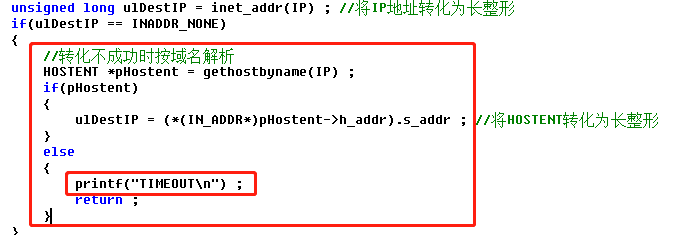

(1)輸入時不能輸入目標主機名,不然ping結果為TIMEOUT

(2)該模組並非只有處理還包括判斷及輸出判斷結果的含義

(3)程式沒執行一次就只能輸出四行結果(前提是輸入的地址有效),欲再次PING其他地址接著輸入下一個ip地址即可

2).程式碼實現

如果要想實現Windows下ping功能的實現,我們只需要從(1)到(8)複製到任意一個新建立filename.cpp檔案中即可執行.或者最簡單的方法就是到本文中最低直接複製'完整程式碼'到任意一個新建立filename.cpp檔案中即可執行

(1).標頭檔案、全域性變數

#include<stdio.h> #include<Winsock2.h> #include<ws2tcpip.h> #include<stdlib.h> #include<malloc.h> #include<string.h> #pragma comment(lib , "Ws2_32.lib") #define ICMP_ECHO_REQUEST 8 //定義回顯請求型別 #define DEF_ICMP_DATA_SIZE 20 //定義傳送資料長度 #define DEF_ICMP_PACK_SIZE 32 //定義資料包長度 #define MAX_ICMP_PACKET_SIZE 1024 //定義最大資料包長度 #define DEF_ICMP_TIMEOUT 3000 //定義超時為3秒 #define ICMP_TIMEOUT 11 //ICMP超時報文 #define ICMP_ECHO_REPLY 0 //定義回顯應答型別

(2).IP報頭據型別

/*

*IP報頭結構

*/

typedef struct

{

byte h_len_ver ; //IP版本號

byte tos ; // 服務型別

unsigned short total_len ; //IP包總長度

unsigned short ident ; // 標識

unsigned short frag_and_flags ; //標誌位

byte ttl ; //生存時間

byte proto ; //協議

unsigned short cksum ; //IP首部校驗和

unsigned long sourceIP ; //源IP地址

unsigned long destIP ; //目的IP地址

} IP_HEADER ;

(3).ICMP資料型別

/*

*定義ICMP資料型別

*/

typedef struct _ICMP_HEADER

{

byte type ; //型別-----8

byte code ; //程式碼-----8

unsigned short cksum ; //校驗和------16

unsigned short id ; //識別符號-------16

unsigned short seq ; //序列號------16

unsigned int choose ; //選項-------32

} ICMP_HEADER ;

(4).ping返回結果集資料型別

typedef struct

{

int usSeqNo ; //記錄序列號

DWORD dwRoundTripTime ; //記錄當前時間

byte ttl ; //生存時間

in_addr dwIPaddr ; //源IP地址

} DECODE_RESULT ;

(5).網際校驗和

/*

*產生網際校驗和

*/

unsigned short GenerateChecksum(unsigned short *pBuf , int iSize)

{

unsigned long cksum = 0 ; //開始時將網際校驗和初始化為0

while(iSize > 1)

{

cksum += *pBuf++ ; //將待校驗的資料每16位逐位相加儲存在cksum中

iSize -= sizeof(unsigned short) ; //每16位加完則將帶校驗資料量減去16

}

//如果待校驗的資料為奇數,則迴圈完之後需將最後一個位元組的內容與之前結果相加

if(iSize)

{

cksum += *(unsigned char*)pBuf ;

}

//之前的結果產生了進位,需要把進位也加入最後的結果中

cksum = (cksum >> 16) + (cksum & 0xffff) ;

cksum += (cksum >> 16) ;

return (unsigned short)(~ cksum) ;

}

(6).ping資訊解析

/*

*對ping應答資訊進行解析

*/

boolean DecodeIcmpResponse_Ping(char *pBuf , int iPacketSize , DECODE_RESULT *stDecodeResult)

{

IP_HEADER *pIpHrd = (IP_HEADER*)pBuf ;

int iIphedLen = 20 ;

if(iPacketSize < (int)(iIphedLen + sizeof(ICMP_HEADER)))

{

printf("size error! \n") ;

return 0 ;

}

//指標指向ICMP報文的首地址

ICMP_HEADER *pIcmpHrd = (ICMP_HEADER*)(pBuf + iIphedLen) ;

unsigned short usID , usSeqNo ;

//獲得的資料包的type欄位為ICMP_ECHO_REPLY,即收到一個回顯應答ICMP報文

if(pIcmpHrd->type == ICMP_ECHO_REPLY)

{

usID = pIcmpHrd->id ;

//接收到的是網路位元組順序的seq欄位資訊 , 需轉化為主機位元組順序

usSeqNo = ntohs(pIcmpHrd->seq) ;

}

if(usID != GetCurrentProcessId() || usSeqNo != stDecodeResult->usSeqNo)

{

printf("usID error!\n") ;

return 0 ;

}

//記錄對方主機的IP地址以及計算往返的時延RTT

if(pIcmpHrd->type == ICMP_ECHO_REPLY)

{

stDecodeResult->dwIPaddr.s_addr = pIpHrd->sourceIP ;

stDecodeResult->ttl = pIpHrd->ttl ;

stDecodeResult->dwRoundTripTime = GetTickCount() - stDecodeResult->dwRoundTripTime ;

return 1 ;

}

return 0 ;

}

(7).ping功能實現整合

void Ping(char *IP)

{

unsigned long ulDestIP = inet_addr(IP) ; //將IP地址轉化為長整形

if(ulDestIP == INADDR_NONE)

{

//轉化不成功時按域名解析

HOSTENT *pHostent = gethostbyname(IP) ;

if(pHostent)

{

ulDestIP = (*(IN_ADDR*)pHostent->h_addr).s_addr ; //將HOSTENT轉化為長整形

}

else

{

printf("TIMEOUT\n") ;

return ;

}

}

//填充目的Socket地址

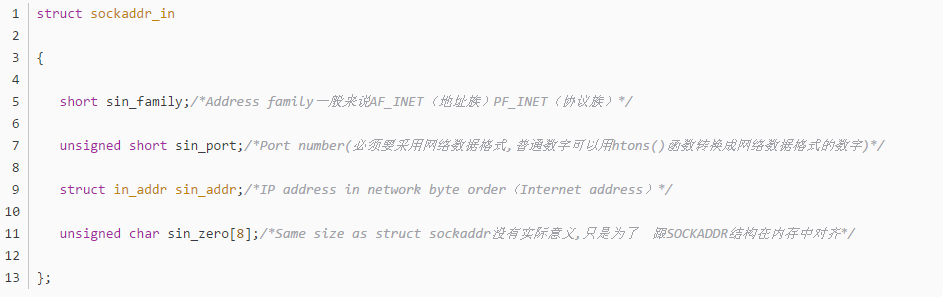

SOCKADDR_IN destSockAddr ; //定義目的地址

ZeroMemory(&destSockAddr , sizeof(SOCKADDR_IN)) ; //將目的地址清空

destSockAddr.sin_family = AF_INET ;

destSockAddr.sin_addr.s_addr = ulDestIP ;

destSockAddr.sin_port = htons(0);

//初始化WinSock

WORD wVersionRequested = MAKEWORD(2,2);

WSADATA wsaData;

if(WSAStartup(wVersionRequested,&wsaData) != 0)

{

printf("初始化WinSock失敗!\n") ;

return ;

}

//使用ICMP協議建立Raw Socket

SOCKET sockRaw = WSASocket(AF_INET , SOCK_RAW , IPPROTO_ICMP , NULL , 0 , WSA_FLAG_OVERLAPPED) ;

if(sockRaw == INVALID_SOCKET)

{

printf("建立Socket失敗 !\n") ;

return ;

}

//設定埠屬性

int iTimeout = DEF_ICMP_TIMEOUT ;

if(setsockopt(sockRaw , SOL_SOCKET , SO_RCVTIMEO , (char*)&iTimeout , sizeof(iTimeout)) == SOCKET_ERROR)

{

printf("設定引數失敗!\n") ;

return ;

}

if(setsockopt(sockRaw , SOL_SOCKET , SO_SNDTIMEO , (char*)&iTimeout , sizeof(iTimeout)) == SOCKET_ERROR)

{

printf("設定引數失敗!\n") ;

return ;

}

//定義傳送的資料段

char IcmpSendBuf[DEF_ICMP_PACK_SIZE] ;

//填充ICMP資料包個各欄位

ICMP_HEADER *pIcmpHeader = (ICMP_HEADER*)IcmpSendBuf;

pIcmpHeader->type = ICMP_ECHO_REQUEST ;

pIcmpHeader->code = 0 ;

pIcmpHeader->id = (unsigned short)GetCurrentProcessId() ;

memset(IcmpSendBuf + sizeof(ICMP_HEADER) , 'E' , DEF_ICMP_DATA_SIZE) ;

//迴圈傳送四個請求回顯icmp資料包

int usSeqNo = 0 ;

DECODE_RESULT stDecodeResult ;

while(usSeqNo <= 3)

{

pIcmpHeader->seq = htons(usSeqNo) ;

pIcmpHeader->cksum = 0 ;

pIcmpHeader->cksum = GenerateChecksum((unsigned short*)IcmpSendBuf , DEF_ICMP_PACK_SIZE) ; //生成校驗位

//記錄序列號和當前時間

stDecodeResult.usSeqNo = usSeqNo ;

stDecodeResult.dwRoundTripTime = GetTickCount() ;

//傳送ICMP的EchoRequest資料包

if(sendto(sockRaw , IcmpSendBuf , DEF_ICMP_PACK_SIZE , 0 , (SOCKADDR*)&destSockAddr , sizeof(destSockAddr)) == SOCKET_ERROR)

{

//如果目的主機不可達則直接退出

if(WSAGetLastError() == WSAEHOSTUNREACH)

{

printf("目的主機不可達!\n") ;

exit(0) ;

}

}

SOCKADDR_IN from ;

int iFromLen = sizeof(from) ;

int iReadLen ;

//定義接收的資料包

char IcmpRecvBuf[MAX_ICMP_PACKET_SIZE] ;

while(1)

{

iReadLen = recvfrom(sockRaw , IcmpRecvBuf , MAX_ICMP_PACKET_SIZE , 0 , (SOCKADDR*)&from , &iFromLen) ;

if(iReadLen != SOCKET_ERROR)

{

if(DecodeIcmpResponse_Ping(IcmpRecvBuf , sizeof(IcmpRecvBuf) , &stDecodeResult))

{

printf("來自 %s 的回覆: 位元組 = %d 時間 = %dms TTL = %d\n" , inet_ntoa(stDecodeResult.dwIPaddr) ,

iReadLen - 20,stDecodeResult.dwRoundTripTime ,stDecodeResult.ttl) ;

}

break ;

}

else if(WSAGetLastError() == WSAETIMEDOUT)

{

printf("time out ! *****\n") ;

break ;

}

else

{

printf("發生未知錯誤!\n") ;

break ;

}

}

usSeqNo++ ;

}

//輸出螢幕資訊

printf("Ping complete...\n") ;

closesocket(sockRaw) ;

WSACleanup() ;

}

①.inet_addr:可以轉化字串,主要用來將一個十進位制的數轉化為二進位制的數,用途多於ipv4的IP轉化。

②.if(IpAddress == INADDR_NONE):INADDR_NONE 是個巨集定義,代表IpAddress是否為無效的IP地址。

③.ckaddr_in:定義目的地址資訊;

④.ZeroMemory:用0來填充一塊記憶體區域.ZeroMemory只能用於windows平臺.

⑤.WSASocket:建立一個原始套接字。使用時需要包含winsock2.h 標頭檔案和連結ws2_32.lib庫。

⑥.SOCKET socket==INVALID_SOCKET:如果socket為無效套接字,則結果為true;

⑦.DEF_ICMP_TIMEOUT:報文超時時間.

⑧.setsockopt:選項影響套介面的操作,諸如加急資料是否在普通資料流中接收,廣播資料是否可以從套介面傳送等等。

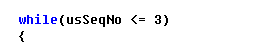

⑨.while(usSeqNo <= 3){}:該部分就是實驗要求我們一次測試的進行發包4次

(8).Test測試

int main(int argc , char* argv[])

{

char com[10] , IP[20] ;

while(1){

printf("command>>") ;

scanf("%s %s" , com , IP) ;

if(strcmp(com , "ping") == 0)

{

Ping(IP) ;

}

else

{

printf("輸入錯誤 ! \n") ;

}

}

return 0 ;

}

2).結果及心得

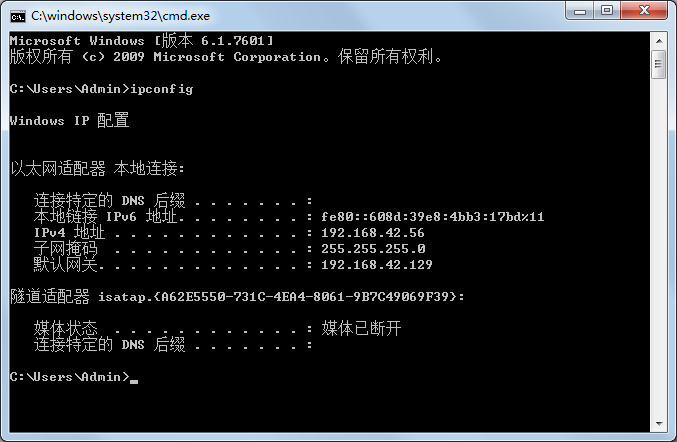

(1).檢視本機IP

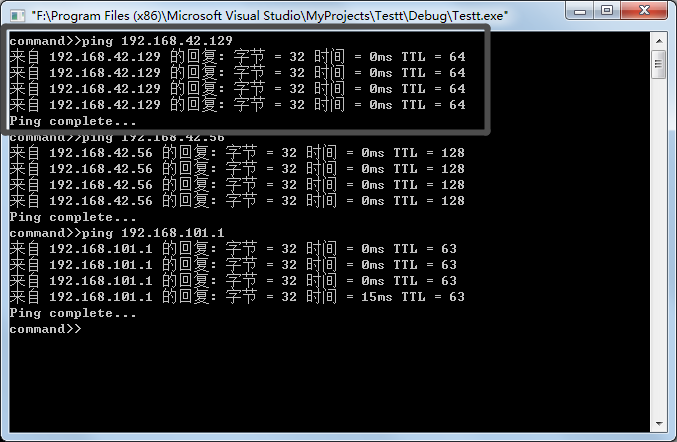

(2).ping閘道器IP

(3).ping本機IP

(4).ping區域網內IP

(5).問題與解決方案

①.問題:telnet是23埠,ssh是22埠,那麼ping是什麼埠?

答:ping基於ICMP,是在網路層執行的。而埠號為傳輸層的內容。所以在ICMP中根本就不需要關注埠號這樣的資訊。

②.Win7、win10 在VC6.0執行時WSASocket 返回錯誤 10013

3).完整程式碼

#include<stdio.h>

#include<Winsock2.h>

#include<ws2tcpip.h>

#include<stdlib.h>

#include<malloc.h>

#include<string.h>

#pragma comment(lib , "Ws2_32.lib")

#define ICMP_ECHO_REQUEST 8 //定義回顯請求型別

#define DEF_ICMP_DATA_SIZE 20 //定義傳送資料長度

#define DEF_ICMP_PACK_SIZE 32 //定義資料包長度

#define MAX_ICMP_PACKET_SIZE 1024 //定義最大資料包長度

#define DEF_ICMP_TIMEOUT 3000 //定義超時為3秒

#define ICMP_TIMEOUT 11 //ICMP超時報文

#define ICMP_ECHO_REPLY 0 //定義回顯應答型別

/*

*IP報頭結構

*/

typedef struct

{

byte h_len_ver ; //IP版本號

byte tos ; // 服務型別

unsigned short total_len ; //IP包總長度

unsigned short ident ; // 標識

unsigned short frag_and_flags ; //標誌位

byte ttl ; //生存時間

byte proto ; //協議

unsigned short cksum ; //IP首部校驗和

unsigned long sourceIP ; //源IP地址

unsigned long destIP ; //目的IP地址

} IP_HEADER ;

/*

*定義ICMP資料型別

*/

typedef struct _ICMP_HEADER

{

byte type ; //型別-----8

byte code ; //程式碼-----8

unsigned short cksum ; //校驗和------16

unsigned short id ; //識別符號-------16

unsigned short seq ; //序列號------16

unsigned int choose ; //選項-------32

} ICMP_HEADER ;

typedef struct

{

int usSeqNo ; //記錄序列號

DWORD dwRoundTripTime ; //記錄當前時間

byte ttl ; //生存時間

in_addr dwIPaddr ; //源IP地址

} DECODE_RESULT ;

/*

*產生網際校驗和

*/

unsigned short GenerateChecksum(unsigned short *pBuf , int iSize)

{

unsigned long cksum = 0 ; //開始時將網際校驗和初始化為0

while(iSize > 1)

{

cksum += *pBuf++ ; //將待校驗的資料每16位逐位相加儲存在cksum中

iSize -= sizeof(unsigned short) ; //每16位加完則將帶校驗資料量減去16

}

//如果待校驗的資料為奇數,則迴圈完之後需將最後一個位元組的內容與之前結果相加

if(iSize)

{

cksum += *(unsigned char*)pBuf ;

}

//之前的結果產生了進位,需要把進位也加入最後的結果中

cksum = (cksum >> 16) + (cksum & 0xffff) ;

cksum += (cksum >> 16) ;

return (unsigned short)(~ cksum) ;

}

/*

*對ping應答資訊進行解析

*/

boolean DecodeIcmpResponse_Ping(char *pBuf , int iPacketSize , DECODE_RESULT *stDecodeResult)

{

IP_HEADER *pIpHrd = (IP_HEADER*)pBuf ;

int iIphedLen = 20 ;

if(iPacketSize < (int)(iIphedLen + sizeof(ICMP_HEADER)))

{

printf("size error! \n") ;

return 0 ;

}

//指標指向ICMP報文的首地址

ICMP_HEADER *pIcmpHrd = (ICMP_HEADER*)(pBuf + iIphedLen) ;

unsigned short usID , usSeqNo ;

//獲得的資料包的type欄位為ICMP_ECHO_REPLY,即收到一個回顯應答ICMP報文

if(pIcmpHrd->type == ICMP_ECHO_REPLY)

{

usID = pIcmpHrd->id ;

//接收到的是網路位元組順序的seq欄位資訊 , 需轉化為主機位元組順序

usSeqNo = ntohs(pIcmpHrd->seq) ;

}

if(usID != GetCurrentProcessId() || usSeqNo != stDecodeResult->usSeqNo)

{

printf("usID error!\n") ;

return 0 ;

}

//記錄對方主機的IP地址以及計算往返的時延RTT

if(pIcmpHrd->type == ICMP_ECHO_REPLY)

{

stDecodeResult->dwIPaddr.s_addr = pIpHrd->sourceIP ;

stDecodeResult->ttl = pIpHrd->ttl ;

stDecodeResult->dwRoundTripTime = GetTickCount() - stDecodeResult->dwRoundTripTime ;

return 1 ;

}

return 0 ;

}

void Ping(char *IP)

{

unsigned long ulDestIP = inet_addr(IP) ; //將IP地址轉化為長整形

if(ulDestIP == INADDR_NONE)

{

//轉化不成功時按域名解析

HOSTENT *pHostent = gethostbyname(IP) ;

if(pHostent)

{

ulDestIP = (*(IN_ADDR*)pHostent->h_addr).s_addr ; //將HOSTENT轉化為長整形

}

else

{

printf("TIMEOUT\n") ;

return ;

}

}

//填充目的Socket地址

SOCKADDR_IN destSockAddr ; //定義目的地址

ZeroMemory(&destSockAddr , sizeof(SOCKADDR_IN)) ; //將目的地址清空

destSockAddr.sin_family = AF_INET ;

destSockAddr.sin_addr.s_addr = ulDestIP ;

destSockAddr.sin_port = htons(0);

//初始化WinSock

WORD wVersionRequested = MAKEWORD(2,2);

WSADATA wsaData;

if(WSAStartup(wVersionRequested,&wsaData) != 0)

{

printf("初始化WinSock失敗!\n") ;

return ;

}

//使用ICMP協議建立Raw Socket

SOCKET sockRaw = WSASocket(AF_INET , SOCK_RAW , IPPROTO_ICMP , NULL , 0 , WSA_FLAG_OVERLAPPED) ;

if(sockRaw == INVALID_SOCKET)

{

printf("建立Socket失敗 !\n") ;

return ;

}

//設定埠屬性

int iTimeout = DEF_ICMP_TIMEOUT ;

if(setsockopt(sockRaw , SOL_SOCKET , SO_RCVTIMEO , (char*)&iTimeout , sizeof(iTimeout)) == SOCKET_ERROR)

{

printf("設定引數失敗!\n") ;

return ;

}

if(setsockopt(sockRaw , SOL_SOCKET , SO_SNDTIMEO , (char*)&iTimeout , sizeof(iTimeout)) == SOCKET_ERROR)

{

printf("設定引數失敗!\n") ;

return ;

}

//定義傳送的資料段

char IcmpSendBuf[DEF_ICMP_PACK_SIZE] ;

//填充ICMP資料包個各欄位

ICMP_HEADER *pIcmpHeader = (ICMP_HEADER*)IcmpSendBuf;

pIcmpHeader->type = ICMP_ECHO_REQUEST ;

pIcmpHeader->code = 0 ;

pIcmpHeader->id = (unsigned short)GetCurrentProcessId() ;

memset(IcmpSendBuf + sizeof(ICMP_HEADER) , 'E' , DEF_ICMP_DATA_SIZE) ;

//迴圈傳送四個請求回顯icmp資料包

int usSeqNo = 0 ;

DECODE_RESULT stDecodeResult ;

while(usSeqNo <= 3)

{

pIcmpHeader->seq = htons(usSeqNo) ;

pIcmpHeader->cksum = 0 ;

pIcmpHeader->cksum = GenerateChecksum((unsigned short*)IcmpSendBuf , DEF_ICMP_PACK_SIZE) ; //生成校驗位

//記錄序列號和當前時間

stDecodeResult.usSeqNo = usSeqNo ;

stDecodeResult.dwRoundTripTime = GetTickCount() ;

//傳送ICMP的EchoRequest資料包

if(sendto(sockRaw , IcmpSendBuf , DEF_ICMP_PACK_SIZE , 0 , (SOCKADDR*)&destSockAddr , sizeof(destSockAddr)) == SOCKET_ERROR)

{

//如果目的主機不可達則直接退出

if(WSAGetLastError() == WSAEHOSTUNREACH)

{

printf("目的主機不可達!\n") ;

exit(0) ;

}

}

SOCKADDR_IN from ;

int iFromLen = sizeof(from) ;

int iReadLen ;

//定義接收的資料包

char IcmpRecvBuf[MAX_ICMP_PACKET_SIZE] ;

while(1)

{

iReadLen = recvfrom(sockRaw , IcmpRecvBuf , MAX_ICMP_PACKET_SIZE , 0 , (SOCKADDR*)&from , &iFromLen) ;

if(iReadLen != SOCKET_ERROR)

{

if(DecodeIcmpResponse_Ping(IcmpRecvBuf , sizeof(IcmpRecvBuf) , &stDecodeResult))

{

printf("來自 %s 的回覆: 位元組 = %d 時間 = %dms TTL = %d\n" , inet_ntoa(stDecodeResult.dwIPaddr) ,

iReadLen - 20,stDecodeResult.dwRoundTripTime ,stDecodeResult.ttl) ;

}

break ;

}

else if(WSAGetLastError() == WSAETIMEDOUT)

{

printf("time out ! *****\n") ;

break ;

}

else

{

printf("發生未知錯誤!\n") ;

break ;

}

}

usSeqNo++ ;

}

//輸出螢幕資訊

printf("Ping complete...\n") ;

closesocket(sockRaw) ;

WSACleanup() ;

}

int main()

{

char com[10] , IP[20] ;

while(1){

printf("command>>") ;

scanf("%s %s" , com , IP) ;

if(strcmp(com , "ping") == 0)

{

Ping(IP) ;

}

else

{

printf("輸入錯誤 ! \n") ;

}

}

return 0 ;

}

參考文件:https://zhidao.baidu.com/question/1946506262344388308.html

https://docs.microsoft.com/zh-cn/windows/win32/api/winsock2/nf-winsock2-wsasocketa?redirectedfrom=MSDN

https://zhidao.baidu.com/question/541753723.html

TCP/IP網路原理技術[清華大學出版社 周明天,汪文勇]

網際網路控制訊息協議[維基百科]

TCP/IP詳解 卷1:協議

TCP/IP詳解 卷2:實現

&n