XSS闖關之第三關

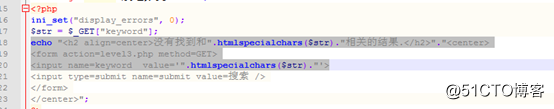

1、這裏看似和第二關差不多,我們查看一下源碼

2、和第二關有細微的差別,在將變量傳入表單的時候也進行多了過濾

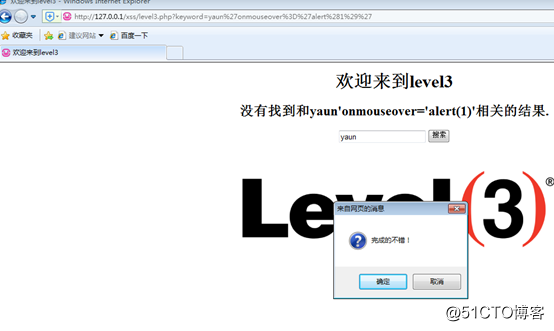

這個時候我們將表單閉合的方法也不存在了,同樣會被過濾掉。既然不讓使用自己的代碼進行彈框我們可以利用表單的一些事件進行我們的工作。

這裏我使用的是鼠標移動事件(js中的事件,不明白可以百度一下,說的賊好https://blog.csdn.net/u010661782/article/details/49021099)

所以只要構造出的值傳入表單後可以形成鼠標移動事件就ok。

構造payload

Hack’onmouseover%3D’alert(1)’&submit=搜索

這個時候文本框的源碼就會變成

<input name=keyword value=’’hack’onmounseover=’alert(1)’’>

總結:比第二關多出過濾條件,不能直接閉合,利用已有的文本框靈活構造js事件進行彈框。此題應該還有別的解法,比如我們可以使用onfocus事件!沒有總結在這裏,每關都可能多解,在這裏只敘述一種,若有別的解法歡迎討論呀!

請開啟<第四關>

XSS闖關之第三關

相關推薦

XSS闖關之第三關

網絡安全 web安全 XSS 入門級 開啟第三關1、這裏看似和第二關差不多,我們查看一下源碼2、和第二關有細微的差別,在將變量傳入表單的時候也進行多了過濾這個時候我們將表單閉合的方法也不存在了,同樣會被過濾掉。既然不讓使用自己的代碼進行彈框我們可以利用表單的一些事件進行我們的工作。這裏我使用的

XSS闖關之第四關

網絡安全 web安全 XSS 入門級 開啟第四關查看源代碼這裏我們看到,我們傳入進去的值又經過了兩個函數的參與。函數說明:Str_replace(“>”,””,$str),此函數將變量str中的字符>轉換為空,轉換時區分大小寫。同理將<裝換為空,然後在經過htmlspecia

XSS闖關之第五關

網絡安全 web安全 XSS 入門級 開啟第五關查看源碼,進行分析當我第一眼看到這個代碼的時候,就想著用上一關的payload,只需要將其大寫就可。但是結局往往就是殘酷。激動之下忽略了另一個函數strtolower(),此函數,將所有的字母全部轉化為小寫。所以造成我的大寫payload沒有什麽

12.27 -第三關練習題之正則練習

正則表達式12.27 第三關練習題之正則練習第1章 取出網卡的ip地址(ifconfig)1.1 定位[root@oldboy oldboy]# ifconfig eth0|sed -n '2p' 方法一:sed ine

Python:黑板課爬蟲闖關第三關

註冊 之前 ear crawler htm csrf href else 技術分享 第三關開始才算是進入正題了。 輸入網址 http://www.heibanke.com/lesson/crawler_ex02/,直接跳轉到了 http://www.heibanke.com

ocrosoft Contest1316 - 信奧編程之路~~~~~第三關 問題 I: 尋找大富翁

EDA 第三關 using cpp print int ocr mes name http://acm.ocrosoft.com/problem.php?cid=1316&pid=8 題目描述 浙江杭州某鎮共有n個人,請找出該鎮上的前m個大富翁. 輸入

Python3 黑板客爬蟲闖關第三關

黑板客爬蟲闖關第二關成功後的頁面: http://www.heibanke.com/accounts/login/?next=/lesson/crawler_ex02/ 需要註冊,註冊後登陸: 來到這個站點: http://www.heibanke.com/lesson/crawle

黑板課爬蟲闖關第三關

前面兩關算是比較容易,第三關就有些難度了,因為還需要有web方面的知識才能想到方法。第二關結束後,點選下一關,出來以下頁面: 乍一看還以為進錯了,先不管,註冊登入再說。登入後才進入這個頁面: 題目說比上一關多了兩層保護,我們可以看到頂部有個登出按鈕,

Linux_第三關練習題_1,3

clas link 優點 冒號 device style 多個 log 內容 1.如何取得/etc/hosts 文件的權限對應的數字內容,如-rw-r--r-- 為 644,要求使用命令取得 644 這樣的數字。 解法a:使用sed+awk命令: [[email&#

戲說春秋 第三關 竊符救趙

blank csdn 下載 images ref out .cn alt 春秋 1.先把這個圖下載下來,binwalk一下 ------------------------------------------------------------------------

12.28 第三關練習題(下)

sco 環境變量 strong 修改環境變量 默認 bak top rep 區別 12.28 第三關練習題(下)內容:1. 默認awk不認識{} 加上--re-interval選項2. grep -i 忽略大小寫3. 常用的DNS服務器4. 企業

linux第三關課前測試考試題

grep -v 任務 關閉 log fst -- 查找 onf 提示 1.如何取得/etiantian文件的權限對應的數字內容,如-rw-r--r--為644,要求使用命令取得644這樣的數字。解答:stat /etiantian |awk -F"[0/]&qu

第三關練習-權限

設置時間 環境 -type yun family 轉義 shu 做什麽 數字 1.1 取出網卡配置文件的ip[root@oldboyedu50-lnb ~]# awk '/IPADDR/' /etc/sysconfig/network-scripts/if

第三關練習題 權限

ner 如何 主機名 退出 %d serve tty boot message 1.1取出網卡中的DNS 1.2date 顯示時間顯示年月日周 %F:%Y- %m- %d 年-月-日%T:%H:%M:%S 時:分:秒%w (小寫) 周幾mtime修改時間atime 訪問時

光棍節程式設計師闖關秀第1關(總共10關)

Part1:檢視原始碼,發現a標籤的顏色和背景色一樣,導致了我們看不到a過關地址,方法很簡單,直接複製原始碼中的key即可,或者ctrl+a然後單擊進入下一關即可Part2:檢視原始碼,發現key:b88........,填入表單,然後回車即可過關。Part3:瀏覽器F12中

csapp實驗二 ---bomb(第三關)

繼續來 gdb bomb disas phase_3 我們看到 有個詭異的東西放進esi了 先看看 x/s 0x4025cf 得知”%d %d” 注意到棧頂+8是rdx也就是接受輸入的地方 然後輸入後判斷輸入數量是否正確 然後開始判斷

ctf實戰 掌控安全的靶場 第三關通關記錄

掌控安全封神臺第三關 根據題目可能要用burp進行抓包,點選傳送門進入題目主頁 之前題目說的掃描到新的後臺地址admin123 在網址後加入admin123 進入新的後臺管理頁面 根據第二關得到的使用者和密碼進行登入 進入後得到這樣一個頁面 抓包結

(轉)Django學習之 第三章:動態Web頁面基礎

只有一個 即使 typeerror 方法 對象傳遞 power int() 擔心 意圖 上一章我們解釋了怎樣開始一個Django項目和運行Django服務器 當然了,這個站點實際上什麽也沒有做------除了顯示了"It worked"這條信息以外。 這一章我們介紹怎樣使用

《零壓力學Python》 之 第三章知識點歸納

創建 溫度 取字符串 語句 內置函數 idl 編程 inpu 多個參數 第三章(第一個程序)知識點歸納 編程猶如寫劇本。Python函數與劇本差別不大,你可以反復調用函數,而它每次都執行預定的“腳本”(腳本也可以指整個程序)。 在Python I

大話企業上雲之第三篇

ges 當前 可靠性 運營 數據安全 需要 常見 water 企業 前言:不論什麽項目,最終部署實施都有其對應的方法論。按照項目的方法論,可以將上雲過程分為如下四個階段:評估階段~~~設計階段~~~實施階段~~~~運維階段一、評估階段1.1可行×××主要是驗證上雲的可行性,