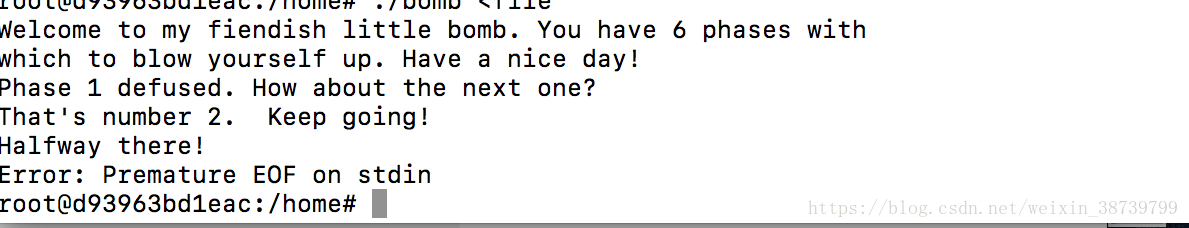

csapp實驗二 ---bomb(第三關)

繼續來

gdb bomb

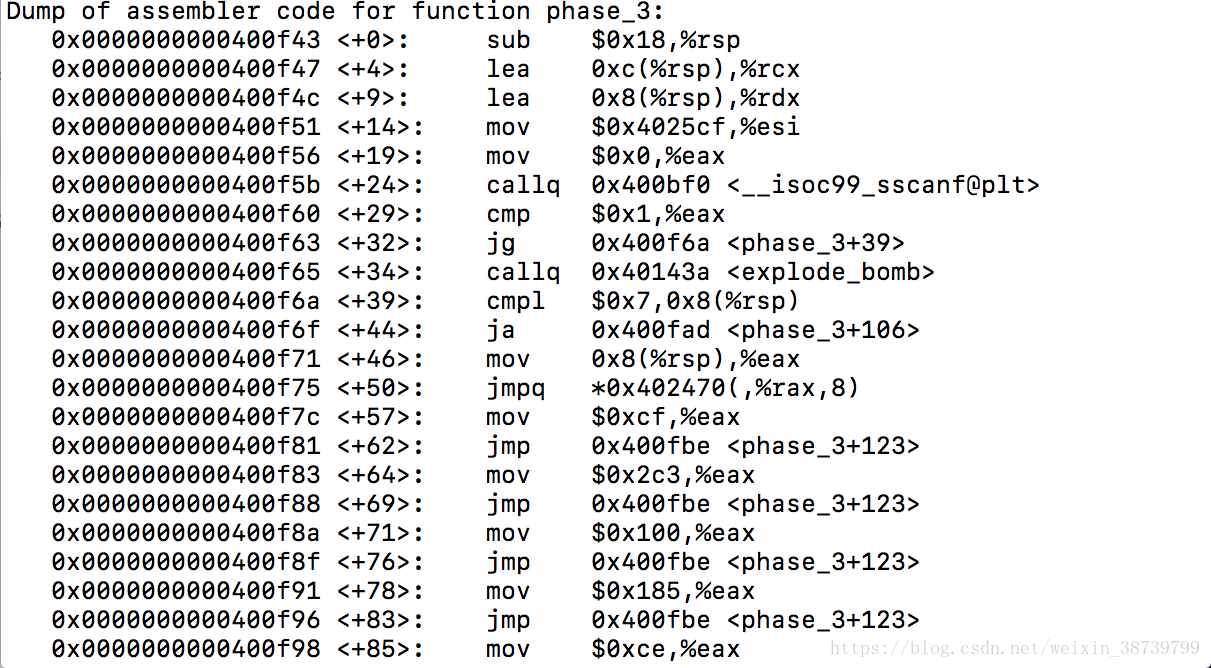

disas phase_3

我們看到 有個詭異的東西放進esi了

先看看

x/s 0x4025cf得知”%d %d”

注意到棧頂+8是rdx也就是接受輸入的地方

然後輸入後判斷輸入數量是否正確

然後開始判斷第一個數是否減上7後是否還是>0不是立馬爆炸

接著是*0x402470(,%rax,8)注意rax是我們第一個數的值

x/a 0x402470看下 我們需要使用的地址

(gdb) x/a 0x402470

0x402470: 0x400f7c <phase_3+57>然後看到 phase_3+57處

是比對一個數 0xcf 恰好是207

跳轉後與第二數比較

所以我們得到

如果第一個數是0 第二個數是207

應該就過了

Amzing Magic

相關推薦

csapp實驗二 ---bomb(第三關)

繼續來 gdb bomb disas phase_3 我們看到 有個詭異的東西放進esi了 先看看 x/s 0x4025cf 得知”%d %d” 注意到棧頂+8是rdx也就是接受輸入的地方 然後輸入後判斷輸入數量是否正確 然後開始判斷

Linux_第三關練習題_1,3

clas link 優點 冒號 device style 多個 log 內容 1.如何取得/etc/hosts 文件的權限對應的數字內容,如-rw-r--r-- 為 644,要求使用命令取得 644 這樣的數字。 解法a:使用sed+awk命令: [[email&#

戲說春秋 第三關 竊符救趙

blank csdn 下載 images ref out .cn alt 春秋 1.先把這個圖下載下來,binwalk一下 ------------------------------------------------------------------------

二周第三次課(12月20日)

linux二周第三次課(12月20日)2.14 文件和目錄權限chmod標白的9位代表權限,3位3位表示,第一個3位表示所有者對文件的權限,第二個3位所屬用戶組所有的權限,第三個3位表示其他用戶所有的權限,r-read,w-write,x-可執行,--無權限。可用數字表示。r=4,w=2,x=1.如果權限為r

12.27 -第三關練習題之正則練習

正則表達式12.27 第三關練習題之正則練習第1章 取出網卡的ip地址(ifconfig)1.1 定位[root@oldboy oldboy]# ifconfig eth0|sed -n '2p' 方法一:sed ine

12.28 第三關練習題(下)

sco 環境變量 strong 修改環境變量 默認 bak top rep 區別 12.28 第三關練習題(下)內容:1. 默認awk不認識{} 加上--re-interval選項2. grep -i 忽略大小寫3. 常用的DNS服務器4. 企業

二周第三次課

umask lsattr chattr chmod chown 2.14 文件和目錄權限chmodLinux文件屬性有兩種設置方法,一種是數字,一種是符號。Linux文件的基本權限就有九個,分別是owner/group/others三種身份各有自己的read/write/execute權限

2018.3.28 二周第三次課

文件和目錄權限chmod 更改所有者和所屬組chown umask默認權限 隱藏權限chattr 隱藏權限lsattr 文件或目錄權限chmod 概念:linux目錄或者文件,都會有一個所有者和所屬組;所有者是指文件的擁有者;所屬組指是這個文件屬於哪一個用戶組;linux這樣設置文件屬性

XSS闖關之第三關

網絡安全 web安全 XSS 入門級 開啟第三關1、這裏看似和第二關差不多,我們查看一下源碼2、和第二關有細微的差別,在將變量傳入表單的時候也進行多了過濾這個時候我們將表單閉合的方法也不存在了,同樣會被過濾掉。既然不讓使用自己的代碼進行彈框我們可以利用表單的一些事件進行我們的工作。這裏我使用的

linux第三關課前測試考試題

grep -v 任務 關閉 log fst -- 查找 onf 提示 1.如何取得/etiantian文件的權限對應的數字內容,如-rw-r--r--為644,要求使用命令取得644這樣的數字。解答:stat /etiantian |awk -F"[0/]&qu

第三關練習-權限

設置時間 環境 -type yun family 轉義 shu 做什麽 數字 1.1 取出網卡配置文件的ip[root@oldboyedu50-lnb ~]# awk '/IPADDR/' /etc/sysconfig/network-scripts/if

第三關練習題 權限

ner 如何 主機名 退出 %d serve tty boot message 1.1取出網卡中的DNS 1.2date 顯示時間顯示年月日周 %F:%Y- %m- %d 年-月-日%T:%H:%M:%S 時:分:秒%w (小寫) 周幾mtime修改時間atime 訪問時

Python:黑板課爬蟲闖關第三關

註冊 之前 ear crawler htm csrf href else 技術分享 第三關開始才算是進入正題了。 輸入網址 http://www.heibanke.com/lesson/crawler_ex02/,直接跳轉到了 http://www.heibanke.com

ocrosoft Contest1316 - 信奧編程之路~~~~~第三關 問題 I: 尋找大富翁

EDA 第三關 using cpp print int ocr mes name http://acm.ocrosoft.com/problem.php?cid=1316&pid=8 題目描述 浙江杭州某鎮共有n個人,請找出該鎮上的前m個大富翁. 輸入

Python3 黑板客爬蟲闖關第三關

黑板客爬蟲闖關第二關成功後的頁面: http://www.heibanke.com/accounts/login/?next=/lesson/crawler_ex02/ 需要註冊,註冊後登陸: 來到這個站點: http://www.heibanke.com/lesson/crawle

[深入理解Android卷二 全文-第三章]深入理解SystemServer

由於《深入理解Android 卷一》和《深入理解Android卷二》不再出版,而知識的傳播不應該因為紙質媒介的問題而中斷,所以我將在CSDN部落格中全文轉發這兩本書的全部內容 第3章 深入理解SystemServer本章主要內容:· 分析SystemServer· 分析

黑板課爬蟲闖關第三關

前面兩關算是比較容易,第三關就有些難度了,因為還需要有web方面的知識才能想到方法。第二關結束後,點選下一關,出來以下頁面: 乍一看還以為進錯了,先不管,註冊登入再說。登入後才進入這個頁面: 題目說比上一關多了兩層保護,我們可以看到頂部有個登出按鈕,

2017浙江省選二試第三天遊記

早上先是學軍中學某女神犇講陳題,講到一道題時,mjy神犇出現了(Orz%%%),然後秒了這道題。然而就算mjy神犇完美的講出了正解,我還是無法理解(太弱了),這種時候就體現了演算法學太少的壞處。講到上課時間一半的時候,豬豬俠大神出現了,又開始了水(不可做)題選講

metasploit 滲透測試魔鬼訓練營 筆記(二)第三章 情報收集系統 (上)

第三章情報蒐集系統 (上) 3.1 外圍資訊收集 3.1.1 通過DNS 和IP地址挖掘目標的網路資訊。 1. whois域名註冊資訊查詢 通過whois,我們能夠獲取到testfire.net的一些基本資訊。管理員的email,傳真,

ctf實戰 掌控安全的靶場 第三關通關記錄

掌控安全封神臺第三關 根據題目可能要用burp進行抓包,點選傳送門進入題目主頁 之前題目說的掃描到新的後臺地址admin123 在網址後加入admin123 進入新的後臺管理頁面 根據第二關得到的使用者和密碼進行登入 進入後得到這樣一個頁面 抓包結