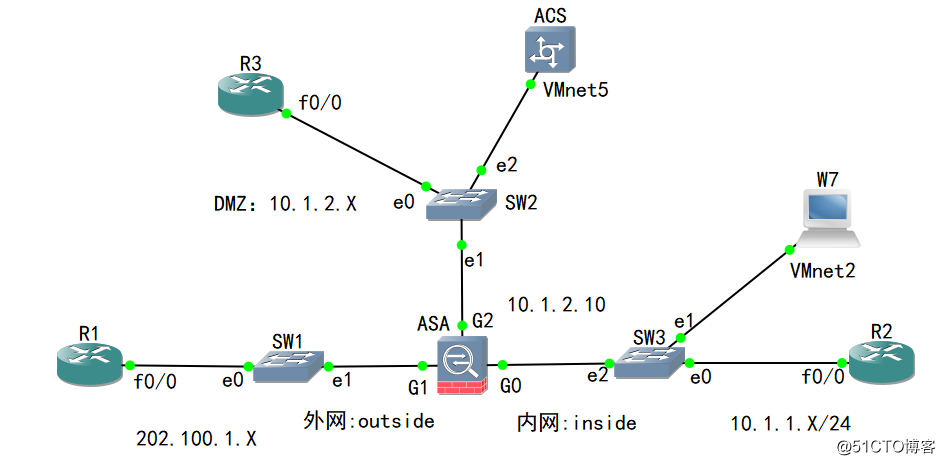

18-思科防火墻:ASA動態NAT:實驗二

二、實驗要求:

1、配置動態PAT,轉換Inside網段到DMZ地址10.1.2.100

2、配置動態NAT,轉換Inside網絡到Outside地址池202.100.1.200-299,當地址池耗盡PAT轉換到Outside接口地址

3、配置動態PAT,轉換DMZ網絡到Outside網絡的PAT地址池202.100.1.50-60(循環使用地址)

三、命令部署:

1、清除上個實驗的Object,查看Object、nat、R1查看用戶登錄地址:

ASA(config)# clear configure object //清除上個實驗Object

ASA(config)# show run object //查看是否還有Object

R2#telnet 202.100.1.1

Trying 202.100.1.1 ... Open

User Access Verification

Username: aa

Password:

R1>

R1#show user

Line User Host(s) Idle Location

- 0 con 0 idle 00:00:00

67 vty 1 aa idle 00:00:22 10.1.1.2Interface User Mode Idle Peer Address

2、配置動態PAT,轉換Inside網段到DMZ地址10.1.2.100,並在R3上查看用戶登錄地址:

ASA(config)# object network abc

ASA(config-network-object)# subnet 10.1.1.0 255.255.255.0

ASA(config-network-object)# nat (inside,dmz) dynamic 10.1.2.100

驗證:

R2#telnet 10.1.2.3

Trying 10.1.2.3 ... Open

Username: cc

Password:

R3>

R3#show users

Line User Host(s) Idle Location

-

0 con 0 idle 00:00:00

130 vty 0 cc idle 00:00:28 10.1.2.100Interface User Mode Idle Peer Address

ASA# show xlate

TCP PAT from inside:10.1.1.2/36583 to dmz:10.1.2.100/46920 flags ri idle 0:00:05 timeout 0:00:30

//PAT轉換的話,超時時間是30s;動態NAT和PAT轉換槽位都不會永久存在的。

3、配置動態NAT,轉換Inside網絡到Outside地址池202.100.1.100-199;當地址池耗盡PAT轉換到Outside接口地址:

ASA(config)# object network outpool

ASA(config-network-object)# range 202.100.1.100 202.100.1.199

ASA(config)# object network neibu

ASA(config-network-object)# subnet 10.1.1.0 255.255.255.0

ASA(config-network-object)# nat (inside,outside) dynamic outpool interface

結論:因為沒有那麽多主機,所以地址池耗盡,轉換到接口地址不好驗證,其實把地址池設為2個地址,多加幾臺電腦也能做,暫時先不做。

4、配置動態PAT,轉換DMZ網絡到Outside網絡的PAT地址池202.100.1.50-60(循環使用地址)

ASA(config)# object network dizhichi

ASA(config-network-object)# range 202.100.1.50 202.100.1.60

ASA(config)# object network dmzquyu

ASA(config-network-object)# subnet 10.1.2.0 255.255.255.0

ASA(config-network-object)# nat (dmz,outside) dynamic pat-pool dizhichi round-robin

結論:動態PAT:一共可以轉換65535-1024(知名端口號)×11,每個地址可以被11個主機使用。

18-思科防火墻:ASA動態NAT:實驗二