[病毒分析]某款勒索病毒分析

1.樣本概況

1.1 樣本資訊

1.病毒名稱:1.exe

2.檔案大小:327680 bytes

3.MD5: DBD5BEDE15DE51F6E5718B2CA470FC3F

4.SHA1: 863F5956863D793298D92610377B705F85FA42B5

5.CRC32: 1386DD7A

病毒行為:

複製自身、傀儡程序、加密指定型別的PE檔案、修改登錄檔自啟動、自動關閉任務管理工具、生成大量勒索資訊檔案在檔案目錄下、傳送加密資料包,金鑰

1.2 測試環境及工具

火絨劍、OD、IDA、MD5工具、Win7 Malware Defender

1.3 分析目標

惡意行為分析,病毒特徵,並查殺

2.具體行為分析

2.1 主要行為

如果分析有錯誤,謝謝大家幫我指正

2.1.1 惡意程式對使用者造成的危害(圖)

使用者重要資訊被加密,佔用系統資源.

2.2 惡意程式碼分析

大概流程

病毒啟動時候會先生成一個傀儡程序,並把自身PE資訊和環境資訊複製過去,並結束自己,執行傀儡程序,傀儡程序會在指定目錄複製原病毒檔案,並指定一個隨機名字,然後提升自我許可權,啟動這個檔案,然後就正式開始加密指定的檔案了

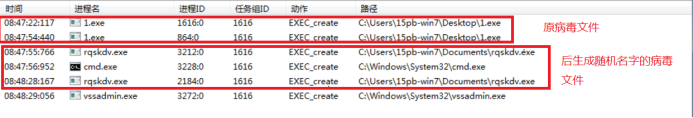

程序行為

網路行為

檔案操作行為

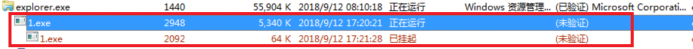

首先病毒生成一個傀儡程序 往裡寫入PE資訊和環境

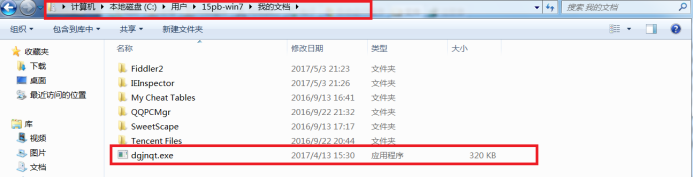

然後傀儡程序在複製自身到指定目錄下然後刪除原程式,執行目錄下程式再結束自己

SetFileAttributes 設定檔案屬性 為隱藏

ShellExecute 傳送了一個命令

00127B6C 00127B7C L"C:\Windows\system32\cmd.exe"==&L"ā"

00127B70 00129B7C L"/c DEL C:\Users\15PB-W~1\Desktop\1.exe >> NUL"

刪除了原檔案

接下來就是正式開始執行感染檔案了

自我提權

修改登錄檔

被設定過的登錄檔被隱藏成CMD

接下來是解密勒索資訊

IDA下看解密函式

關閉重定向防止32位檔案目錄和64位檔案目錄的衝突

接下來就是等待執行緒返回了,因為在這些過程中創造了三個執行緒,而這個等待返回的就是主要的加密檔案執行緒

我們一個個分析:

第1個執行緒 :結束工作管理員和一些其他檢視工具的執行緒

第二個執行緒 迴圈定時開啟病毒檔案

IDA檢視

第3個執行緒就是感染檔案的執行緒 重點分析

首先是遍歷檔案的迴圈

下面是獲得想要加密的檔案檔案型別

上半部分

下半部分

一共寫入了多次到檔案

下面是目錄下生成PNG和TXT勒索資訊函式分析

接下來就是用上面這個函式在桌面上生成勒索資訊

然後向指定伺服器發包

IDA函式分析

之前還有一節函式 是拼接要傳送的資料包的

並且資料包也經過了運算加密

以上就是病毒的基本行為

3.解決方案

3.1 提取病毒的特徵,利用防毒軟體查殺

3.2 手工查殺步驟或是工具查殺步驟或是查殺思路等。

1結束程序

刪除系統目錄下的母體檔案

刪除登錄檔啟動資訊清除病毒啟動項

清理目錄下的TXT PNG檔案

病毒檔案並沒有使用加密演算法來加密檔案的

可以使用專殺工具來修復

參考文獻

[1] 斯科爾斯基 哈尼克. 惡意程式碼分析實戰. 電子工業出版社. 2014.

[2] 戚利. Windows PE權威指南. 機械工業出版社. 2011.

[2] 任曉琿 黑客免殺攻防 . 機械工業出版社. 2013.