2018-2019-1 20165307 20165327 20165332 實驗二 韌體程式設計

實驗二 韌體程式設計

小組成員

20165307 王喆

20165327 楊靖濤

20165332 延億卓

韌體程式設計-1-MDK

實驗目標

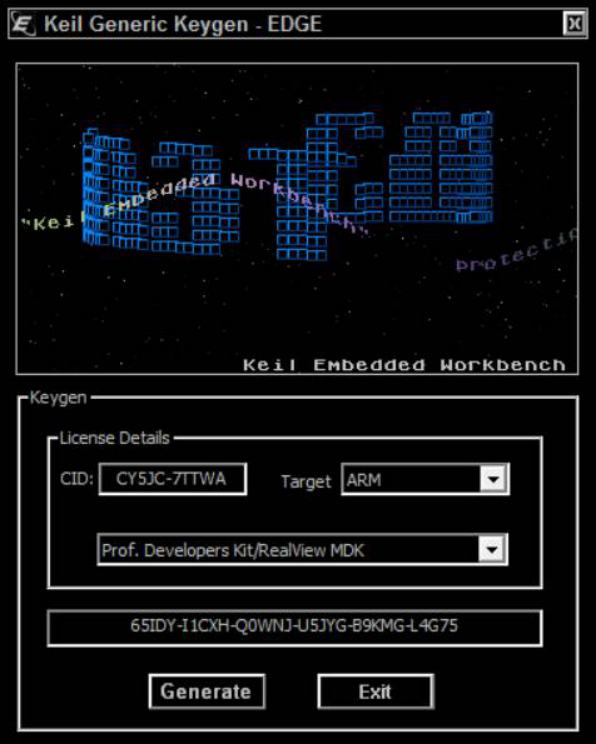

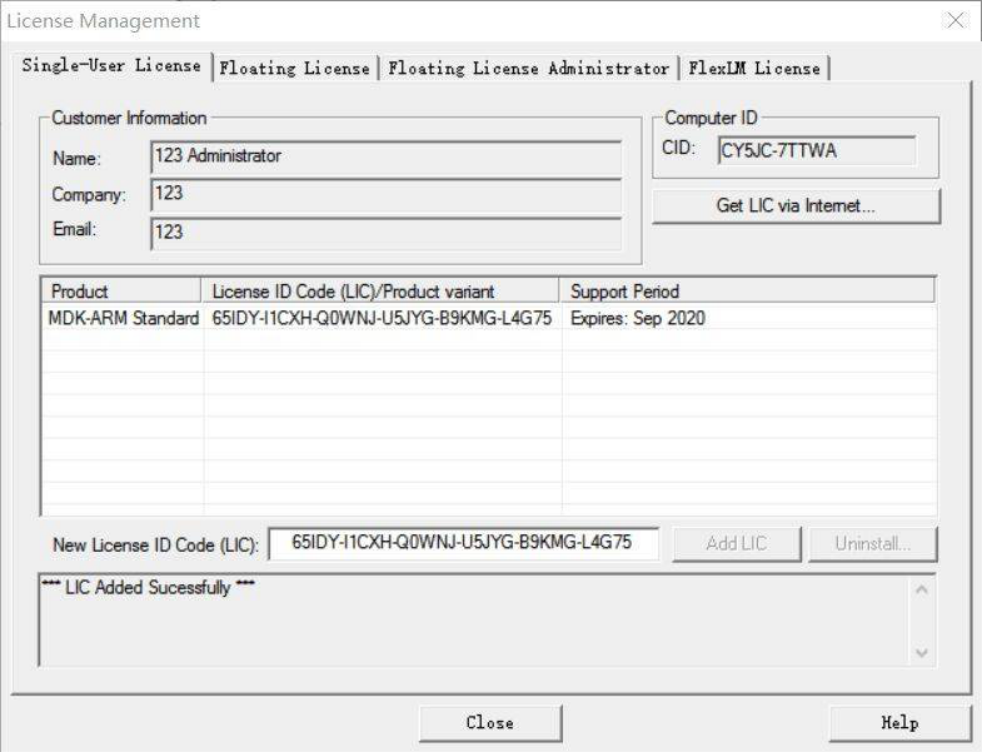

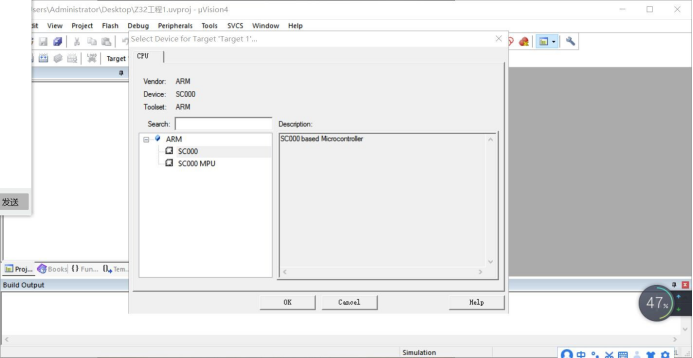

o參考雲班課資源中“資訊安全系統實驗箱指導書.pdf “第一章,1.1-1.5安裝MDK,JLink驅動,注意,要用系統管理員身分行uVision4,破解MDK(破解程式中target一定選ARM)

o提交破解程式中產生LIC的截圖

o提交破解成功的截圖

破解程式產生LIC的截圖:

破解成功的截圖:

韌體程式設計-2-LED

實驗目標

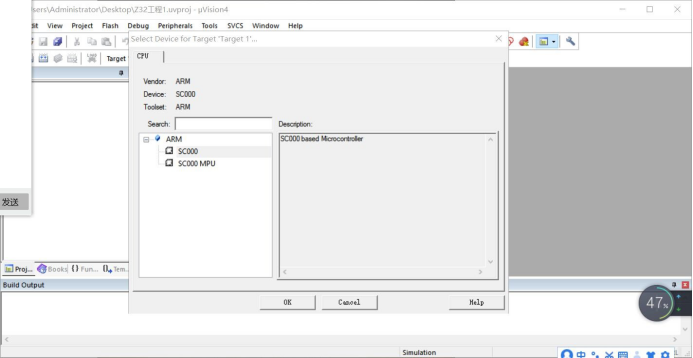

o參考雲班課資源中“資訊安全系統實驗箱指導書.pdf “第一章,1.4” KEIL-MDK 中新增 Z32 SC-000 晶片庫,提交安裝截圖

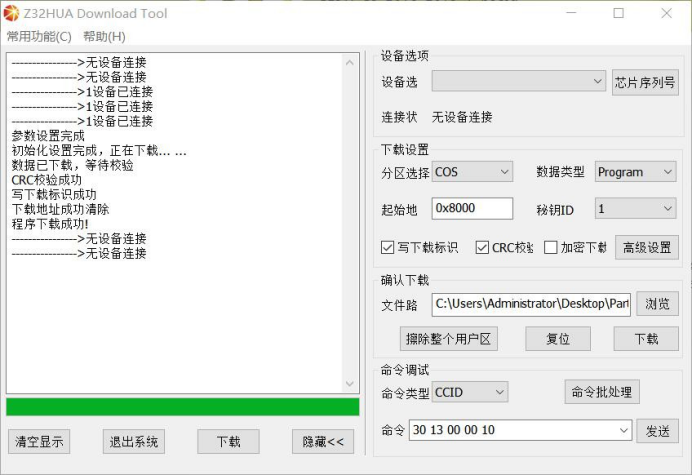

o參考雲班課資源中“資訊安全系統實驗箱指導書.pdf “第一章,1.9”完成LED實驗,注意“開啟Z32的電源開關前,按住Reboot按鍵不放,兩次開啟電源開關,Z32即可被電腦識別,進行下載除錯。提交執行結果截圖

韌體程式設計-3-UART

實驗目標

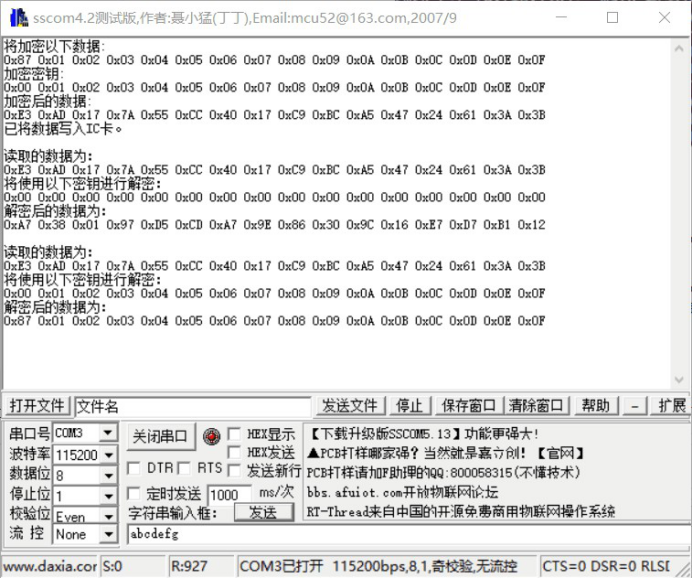

o參考雲班課資源中“資訊安全系統實驗箱指導書.pdf “第一章,1.10”完成UART傳送與中斷接收實驗,注意“開啟Z32的電源開關前,按住Reboot按鍵不放,兩次開啟電源開關,Z32即可被電腦識別,進行下載除錯。提交執行結果截圖

韌體程式設計-4-國密演算法

實驗目標

o網上找一下相應的程式碼和標準測試程式碼,在Ubuntu中分別用gcc和gcc-arm編譯

o四個演算法的用途?

o提交在Ubuntu中執行國密演算法測試程式的截圖

實驗步驟

演算法用途:

SM1:對應密碼學中分組密碼演算法,是由國家密碼管理局編制的一種商用密碼分組標準對稱演算法。演算法安全保密強度及相關軟硬體實現效能與 AES 相當,該演算法不公開,僅以 IP 核的形式存在於晶片中,呼叫該演算法時,需要通過加密晶片的介面進行呼叫。廣泛應用於電子政務、電子商務及國民經濟的各個應用領域(包括國家政 務通、警務通等重要領域)。

SM2:對應密碼學中公鑰密碼演算法RSA,是由國家密碼管理局於2010年12月17日釋出,全稱為橢圓曲線演算法,用於加解密及數字簽名。

SM3:對應密碼學中摘要演算法MD5,是中國國家密碼管理局於2010年公佈的中國商用密碼雜湊演算法標準,適用於商用密碼應用中的數字簽名和驗證,是在SHA-256基礎上改進實現的一種演算法。

SM4:對應密碼學中分組密碼演算法DES,於2006年公佈,用於無限區域網產品使用,這是我國第一次公佈自己的商用密碼演算法。

韌體程式設計-5-SM1

實驗目標

o參考雲班課資源中“資訊安全系統實驗箱指導書.pdf “第一章,1.16”完成SM1加密實驗,注意“開啟Z32的電源開關前,按住Reboot按鍵不放,兩次開啟電源開關,Z32即可被電腦識別,進行下載除錯。提交執行結果截圖

實驗過程中遇到的問題:

串列埠助手打不開。

解決辦法:安裝驅動解決。