12.CCNA第十二天-PPP廣域網點到點協議

阿新 • • 發佈:2018-11-29

PPP point-to-point protocol 點到點協議

一種常見的故障 序列鏈路兩端封裝格式不一致,導致介面up 協議down

Serial1/0 202.100.1.1 YES NVRAM up down

獲取鏈路對端介面或者主機的IP地址,形成一個/32的主機路由

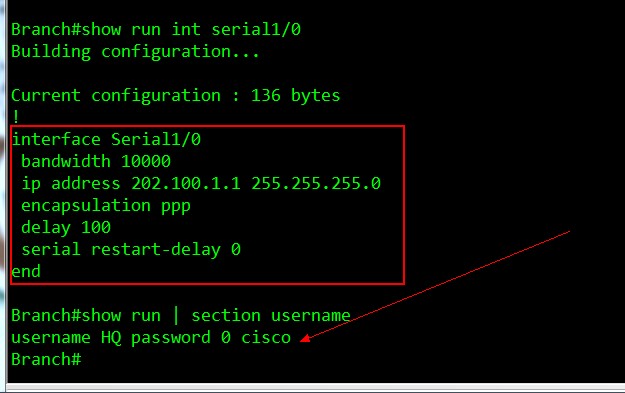

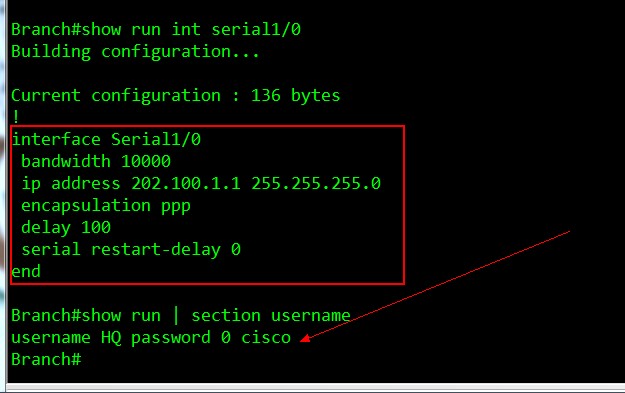

快速檢視某個介面的配置:show run | section username

Branch#show run | section username

username HQ password 0 cisco

Branch#show run interface s1/0

Building configuration...

Current configuration : 136 bytes

!

interface Serial1/0

bandwidth 10000

ip address 202.100.1.1 255.255.255.0

encapsulation ppp

delay 100

serial restart-delay 0

PAP PPP Authentication Protocol 兩次握手

比如:配置家用無線路由器

如果認證不通過,則鏈路層無法 up

HQ#

interface Serial1/0

ip address 2.2.2.2 255.255.255.0

encapsulation ppp

ppp authentication pap ----要求peer向我提供認證

Branch#

nterface Serial1/0

ip address 1.1.1.1 255.255.255.0

encapsulation ppp

ppp pap sent-username qytang password 0 cisco ----向peer傳送用於pap認證的使用者名稱和密碼

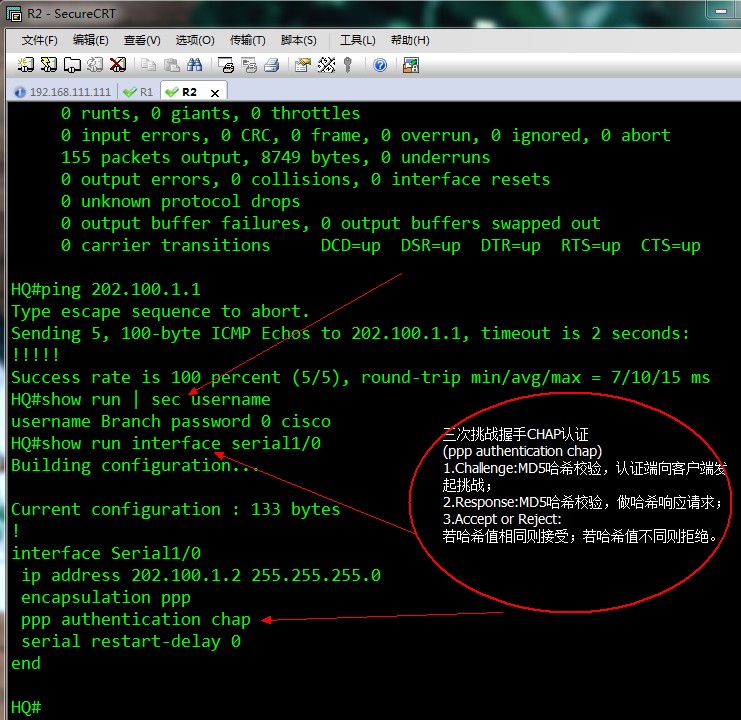

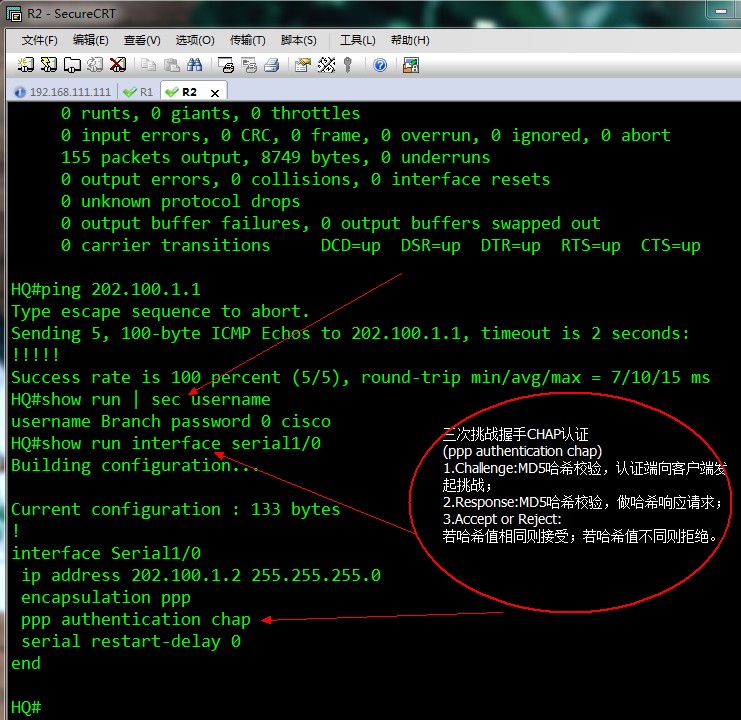

CHAP 挑戰握手認證協議 鏈路兩端的裝置都會做認證

密碼並不在鏈路上傳送,使用hash值來做認證條件

Branch 運營商;HQ 客戶端;

要點 CHAP認證的兩臺裝置鏈路兩端密碼是一樣的

1、撥號者發起CHAP呼叫

2、被撥號者向撥號者發起挑戰資料報文 攜帶( 隨機數、認證名 裝置名或配置的認證用的使用者名稱)

3、撥號者收到挑戰資料包,進行計算:

計算元素包括 挑戰資料包id、隨機值、使用者名稱在本地對應的密碼

將這三個元素放入MD5雜湊生成器,生成一個hash值

4、撥號者傳送挑戰應答

應答資料報文元素: id(挑戰資料報文中的)、hash值、本端裝置名或者配置的用來認證的使用者名稱

5、挑戰者驗證挑戰應答資料報文中的hash值,驗證依據:

挑戰報文中的id、隨機值、挑戰應答資料報文中的使用者名稱在挑戰者本地資料庫中檢索得到的密碼;

6、向撥號者傳送認證結果(通過/失敗)

為什麼說安全?

1、密碼絕不在鏈路上傳送,別有用心者無法竊取;

2、MD5雜湊計算,是無法逆推的,也就是說,hash值即使被竊取,竊取者也無法逆推出密碼;

Branch#sh run | s username

username HQ password 0 cisco

HQ#sh run | s username

username Branch password 0 cisco

interface Serial1/0

ip address 2.2.2.2 255.255.255.0

encapsulation ppp

ppp authentication chap

====================================

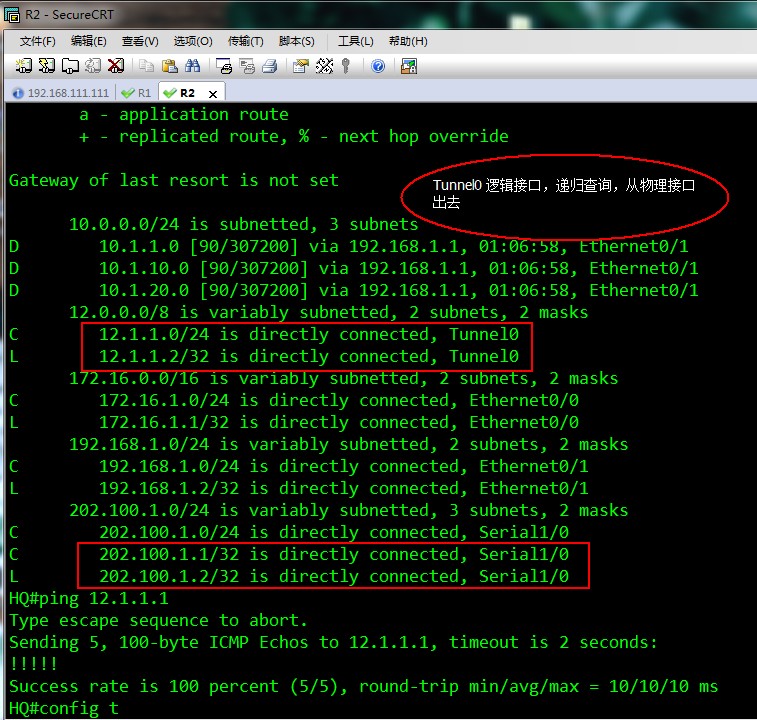

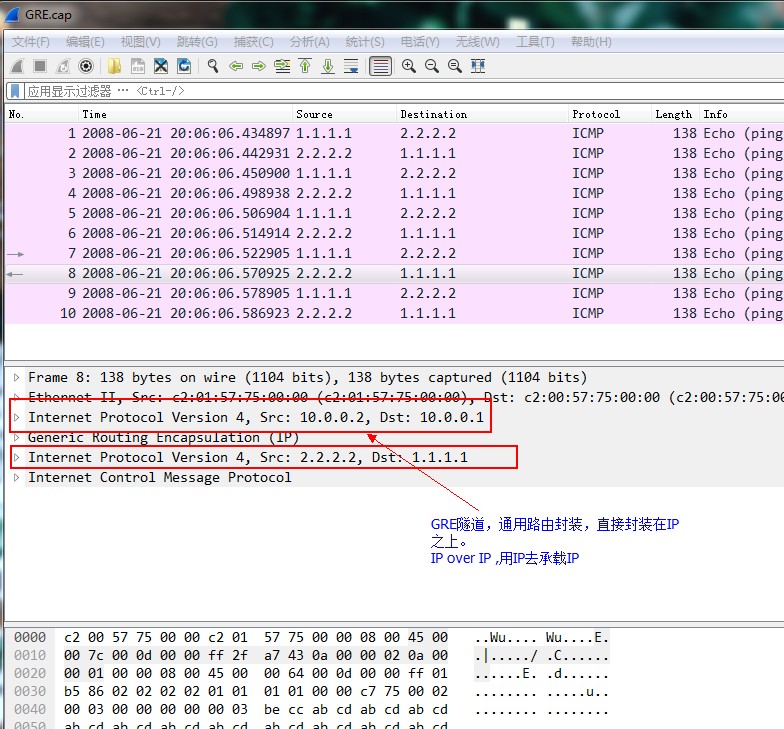

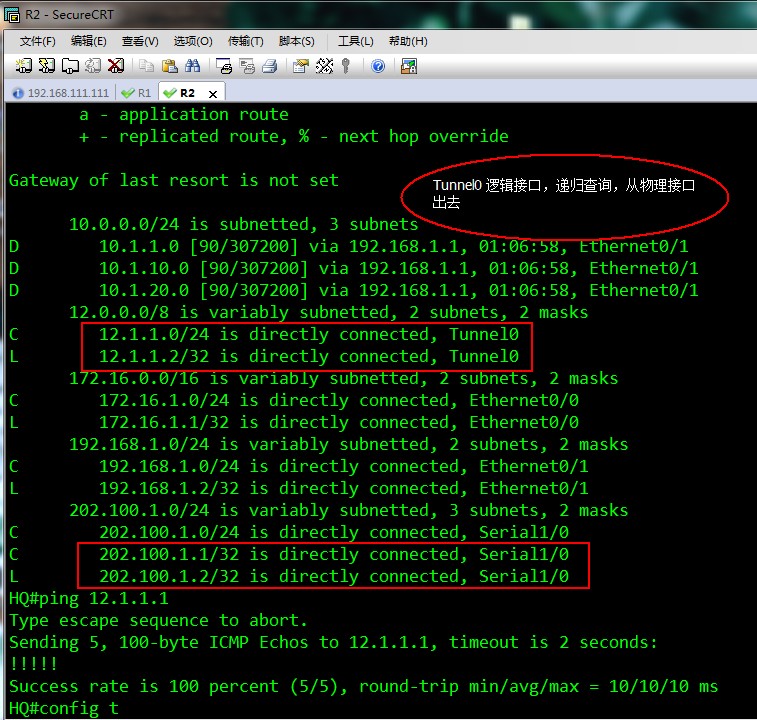

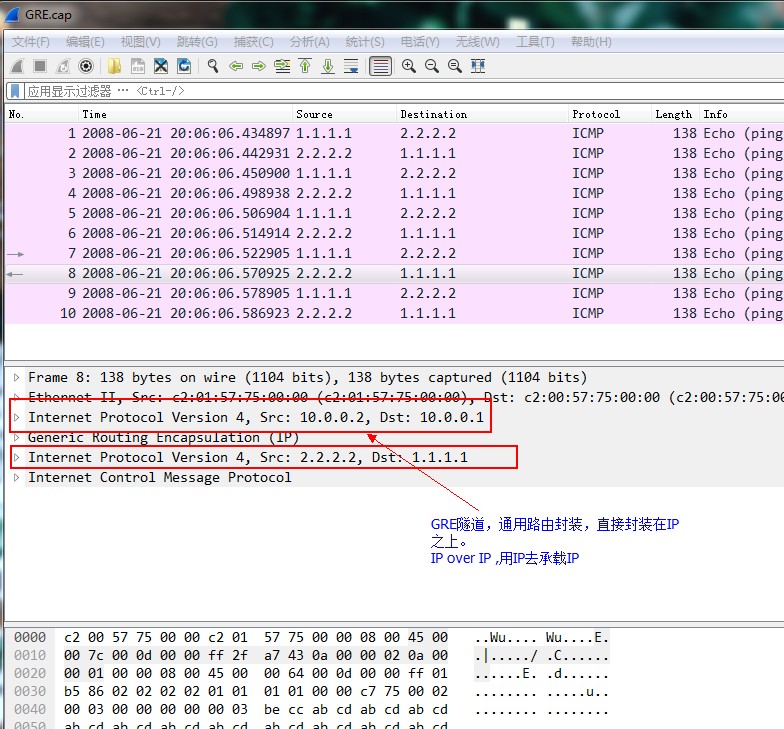

通用路由封裝 GRE

IP協議號 47

由IP 封裝 IP

Branch#sh run int t0

interface Tunnel0

ip address 12.1.1.1 255.255.255.0

ip ospf 110 area 0

tunnel source Serial1/0

tunnel destination 2.2.2.2

HQ#sh run int t0

interface Tunnel0

ip address 12.1.1.2 255.255.255.0

ip ospf 110 area 0

tunnel source Serial1/0

tunnel destination 1.1.1.1

作業:

1、在HQ和Branch之間的s1/0介面部署CHAP

2、在HQ和Branch上部署GRE tunnel ,使用動態路由協議做到全網互通

YY頻道 75762929 19:30

來自為知筆記(Wiz)

一種常見的故障 序列鏈路兩端封裝格式不一致,導致介面up 協議down

Serial1/0 202.100.1.1 YES NVRAM up down

獲取鏈路對端介面或者主機的IP地址,形成一個/32的主機路由

快速檢視某個介面的配置:show run | section username

Branch#show run | section username

username HQ password 0 cisco

Branch#show run interface s1/0

Building configuration...

Current configuration : 136 bytes

!

interface Serial1/0

bandwidth 10000

ip address 202.100.1.1 255.255.255.0

encapsulation ppp

delay 100

serial restart-delay 0

PAP PPP Authentication Protocol 兩次握手

比如:配置家用無線路由器

如果認證不通過,則鏈路層無法 up

HQ#

interface Serial1/0

ip address 2.2.2.2 255.255.255.0

encapsulation ppp

ppp authentication pap ----要求peer向我提供認證

Branch#

nterface Serial1/0

ip address 1.1.1.1 255.255.255.0

encapsulation ppp

ppp pap sent-username qytang password 0 cisco ----向peer傳送用於pap認證的使用者名稱和密碼

CHAP 挑戰握手認證協議 鏈路兩端的裝置都會做認證

密碼並不在鏈路上傳送,使用hash值來做認證條件

Branch 運營商;HQ 客戶端;

要點 CHAP認證的兩臺裝置鏈路兩端密碼是一樣的

1、撥號者發起CHAP呼叫

2、被撥號者向撥號者發起挑戰資料報文 攜帶( 隨機數、認證名 裝置名或配置的認證用的使用者名稱)

3、撥號者收到挑戰資料包,進行計算:

計算元素包括 挑戰資料包id、隨機值、使用者名稱在本地對應的密碼

將這三個元素放入MD5雜湊生成器,生成一個hash值

4、撥號者傳送挑戰應答

應答資料報文元素: id(挑戰資料報文中的)、hash值、本端裝置名或者配置的用來認證的使用者名稱

5、挑戰者驗證挑戰應答資料報文中的hash值,驗證依據:

挑戰報文中的id、隨機值、挑戰應答資料報文中的使用者名稱在挑戰者本地資料庫中檢索得到的密碼;

6、向撥號者傳送認證結果(通過/失敗)

為什麼說安全?

1、密碼絕不在鏈路上傳送,別有用心者無法竊取;

2、MD5雜湊計算,是無法逆推的,也就是說,hash值即使被竊取,竊取者也無法逆推出密碼;

Branch#sh run | s username

username HQ password 0 cisco

HQ#sh run | s username

username Branch password 0 cisco

interface Serial1/0

ip address 2.2.2.2 255.255.255.0

encapsulation ppp

ppp authentication chap

====================================

通用路由封裝 GRE

IP協議號 47

由IP 封裝 IP

Branch#sh run int t0

interface Tunnel0

ip address 12.1.1.1 255.255.255.0

ip ospf 110 area 0

tunnel source Serial1/0

tunnel destination 2.2.2.2

HQ#sh run int t0

interface Tunnel0

ip address 12.1.1.2 255.255.255.0

ip ospf 110 area 0

tunnel source Serial1/0

tunnel destination 1.1.1.1

作業:

1、在HQ和Branch之間的s1/0介面部署CHAP

2、在HQ和Branch上部署GRE tunnel ,使用動態路由協議做到全網互通

YY頻道 75762929 19:30

來自為知筆記(Wiz)