對原生php進行sql注入

<?php include 'config.php'; //連線資料庫檔案 $name=$_GET['name']; //接收使用者名稱 $sex=$_GET['sex']; //接收密碼 $sql="select * from stu where name='$name' and sex='$sex'"; //寫sql語句 $query=mysqli_query($conn,$sql); //執行sql $rs=mysqli_fetch_assoc($query); //返回執行完sql生成的一條記錄 if($rs) { echo '登入成功'; } else { echo '登入失敗'; } ?>

一般原生php就是這樣實現登入功能。在我們入門的時候,一般人不會做太多防止sql注入的驗證。

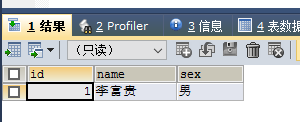

先看一下資料裡面資料:

現在我們只需獲取使用者名稱不需要知道別的就可以進行sql注入了。

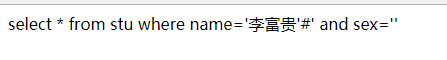

使用者名稱輸入李富貴'#(加上單引號和#號),點選登入,我們先看一下sql語句:

此時,李富貴後面的都已經被註釋掉了,所以不驗證性別或密碼就可以登進去……

現在大多都使用框架,防sql注入這一點做的非常好。

此篇文章,技術量太小,僅供娛樂……

相關推薦

對原生php進行sql注入

<?php include 'config.php'; //連線資料庫檔案 $name=$_GET['name']; //接收使用者名稱 $sex=$_GET['sex']; //接收密碼 $sql="select * from stu where name='$name' and

初使用sqlmap對dvwa進行sql注入

1.下載安裝dvwa,可以去此處下載:http://www.dvwa.co.uk/ 2.需要安裝python執行環境,我使用的是python2.7,python2.7-3.0之間的應該都可以。 3.下載sqlmap包並將其解壓 4.直接cmd執行sqlmap,輸入sqlmap.py -h檢視幫助資訊

[實戰]使用SQLmap進行SQL注入

一、什麼是SQLmap? SQLmap是一款用來檢測與利用SQL注入漏洞的免費開源工具,有一個非常棒的特性,即對檢測與利用的自動化處理(資料庫指紋、訪問底層檔案系統、執行命令)。 備註:SQLmap是python程式碼 二、SQL注入

繞過安全狗進行sql注入(MySQL)

看我如何一步一步繞過安全狗 前言 前幾天滲透了一個站,由於沒有做好善後工作被管理員發現了,再次訪問那個站的時候,管理員已經刪了大馬,裝上了網站安全狗(我估計大馬應該是安全狗刪除的,畢竟那個管理員真的太懶了,我的小馬還在,並且居然菜刀還可以連線),為了給這個管理員增強點安全防護意識

PHP預防SQL注入

PHP預防SQL注入的三種方式 一,檢驗資料型別 1.數字型別 is_numeric() 函式 2.字串型別(強校驗) preg_match(“/^[a-zA-Z0-9]{6,}$/”,變數) 二,過濾和轉義特殊字元 addslashes()對特定字元進行轉義 mys

使用dvwa作為靶場,進行SQL注入的練習

SQL注入 所謂SQL注入,就是通過把SQL命令插入到Web表單提交或輸入域名或頁面請求的查詢字串,最終達到欺騙伺服器執行惡意的SQL命令。具體來說,它是利用現有應用程式,將(惡意的)SQL命令注入到後臺資料庫引擎執行的能力,它可以通過在Web表單中輸入(惡意)SQL語句得到一個存在安全漏洞

PHP的sql注入(密碼是md5加密的)

2018年6月20日記錄: 在實驗吧做了一道關於後臺登陸的題目,之前自己對php注入方面認識的不是很好,所以一直對注入這方面談虎色變,今天做了一下,其實自己好好分析整個過程,發現並不是特別難的,難得只是不敢動手去做: 我看到這個問題的時候一看

Burpsuite與sqlmap結合進行sql注入滲透測試

SQL注入漏洞測試網站:http://testasp.vulnweb.com/ 2.分別配置burpsuite的代理和火狐瀏覽器的代理伺服器: 設定burp的proxy--Intercept為Intercept on即擷取資料模式,然後在漏洞測試網站的登入頁面填入使

繞過or1=1進行sql注入

突然想我們是否可以用什麼方法繞過SQL注入的限制呢?到網上考察了一下,提到的方法大多都是針對AND與“’”號和“=”號過濾的突破,雖然有點進步的地方,但還是有一些關鍵字沒有繞過,由於我不常入侵網站所以也不敢對上述過濾的效果進行評論,但是可以肯定的是,效果不會很好…… 經過我

php防sql注入過濾特殊字元

我在PHP4環境下寫了一個防SQL注入的程式碼,經過實際使用在PHP5下也相容,歡迎大家使用修改,使用。 程式碼如下: <?php/*sqlin 防注入類*/class sqlin{//dowith_sql($value)function dowith_sql($str){ $str = str_

Log日誌框架-對原生Log進行簡單封裝

閒來無事,對以前專案中使用的對Log的封裝使用抽取出來,寫成一個Demo供博友參考。 Demo是以Gradle構建的專案。其中涉及到打Release包跟Debug包的時候對於日誌輸出的控制,由gradle指令碼進行控制,下文我再細說。 先看下日誌的輸出效果: 效果比較簡

PHP 防sql注入

產生原因 一方面自己沒這方面的意識,有些資料沒有經過嚴格的驗證,然後直接拼接 SQL 去查詢。導致漏洞產生,比如: $id = $_GET['id']; $sql = "SELECT name FROM users WHERE id = $id"; 因為沒有對

利用X-Forwarded-For進行sql注入

由於系統一般會採用String ip = request.getHeader("X-Forwarded-For");進行獲取ip,然後注入者就可以通過X-Forwarded-For請求頭資訊就行偽造ip,當然了這個ip也可以是一些注入語句,如下X-Forwarded-For:

【Javaweb】後臺的字串轉義,入庫之前記得先對字串轉義防止sql注入問題

在《【JavaScript】某些字元不轉義可以導致網頁崩潰與涉及轉義字元的顯示方法》(點選開啟連結)提及到一種表單之前,必須把表單的輸入框的內容轉義的方法,但是,其實這種字串的轉義更加應該放在後臺中進行。這樣同時能夠有效地防止sql注入的問題。 所謂的sql注入是什麼呢?比

利用hackbar進行sql注入簡單例項

這個簡單的例項是對一個網址進行sql注入,獲得管理員的賬號和密碼 步驟如下: (1)先猜解當前網頁的欄位數 在hackbar的輸入框中輸入: http://www.xxx/news_deta

php對前臺提交的表單資料做安全處理(防SQL注入和XSS攻擊等)

/** * 防sql注入字串轉義 * @param $content 要轉義內容 * @return array|string */ public static function escapeString($content) { $pa

使用Mysql慢查詢日誌對有效率問題的SQL進行監控

問題 使用 寫入 glob 成了 show 單位 命令 lob 輸入命令:show variables like ‘slow%‘ 可以發現 slow_query_log 為 OFF(默認),表示未開啟慢查詢日誌 slow_query_lo

使用sqlmap對某php網站進行註入實戰及安全防範

使用sqlmap php註入 滲透實戰 使用sqlmap對某php網站進行註入實戰 一般來講一旦網站存在sql註入漏洞,通過sql註入漏洞輕者可以獲取數據,嚴重的將獲取webshell以及服務器權限,但在實際漏洞利用和測試過程中,也可能因為服務器配置等情況導致無法獲取權限。1.1php註入點的

F() 表示式,這裡的F我理解是fast的意思,用它能節省讀寫資料庫的時間,在資料庫sql語言層面對欄位進行自增(+= 1)操作

1、F() 表示式,F我理解是fast的意思,用它能節省讀寫資料庫的時間,在資料庫sql語言層面對欄位進行自增(+= 1)操作,在Query Expressions章節介紹,這章沒讀過,趕緊收藏。 https://docs.djangoproject.com/en/2.1/ref/models/

php用於防SQL注入的幾個函式

用於防SQL注入的幾個函式 不要相信使用者的在登陸中輸入的內容,需要對使用者的輸入進行處理 SQL注入: ' or 1=1 # 防止SQL注入的幾個函式: addslashes($string):用反斜線引用字串中的特殊字元' " \ $u