【程式碼審計】iZhanCMS_v2.1 前臺儲存型XSS漏洞分析

阿新 • • 發佈:2018-12-03

0x00 環境準備

iZhanCMS官網:http://www.izhancms.com

網站原始碼版本:愛站CMS(zend6.0) V2.1

程式原始碼下載:http://www.izhancms.com/category/Category/index/cid/1

預設後臺:http://127.0.0.1/admin/admin/index

預設使用者名稱:admin 密碼自設

測試網站首頁:

0x01 程式碼分析

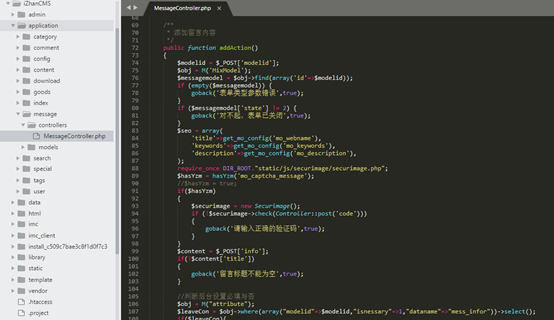

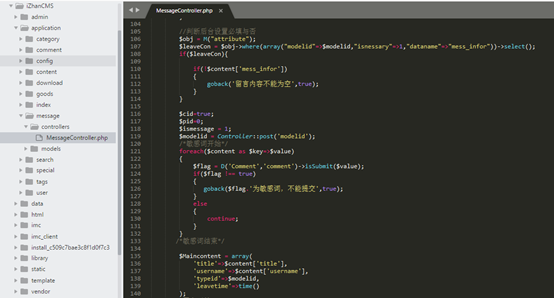

1、 漏洞檔案位置:

/application/message/controllers/MessageController.php

這段函式獲取引數後,只進行簡單的判斷,檢測敏感詞,並未對引數進行任何處理,導致程式在實現上存在儲存型XSS跨站指令碼漏洞,攻擊者通過該漏洞可在頁面中插入惡意js程式碼,獲得使用者cookie等資訊,導致使用者被劫持。

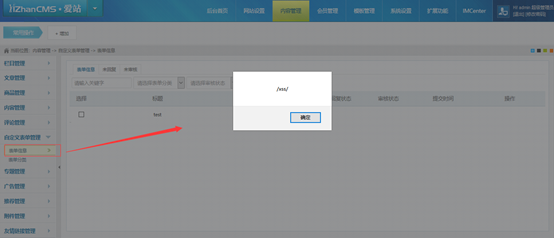

0x02 漏洞利用

網站前臺--意見和建議--留言人—提交

Payload:222<script>alert(/xss/)</script>

當管理員在後臺檢視留言資訊時,會觸發js指令碼程式碼。

0x03 修復建議

1、建議進行全域性防護,對部分單點進行過濾;

2、建議對引數做html轉義過濾(要過濾的字元包括:單引號、雙引號、大於號、小於號,&符號),防止指令碼執行。在變數輸出時進行HTML ENCODE處理。 PHP應用:可以使用htmlspecialchars對使用者引數進行編碼 。

最後

歡迎關注個人微信公眾號:Bypass--,每週原創一篇技術乾貨。