【程式碼審計】五指CMS_v4.1.0 copyfrom.php 頁面存在SQL注入漏洞分析

阿新 • • 發佈:2018-12-03

0x00 環境準備

五指CMS官網:https://www.wuzhicms.com/

網站原始碼版本:五指CMS v4.1.0 UTF-8 開源版

程式原始碼下載:https://www.wuzhicms.com/download/

測試網站首頁:

0x01 程式碼分析

1、漏洞檔案位置:/coreframe/app/core/admin/copyfrom.php 第22-36行:

- public function listing() {

- $siteid = get_cookie('siteid');

- $page = isset($GLOBALS['page']) ? intval($GLOBALS['page']) : 1;

- $page = max($page,1);

- if(isset($GLOBALS['keywords'])) {

- $keywords = $GLOBALS['keywords'];

- $where = "`name` LIKE '%$keywords%'";

- } else{

- $where = '';

- 10. }

- 11. $result = $this->db->get_list('copyfrom', $where, '*', 0, 20,$page);

- 12. $pages = $this->db->pages;

- 13. $total = $this->db->number;

- 14. include $this->template('copyfrom_listing');

15. }

這段函式將獲取到的keywords引數拼接到SQL語句,然後帶入資料庫執行,導致程式在實現上存在SQL注入漏洞,攻擊者可利用該漏洞獲取資料庫敏感資訊。

0x02 漏洞利用

1、構造url連結,輸入單引號進行測試,單引號報錯

Payload:http://127.0.0.1/index.php?m=core&f=copyfrom&v=listing&_su=wuzhicms&_menuid=&_submenuid=&keywords=111'

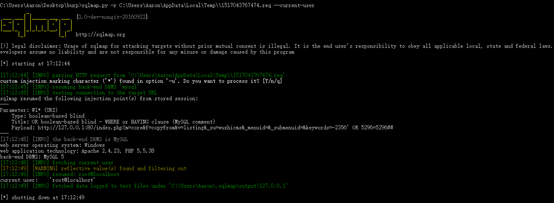

2、使用sqlmap獲取資料庫敏感資訊,當前資料庫使用者為root。

0x03 修復建議

使用引數化查詢可有效避免SQL注入

最後

歡迎關注個人微信公眾號:Bypass--,每週原創一篇技術乾貨。