單點登入系統CAS入門

一、單點登入的概念

單點登入(Single Sign On),簡稱為SSO。SSO是定義在多個應用系統中,使用者只需要登入一次就可以訪問所有的相互信任的應用系統。

當我們建立工程的子系統部署在不同的服務中的時候,使用傳統的session是無法解決問題的,這時候我們就需要使用相關的單點登入技術來解決。

1.CAS概述

CAS是Yale大學的一個開源專案,旨在為web應用系統提供一種可靠的單點登入方法。CAS具有以下特點:

- 開源的企業級單點登入解決方案

- CAS Server為需要獨立部署的Web應用

- CAS Client支援非常多的客戶端(這裡指單點登入系統中的各個web應用)

從結構上開,CAS包含兩個部分:CAS Server和CAS Client。CAS Server需要獨立部署,主要負責對使用者的認證工作,CAS Client負責處理對客戶端受保護資源的訪問請求,需要登入時,重定向到CAS Server,下圖是CAS最基本的協議過程:

SSO單點登入訪問流程主要有以下步驟:

- 訪問服務:SSO客戶端傳送請求訪問應用系統提供的服務資源;

- 定向認證:SSO客戶端會重定向使用者請求到SSO伺服器;

- 使用者認證:使用者身份認證;

- 發放票據:SSO伺服器會產生一個隨機的Service Ticket;

- 驗證票據:SSO伺服器驗證票據Service Ticket的合法性,驗證通過後,允許客戶端訪問請求;

- 傳輸使用者資訊:SSO伺服器驗證票據通過後,傳輸使用者認證結果資訊給客戶端。

二、CAS的相關配置與部署

1.CAS服務端部署

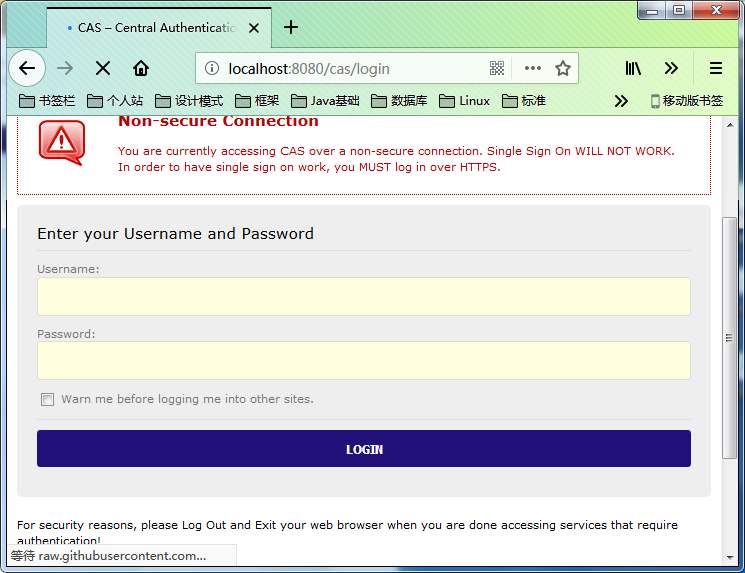

CAS服務端其實就是一個war包,在資源\cas\source\cas-server-4.0.0-release\cas-server-4.0.0\modules 目錄下,我們把module是下的war包放入tomcat目錄小的webapps下。啟動Tomcat自動解壓war包,瀏覽器輸入http://localhost:8080/cas/login,就能夠看到登入介面,介面我們在後面的工程中能夠自定義。

有一個預設的使用者名稱和密碼:casuser/Mellon,輸入賬號密碼,登入成功後跳轉到登入成功的介面。

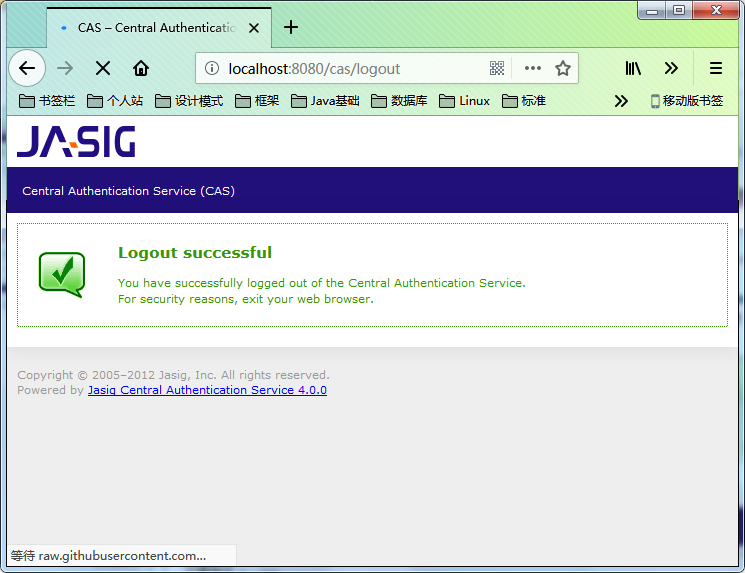

瀏覽器輸入http:8080/cas/logout,成功退出

2.CAS服務端配置

埠修改:

如果我們不希望用8080埠訪問CAS,可以修改埠

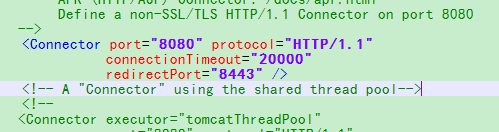

(1)修改Tomcat的埠

開啟Tomcat目錄conf/server.xml,找到下面的配置

將埠8080改為你想要修改的埠號,例如:8090

(2)修改CAS配置檔案

修改cas的WEB-INF/cas.properties

server.name=http://localhost:8090

3.去除https認證

CAS預設使用的HTTPS協議,如果使用HTTPS協議需要SSL安全證書(需要向特定的機構申請和購買)。如果對安全要求不高或是在開發階段,可以使用Http協議,下面講解修改配置,讓CAS使用Http協議

修改cas的WEB-INF/deployerConfigContext.xml,找到以下配置:

這裡給增加引數:p:requireSecure="false";requireSecure屬性的意思為是否需要安全驗證,即HTTPS,false為不採用。

修改cas的WEB-INF/spring-configuration/ticketGrantingTicketCookieGenerator.xml

找到下面的配置:

引數:p:cookieSecure="true",同理為HTTPS驗證相關,true為採用HTTPS驗證,False為不採用HTTPS驗證。

引數:p:cookieMaxAge="-1",是cookie的最大尚明週期,-1為沒有生命週期,即旨在當前開啟的視窗有效,關閉或者重新開啟其他視窗仍需要驗證,可以根據需要修改為大於0的數字,我們這裡設定為3600,意思是在3600秒內,開啟任意視窗,都不需要認證。

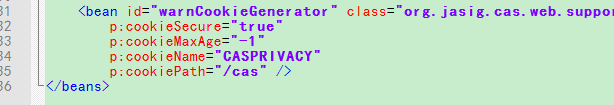

修改cas的WEB-INF/spring-configuration/warnCookieGenerator.xml,找到下面的配置

將cookieSecure改為false,cookieMaxAge改為3600

三、CAS客戶端入門案例

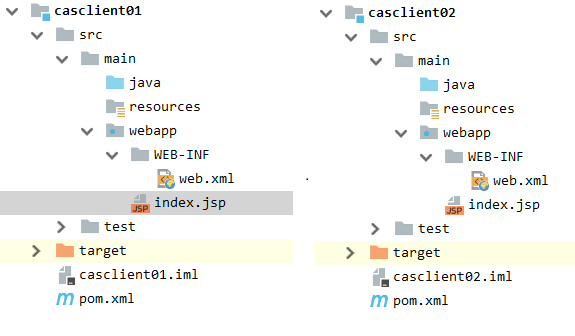

如下圖所示:兩個casclient工程,分別配置不同的埠號9001和9002,其他配置一樣,兩個工程的登陸後的主頁index.jsp中設定一點不一樣的內容來區別一下

僅以casclient01做示例程式碼,casclient02中程式碼稍作修改即可

- casclient01/pom.xml

1 <?xml version="1.0" encoding="UTF-8"?> 2 <project xmlns="http://maven.apache.org/POM/4.0.0" 3 xmlns:xsi="http://www.w3.org/2001/XMLSchema-instance" 4 xsi:schemaLocation="http://maven.apache.org/POM/4.0.0 http://maven.apache.org/xsd/maven-4.0.0.xsd"> 5 <parent> 6 <artifactId>cas-demo</artifactId> 7 <groupId>com.buwei</groupId> 8 <version>1.0-SNAPSHOT</version> 9 </parent> 10 <modelVersion>4.0.0</modelVersion> 11 12 <artifactId>cas-client01</artifactId> 13 <version>1.0-SNAPSHOT</version> 14 <packaging>war</packaging> 15 16 <dependencies> 17 <dependency> 18 <groupId>org.jasig.cas.client</groupId> 19 <artifactId>cas-client-core</artifactId> 20 <version>3.3.3</version> 21 </dependency> 22 23 <dependency> 24 <groupId>javax.servlet</groupId> 25 <artifactId>servlet-api</artifactId> 26 <version>2.5</version> 27 <scope>provided</scope> 28 </dependency> 29 </dependencies> 30 31 <build> 32 <plugins> 33 <plugin> 34 <groupId>org.apache.maven.plugins</groupId> 35 <artifactId>maven-compiler-plugin</artifactId> 36 <version>2.3.2</version> 37 <configuration> 38 <source>1.8</source> 39 <target>1.8</target> 40 </configuration> 41 </plugin> 42 <plugin> 43 <groupId>org.apache.tomcat.maven</groupId> 44 <artifactId>tomcat7-maven-plugin</artifactId> 45 <version>2.2</version> 46 <configuration> 47 <!-- 指定埠 --> 48 <port>9001</port> 49 <!-- 請求路徑 --> 50 <path>/</path> 51 </configuration> 52 </plugin> 53 </plugins> 54 </build> 55 56 </project>

- casclient01/web.xml

1 <?xml version="1.0" encoding="UTF-8"?> 2 <web-app xmlns:xsi="http://www.w3.org/2001/XMLSchema-instance" 3 xmlns="http://java.sun.com/xml/ns/javaee" 4 xsi:schemaLocation="http://java.sun.com/xml/ns/javaee 5 http://java.sun.com/xml/ns/javaee/web-app_2_5.xsd" 6 version="2.5"> 7 8 <!-- 用於單點退出,該過濾器用於實現單點登出功能,可選配置 --> 9 <listener> 10 <listener-class> 11 org.jasig.cas.client.session.SingleSignOutHttpSessionListener 12 </listener-class> 13 </listener> 14 15 <!-- 該過濾器用於實現單點登出功能,可選配置。 --> 16 <filter> 17 <filter-name>CAS Single Sign Out Filter</filter-name> 18 <filter-class>org.jasig.cas.client.session.SingleSignOutFilter</filter-class> 19 </filter> 20 <filter-mapping> 21 <filter-name>CAS Single Sign Out Filter</filter-name> 22 <url-pattern>/*</url-pattern> 23 </filter-mapping> 24 25 <!-- 該過濾器負責使用者的認證工作,必須啟用它 --> 26 <filter> 27 <filter-name>CASFilter</filter-name> 28 <filter-class> 29 org.jasig.cas.client.authentication.AuthenticationFilter 30 </filter-class> 31 <init-param> 32 <param-name>casServerLoginUrl</param-name> 33 <param-value>http://localhost:8090/cas/login</param-value> 34 <!--這裡的 server 是服務端的 IP --> 35 </init-param> 36 <init-param> 37 <param-name>serverName</param-name> 38 <param-value>http://localhost:9001</param-value> 39 </init-param> 40 </filter> 41 <filter-mapping> 42 <filter-name>CASFilter</filter-name> 43 <url-pattern>/*</url-pattern> 44 </filter-mapping> 45 46 <!-- 該過濾器負責對 Ticket 的校驗工作,必須啟用它 --> 47 <filter> 48 <filter-name>CAS Validation Filter</filter-name> 49 <filter-class> 50 org.jasig.cas.client.validation.Cas20ProxyReceivingTicketValidationFilter 51 </filter-class> 52 <init-param> 53 <param-name>casServerUrlPrefix</param-name> 54 <param-value>http://localhost:8090/cas</param-value> 55 </init-param> 56 <init-param> 57 <param-name>serverName</param-name> 58 <param-value>http://localhost:9001</param-value> 59 </init-param> 60 </filter> 61 <filter-mapping> 62 <filter-name>CAS Validation Filter</filter-name> 63 <url-pattern>/*</url-pattern> 64 </filter-mapping> 65 66 <!-- 該過濾器負責實現 HttpServletRequest 請求的包裹, 比如允許開發者通過 HttpServletRequest 67 的 getRemoteUser()方法獲得 SSO 登入使用者的登入名,可選配置。 --> 68 <filter> 69 <filter-name>CAS HttpServletRequest Wrapper Filter</filter-name> 70 <filter-class> 71 org.jasig.cas.client.util.HttpServletRequestWrapperFilter 72 </filter-class> 73 </filter> 74 <filter-mapping> 75 <filter-name>CAS HttpServletRequest Wrapper Filter</filter-name> 76 <url-pattern>/*</url-pattern> 77 </filter-mapping> 78 79 <!-- 該過濾器使得開發者可以通過 org.jasig.cas.client.util.AssertionHolder 來獲取使用者 的登入名。 80 比如 AssertionHolder.getAssertion().getPrincipal().getName()。 --> 81 <filter> 82 <filter-name>CAS Assertion Thread Local Filter</filter-name> 83 <filter-class>org.jasig.cas.client.util.AssertionThreadLocalFilter</filter-class> 84 </filter> 85 <filter-mapping> 86 <filter-name>CAS Assertion Thread Local Filter</filter-name> 87 <url-pattern>/*</url-pattern> 88 </filter-mapping> 89 90 </web-app>

- casclient01/index.jsp

1 <%@ page language="java" contentType="text/html; charset=utf-8" 2 pageEncoding="utf-8" %> 3 <!DOCTYPE html PUBLIC "-//W3C//DTD HTML 4.01 Transitional//EN" 4 "http://www.w3.org/TR/html4/loose.dtd"> 5 6 <html> 7 <head> 8 <meta http-equiv="Content-Type" content="text/html; charset=utf-8"> 9 <title>CAS測試demo01</title> 10 </head> 11 12 <body> 13 <h1>這是第一個CAS測試demo</h1> 14 使用者名稱:<%=request.getRemoteUser()%><!-- 獲取遠端登入名 --><br> 15 <a href="http://localhost:8090/cas/logout?service=https://www.cnblogs.com/">退出登入</a> 16 </body> 17 </html>

仿照casclient01建立casclient02工程,改埠號為9002

測試:

- 啟動cas部署的Tomcat

- 同時啟動兩個工程casclient01和casclient02

- 位址列輸入http:localhost:9001/和http:localhost:9002,地址均會調轉到cas登入頁

- 在casclient01工程中輸入使用者名稱和密碼:casuser:Mellon,登入成功後直接重新整理casclient02頁面發現也是登入成功狀態,由於我們的jsp頁面上有獲取使用者名稱,發現兩個頁面使用者名稱都為casuser

- 退出:http:localhost:8090/cas/logout,jsp頁面後面配置的地址設定的是我們點選退出後跳轉到的頁面

我們還可以在cas服務的WEB-INF下的deployConfigContext.xml中新增相關資料庫的配置來配置我們的使用者和密碼:比如建立一個casdemo的資料庫,中配置tb_user表裡面配置相關使用者資訊

1 <bean id="dataSource" class="com.mchange.v2.c3p0.ComboPooledDataSource" 2 p:driverClass="com.mysql.jdbc.Driver" 3 p:jdbcUrl="jdbc:mysql://127.0.0.1:3306/casdemo?characterEncoding=utf8" 4 p:user="root" 5 p:password="root" /> 6 <bean id="passwordEncoder" 7 class="org.jasig.cas.authentication.handler.DefaultPasswordEncoder" 8 c:encodingAlgorithm="MD5" 9 p:characterEncoding="UTF-8" /> 10 <bean id="dbAuthHandler" 11 class="org.jasig.cas.adaptors.jdbc.QueryDatabaseAuthenticationHandler" 12 p:dataSource-ref="dataSource" 13 p:sql="select password from tb_user where username = ?" 14 p:passwordEncoder-ref="passwordEncoder"/>

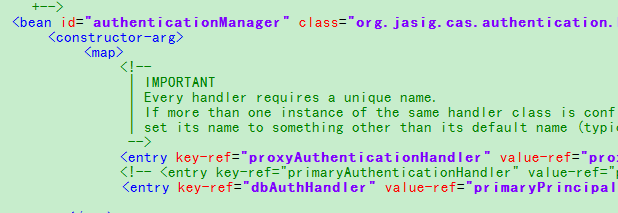

然後在配置檔案開始部分找到如下配置

向其中新增,我的配置檔案中已經添加了

1 <entry key-ref="dbAuthHandler" value-ref="primaryPrincipalResolver"/>

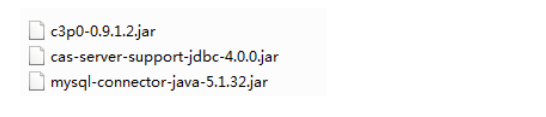

在webapps\cas\WEB_INF\lib下需要新增三個jar包

就可以用資料庫中的使用者名稱和密碼來進行測試了。

以上只是一個簡單的demo,結合到spring框架中的時候我們需要把web.xml中的相關配置在spring的配置檔案中。許可權的控制的部分還要結合其他許可權控制框架進行。。。。